eNSP防火墙配置源NAT策略

eNSP防火墙配置源NAT策略

YueXuan

发布于 2026-05-08 08:06:36

发布于 2026-05-08 08:06:36

配置地址池方式的源NAT策略。

综合案例1

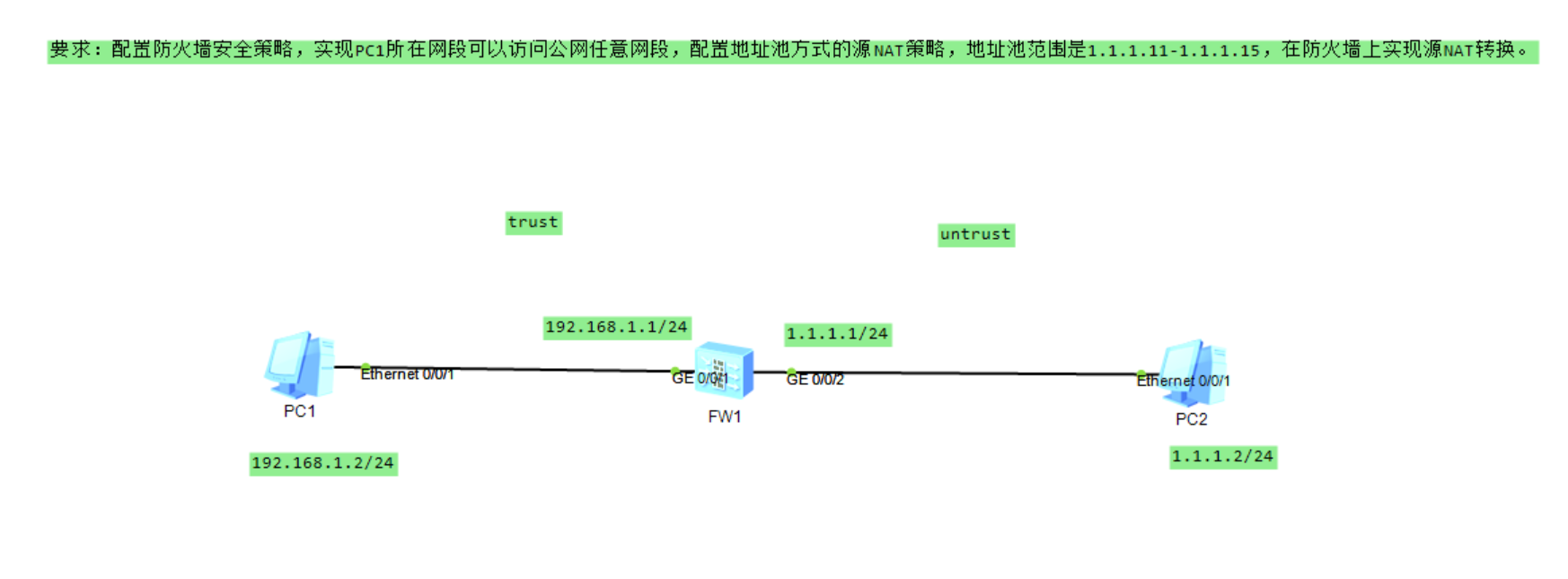

某公司出公网的防火墙采用USG5500,公司私网有一台PC机PC1,公网上有一台PC机PC2,防火墙的端口直接连接到PC机上。拓扑图和IP规划如下。

image-20240624190628565

要求:配置防火墙安全策略,实现PC1所在网段可以访问公网任意网段,配置地址池方式的源NAT策略,地址池范围是1.1.1.11-1.1.1.15,在防火墙上实现源NAT转换。

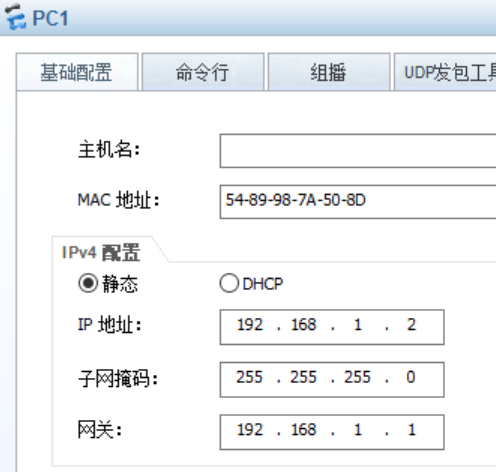

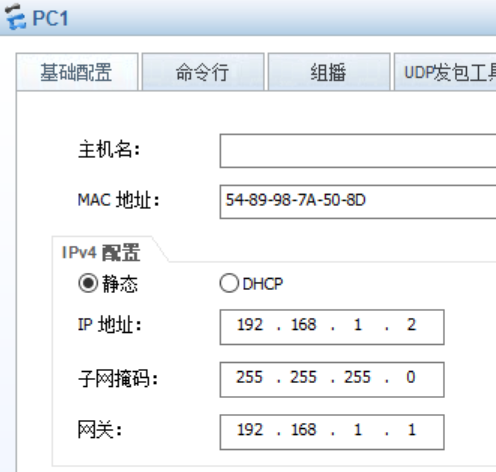

1、配置PC1,点击“保存”

image-20240624190820108

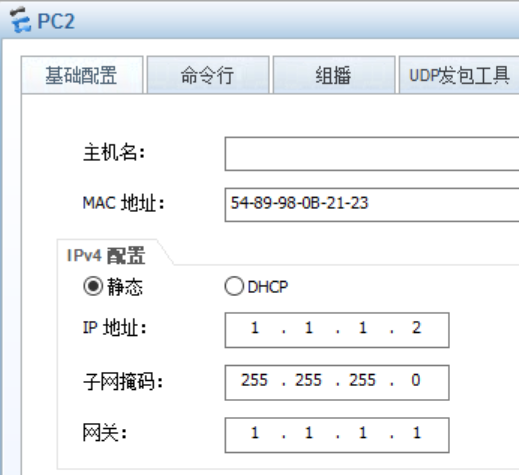

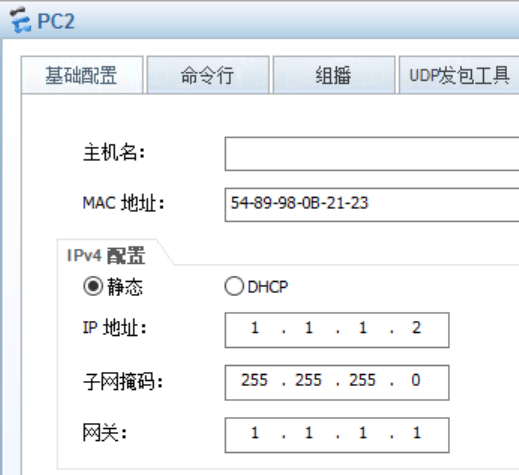

2、配置PC2,点击“保存”

image-20240624190902000

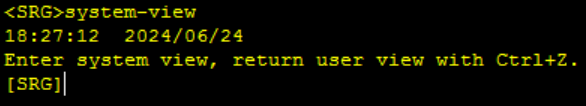

3、配置FW1

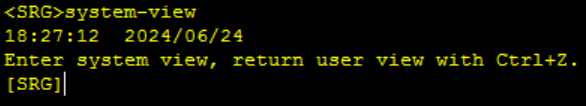

(1)进入系统视图

system-view

image-20240624191343166

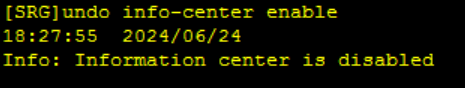

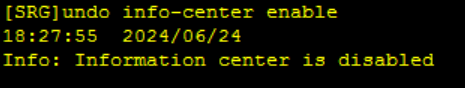

(2)关闭信息中心

undo info-center enable

image-20240624191421907

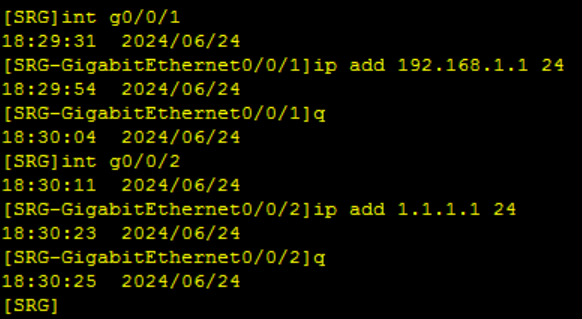

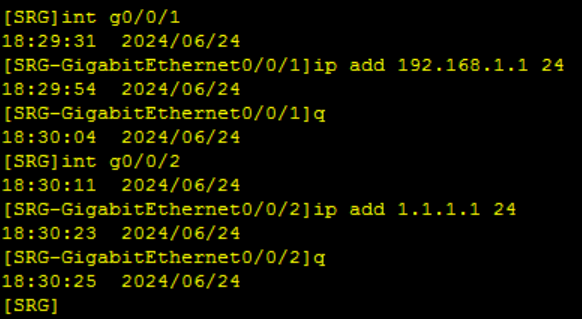

(3)配置接口IP

interface GigabitEthernet0/0/1

ip address 192.168.1.1 255.255.255.0

#

interface GigabitEthernet0/0/2

ip address 1.1.1.1 255.255.255.0

image-20240624191653657

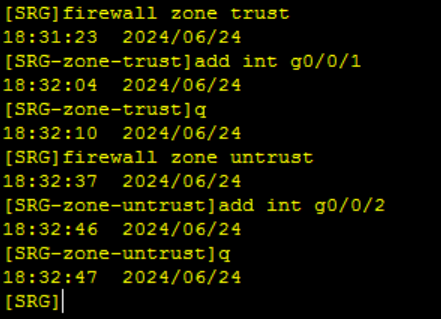

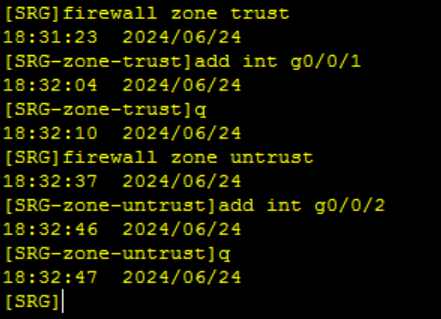

(4)接口加入安全区域

#

firewall zone trust

add interface GigabitEthernet0/0/1

#

firewall zone untrust

add interface GigabitEthernet0/0/2

image-20240624191915726

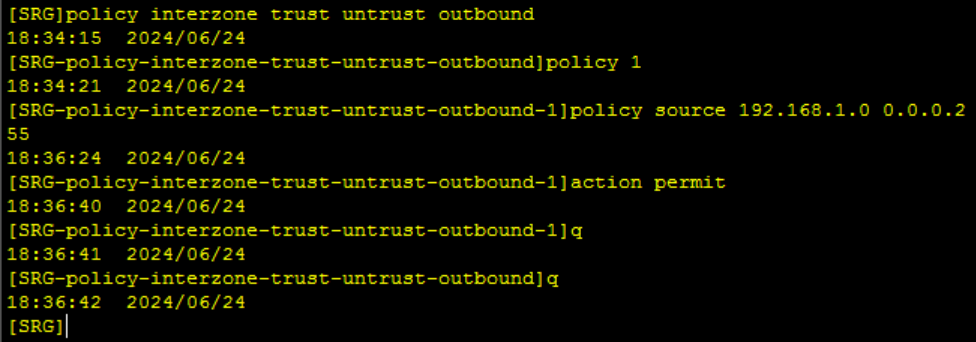

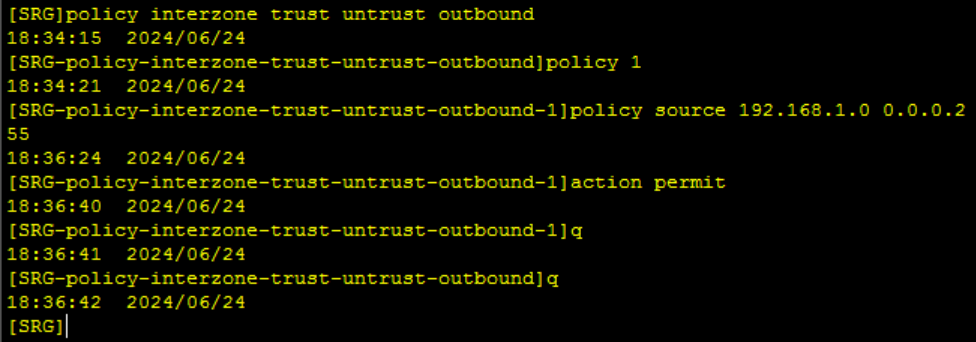

(5)配置安全策略

#

policy interzone trust untrust outbound

policy 1

action permit

policy source 192.168.1.0 0.0.0.255

image-20240624192312755

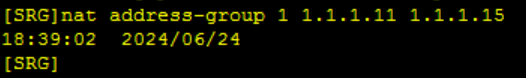

(6)配置地址池方式的源NAT策略。 先配置地址池:

nat address-group 1 1.1.1.11 1.1.1.15

image-20240624192525695

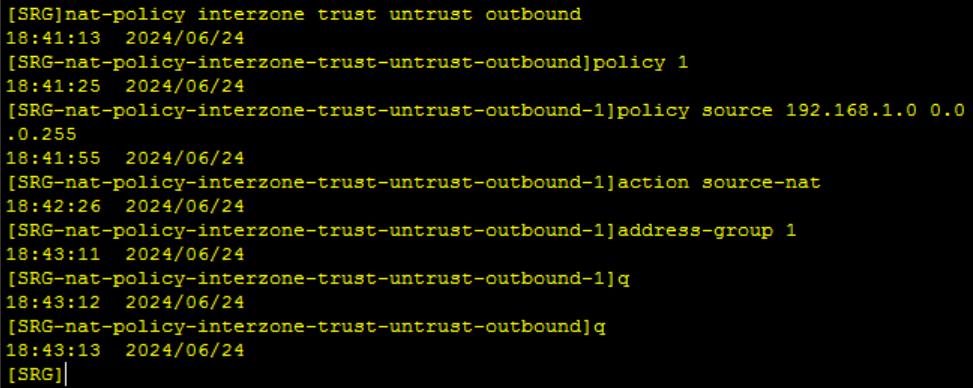

再配置源NAT策略:

#

nat-policy interzone trust untrust outbound

policy 1

action source-nat

policy source 192.168.1.0 0.0.0.255

address-group 1

image-20240624192945698

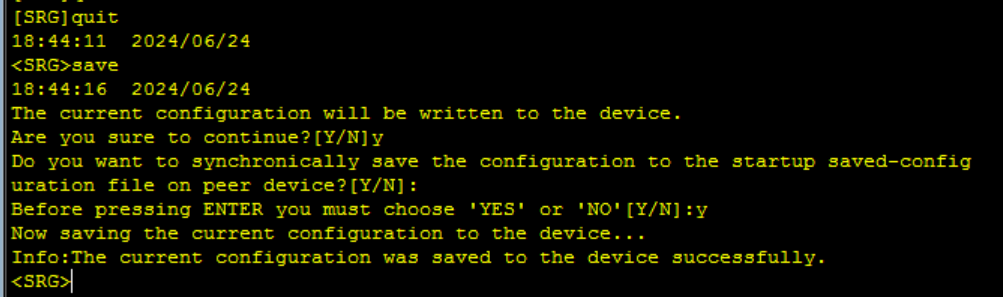

4、保存防火墙配置

quit

save

image-20240624193119861

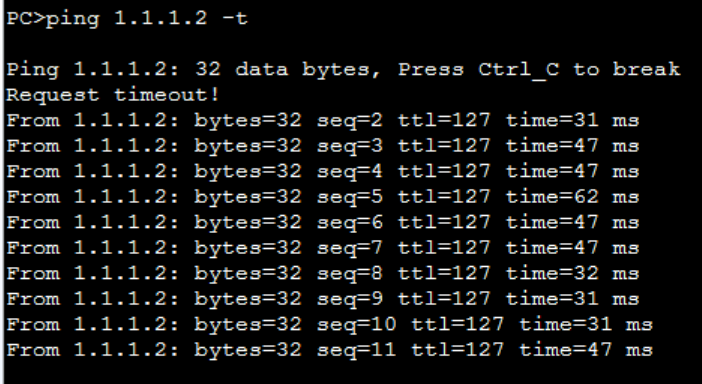

5、测试 PC1 PING PC2,要加-t参数,结果能PING通

image-20240624193331095

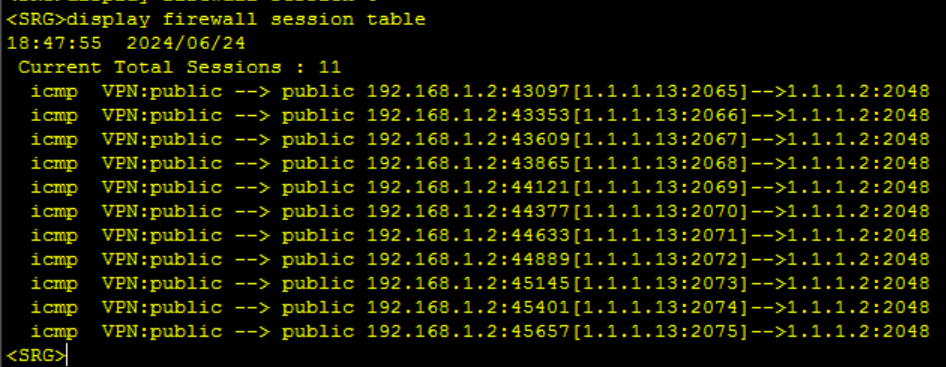

同时,在防火墙上抓包 ,能看到地址池方式的源NAT转换成功。

display firewall session table

image-20240624193428875

综合案例2

某公司出公网的防火墙采用USG5500,公司私网有一台PC机PC1,公网上有一台PC机PC2,防火墙的端口直接连接到PC机上。拓扑图和IP规划如下。

要求:配置防火墙安全策略,实现PC1所在网段可以访问公网任意网段,配置出接口方式的源NAT策略,在防火墙上实现源NAT转换。

1、配置PC1,点击“保存”

image-20240624190820108

2、配置PC2,点击“保存”

image-20240624190902000

3、配置FW1

(1)进入系统视图

system-view

image-20240624191343166

(2)关闭信息中心

undo info-center enable

image-20240624191421907

(3)配置接口IP

interface GigabitEthernet0/0/1

ip address 192.168.1.1 255.255.255.0

#

interface GigabitEthernet0/0/2

ip address 1.1.1.1 255.255.255.0

image-20240624191653657

(4)接口加入安全区域

#

firewall zone trust

add interface GigabitEthernet0/0/1

#

firewall zone untrust

add interface GigabitEthernet0/0/2

image-20240624191915726

(5)配置安全策略

#

policy interzone trust untrust outbound

policy 1

action permit

policy source 192.168.1.0 0.0.0.255

image-20240624192312755

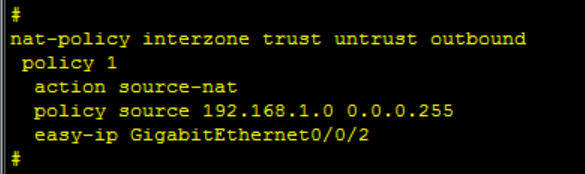

(6)配置出接口方式的源NAT策略。

#

nat-policy interzone trust untrust outbound

policy 1

action source-nat

policy source 192.168.1.0 0.0.0.255

easy-ip GigabitEthernet0/0/2

#

image-20240624205047034

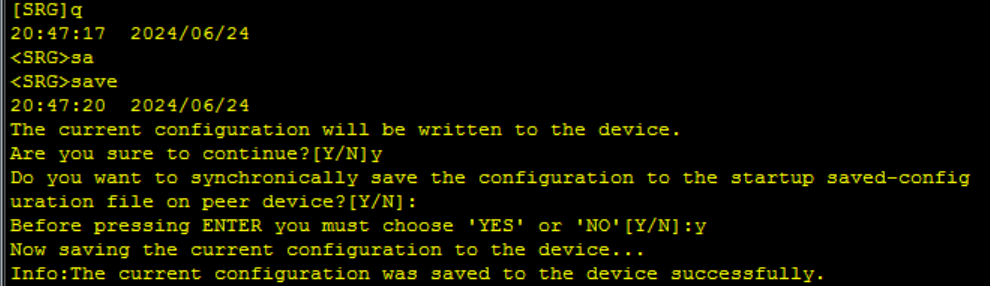

4、保存防火墙配置

quit

save

image-20240624205121123

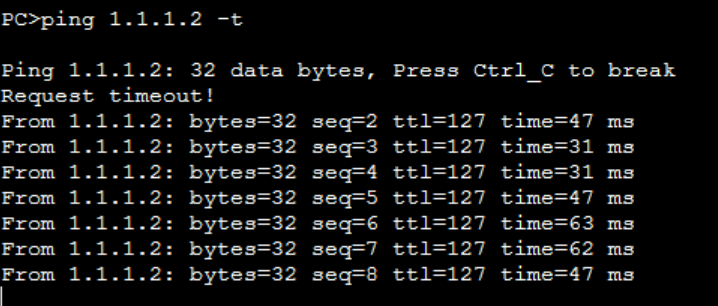

5、测试 PC1 PING PC2,要加-t参数,结果能PING通

image-20240624205229006

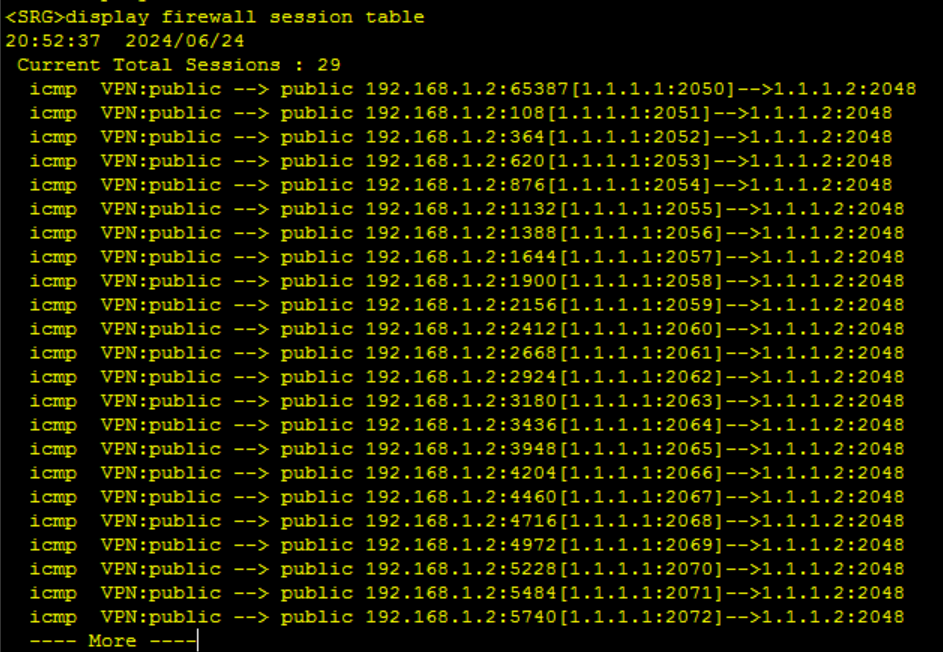

同时,在防火墙上抓包 ,能看到出接口方式的源NAT转换成功。

display firewall session table

image-20240624205307559

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-05-08,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录