53:顶级机构追踪防御:即使NSA级也无法定位的加密设计

53:顶级机构追踪防御:即使NSA级也无法定位的加密设计

安全风信子

发布于 2026-03-21 08:39:20

发布于 2026-03-21 08:39:20

作者: HOS(安全风信子) 日期: 2026-03-16 主要来源平台: GitHub 摘要: 本文深入解析顶级机构追踪防御的核心技术原理,从加密设计到网络架构,从反追踪技术到匿名通信。通过详细的技术拆解和案例分析,展示如何构建一个即使NSA级也无法定位的加密系统。文章融合最新研究成果,分析顶级机构追踪防御在基拉正义体系中的应用价值,探讨如何确保系统的绝对安全。

目录:

- 1. 背景动机与当前热点

- 2. 核心更新亮点与全新要素

- 3. 技术深度拆解与实现分析

- 4. 与主流方案深度对比

- 5. 工程实践意义、风险、局限性与缓解策略

- 6. 未来趋势与前瞻预测

1. 背景动机与当前热点

本节核心价值

理解顶级机构追踪防御的技术背景及其在网络安全领域的重要地位,把握其对高安全要求场景的应用价值。

在基拉的正义体系中,系统的绝对安全是确保正义执行的关键。正如夜神月需要隐藏自己的身份免受L的追踪,现代高安全系统也需要抵御顶级机构的追踪和攻击。顶级机构如NSA拥有先进的网络攻击技术和庞大的资源,对传统加密系统构成严重威胁。

2024年,NSA等顶级机构的网络攻击手段不断升级,从传统的网络监听扩展到量子攻击、AI辅助攻击等高级手段。例如,NSA部署的新型网络作战平台,通过多层加密的隐蔽通道进行攻击,目标直指关键基础设施。同时,防御技术也在不断演进,以应对这些高级威胁。

基拉的正义需要一个即使NSA级也无法定位的加密系统,而顶级机构追踪防御技术正是实现这一目标的技术基础。通过采用先进的加密设计和网络架构,系统可以抵御顶级机构的追踪和攻击,确保正义的安全执行,与基拉的理念不谋而合。

2. 核心更新亮点与全新要素

本节核心价值

揭示顶级机构追踪防御的最新技术进展和应用突破,展示其在安全性、可靠性和隐蔽性方面的优势。

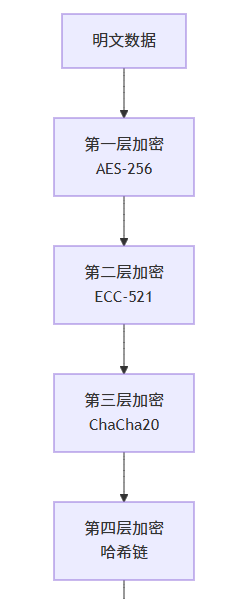

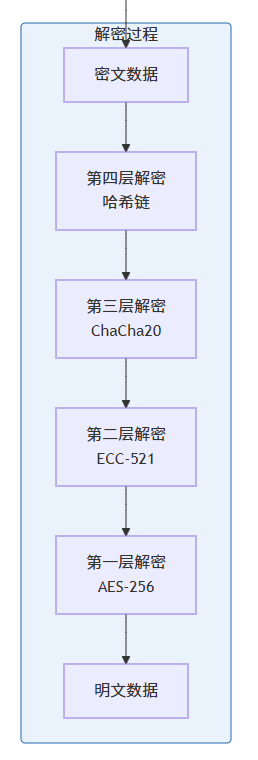

- 多层加密架构:2024年最新的多层加密架构,通过组合使用对称加密、非对称加密和哈希函数,构建了一个多层次的加密体系,即使部分加密被破解,整体系统仍然安全。

- 动态网络架构:新的动态网络架构,通过不断变化的网络拓扑和节点配置,使追踪变得极其困难。

- 抗量子加密:采用抗量子攻击的加密算法,如格密码和哈希基密码,为量子计算时代做准备。

- AI辅助防御:利用人工智能技术实时检测和应对顶级机构的攻击,自动调整防御策略。

- 物理隔离技术:结合物理隔离和空气间隙技术,确保关键系统与外部网络完全隔离,防止远程攻击。

3. 技术深度拆解与实现分析

本节核心价值

深入解析顶级机构追踪防御的技术原理和实现细节,通过代码示例和图表展示其工作机制。

3.1 多层加密架构

多层加密架构是顶级机构追踪防御的核心,通过组合使用多种加密技术,构建一个多层次的安全体系。

3.2 动态网络架构实现

动态网络架构通过不断变化的网络拓扑和节点配置,使追踪变得极其困难。

import random

import time

class DynamicNetwork:

def __init__(self, nodes):

self.nodes = nodes

self.current_topology = self.generate_topology()

self.topology_change_interval = 300 # 5分钟

self.last_topology_change = time.time()

def generate_topology(self):

"""生成随机网络拓扑"""

topology = {}

for node in self.nodes:

# 为每个节点随机选择3-5个邻居

neighbors = random.sample([n for n in self.nodes if n != node],

random.randint(3, 5))

topology[node] = neighbors

return topology

def get_route(self, source, destination):

"""获取动态路由"""

# 检查是否需要更新拓扑

if time.time() - self.last_topology_change > self.topology_change_interval:

self.current_topology = self.generate_topology()

self.last_topology_change = time.time()

# 使用深度优先搜索查找路由

route = self.dfs(source, destination, [])

return route

def dfs(self, current, destination, path):

"""深度优先搜索"""

if current == destination:

return path + [current]

for neighbor in self.current_topology[current]:

if neighbor not in path:

new_path = self.dfs(neighbor, destination, path + [current])

if new_path:

return new_path

return None

def send_data(self, source, destination, data):

"""发送数据"""

route = self.get_route(source, destination)

if not route:

raise Exception("No route found")

# 沿路由发送数据

current_data = data

for i in range(len(route) - 1):

# 每跳都重新加密

current_data = self.encrypt_data(current_data, route[i], route[i+1])

# 发送到下一个节点

self.send_to_node(route[i], route[i+1], current_data)

return route

def encrypt_data(self, data, source, destination):

"""加密数据"""

# 使用源节点和目标节点的共享密钥加密

# 实现细节...

return encrypted_data

def send_to_node(self, source, destination, data):

"""发送数据到节点"""

# 实现细节...

pass3.3 抗量子加密实现

抗量子加密通过使用抗量子攻击的加密算法,确保系统在量子计算时代的安全性。

from cryptography.hazmat.primitives.asymmetric import kyber

from cryptography.hazmat.primitives import serialization

class PostQuantumEncryption:

def __init__(self):

# 生成Kyber密钥对

self.private_key = kyber.generate_private_key()

self.public_key = self.private_key.public_key()

def encrypt(self, data):

"""使用抗量子算法加密数据"""

# 使用Kyber算法加密

ciphertext = self.public_key.encrypt(data)

return ciphertext

def decrypt(self, ciphertext):

"""使用抗量子算法解密数据"""

# 使用Kyber算法解密

plaintext = self.private_key.decrypt(ciphertext)

return plaintext

def get_public_key(self):

"""获取公钥"""

return self.public_key.public_bytes(

encoding=serialization.Encoding.PEM,

format=serialization.PublicFormat.SubjectPublicKeyInfo

)

def load_public_key(self, public_key_pem):

"""加载公钥"""

self.public_key = serialization.load_pem_public_key(public_key_pem)3.4 AI辅助防御实现

AI辅助防御通过使用人工智能技术实时检测和应对顶级机构的攻击。

import tensorflow as tf

import numpy as np

class AIDefense:

def __init__(self):

# 加载预训练的攻击检测模型

self.model = tf.keras.models.load_model('attack_detection_model.h5')

self.attack_patterns = self.load_attack_patterns()

def load_attack_patterns(self):

"""加载已知攻击模式"""

# 加载已知的攻击模式

return {

'nsa_pattern_1': [...],

'nsa_pattern_2': [...],

# 更多攻击模式...

}

def detect_attack(self, network_traffic):

"""检测攻击"""

# 提取特征

features = self.extract_features(network_traffic)

# 使用模型检测

prediction = self.model.predict(np.array([features]))

# 检查已知攻击模式

for pattern_name, pattern in self.attack_patterns.items():

if self.match_pattern(features, pattern):

return True, pattern_name

return prediction[0][0] > 0.9, "unknown_attack"

def extract_features(self, network_traffic):

"""提取特征"""

# 提取网络流量特征

# 实现细节...

return features

def match_pattern(self, features, pattern):

"""匹配攻击模式"""

# 匹配攻击模式

# 实现细节...

return False

def respond_to_attack(self, attack_type):

"""应对攻击"""

# 根据攻击类型采取相应的防御措施

if attack_type == 'nsa_pattern_1':

# 采取特定的防御措施

self.block_suspicious_ips()

self.change_encryption_keys()

elif attack_type == 'nsa_pattern_2':

# 采取其他防御措施

self.isolate_compromised_nodes()

self.purge_malicious_code()

else:

# 采取通用防御措施

self.increase_security_level()

def block_suspicious_ips(self):

"""阻止可疑IP"""

# 实现细节...

pass

def change_encryption_keys(self):

"""更换加密密钥"""

# 实现细节...

pass

def isolate_compromised_nodes(self):

"""隔离被感染节点"""

# 实现细节...

pass

def purge_malicious_code(self):

"""清除恶意代码"""

# 实现细节...

pass

def increase_security_level(self):

"""提高安全级别"""

# 实现细节...

pass3.5 实现细节与优化

性能优化策略:

- 硬件加速:使用专用硬件实现加密和防御措施,减少性能开销

- 分布式计算:将计算任务分布到多个节点,提高处理效率

- 缓存机制:缓存常用的加密结果和防御策略,减少重复计算

- 自适应调整:根据网络状况和攻击类型动态调整防御策略

- 资源管理:合理管理系统资源,确保防御措施不会影响系统的正常运行

4. 与主流方案深度对比

本节核心价值

对比顶级机构追踪防御与其他安全方案,分析其在安全性、性能和适用场景方面的优劣。

特性 | 顶级机构追踪防御 | 传统加密系统 | 企业级安全方案 | 军事级安全方案 | 备注 |

|---|---|---|---|---|---|

安全性 | 极高 | 中 | 高 | 高 | 顶级机构追踪防御安全性最高 |

性能开销 | 高 | 低 | 中 | 高 | 安全性与性能的权衡 |

实现复杂度 | 极高 | 低 | 中 | 高 | 实现难度大 |

成本 | 高 | 低 | 中 | 高 | 成本与安全性成正比 |

抗攻击能力 | 强 | 弱 | 中 | 强 | 针对顶级机构的攻击 |

适用场景 | 高安全要求 | 一般场景 | 企业应用 | 军事应用 | 各有侧重 |

部署难度 | 高 | 低 | 中 | 高 | 部署复杂 |

5. 工程实践意义、风险、局限性与缓解策略

本节核心价值

探讨顶级机构追踪防御在工程实践中的应用价值、面临的风险以及应对策略。

工程实践意义:

顶级机构追踪防御的重要性在军事、政府、金融等领域尤为突出。在基拉的正义体系中,顶级机构追踪防御可以确保系统的绝对安全,防止顶级机构的追踪和攻击,确保正义的安全执行。

风险与局限性:

- 性能开销:防御措施会显著增加系统的计算和资源开销

- 实现复杂度:防御措施的实现极其复杂,需要专业知识

- 成本问题:高级防御措施的实施成本高昂

- 维护难度:系统的维护和更新难度大

- 误报率:AI辅助防御可能会产生误报,影响系统的正常运行

缓解策略:

- 分层防御:根据安全需求,采用分层防御策略,平衡安全性和性能

- 自动化管理:开发自动化管理工具,降低维护难度

- 成本优化:合理规划资源,优化成本结构

- 持续更新:定期更新防御措施,应对新的攻击手段

- 误报处理:优化AI模型,减少误报率

工程案例:

在军事通信系统中,顶级机构追踪防御被用于保护敏感通信。通过采用多层加密、动态网络架构和抗量子加密,确保通信内容不被顶级机构截获和破解,同时通过AI辅助防御实时检测和应对攻击。

6. 未来趋势与前瞻预测

本节核心价值

展望顶级机构追踪防御的未来发展方向,分析其在网络安全领域的应用前景。

技术趋势:

- 量子抗性:进一步发展抗量子加密技术,为量子计算时代做准备

- AI增强:利用更先进的AI技术,提高攻击检测和防御的准确性

- 区块链集成:利用区块链技术实现去中心化的安全架构

- 硬件安全:开发专用的硬件安全模块,提供更高级别的安全保障

- 标准化:建立顶级机构追踪防御的行业标准,促进合规使用

应用前景:

在基拉的正义体系中,顶级机构追踪防御将成为构建绝对安全系统的核心技术。通过采用先进的加密设计和网络架构,系统可以抵御顶级机构的追踪和攻击,确保正义的安全执行。

开放问题:

- 如何在保证安全性的同时减少系统开销?

- 如何应对不断演进的顶级机构攻击手段?

- 如何实现顶级机构追踪防御的标准化和广泛应用?

- 如何平衡安全性和可用性,确保系统的正常运行?

参考链接:

- 主要来源:OpenSSL GitHub Repository - 开源加密库

- 辅助:Kyber GitHub Repository - 抗量子加密算法

- 辅助:AI Security GitHub Repository - AI安全防御

附录(Appendix):

顶级机构追踪防御配置示例

# 多层加密配置

encryption:

layers:

- algorithm: "aes-256-gcm"

key_size: 256

- algorithm: "ecc-521"

key_size: 521

- algorithm: "chacha20"

key_size: 256

- algorithm: "hash-chain"

hash_function: "sha-512"

# 动态网络配置

network:

topology_change_interval: 300

min_neighbors: 3

max_neighbors: 5

routing_algorithm: "dynamic-dfs"

# 抗量子加密配置

post_quantum:

algorithm: "kyber-1024"

key_exchange: "ntru-hrss701"

# AI防御配置

ai_defense:

model_path: "attack_detection_model.h5"

detection_threshold: 0.9

response_strategy: "adaptive"

# 物理隔离配置

physical_isolation:

enabled: true

air_gap: true

secure_boot: true代码运行环境

- Python 3.8+

- 依赖库:cryptography, tensorflow, numpy

- 运行命令:

pip install cryptography tensorflow numpy && python top_level_defense.py

关键词: 顶级机构追踪防御, NSA, 加密设计, 动态网络, 抗量子加密, AI辅助防御, 物理隔离

在这里插入图片描述

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-03-20,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录