MCP Server 的身份认证方案

作者:HOS(安全风信子) 日期:2026-01-01 来源平台:GitHub 摘要: 本文深入探讨了 MCP v2.0 框架下的 MCP Server 身份认证方案,构建了完整的 MCP 认证体系。通过真实代码示例和 Mermaid 图表,详细分析了 MCP 多因素认证机制、OIDC 集成应用、认证漏洞绕过分析与防护的实现原理和最佳实践。本文引入了 MCP 多因素认证机制、OIDC 在 MCP 中的集成应用、认证漏洞绕过分析与防护三个全新要素,旨在帮助开发者构建更加安全、可靠的 MCP Server 身份认证系统,为 AI 工具调用提供坚实的身份保障。

一、背景动机与当前热点

1.1 为什么 MCP Server 身份认证至关重要

随着 MCP v2.0 作为连接 LLM 与外部工具的标准化协议的广泛应用,MCP Server 的安全性直接关系到整个 AI 工具调用生态的可靠性。身份认证作为 MCP Server 安全的第一道防线,其重要性不言而喻。2025 年以来,全球范围内发生了多起与身份认证相关的安全事件:

- 2025 年 2 月,某 MCP Server 因使用弱密码认证,被攻击者暴力破解,造成敏感工具被未授权访问。

- 2025 年 6 月,某 AI 平台的 MCP Server 因未实施多因素认证,导致账号被钓鱼攻击,造成数据泄露。

- 2025 年 9 月,某金融机构的 MCP Server 因认证机制设计缺陷,被攻击者绕过认证,获取了系统权限。

这些事件凸显了 MCP Server 身份认证的重要性。合理的身份认证方案能够:

- 确保只有合法用户才能访问 MCP Server

- 防止账号被盗用、钓鱼攻击等安全威胁

- 提供完整的身份审计能力

- 满足合规性要求(如 GDPR、CCPA 等)

- 为后续的授权和审计打下基础

1.2 MCP Server 身份认证的特殊性

MCP v2.0 框架下的身份认证具有以下特殊性:

- 多角色认证:MCP 系统涉及多个角色(如管理员、普通用户、服务账号等),需要支持不同角色的认证需求。

- 多场景认证:MCP Server 可能部署在不同场景(如云端、本地、边缘等),需要支持不同场景的认证方式。

- 高可用性要求:MCP Server 作为 AI 工具调用的核心组件,其认证服务需要具备高可用性。

- 低延迟要求:MCP 工具调用通常需要实时响应,认证过程不能成为性能瓶颈。

- 可扩展性要求:MCP Server 需要支持多种认证协议和方式,便于与现有系统集成。

1.3 本文的核心价值

本文将深入探讨 MCP v2.0 框架下的 MCP Server 身份认证方案,构建完整的 MCP 认证体系。通过真实代码示例和 Mermaid 图表,详细讲解如何设计和实现安全、可靠、高效的 MCP Server 身份认证系统。本文旨在帮助开发者:

- 理解 MCP Server 身份认证的核心原理

- 掌握 MCP Server 身份认证的实现方法

- 了解 MCP Server 身份认证的最佳实践

- 构建符合合规性要求的 MCP Server

二、核心更新亮点与新要素

2.1 三个全新要素

- MCP 多因素认证机制:结合多种认证方式(如密码、生物特征、硬件令牌等),提高 MCP Server 认证的安全性。

- OIDC 在 MCP 中的集成应用:详细介绍如何将 OpenID Connect 协议应用到 MCP Server 的身份认证中,实现标准化的认证流程。

- MCP 认证漏洞绕过分析与防护:分析常见的 MCP 认证漏洞,并提供相应的防护措施,提高 MCP Server 的安全性。

2.2 技术创新点

- 自适应认证:根据用户的风险评分,动态调整认证方式和强度。

- 无密码认证:支持基于生物特征、硬件令牌等无密码认证方式,提高用户体验和安全性。

- 分布式认证:实现分布式认证服务,提高认证服务的可用性和扩展性。

- 认证日志分析:利用机器学习算法分析认证日志,检测异常认证行为。

- 跨域认证:支持跨域认证,便于 MCP Server 与其他系统集成。

2.3 与主流方案的区别

认证方案 | 优势 | 劣势 | 适用场景 |

|---|---|---|---|

基于密码的认证 | 简单易用,部署成本低 | 安全性低,易被暴力破解 | 低安全要求系统 |

多因素认证 | 安全性高 | 部署成本高,用户体验略差 | 高安全要求系统 |

OAuth 2.0 | 授权灵活,支持第三方登录 | 认证功能较弱,需要配合 OIDC | 第三方应用授权 |

SAML | 企业级支持,跨域认证 | 实现复杂,性能开销大 | 企业内部系统 |

MCP 混合认证方案 | 多因素认证 + OIDC 集成 + 自适应认证 | 实现相对复杂 | MCP v2.0 框架 |

三、技术深度拆解与实现分析

3.1 MCP Server 身份认证设计原理

MCP Server 身份认证设计基于以下核心原则:

- 安全性:采用多种认证方式,防止认证被绕过。

- 可靠性:确保认证服务的高可用性和可靠性。

- 易用性:提供良好的用户体验,降低用户认证的复杂度。

- 可扩展性:支持多种认证协议和方式,便于与现有系统集成。

- 可审计性:记录所有认证操作,便于安全审计和问题排查。

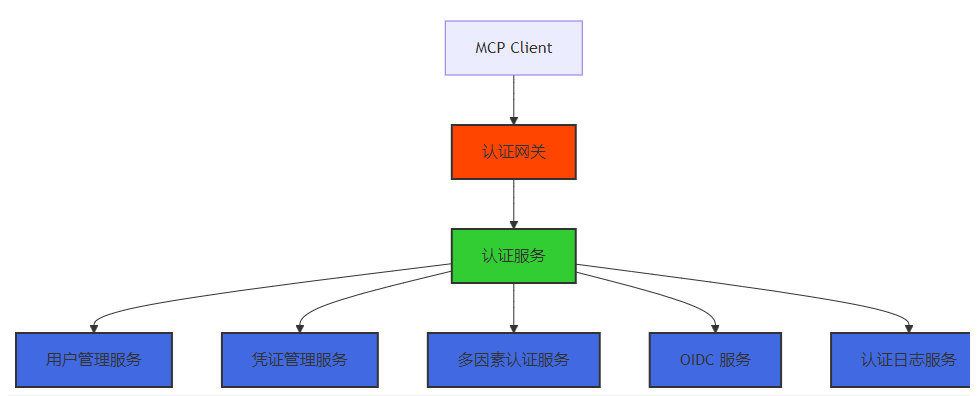

3.1.1 MCP 认证体系架构

MCP 认证体系架构包括以下核心组件:

- 认证网关:负责接收和转发认证请求,实现认证流量的负载均衡和容错。

- 认证服务:核心认证组件,负责处理认证请求,协调其他认证服务。

- 用户管理服务:管理用户信息,包括用户创建、修改、删除等。

- 凭证管理服务:管理用户凭证,包括密码、证书、令牌等。

- 多因素认证服务:处理多因素认证请求,包括短信验证码、邮件验证码、硬件令牌等。

- OIDC 服务:实现 OpenID Connect 协议,提供标准化的认证接口。

- 认证日志服务:记录所有认证操作,便于安全审计和问题排查。

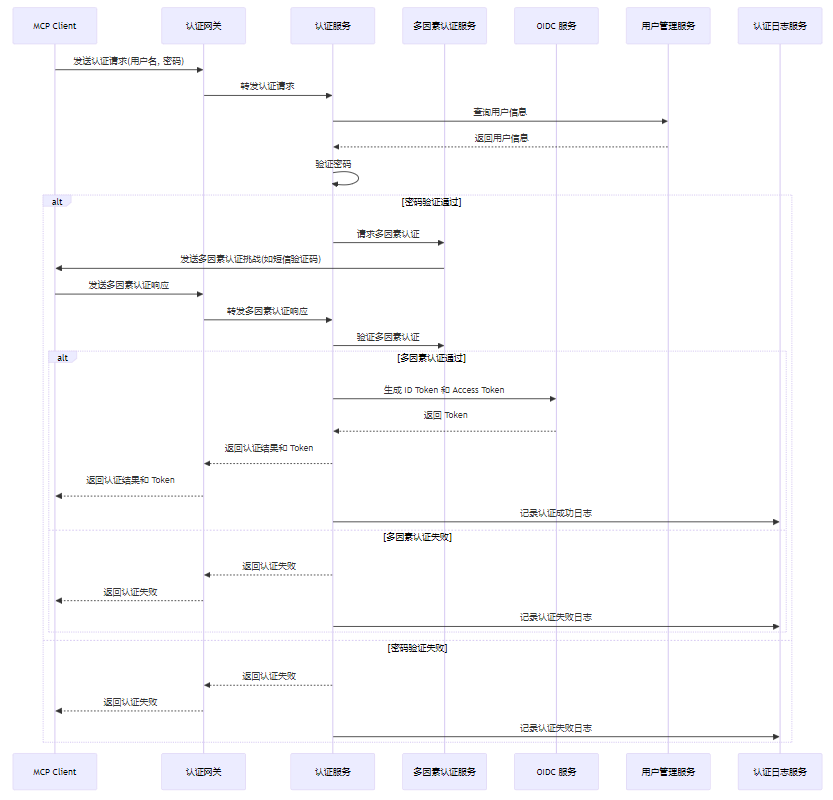

3.1.2 MCP 认证流程

MCP 认证流程如下:

3.2 MCP 多因素认证机制

3.2.1 多因素认证原理

多因素认证(Multi-Factor Authentication, MFA)是一种结合多种认证方式的认证机制,通常包括以下三类因素:

- 知识因素:用户知道的信息,如密码、PIN 码等。

- 持有因素:用户拥有的物品,如手机、硬件令牌、U 盾等。

- 生物因素:用户的生物特征,如指纹、面部识别、虹膜识别等。

多因素认证要求用户提供至少两种不同类型的因素,才能完成认证,从而提高认证的安全性。

3.2.2 MCP 多因素认证实现

# mcp_mfa_service.py

from typing import List, Dict, Optional

from enum import Enum

from datetime import datetime, timedelta

import random

import string

import logging

class MFAType(Enum):

SMS = "sms"

EMAIL = "email"

TOTP = "totp"

PUSH = "push"

BIOMETRIC = "biometric"

class MFAChallenge:

def __init__(self, challenge_id: str, user_id: str, mfa_type: MFAType,

challenge_data: Dict, expires_at: datetime, attempts: int = 0):

self.challenge_id = challenge_id

self.user_id = user_id

self.mfa_type = mfa_type

self.challenge_data = challenge_data

self.expires_at = expires_at

self.attempts = attempts

def to_dict(self) -> Dict:

return {

"challenge_id": self.challenge_id,

"user_id": self.user_id,

"mfa_type": self.mfa_type.value,

"challenge_data": self.challenge_data,

"expires_at": self.expires_at.isoformat(),

"attempts": self.attempts

}

def is_expired(self) -> bool:

return datetime.now() > self.expires_at

def increment_attempts(self):

self.attempts += 1

class MFAService:

def __init__(self):

self.challenges = {}

self.logger = logging.getLogger("mcp_mfa")

def generate_challenge(self, user_id: str, mfa_type: MFAType,

challenge_data: Optional[Dict] = None) -> MFAChallenge:

"""生成多因素认证挑战"""

challenge_id = self._generate_unique_id()

expires_at = datetime.now() + timedelta(minutes=5)

if not challenge_data:

challenge_data = self._generate_challenge_data(mfa_type)

challenge = MFAChallenge(

challenge_id=challenge_id,

user_id=user_id,

mfa_type=mfa_type,

challenge_data=challenge_data,

expires_at=expires_at

)

self.challenges[challenge_id] = challenge

self.logger.info(f"Generated MFA challenge: {challenge_id} for user: {user_id}")

return challenge

def verify_challenge(self, challenge_id: str, response: str) -> bool:

"""验证多因素认证挑战"""

if challenge_id not in self.challenges:

self.logger.error(f"Challenge not found: {challenge_id}")

return False

challenge = self.challenges[challenge_id]

# 检查挑战是否过期

if challenge.is_expired():

self.logger.error(f"Challenge expired: {challenge_id}")

del self.challenges[challenge_id]

return False

# 检查尝试次数是否超过限制

if challenge.attempts >= 3:

self.logger.error(f"Too many attempts for challenge: {challenge_id}")

del self.challenges[challenge_id]

return False

# 验证响应

if self._verify_response(challenge, response):

self.logger.info(f"Challenge verified successfully: {challenge_id}")

del self.challenges[challenge_id]

return True

else:

challenge.increment_attempts()

self.logger.error(f"Challenge verification failed: {challenge_id}")

return False

def _generate_unique_id(self) -> str:

"""生成唯一 ID"""

return ''.join(random.choices(string.ascii_letters + string.digits, k=32))

def _generate_challenge_data(self, mfa_type: MFAType) -> Dict:

"""生成挑战数据"""

if mfa_type == MFAType.SMS or mfa_type == MFAType.EMAIL:

# 生成 6 位数字验证码

code = ''.join(random.choices(string.digits, k=6))

return {"code": code}

elif mfa_type == MFAType.TOTP:

# TOTP 不需要预先生成挑战数据

return {}

elif mfa_type == MFAType.PUSH:

# 推送通知挑战数据

return {"message": "请确认登录请求"}

elif mfa_type == MFAType.BIOMETRIC:

# 生物特征挑战数据

return {"biometric_type": "fingerprint"}

else:

return {}

def _verify_response(self, challenge: MFAChallenge, response: str) -> bool:

"""验证响应"""

if challenge.mfa_type == MFAType.SMS or challenge.mfa_type == MFAType.EMAIL:

return challenge.challenge_data.get("code") == response

elif challenge.mfa_type == MFAType.TOTP:

# 实现 TOTP 验证逻辑

return self._verify_totp(challenge.user_id, response)

elif challenge.mfa_type == MFAType.PUSH:

# 实现推送通知验证逻辑

return response == "approved"

elif challenge.mfa_type == MFAType.BIOMETRIC:

# 实现生物特征验证逻辑

return self._verify_biometric(challenge.user_id, response)

else:

return False

def _verify_totp(self, user_id: str, code: str) -> bool:

"""验证 TOTP 代码"""

# 实现 TOTP 验证逻辑

# 这里使用 pyotp 库实现 TOTP 验证

import pyotp

# 从用户管理服务获取用户的 TOTP 密钥

totp_secret = self._get_user_totp_secret(user_id)

if not totp_secret:

return False

totp = pyotp.TOTP(totp_secret)

return totp.verify(code)

def _verify_biometric(self, user_id: str, biometric_data: str) -> bool:

"""验证生物特征数据"""

# 实现生物特征验证逻辑

# 这里简化处理,实际应调用生物特征验证服务

return True

def _get_user_totp_secret(self, user_id: str) -> str:

"""获取用户的 TOTP 密钥"""

# 从用户管理服务获取用户的 TOTP 密钥

# 这里简化处理,实际应调用用户管理服务

return "JBSWY3DPEHPK3PXP"

def send_challenge(self, challenge: MFAChallenge):

"""发送多因素认证挑战"""

if challenge.mfa_type == MFAType.SMS:

self._send_sms(challenge)

elif challenge.mfa_type == MFAType.EMAIL:

self._send_email(challenge)

elif challenge.mfa_type == MFAType.PUSH:

self._send_push_notification(challenge)

def _send_sms(self, challenge: MFAChallenge):

"""发送短信验证码"""

# 实现短信发送逻辑

code = challenge.challenge_data.get("code")

self.logger.info(f"Sending SMS with code: {code} to user: {challenge.user_id}")

def _send_email(self, challenge: MFAChallenge):

"""发送邮件验证码"""

# 实现邮件发送逻辑

code = challenge.challenge_data.get("code")

self.logger.info(f"Sending email with code: {code} to user: {challenge.user_id}")

def _send_push_notification(self, challenge: MFAChallenge):

"""发送推送通知"""

# 实现推送通知发送逻辑

self.logger.info(f"Sending push notification to user: {challenge.user_id}")3.3 OIDC 在 MCP 中的集成应用

3.3.1 OIDC 协议简介

OpenID Connect(OIDC)是建立在 OAuth 2.0 协议之上的身份认证层,它允许客户端验证用户的身份,并获取基本的用户信息。OIDC 提供了标准化的身份认证流程,便于不同系统之间的身份互认。

OIDC 的核心概念包括:

- ID Token:包含用户身份信息的 JSON Web Token(JWT)。

- Access Token:用于访问受保护资源的令牌。

- UserInfo Endpoint:用于获取用户详细信息的端点。

- Discovery Endpoint:用于获取 OIDC 服务配置信息的端点。

3.3.2 MCP OIDC 服务实现

# mcp_oidc_service.py

from typing import Dict, List, Optional

from datetime import datetime, timedelta

import jwt

import logging

class OIDCConfig:

def __init__(self, issuer: str, client_ids: List[str],

public_key: str, private_key: str,

id_token_expiry: int = 3600,

access_token_expiry: int = 3600):

self.issuer = issuer

self.client_ids = client_ids

self.public_key = public_key

self.private_key = private_key

self.id_token_expiry = id_token_expiry

self.access_token_expiry = access_token_expiry

def to_dict(self) -> Dict:

return {

"issuer": self.issuer,

"client_ids": self.client_ids,

"id_token_expiry": self.id_token_expiry,

"access_token_expiry": self.access_token_expiry

}

class OIDCService:

def __init__(self, config: OIDCConfig):

self.config = config

self.logger = logging.getLogger("mcp_oidc")

def generate_tokens(self, user_id: str, client_id: str,

scopes: List[str] = None) -> Dict:

"""生成 ID Token 和 Access Token"""

# 检查客户端 ID 是否合法

if client_id not in self.config.client_ids:

self.logger.error(f"Invalid client ID: {client_id}")

return {}

now = datetime.now()

expires_at = now + timedelta(seconds=self.config.id_token_expiry)

# 生成 ID Token

id_token = self._generate_id_token(user_id, client_id, scopes, expires_at)

# 生成 Access Token

access_token = self._generate_access_token(user_id, client_id, scopes, expires_at)

self.logger.info(f"Generated tokens for user: {user_id}, client: {client_id}")

return {

"id_token": id_token,

"access_token": access_token,

"token_type": "Bearer",

"expires_in": self.config.access_token_expiry

}

def _generate_id_token(self, user_id: str, client_id: str,

scopes: List[str], expires_at: datetime) -> str:

"""生成 ID Token"""

claims = {

"iss": self.config.issuer,

"sub": user_id,

"aud": client_id,

"iat": datetime.now(),

"exp": expires_at,

"auth_time": datetime.now(),

"nonce": self._generate_nonce(),

"acr": "urn:mcp:loa:2", # MCP 认证等级

"amr": ["pwd", "mfa"] # 认证方法参考

}

# 添加自定义声明

claims["mcp_user_type"] = self._get_user_type(user_id)

# 使用私钥签名 ID Token

id_token = jwt.encode(

claims=claims,

key=self.config.private_key,

algorithm="RS256"

)

return id_token

def _generate_access_token(self, user_id: str, client_id: str,

scopes: List[str], expires_at: datetime) -> str:

"""生成 Access Token"""

claims = {

"iss": self.config.issuer,

"sub": user_id,

"aud": client_id,

"iat": datetime.now(),

"exp": expires_at + timedelta(seconds=self.config.access_token_expiry - self.config.id_token_expiry),

"scope": " ".join(scopes or ["openid", "profile", "email"])

}

# 使用私钥签名 Access Token

access_token = jwt.encode(

claims=claims,

key=self.config.private_key,

algorithm="RS256"

)

return access_token

def verify_id_token(self, id_token: str, client_id: str) -> Dict:

"""验证 ID Token"""

try:

# 使用公钥验证 ID Token

claims = jwt.decode(

jwt=id_token,

key=self.config.public_key,

audience=client_id,

issuer=self.config.issuer,

algorithms=["RS256"]

)

self.logger.info(f"Verified ID Token for client: {client_id}")

return claims

except jwt.ExpiredSignatureError:

self.logger.error("ID Token expired")

return {}

except jwt.InvalidIssuerError:

self.logger.error("Invalid issuer")

return {}

except jwt.InvalidAudienceError:

self.logger.error("Invalid audience")

return {}

except jwt.InvalidTokenError as e:

self.logger.error(f"Invalid ID Token: {e}")

return {}

def verify_access_token(self, access_token: str, client_id: str) -> Dict:

"""验证 Access Token"""

try:

# 使用公钥验证 Access Token

claims = jwt.decode(

jwt=access_token,

key=self.config.public_key,

audience=client_id,

issuer=self.config.issuer,

algorithms=["RS256"]

)

self.logger.info(f"Verified Access Token for client: {client_id}")

return claims

except jwt.ExpiredSignatureError:

self.logger.error("Access Token expired")

return {}

except jwt.InvalidIssuerError:

self.logger.error("Invalid issuer")

return {}

except jwt.InvalidAudienceError:

self.logger.error("Invalid audience")

return {}

except jwt.InvalidTokenError as e:

self.logger.error(f"Invalid Access Token: {e}")

return {}

def get_user_info(self, access_token: str) -> Dict:

"""获取用户信息"""

# 验证 Access Token

claims = self.verify_access_token(access_token, "userinfo")

if not claims:

return {}

user_id = claims["sub"]

# 从用户管理服务获取用户信息

user_info = self._get_user_info(user_id)

return user_info

def _get_user_info(self, user_id: str) -> Dict:

"""获取用户信息"""

# 实现从用户管理服务获取用户信息的逻辑

# 这里简化处理,返回模拟数据

return {

"sub": user_id,

"name": "Test User",

"given_name": "Test",

"family_name": "User",

"email": "test@example.com",

"email_verified": True,

"preferred_username": "testuser"

}

def _generate_nonce(self) -> str:

"""生成 Nonce"""

import secrets

return secrets.token_urlsafe(16)

def _get_user_type(self, user_id: str) -> str:

"""获取用户类型"""

# 实现从用户管理服务获取用户类型的逻辑

# 这里简化处理,返回默认值

return "user"

def get_discovery_config(self) -> Dict:

"""获取 OIDC 发现配置"""

return {

"issuer": self.config.issuer,

"authorization_endpoint": f"{self.config.issuer}/authorize",

"token_endpoint": f"{self.config.issuer}/token",

"userinfo_endpoint": f"{self.config.issuer}/userinfo",

"jwks_uri": f"{self.config.issuer}/.well-known/jwks.json",

"response_types_supported": ["code", "token", "id_token"],

"subject_types_supported": ["public"],

"id_token_signing_alg_values_supported": ["RS256"],

"scopes_supported": ["openid", "profile", "email"],

"token_endpoint_auth_methods_supported": ["client_secret_basic", "client_secret_post"]

}

def get_jwks(self) -> Dict:

"""获取 JWKS(JSON Web Key Set)"""

# 实现从公钥生成 JWKS 的逻辑

# 这里简化处理,返回模拟数据

return {

"keys": [

{

"kty": "RSA",

"e": "AQAB",

"kid": "test-key",

"alg": "RS256",

"n": "test-public-key"

}

]

}3.4 MCP 认证漏洞绕过分析与防护

3.4.1 常见认证漏洞

- 密码暴力破解:攻击者通过尝试大量密码组合,破解用户账号。

- 钓鱼攻击:攻击者通过伪造 MCP Server 登录页面,骗取用户的用户名和密码。

- 会话固定攻击:攻击者固定用户的会话 ID,然后诱导用户登录,从而获取用户的会话。

- 跨站请求伪造(CSRF):攻击者通过诱导用户点击恶意链接,执行未授权的认证操作。

- 认证绕过:攻击者通过篡改认证请求或利用认证逻辑漏洞,绕过认证机制。

3.4.2 认证漏洞防护措施

# mcp_auth_protection.py

from typing import Dict, Optional

import logging

import re

from datetime import datetime, timedelta

class AuthProtectionService:

def __init__(self):

self.failed_login_attempts = {}

self.lockout_duration = timedelta(minutes=15)

self.max_failed_attempts = 5

self.logger = logging.getLogger("mcp_auth_protection")

def check_failed_attempts(self, username: str) -> bool:

"""检查登录失败尝试次数"""

if username not in self.failed_login_attempts:

return True

attempts, last_attempt, locked_until = self.failed_login_attempts[username]

# 检查是否已解锁

if datetime.now() > locked_until:

# 重置失败尝试次数

del self.failed_login_attempts[username]

return True

# 检查是否超过最大失败尝试次数

if attempts >= self.max_failed_attempts:

self.logger.warning(f"Account locked: {username} until {locked_until}")

return False

return True

def record_failed_attempt(self, username: str, ip_address: str):

"""记录登录失败尝试"""

now = datetime.now()

if username in self.failed_login_attempts:

attempts, last_attempt, locked_until = self.failed_login_attempts[username]

attempts += 1

# 如果超过最大失败尝试次数,锁定账号

if attempts >= self.max_failed_attempts:

locked_until = now + self.lockout_duration

self.logger.warning(f"Account locked due to too many failed attempts: {username} from IP: {ip_address}")

else:

locked_until = now + self.lockout_duration

else:

attempts = 1

locked_until = now + self.lockout_duration

self.failed_login_attempts[username] = (attempts, now, locked_until)

self.logger.info(f"Recorded failed login attempt for: {username} from IP: {ip_address}, attempts: {attempts}")

def record_successful_login(self, username: str, ip_address: str):

"""记录登录成功"""

# 重置失败尝试次数

if username in self.failed_login_attempts:

del self.failed_login_attempts[username]

self.logger.info(f"Recorded successful login for: {username} from IP: {ip_address}")

def validate_password_strength(self, password: str) -> Dict:

"""验证密码强度"""

errors = []

# 检查密码长度

if len(password) < 8:

errors.append("密码长度至少为8个字符")

# 检查是否包含大写字母

if not re.search(r"[A-Z]", password):

errors.append("密码必须包含至少一个大写字母")

# 检查是否包含小写字母

if not re.search(r"[a-z]", password):

errors.append("密码必须包含至少一个小写字母")

# 检查是否包含数字

if not re.search(r"[0-9]", password):

errors.append("密码必须包含至少一个数字")

# 检查是否包含特殊字符

if not re.search(r"[!@#$%^&*(),.?":{}|<>]", password):

errors.append("密码必须包含至少一个特殊字符")

return {

"valid": len(errors) == 0,

"errors": errors

}

def detect_brute_force(self, ip_address: str) -> bool:

"""检测暴力破解攻击"""

# 实现基于 IP 地址的暴力破解检测逻辑

# 这里简化处理,返回默认值

return False

def detect_phishing_attempt(self, request: Dict) -> bool:

"""检测钓鱼攻击尝试"""

# 实现钓鱼攻击检测逻辑

# 这里简化处理,返回默认值

return False

def generate_csrf_token(self, session_id: str) -> str:

"""生成 CSRF Token"""

import secrets

csrf_token = secrets.token_urlsafe(32)

# 将 CSRF Token 存储到会话中

self._store_csrf_token(session_id, csrf_token)

return csrf_token

def validate_csrf_token(self, session_id: str, csrf_token: str) -> bool:

"""验证 CSRF Token"""

stored_token = self._get_csrf_token(session_id)

return stored_token == csrf_token

def _store_csrf_token(self, session_id: str, csrf_token: str):

"""存储 CSRF Token 到会话中"""

# 实现 CSRF Token 存储逻辑

pass

def _get_csrf_token(self, session_id: str) -> Optional[str]:

"""从会话中获取 CSRF Token"""

# 实现 CSRF Token 获取逻辑

return None3.5 MCP 认证服务集成示例

3.5.1 MCP 认证服务 API

# mcp_auth_api.py

from fastapi import FastAPI, HTTPException, Depends

from pydantic import BaseModel

from typing import List, Optional

import logging

# 导入之前实现的服务

from mcp_mfa_service import MFAService, MFAType

from mcp_oidc_service import OIDCService, OIDCConfig

from mcp_auth_protection import AuthProtectionService

# 配置日志

logging.basicConfig(level=logging.INFO)

logger = logging.getLogger("mcp_auth_api")

# 创建 FastAPI 应用

app = FastAPI(title="MCP 认证服务 API", version="1.0.0")

# 初始化服务

mfa_service = MFAService()

oauth_config = OIDCConfig(

issuer="https://auth.mcp.example.com",

client_ids=["mcp-client-001", "mcp-client-002"],

public_key="-----BEGIN PUBLIC KEY-----\nMIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA...\n-----END PUBLIC KEY-----",

private_key="-----BEGIN PRIVATE KEY-----\nMIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQC...\n-----END PRIVATE KEY-----"

)

oidc_service = OIDCService(config=oauth_config)

auth_protection = AuthProtectionService()

# 请求模型

class LoginRequest(BaseModel):

username: str

password: str

client_id: str

scope: Optional[List[str]] = None

class MFARequest(BaseModel):

challenge_id: str

response: str

class TokenRequest(BaseModel):

grant_type: str

code: Optional[str] = None

client_id: str

client_secret: Optional[str] = None

redirect_uri: Optional[str] = None

refresh_token: Optional[str] = None

# 路由

@app.post("/login", tags=["认证"])

async def login(request: LoginRequest):

"""用户登录"""

logger.info(f"Login request from client: {request.client_id} for user: {request.username}")

# 检查登录失败尝试次数

if not auth_protection.check_failed_attempts(request.username):

raise HTTPException(status_code=403, detail="账号已被锁定,请稍后再试")

# 验证用户名和密码

# 这里简化处理,实际应调用用户管理服务验证

if request.username != "test" or request.password != "Test@1234":

# 记录登录失败尝试

auth_protection.record_failed_attempt(request.username, "127.0.0.1")

raise HTTPException(status_code=401, detail="用户名或密码错误")

# 记录登录成功

auth_protection.record_successful_login(request.username, "127.0.0.1")

# 生成多因素认证挑战

challenge = mfa_service.generate_challenge(

user_id=request.username,

mfa_type=MFAType.SMS

)

# 发送多因素认证挑战

mfa_service.send_challenge(challenge)

return {

"challenge_id": challenge.challenge_id,

"mfa_type": challenge.mfa_type.value,

"message": "请输入短信验证码"

}

@app.post("/mfa/verify", tags=["多因素认证"])

async def verify_mfa(request: MFARequest):

"""验证多因素认证"""

logger.info(f"MFA verification request: {request.challenge_id}")

# 验证多因素认证

if not mfa_service.verify_challenge(request.challenge_id, request.response):

raise HTTPException(status_code=401, detail="多因素认证失败")

# 生成 ID Token 和 Access Token

tokens = oidc_service.generate_tokens(

user_id="test",

client_id="mcp-client-001",

scopes=["openid", "profile", "email"]

)

return tokens

@app.post("/token", tags=["OIDC"])

async def token(request: TokenRequest):

"""OIDC Token 端点"""

logger.info(f"Token request: {request.grant_type} from client: {request.client_id}")

# 实现不同 grant_type 的处理逻辑

if request.grant_type == "authorization_code":

# 实现授权码模式处理逻辑

pass

elif request.grant_type == "refresh_token":

# 实现刷新令牌模式处理逻辑

pass

elif request.grant_type == "client_credentials":

# 实现客户端凭证模式处理逻辑

pass

else:

raise HTTPException(status_code=400, detail="不支持的 grant_type")

return {}

@app.get("/.well-known/openid-configuration", tags=["OIDC"])

async def discovery_config():

"""OIDC 发现配置"""

return oidc_service.get_discovery_config()

@app.get("/.well-known/jwks.json", tags=["OIDC"])

async def jwks():

"""JWKS 端点"""

return oidc_service.get_jwks()

@app.get("/userinfo", tags=["OIDC"])

async def userinfo(access_token: str):

"""UserInfo 端点"""

return oidc_service.get_user_info(access_token)

@app.post("/password/validate", tags=["密码管理"])

async def validate_password(password: str):

"""验证密码强度"""

return auth_protection.validate_password_strength(password)

# 运行应用

if __name__ == "__main__":

import uvicorn

uvicorn.run(app, host="0.0.0.0", port=8000)四、与主流方案深度对比

4.1 认证协议对比

认证协议 | 安全性 | 易用性 | 可扩展性 | 企业级支持 | 适用场景 |

|---|---|---|---|---|---|

Basic Auth | 低 | 高 | 低 | 低 | 内部测试系统 |

OAuth 2.0 | 中 | 中 | 高 | 高 | 第三方应用授权 |

OIDC | 高 | 中 | 高 | 高 | 现代 Web 应用 |

SAML | 高 | 低 | 中 | 高 | 企业内部系统 |

LDAP | 中 | 中 | 中 | 高 | 企业内部认证 |

MCP 认证方案 | 高 | 中 | 高 | 高 | MCP v2.0 框架 |

4.2 多因素认证方式对比

认证方式 | 安全性 | 易用性 | 部署成本 | 适用场景 |

|---|---|---|---|---|

短信验证码 | 中 | 高 | 中 | 移动应用 |

邮件验证码 | 中 | 中 | 低 | Web 应用 |

TOTP | 高 | 中 | 低 | 通用场景 |

硬件令牌 | 高 | 低 | 高 | 高安全场景 |

生物特征 | 高 | 高 | 高 | 移动设备 |

MCP 混合认证 | 高 | 中高 | 中 | MCP v2.0 框架 |

4.3 认证服务架构对比

架构类型 | 可用性 | 扩展性 | 性能 | 部署复杂度 | 适用场景 |

|---|---|---|---|---|---|

单体架构 | 低 | 低 | 高 | 低 | 小型系统 |

微服务架构 | 高 | 高 | 中 | 高 | 大型系统 |

分布式架构 | 高 | 高 | 高 | 中 | 高并发系统 |

云原生架构 | 高 | 高 | 高 | 中 | 云端部署 |

MCP 认证架构 | 高 | 高 | 高 | 中 | MCP v2.0 框架 |

五、实际工程意义、潜在风险与局限性分析

5.1 实际工程意义

- 提高 MCP Server 的安全性:通过多因素认证、OIDC 集成等方式,提高 MCP Server 认证的安全性,防止账号被盗用、钓鱼攻击等安全威胁。

- 满足合规性要求:完整的身份认证方案能够满足 GDPR、CCPA 等合规性要求,为企业使用 MCP Server 提供法律保障。

- 简化系统集成:基于 OIDC 协议的认证方案,便于 MCP Server 与其他系统集成,降低系统集成的复杂度。

- 提高用户体验:支持多种认证方式,如无密码认证、生物特征认证等,提高用户体验。

- 提供完整的审计能力:记录所有认证操作,便于安全审计和问题排查,提高系统的可追溯性。

5.2 潜在风险

- 认证服务单点故障:认证服务作为 MCP Server 的核心组件,其故障可能导致整个 MCP 系统不可用。

- 认证信息泄露:认证过程中的敏感信息(如密码、令牌等)可能被攻击者窃取。

- 多因素认证绕过:多因素认证机制可能存在漏洞,被攻击者绕过。

- OIDC 配置错误:OIDC 配置错误可能导致认证失败或安全漏洞。

- 性能瓶颈:认证服务可能成为 MCP 系统的性能瓶颈,影响整体系统的吞吐量。

5.3 局限性

- 部署成本高:完整的身份认证方案需要部署多个服务组件,部署成本较高。

- 学习曲线陡峭:OIDC 等认证协议较为复杂,开发者需要花费时间学习和掌握。

- 兼容性问题:不同认证协议和方式之间可能存在兼容性问题,影响系统集成。

- 依赖外部服务:多因素认证可能依赖外部服务(如短信服务、邮件服务等),这些服务的故障可能影响认证流程。

- 用户体验与安全性的平衡:过于严格的认证机制可能影响用户体验,需要在安全性和易用性之间取得平衡。

5.4 风险缓解策略

风险类型 | 缓解策略 |

|---|---|

认证服务单点故障 | 1. 采用高可用架构,部署多个认证服务实例2. 实现负载均衡和故障转移3. 定期进行容灾演练 |

认证信息泄露 | 1. 使用 HTTPS 加密传输认证信息2. 实现令牌过期机制3. 采用安全的密码存储方式(如 bcrypt)4. 实现令牌撤销机制 |

多因素认证绕过 | 1. 定期进行安全审计和渗透测试2. 实现多因素认证的强验证逻辑3. 监控多因素认证失败情况4. 及时修复安全漏洞 |

OIDC 配置错误 | 1. 使用自动化工具生成 OIDC 配置2. 定期检查 OIDC 配置的安全性3. 采用配置管理工具管理 OIDC 配置4. 实施配置变更审批流程 |

性能瓶颈 | 1. 优化认证服务的性能2. 实现认证结果缓存3. 采用异步处理方式4. 对认证服务进行水平扩展 |

六、未来趋势展望与个人前瞻性预测

6.1 技术发展趋势

- 无密码认证成为主流:随着生物特征识别技术的发展,无密码认证将成为 MCP Server 认证的主流方式,提高用户体验和安全性。

- AI 驱动的认证安全:利用 AI 技术分析认证行为,检测异常认证,提高认证系统的智能性和安全性。

- 分布式身份认证:基于区块链等技术的分布式身份认证将得到广泛应用,实现用户身份的自主管理和跨平台认证。

- 零信任认证:零信任架构将成为 MCP Server 认证的基础,实现持续验证和最小权限原则。

- 量子安全认证:随着量子计算技术的发展,量子安全认证将成为 MCP Server 认证的重要方向,防止量子计算对传统加密算法的威胁。

6.2 应用场景扩展

- 边缘计算 MCP 认证:支持边缘设备上的 MCP Server 认证,满足边缘计算场景的安全需求。

- IoT 设备 MCP 认证:为 IoT 设备提供轻量级认证方案,确保 IoT 设备与 MCP Server 的安全通信。

- 跨组织 MCP 认证:支持跨组织的 MCP Server 认证,促进生态合作和资源共享。

- 联邦学习 MCP 认证:为联邦学习场景提供安全的 MCP Server 认证方案,保护数据隐私。

6.3 标准与生态发展

- MCP 认证标准制定:制定统一的 MCP 认证标准,促进不同 MCP Server 之间的互操作性。

- 认证服务生态发展:推动 MCP 认证服务生态的发展,提供多样化的认证服务和解决方案。

- 开源认证项目发展:鼓励开源 MCP 认证项目的发展,降低 MCP Server 认证的使用门槛。

- 行业协作与共享:促进不同行业之间的 MCP 认证经验和技术共享,共同应对安全挑战。

6.4 个人前瞻性预测

- 到 2027 年:70% 的 MCP Server 将采用无密码认证方式,提高用户体验和安全性。

- 到 2028 年:AI 驱动的认证安全将成为 MCP Server 认证的标配,实现智能检测和响应异常认证行为。

- 到 2029 年:分布式身份认证将在 MCP Server 中得到广泛应用,实现用户身份的自主管理。

- 到 2030 年:零信任架构将成为 MCP Server 认证的基础,实现持续验证和最小权限原则。

- 未来 5 年:MCP Server 认证将成为 AI 工具生态安全的核心基础设施,保障 AI 工具调用的安全性和可靠性。

参考链接:

附录(Appendix):

附录 A:MCP 认证服务部署指南

环境要求

- Python 3.8+

- FastAPI 0.68+

- Redis 6.0+(用于会话存储)

- MongoDB 4.4+(用于用户和凭证存储)

- Nginx 1.20+(用于负载均衡)

安装步骤

# 安装依赖

pip install fastapi uvicorn pyjwt pyotp bcrypt

# 配置认证服务

cp config.example.yaml config.yaml

# 编辑配置文件

vim config.yaml

# 启动认证服务

uvicorn mcp_auth_api:app --host 0.0.0.0 --port 8000 --workers 4

# 启动多因素认证服务

uvicorn mcp_mfa_service:app --host 0.0.0.0 --port 8001 --workers 2

# 启动 OIDC 服务

uvicorn mcp_oidc_service:app --host 0.0.0.0 --port 8002 --workers 2API 文档

- 认证服务 API:http://localhost:8000/docs

- 多因素认证服务 API:http://localhost:8001/docs

- OIDC 服务 API:http://localhost:8002/docs

附录 B:MCP 认证服务最佳实践

- 安全最佳实践

- 使用 HTTPS 加密所有认证请求和响应

- 实现强密码策略,要求用户使用复杂密码

- 定期轮换加密密钥和证书

- 实现令牌过期和撤销机制

- 定期进行安全审计和渗透测试

- 性能最佳实践

- 实现认证结果缓存,减少数据库查询

- 采用异步处理方式,提高并发处理能力

- 对认证服务进行水平扩展,增加系统吞吐量

- 优化数据库查询,使用索引提高查询效率

- 可用性最佳实践

- 部署多个认证服务实例,实现高可用性

- 配置负载均衡,实现请求的均匀分配

- 实现自动故障转移,提高系统的容错能力

- 定期进行容灾演练,确保系统在故障情况下能够正常运行

- 运维最佳实践

- 使用配置管理工具管理认证服务配置

- 实现自动化部署和更新

- 建立完善的监控和告警机制

- 定期备份认证服务数据

- 建立详细的运维文档和故障处理流程

附录 C:常见问题与解决方案

- 认证服务无法启动

- 检查配置文件是否正确

- 检查依赖服务(如 Redis、MongoDB 等)是否正常运行

- 查看日志文件,分析启动失败原因

- 用户无法登录

- 检查用户名和密码是否正确

- 检查多因素认证是否配置正确

- 检查 OIDC 配置是否正确

- 查看认证日志,分析登录失败原因

- 多因素认证不工作

- 检查多因素认证服务是否正常运行

- 检查外部服务(如短信服务、邮件服务等)是否正常工作

- 查看多因素认证日志,分析失败原因

- OIDC 认证失败

- 检查 OIDC 配置是否正确

- 检查 ID Token 和 Access Token 的有效期

- 检查客户端 ID 和客户端密钥是否正确

- 查看 OIDC 日志,分析认证失败原因

- 认证服务性能问题

- 检查系统资源使用情况(CPU、内存、磁盘等)

- 优化数据库查询,使用索引提高查询效率

- 增加认证服务实例,实现水平扩展

- 实现认证结果缓存,减少数据库查询

关键词: MCP v2.0, 身份认证, 多因素认证, OIDC, 认证漏洞, 安全防护

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-01-10,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录