全球网络安全防线告急:8 大事件波及快手、育碧、凤凰大学,高危漏洞威胁千万实例

原创全球网络安全防线告急:8 大事件波及快手、育碧、凤凰大学,高危漏洞威胁千万实例

原创用户11930633

发布于 2025-12-30 17:10:03

发布于 2025-12-30 17:10:03

1.快手平台遭受黑产攻击事件

12月22日晚,快手直播平台出现异常,多个直播间在短时间内被大量色情违规内容涌入,包括淫秽影片播放及低俗擦边表演。据部分用户反馈,相关直播间在线人数一度高达上万人,违规内容持续传播超过一小时,引发大量投诉和公众关注。

这场被业内定性为P0级的顶级安全事故,不仅让数千万用户遭受不良信息侵扰,更为整个互联网行业敲响了技术防御升级的警钟。

事后核查显示,攻击者操控批量注册了约1.7万个机器人账户并同时开播,形成规模化违规内容矩阵,呈现出高度的组织化和协同性。随着违规内容持续扩散,平台安全防线节节败退。

面对失控局面,快手于23日0时采取极端应急措施——无差别关停全部直播频道。

此次事件暴露出平台防御的多个被动化短板,凸显了传统安全模式在AI时代面临的严峻挑战。

2.罗马尼亚水务局遭大规模勒索攻击!

上周末,罗马尼亚国家水务局下属水资源管理机构遭遇重大勒索软件攻击,攻击者利用Windows自带的BitLocker工具,加密锁死约1000台计算机系统,波及10余个办公区域,并设置7天勒索期限。

此次事件中,关键水务调度虽未受影响、维持运行,但该机构IT系统全面受损,凸显出勒索软件已从针对企业的攻击,升级为公共安全级别威胁。这类攻击并非孤例:罗马尼亚国内,电力巨头Electrica、全国百余家医院均曾遭勒索团伙攻陷;放眼全球,电力、水务、医疗、石油等关键信息基础设施,早已成为勒索软件攻击的重灾区。

3.育碧因黑客攻击关闭《彩虹六号:围攻》服务器

美国东部时间12月27日上午9:10,育碧在官方平台X确认《彩虹六号:围攻》出现故障,全平台陷入计划外服务中断,服务器紧急关停。

此次事件疑似源于大规模黑客攻击引发的安全漏洞,育碧暂未公布具体原因,且尚未发布详细公告,推测正全力排查并试图恢复对游戏后端的控制。

受影响玩家覆盖普通用户到知名主播,遭遇诸多异常情况:随机获得20亿R6点数、声望值,以及开发者专属皮肤、稀有 “冰川” 武器皮肤,同时出现账号被随机封禁或解封的混乱现象。

鉴于育碧对后端系统已暂时失去控制,玩家被建议保持离线状态。此外,安全机构提醒所有育碧账户用户,尤其是绑定该游戏的用户,尽快修改密码,降低账户风险。

这也是近年来少有的因黑客攻击导致游戏全线瘫痪的典型案例。

4.Everest组织声称窃取了超过1TB的克莱斯勒数据

2025年12月25日(圣诞节),活跃于2020年至今的Everest勒索软件组织,在其暗网泄露网站发帖宣称已入侵美国汽车制造商克莱斯勒的系统。

该组织表示,此次窃取的数据量超1TB(1088GB),堪称克莱斯勒运营相关的完整数据库,涵盖2021年至2025年的信息。其中包含超105GB的Salesforce相关数据,涉及客户、经销商及内部代理的海量个人与运营记录,具体包括姓名、联系方式、车辆详情、召回案例备注等客户互动日志,以及结构化数据库、内部电子表格等文件,组织还计划公布客户服务互动录音。

Everest采用典型 “双重勒索” 模式,威胁倒计时结束后将公开完整数据集,同时给克莱斯勒预留了沟通时间。

截至目前,克莱斯勒尚未公开证实此次数据泄露事件,也未回应相关指控,独立核实工作仍有限。若事件属实,将引发对客户隐私保护、企业内部运营安全及第三方平台治理的重大担忧,目前事件仍在持续发展中。

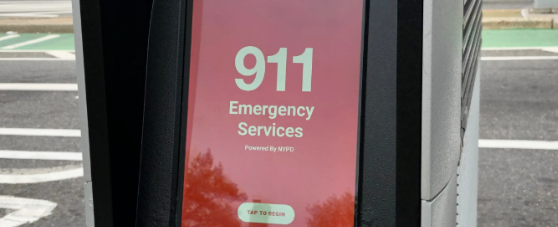

5.萨默塞特县在网络攻击后启用新的911警报系统

美国宾夕法尼亚州萨默塞特县(WTAJ)紧急警报系统,鉴于Code Red网络安全风险终止了自2018年的合作供应商,切换切换至新的供应商Regroup。

据悉,Code Red服务商,在11月份遭受了严重的网络攻击事件,导致系统瘫痪,攻击期间可能有部分数据泄露。

宾夕法尼亚州萨默塞特县在事件2周后,接到通知 ,萨默塞特县911运营经理克雷格·霍利斯-尼科尔森表示为应对此次事件,该县决定采用Regroup作为其新的紧急警报服务提供商。于2025年12月23日——正式与Regroup公司合作,推出一套全新的群发通知系统,旨在帮助社区在重大事件发生时及时了解情况并做好准备。这一先进平台可通过电话、短信、电子邮件等多种方式发布紧急更新信息,确保在最关键的时刻提供快速可靠的沟通。

6.凤凰大学数据泄露事件影响近350万人

8月,Clop勒索软件团伙利用Oracle E-Business Suite (EBS)财务应用程序的零日漏洞,入侵凤凰大学(UoPX)网络,窃取了该校学生、教职工及供应商的敏感个人与财务信息。

此前,Clop已将该事件列入其数据泄露网站,凤凰大学于11月21日发现此次数据泄露事件。

12月初,凤凰大学在官网披露该事件,其母公司凤凰教育合作伙伴向美国证券交易委员会(SEC)提交8-K表格。

后续该校向缅因州总检察长办公室提交并向受影响人员邮寄的通知信显示,此次数据泄露共波及3,489,274人。

7.英国国家医疗服务体系技术商发生数据泄露

为英格兰国家医疗服务体系(NHS)提供医疗保健技术的英国企业DXS International,于 12月14日遭遇网络安全事件,其办公室服务器被入侵。

本周早些时候,勒索软件组织DevMan在暗网发帖声称对此次攻击负责,称于事件当天将该公司列为目标,并窃取了300GB数据。

DXS International已向伦敦证券交易所提交相关文件,同时联合NHS及时控制安全漏洞,还聘请专业网络安全公司,对事件的性质与影响范围展开调查。

截至目前,此次事件的具体泄露性质、是否涉及患者医疗信息等关键问题,尚未有明确结论。

8.n8n严重缺陷允许在实例中执行任意代码

开源工作流自动化平台n8n被披露存在严重安全漏洞,漏洞编号为CVE-2025-68613,CVSS评分高达9.9 分(满分 10 分),该漏洞由安全研究员Fatih Çelik 发现并报告。

此漏洞存在于工作流表达式评估系统中,经过身份验证的攻击者可利用该漏洞,以n8n进程权限执行任意代码,导致受影响实例完全被攻陷,进而引发敏感数据泄露、工作流程被篡改、系统级操作被执行等严重后果。

漏洞影响范围广泛,覆盖n8n 0.211.0及以上、1.120.4以下的所有版本,目前已在1.120.4、1.121.1和1.122.0版本中完成修复。值得注意的是,n8n软件包每周下载量约57000次,据攻击面管理平台Censys数据,截至2025年12月22日,全球共有103476个潜在易受攻击的实例,主要分布在美国、德国、法国、巴西和新加坡。

针对此次高危漏洞,官方建议用户尽快更新至修复版本;若无法立即修补,需将工作流创建和编辑权限限制在可信用户范围内,并将n8n部署在操作系统权限与网络访问权限受限的强化环境中,以降低攻击风险。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读