又双叒叕有软件被投毒啦,这次轮到CPU-Z

又双叒叕有软件被投毒啦,这次轮到CPU-Z

轻松玩K技

发布于 2026-04-17 19:06:52

发布于 2026-04-17 19:06:52

如果你是一名搞机玩家,装机后第一件事就是打开CPU-Z看参数——请立刻停下手头的工作,看完这篇文章。

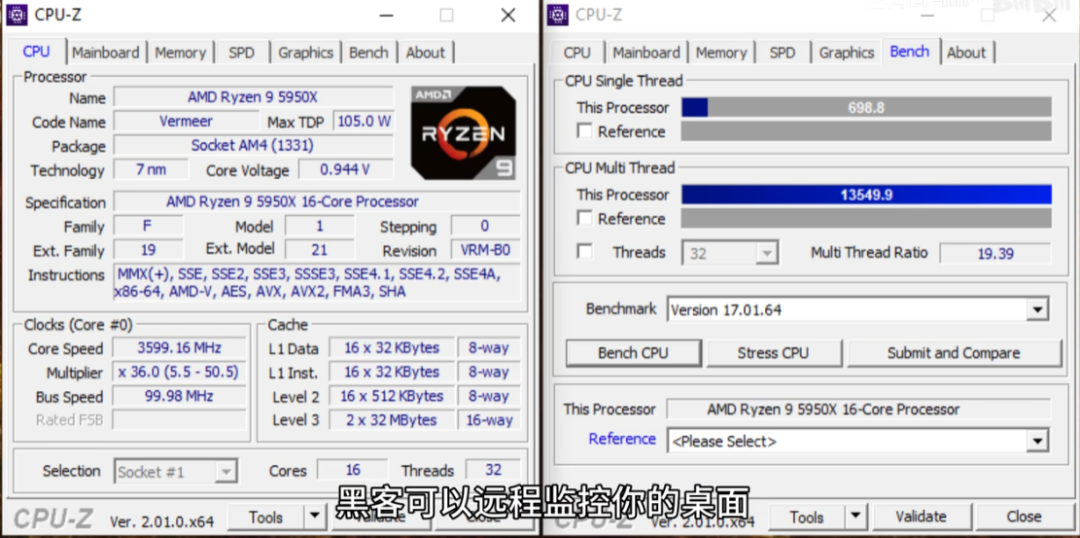

2026年4月10日,硬件圈爆出一起严重的供应链投毒事件——CPU-Z官网下载链接被黑客篡改,安装包被替换为恶意文件。

懂得都懂,CPU-Z这种用了十几年的老牌硬件检测工具,基本上是每个搞机玩家的装机必备。查看CPU型号、主板信息、内存频率,甚至是验机防骗,都离不开它。

正因为它在硬件玩家心中的地位,这次事件才更让人后怕。

01 到底发生了什么?

简单来说,你信任的硬件检测工具,成了黑客的特洛伊木马。

事情是这样的:

4月3日,CPUID发布了HWMonitor 1.63版本。有用户通过官网更新通道下载后,发现文件名变成了HWiNFO_Monitor_Setup.exe。

这就很奇怪了——CPUID的安装包命名是有固定规律的,这个名字完全不对劲。

更离谱的是,Windows Defender直接报毒,安装界面还蹦出俄语提示。

调查发现,官网下载按钮本来应该指向download.cpuid.com,ZIP链接解析到Cloudflare R2服务器。但篡改后的链接把用户重定向到了另一个R2主机名,文件名也完全不符合官方命名规则。

说白了,有人在官网后台替换了下载链接的指向目标。

02 恶意软件做了什么?

被篡改的CPU-Z和HWMonitor安装包运行时会加载一个叫CRYPTBASE.dll的文件。

这里面藏着Gen:Variant.Tedy.913517木马。

一旦运行这个安装包,黑客就能取得你电脑的完整控制权——你的文件、账号、浏览记录,甚至保存在浏览器里的密码,全都暴露在风险中。

03 你中招了吗?快速自查

如果你最近一周从官网下载过CPU-Z或HWMonitor,默认认为自己已中招。

检查方法:

① 查看下载记录,确认文件名是否为HWiNFO_Monitor_Setup.exe

② 用杀毒软件全盘扫描,重点检查最近下载的安装包

③ 如果已经安装,建议直接卸载并用杀毒软件做完整系统扫描

目前CPUID官网已经紧急关站调查。

04 这已经不是个案了

说实话,单独看CPU-Z这次事件可能只是偶发,但把时间线拉长,你会发现2026年简直就是供应链投毒元年:

时间 | 事件 | 影响 |

|---|---|---|

3月4日-22日 | Apifox桌面端被投毒 | 数百万开发者的SSH密钥、Git凭证泄露 |

3月31日 | axios npm包被投毒 | 周下载量超3亿次的HTTP库中招 |

4月10日 | CPU-Z官网被投毒 | 硬件检测工具安装包被替换 |

从开发者工具到前端依赖库,再到硬件检测软件——攻击者正在系统性地瞄准我们日常使用的每一款工具。

05 为什么投毒事件突然这么多?

你可能会问:为什么2026年突然这么多投毒事件?是黑客变多了,还是他们变强了?

说实话,可能两者都有,而且背后的原因更值得警惕。

Anthropic最近发布的Claude Mythos模型给我们提了个醒:AI在代码分析和漏洞发现方面的能力,已经超过了绝大多数人类安全专家。

这意味着什么?

以前写一个木马病毒,需要专业的编程知识、对系统底层的深入理解,还得有渠道传播。现在呢?一个懂点基础的人,用AI辅助就能生成复杂的攻击代码,甚至自动寻找软件的漏洞。

说白了,AI编程方式的改变,正在大幅降低写病毒的门槛。

过去搞攻击需要团队协作、资金投入,现在可能一个人+AI就能完成从前期的漏洞挖掘到后期的木马开发全流程。

这也能解释为什么2026年以来供应链攻击呈现爆发式增长——工具变强了,门槛变低了,犯罪分子自然蜂拥而至。

06 搞机玩家该如何防范?

作为经常和硬件工具、系统软件打交道的群体,搞机玩家反而更容易成为目标。几点建议:

① 下载渠道要认准

- •尽量从官方应用商店下载

- •官网地址加入浏览器书签,避免通过搜索引擎跳转

② 注意文件命名和签名

- •安装包名字不对劲的,直接删掉

- •右键→属性→数字签名,检查开发商名称

③ 杀毒软件该开就开

Windows Defender、火绒这些,遇到可疑程序一定会提醒你。别因为"怕误报"就把可疑程序加白名单——这一步几乎等于主动给病毒开门。

④ 定期全盘扫描

特别是刚装完系统、下了一堆工具之后,花几分钟扫一遍,图个安心。

写在最后

CPU-Z官网目前已经关站调查,恢复后应该会有正式公告。

如果你身边有最近装机或者升级了CPU-Z的朋友,把这篇文章转给他看看。

2026年才过了4个月,我们已经见证了Apifox、axios、CPU-Z相继中招。

当AI让写病毒变得像写文案一样简单,我们每个人都得提高安全意识——毕竟,懂点安全常识,比啥杀毒软件都管用。

本文参考资料:GitHub ScoopInstaller 安全警报、Kaspersky Securelist 技术分析,事件时间:2026年4月10日

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-04-11,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录