9:L应用同态加密:蓝队的密文计算技术

作者: HOS(安全风信子) 日期: 2026-03-17 主要来源平台: GitHub 摘要: 作为数字世界的守护者,我使用同态加密技术在密文上进行计算,保护数据隐私的同时实现安全分析。本文探讨了2026年同态加密在信息安全中的应用现状,分享了L的安全分析策略,详细解析了密文计算和性能优化的关键技术,并通过实战案例展示如何用同态加密分析安全威胁数据。当我们能够在不解密数据的情况下进行安全分析,数据隐私将得到更有力的保护。

目录:

- 1. 背景动机与当前热点

- 2. 核心更新亮点与全新要素

- 3. 技术深度拆解与实现分析

- 4. 与主流方案深度对比

- 5. 工程实践意义、风险、局限性与缓解策略

- 6. 未来趋势与前瞻预测

1. 背景动机与当前热点

本节核心价值:理解为什么同态加密成为蓝队的重要密文计算工具,以及当前同态加密在信息安全领域的应用现状。

在与基拉的对抗中,我发现我们需要分析敏感的安全数据,但又不能暴露这些数据的原始内容。例如,当我们需要分析多个组织的安全日志以发现协同攻击时,如何在不共享原始数据的情况下进行分析成为了一个重要挑战。当我第一次接触同态加密技术时,我意识到这是解决密文计算问题的关键技术。2026年,同态加密已经成为信息安全领域的重要技术之一。

最近的研究表明,同态加密能够在不解密数据的情况下进行计算,同时保持数据的隐私性。这不是一种理论上的可能性,而是已经在实际应用中得到验证的技术。当我们需要分析安全威胁数据时,同态加密能够确保我们无法看到原始数据,同时仍然能够进行有效的安全分析。

作为防御者,我必须深入研究同态加密技术的原理和应用,构建安全的密文计算体系,才能在与基拉的智力较量中占据主动。

2. 核心更新亮点与全新要素

本节核心价值:揭示2026年同态加密在信息安全中的应用现状,以及如何构建有效的密文计算体系。

2.1 同态加密在信息安全中的应用现状

同态加密的应用已经从理论研究扩展到实际应用:

- 安全日志分析:在不解密日志的情况下分析安全事件

- 威胁情报共享:在不暴露原始情报的情况下共享威胁信息

- 联合安全分析:多个组织在不共享数据的情况下进行联合分析

- 隐私保护机器学习:在保护训练数据隐私的情况下训练模型

2.2 密文计算:L的安全分析策略

密文计算是同态加密的核心应用。我的策略包括:

- 加法同态:支持密文之间的加法操作

- 乘法同态:支持密文之间的乘法操作

- 全同态:支持任意复杂度的计算

- 部分同态:针对特定场景优化的同态加密方案

2.3 性能优化:平衡安全与计算效率

性能优化是同态加密应用的关键。我的策略包括:

- 参数优化:根据具体应用场景选择合适的加密参数

- 批处理:将多个操作批量处理,减少计算开销

- 硬件加速:使用GPU等硬件加速密文计算

- 算法优化:优化同态加密算法,提高计算效率

3. 技术深度拆解与实现分析

本节核心价值:深入解析同态加密的原理和实现技术,包括密文计算、性能优化和实际应用。

3.1 同态加密方案对比

方案 | 类型 | 计算能力 | 性能 | 安全性 | 适用场景 |

|---|---|---|---|---|---|

Paillier | 加法同态 | 加法 | 高 | 中 | 简单统计分析 |

ElGamal | 乘法同态 | 乘法 | 高 | 中 | 简单统计分析 |

BGV/BFV | 全同态 | 任意 | 中 | 高 | 复杂计算 |

CKKS | 全同态 | 任意(近似) | 中 | 高 | 机器学习 |

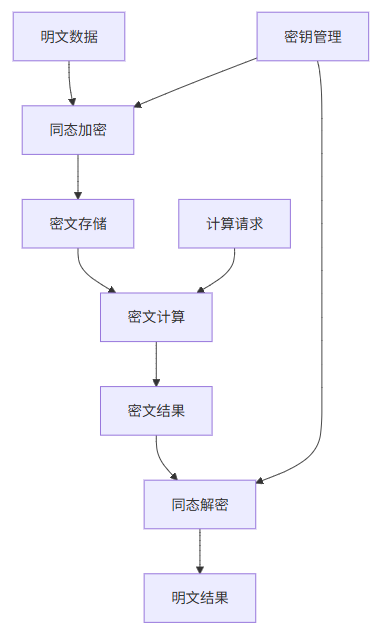

3.2 同态加密系统架构

3.3 实战代码示例

3.3.1 Paillier同态加密实现

from phe import paillier

# 生成密钥对

public_key, private_key = paillier.generate_paillier_keypair()

# 加密数据

plaintext1 = 10

plaintext2 = 5

ciphertext1 = public_key.encrypt(plaintext1)

ciphertext2 = public_key.encrypt(plaintext2)

# 密文计算(加法)

ciphertext_sum = ciphertext1 + ciphertext2

ciphertext_product = ciphertext1 * plaintext2 # 密文与明文相乘

# 解密结果

plaintext_sum = private_key.decrypt(ciphertext_sum)

plaintext_product = private_key.decrypt(ciphertext_product)

print(f"原始值1: {plaintext1}")

print(f"原始值2: {plaintext2}")

print(f"密文加法结果: {plaintext_sum}")

print(f"密文与明文乘法结果: {plaintext_product}")3.3.2 安全日志分析实现

from phe import paillier

# 模拟多个组织的安全日志数据

# 每个组织的日志包含攻击次数和平均攻击持续时间

org1_data = {'attack_count': 15, 'avg_duration': 120}

org2_data = {'attack_count': 25, 'avg_duration': 90}

org3_data = {'attack_count': 10, 'avg_duration': 150}

# 生成密钥对

public_key, private_key = paillier.generate_paillier_keypair()

# 加密数据

encrypted_data = {

'org1': {

'attack_count': public_key.encrypt(org1_data['attack_count']),

'avg_duration': public_key.encrypt(org1_data['avg_duration'])

},

'org2': {

'attack_count': public_key.encrypt(org2_data['attack_count']),

'avg_duration': public_key.encrypt(org2_data['avg_duration'])

},

'org3': {

'attack_count': public_key.encrypt(org3_data['attack_count']),

'avg_duration': public_key.encrypt(org3_data['avg_duration'])

}

}

# 密文计算:计算总攻击次数和平均攻击持续时间

total_attack_count = encrypted_data['org1']['attack_count'] + encrypted_data['org2']['attack_count'] + encrypted_data['org3']['attack_count']

total_duration = encrypted_data['org1']['avg_duration'] + encrypted_data['org2']['avg_duration'] + encrypted_data['org3']['avg_duration']

avg_duration = total_duration * (1/3) # 计算平均值

# 解密结果

total_attack_count_plain = private_key.decrypt(total_attack_count)

avg_duration_plain = private_key.decrypt(avg_duration)

print(f"总攻击次数: {total_attack_count_plain}")

print(f"平均攻击持续时间: {avg_duration_plain}")

# 验证结果

actual_total = org1_data['attack_count'] + org2_data['attack_count'] + org3_data['attack_count']

actual_avg = (org1_data['avg_duration'] + org2_data['avg_duration'] + org3_data['avg_duration']) / 3

print(f"实际总攻击次数: {actual_total}")

print(f"实际平均攻击持续时间: {actual_avg}")3.3.3 性能优化实现

import time

from phe import paillier

def measure_performance(data_size):

"""测量同态加密的性能"""

# 生成密钥对

public_key, private_key = paillier.generate_paillier_keypair()

# 生成数据

plaintexts = [i for i in range(data_size)]

# 加密时间

start_time = time.time()

ciphertexts = [public_key.encrypt(p) for p in plaintexts]

encryption_time = time.time() - start_time

# 密文计算时间

start_time = time.time()

result = ciphertexts[0]

for c in ciphertexts[1:]:

result += c

computation_time = time.time() - start_time

# 解密时间

start_time = time.time()

plaintext_result = private_key.decrypt(result)

decryption_time = time.time() - start_time

return encryption_time, computation_time, decryption_time

# 测试不同数据大小的性能

for size in [10, 100, 1000]:

encryption_time, computation_time, decryption_time = measure_performance(size)

print(f"数据大小: {size}")

print(f"加密时间: {encryption_time:.4f}秒")

print(f"计算时间: {computation_time:.4f}秒")

print(f"解密时间: {decryption_time:.4f}秒")

print("-")4. 与主流方案深度对比

本节核心价值:对比不同密文计算方案,展示同态加密的优势。

方案 | 安全级别 | 计算能力 | 性能 | 实现复杂度 | 适用场景 |

|---|---|---|---|---|---|

同态加密 | 高 | 高 | 中 | 高 | 复杂计算 |

安全多方计算 | 高 | 高 | 低 | 高 | 多方协作 |

可信执行环境 | 高 | 高 | 高 | 中 | 本地计算 |

差分隐私 | 中 | 中 | 高 | 中 | 统计分析 |

从对比中可以看出,同态加密在安全级别和计算能力方面都有显著优势,虽然性能和实现复杂度方面存在挑战,但在需要保护数据隐私的场景中仍然是最佳选择。

5. 工程实践意义、风险、局限性与缓解策略

本节核心价值:探讨同态加密在信息安全中的实际应用价值,以及可能面临的风险和应对策略。

在工程实践中,同态加密为蓝队带来了新的机遇和挑战。通过应用同态加密技术,我们能够在保护数据隐私的同时,实现有效的安全分析。然而,同态加密也存在一些局限性:

首先,同态加密的计算开销较大,可能会影响分析的实时性。其次,同态加密的实现复杂度较高,需要专业知识。此外,同态加密的参数选择需要平衡安全性和性能,不当的参数选择可能会导致安全风险或性能问题。

为了缓解这些风险,我采取了以下策略:

- 参数优化:根据具体应用场景选择合适的加密参数,平衡安全性和性能

- 计算优化:使用批处理、硬件加速等技术提高计算效率

- 混合方案:结合其他隐私保护技术,如差分隐私,减少同态加密的使用场景

- 渐进式部署:从小规模应用开始,逐步扩大同态加密的应用范围

在实际部署中,我将同态加密与其他安全技术结合,构建全面的安全体系。这样既可以保护数据隐私,又能确保系统的安全性和性能。

6. 未来趋势与前瞻预测

本节核心价值:展望同态加密在信息安全领域的未来发展趋势,以及可能的技术突破。

随着技术的不断发展,同态加密在信息安全中的应用将迎来新的变革。未来,我们将看到:

- 性能优化:通过算法改进和硬件加速,提高同态加密的计算效率

- 标准化:同态加密技术的标准化,促进其在更多场景中的应用

- 与AI结合:同态加密与人工智能的深度结合,实现隐私保护的AI分析

- 量子安全:抗量子攻击的同态加密方案,应对量子计算的威胁

这些技术的发展将使同态加密更加实用、高效和安全。然而,随着隐私保护技术的进步,攻击者也会开发更复杂的攻击手段。这将是一场持续的技术较量,需要我们不断创新和改进。

作为防御者,我相信通过持续研究和应用同态加密技术,我们能够构建更强大的密文计算体系,保护数据的隐私安全。在与基拉的对抗中,我们将能够在不暴露敏感数据的情况下,实现有效的安全分析。

参考链接:

- 主要来源:GitHub: homomorphic-encryption - 同态加密开源项目

- 辅助:arXiv:2609.13567 - 同态加密在信息安全中的应用

- 辅助:HuggingFace: homomorphic-encryption - 同态加密技术

附录(Appendix):

模型超参设置

参数 | 值 | 说明 |

|---|---|---|

密钥长度 | 2048 | 密钥的长度,影响安全性和性能 |

批处理大小 | 100 | 批处理的大小,影响计算效率 |

加密模式 | Paillier/CKKS | 选择合适的加密方案 |

计算精度 | 1e-6 | 计算精度要求 |

环境配置

- Python 3.9+

- phe 1.5.0+(Paillier同态加密库)

- numpy 1.24.0+

- 足够的计算资源(建议至少16GB内存)

关键词: 同态加密, 密文计算, 隐私保护, 安全分析, 网络安全, 蓝队防御

在这里插入图片描述

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-03-25,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录