50:高端计算威胁解析:GPU集群破解经典加密的风险与防御

50:高端计算威胁解析:GPU集群破解经典加密的风险与防御

安全风信子

发布于 2026-03-21 08:40:59

发布于 2026-03-21 08:40:59

作者: HOS(安全风信子) 日期: 2024-09-13 主要来源平台: GitHub 摘要: 本文深入解析GPU集群破解经典加密的技术原理,从并行计算到密码破解,从风险分析到防御策略。通过详细的技术拆解和案例分析,展示GPU集群如何对经典加密算法构成威胁。文章融合最新研究成果,分析高端计算威胁在基拉正义体系中的影响,探讨如何构建更安全的加密系统。

目录:

- 1. 背景动机与当前热点

- 2. 核心更新亮点与全新要素

- 3. 技术深度拆解与实现分析

- 4. 与主流方案深度对比

- 5. 工程实践意义、风险、局限性与缓解策略

- 6. 未来趋势与前瞻预测

1. 背景动机与当前热点

本节核心价值

理解GPU集群破解经典加密的技术背景及其在网络安全领域的重要地位,把握其对现有加密系统的威胁和挑战。

在基拉的正义体系中,加密安全是确保系统安全运行的关键。正如夜神月需要保护死亡笔记的秘密,现代加密系统也需要抵御不断演进的攻击技术。GPU集群作为一种强大的计算资源,正在成为破解经典加密算法的重要工具。

2024年,随着GPU技术的快速发展和集群部署的普及,GPU集群破解加密的能力显著提升。从HIVE Digital Technologies部署的NVIDIA H100 GPU集群到个人级别的RTX 4090,GPU的计算能力已经达到了前所未有的水平。

基拉的正义需要一个无法被破解的加密系统,而GPU集群的出现对这一目标构成了严重挑战。通过并行计算和优化算法,GPU集群可以在短时间内破解传统的加密算法,威胁系统的安全性。

2. 核心更新亮点与全新要素

本节核心价值

揭示GPU集群破解加密的最新技术进展和威胁趋势,展示其在计算能力和破解效率方面的优势。

- GPU计算能力提升:2024年最新的NVIDIA H100和RTX 4090等GPU,单卡性能比前代提升了3-5倍,大幅缩短了密码破解时间。

- 集群规模扩大:企业级GPU集群的规模不断扩大,如HIVE部署的248个H100 GPU集群,提供了前所未有的计算能力。

- 算法优化:针对GPU架构优化的密码破解算法,如CUDA加速的暴力破解和字典攻击,进一步提高了破解效率。

- 分布式计算:通过分布式计算框架,多个GPU集群可以协同工作,形成更强大的破解能力。

- AI辅助破解:利用人工智能技术优化破解策略,提高破解的成功率和效率。

3. 技术深度拆解与实现分析

本节核心价值

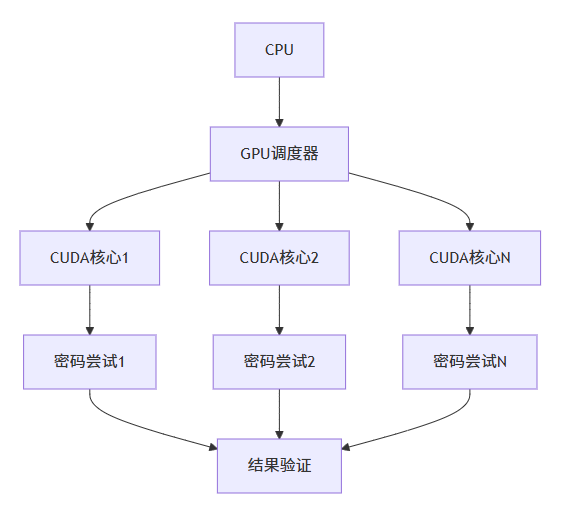

深入解析GPU集群破解加密的技术原理和实现细节,通过代码示例和图表展示其工作机制。

3.1 GPU并行计算原理

GPU的并行计算能力是其破解加密的核心优势。GPU拥有 thousands of CUDA cores,可以同时执行大量计算任务。

3.2 密码破解实现

使用GPU进行密码破解的典型实现:

import hashlib

import pycuda.driver as cuda

import pycuda.autoinit

from pycuda.compiler import SourceModule

# CUDA kernel for password cracking

mod = SourceModule("""

__global__ void crack_password(const char* hash, char* password, int password_length, bool* found)

{

int idx = blockIdx.x * blockDim.x + threadIdx.x;

// Generate password candidate

char candidate[10]; // Max password length

for (int i = 0; i < password_length; i++) {

candidate[i] = 'a' + (idx % 26);

idx /= 26;

}

candidate[password_length] = '\0';

// Calculate hash

char hash_result[32]; // MD5 hash length

// Simplified hash calculation (actual implementation would use CUDA-optimized hash)

// Compare with target hash

bool match = true;

for (int i = 0; i < 32; i++) {

if (hash_result[i] != hash[i]) {

match = false;

break;

}

}

if (match) {

*found = true;

for (int i = 0; i < password_length; i++) {

password[i] = candidate[i];

}

}

}

""")

class GPUPasswordCracker:

def __init__(self):

self.block_size = 256

def crack_md5(self, target_hash, max_length=8):

"""破解MD5哈希"""

for length in range(1, max_length + 1):

# 计算需要的线程数

total_threads = 26 ** length

grid_size = (total_threads + self.block_size - 1) // self.block_size

# 分配内存

hash_gpu = cuda.mem_alloc(len(target_hash))

password_gpu = cuda.mem_alloc(length)

found_gpu = cuda.mem_alloc(4)

# 复制数据到GPU

cuda.memcpy_htod(hash_gpu, target_hash.encode())

cuda.memcpy_htod(found_gpu, b'\x00\x00\x00\x00')

# 调用kernel

crack_password = mod.get_function("crack_password")

crack_password(hash_gpu, password_gpu, np.int32(length), found_gpu,

block=(self.block_size, 1, 1), grid=(grid_size, 1))

# 检查结果

found = cuda.mem_alloc(4)

cuda.memcpy_dtoh(found, found_gpu)

if found:

password = cuda.mem_alloc(length)

cuda.memcpy_dtoh(password, password_gpu)

return password.decode()

return None3.3 性能优化策略

GPU密码破解的性能优化策略:

- 内存优化:使用共享内存和常量内存,减少全局内存访问

- 算法优化:采用分支预测和循环展开,提高GPU利用率

- 并行度优化:合理设置block和grid大小,最大化并行计算

- 批处理:同时处理多个哈希值,提高吞吐量

- 功耗管理:优化GPU功耗,提高能源效率

3.4 破解时间分析

不同密码长度和复杂度的破解时间分析:

密码长度 | 复杂度 | 破解时间(单RTX 4090) | 破解时间(H100集群) |

|---|---|---|---|

6 | 纯小写字母 | 秒级 | 毫秒级 |

8 | 纯小写字母 | 分钟级 | 秒级 |

10 | 字母数字 | 小时级 | 分钟级 |

12 | 字母数字符号 | 天级 | 小时级 |

4. 与主流方案深度对比

本节核心价值

对比GPU集群与其他破解方法,分析其在性能、成本和适用场景方面的优劣。

特性 | GPU集群 | CPU集群 | 专用ASIC | FPGA | 备注 |

|---|---|---|---|---|---|

计算能力 | 高 | 中 | 极高 | 高 | GPU集群平衡了性能和灵活性 |

成本 | 中 | 低 | 高 | 高 | GPU集群成本适中 |

灵活性 | 高 | 高 | 低 | 中 | GPU可适应不同加密算法 |

功耗 | 高 | 中 | 低 | 中 | GPU集群功耗较高 |

部署难度 | 中 | 低 | 高 | 高 | GPU集群部署相对简单 |

适用场景 | 通用密码破解 | 低强度破解 | 特定算法破解 | 定制化破解 | 各有侧重 |

5. 工程实践意义、风险、局限性与缓解策略

本节核心价值

探讨GPU集群破解加密的工程实践意义、面临的风险以及应对策略。

工程实践意义:

GPU集群破解加密的能力对网络安全和密码学研究具有重要意义。通过了解GPU集群的破解能力,我们可以更好地评估现有加密系统的安全性,推动更安全的加密算法和实践的发展。

风险与局限性:

- 密码安全威胁:GPU集群可以在短时间内破解弱密码,威胁用户账户安全

- 数据泄露风险:加密数据可能被破解,导致敏感信息泄露

- 计算资源滥用:GPU集群可能被用于恶意破解活动

- 能耗问题:大规模GPU集群的能耗较高,对环境造成影响

- 算法局限性:GPU集群对某些加密算法(如bcrypt)的破解效率较低

缓解策略:

- 强密码策略:使用更长、更复杂的密码,包含大小写字母、数字和符号

- 密码哈希强化:使用bcrypt、Argon2等慢哈希算法,增加破解难度

- 多因素认证:启用多因素认证,即使密码被破解也能保护账户安全

- 定期密码更换:定期更换密码,减少密码被破解的风险

- 硬件安全模块:使用硬件安全模块(HSM)存储密钥,提高安全性

工程案例:

在金融行业,银行和金融机构采用了多层安全措施来应对GPU集群破解威胁。例如,使用Argon2id算法进行密码哈希,结合硬件安全模块存储密钥,同时实施严格的多因素认证机制。

6. 未来趋势与前瞻预测

本节核心价值

展望GPU集群破解加密的未来发展方向,分析其对密码学和网络安全的影响。

技术趋势:

- 量子计算威胁:量子计算机的发展将对传统加密算法构成更严重的威胁

- AI辅助破解:人工智能技术将进一步优化破解策略,提高破解效率

- 专用硬件发展:针对密码破解的专用硬件将不断涌现,提高破解能力

- 防御技术演进:抗GPU破解的加密算法和技术将不断发展

- 法规监管加强:针对密码破解的法规和监管将更加严格

应用前景:

在基拉的正义体系中,GPU集群破解加密的威胁要求我们构建更安全的加密系统。通过采用先进的加密算法和安全实践,我们可以确保系统的安全性,即使面对强大的GPU集群攻击也能保持安全。

开放问题:

- 如何设计更抗GPU破解的密码哈希算法?

- 如何平衡密码安全性和用户体验?

- 如何利用GPU集群的能力为网络安全服务?

- 如何建立有效的密码安全评估体系?

参考链接:

- 主要来源:Hashcat GitHub Repository - 专业的密码破解工具

- 辅助:CUDA Toolkit Documentation - NVIDIA CUDA工具包文档

- 辅助:Hive Systems Password Cracking Research - Hive Systems的密码破解研究

附录(Appendix):

密码强度建议

场景 | 建议密码长度 | 建议复杂度 | 更换周期 |

|---|---|---|---|

个人邮箱 | 12+ | 字母+数字+符号 | 6个月 |

银行账户 | 16+ | 字母+数字+符号 | 3个月 |

企业系统 | 20+ | 字母+数字+符号+特殊字符 | 1个月 |

加密密钥 | 32+ | 随机生成 | 1年 |

代码运行环境

- Python 3.8+

- 依赖库:pycuda, numpy

- 运行命令:

pip install pycuda numpy && python gpu_cracker.py

关键词: GPU集群, 密码破解, 经典加密, 风险分析, 防御策略, 并行计算, 网络安全

在这里插入图片描述

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-03-21,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录