你的电脑时钟,其实属于美国海军

当你写下 time.Now()时,有没有想过这个返回值究竟来自哪里?

此刻,你的手机、笔记本电脑、银行服务器,甚至头顶的卫星,可能都在默默问同一个问题:现在几点了?

而它们得到的答案,几乎都指向同一个你从未听说过的机构——位于华盛顿特区的一座 19 世纪风格的天文台建筑。那里存放着超过 100 台铯原子钟和氢脉泽,是全球互联网时间基础设施的单一信任根。

Pasted image 20260303143609

你的电脑并不"知道"时间

大多数开发者从没认真想过:屏幕角落显示的时间,并非你的电脑自己生成的。

计算机内部没有可靠的时间源。CPU 的振荡器会漂移——有时每天误差好几秒。如果不加校正,几周内你的电脑就会"迷失"到自己的私人时间线中。

于是,每个操作系统都内置了 NTP(Network Time Protocol)——一个静默运行的协议,每隔几分钟就向外部服务器请求时间校正。这个过程完全透明、自动运行、无需你的许可。你从未配置过它,从未想过它,但它却决定了:

- 你的 SSL 证书是否有效

- 金融交易能否清算

- 分布式数据库能否保持一致

- 你的认证令牌是被接受还是被拒绝

那么问题来了:这些外部服务器,究竟在信任谁?

NTP 的信任层级:一个鲜为人知的金字塔

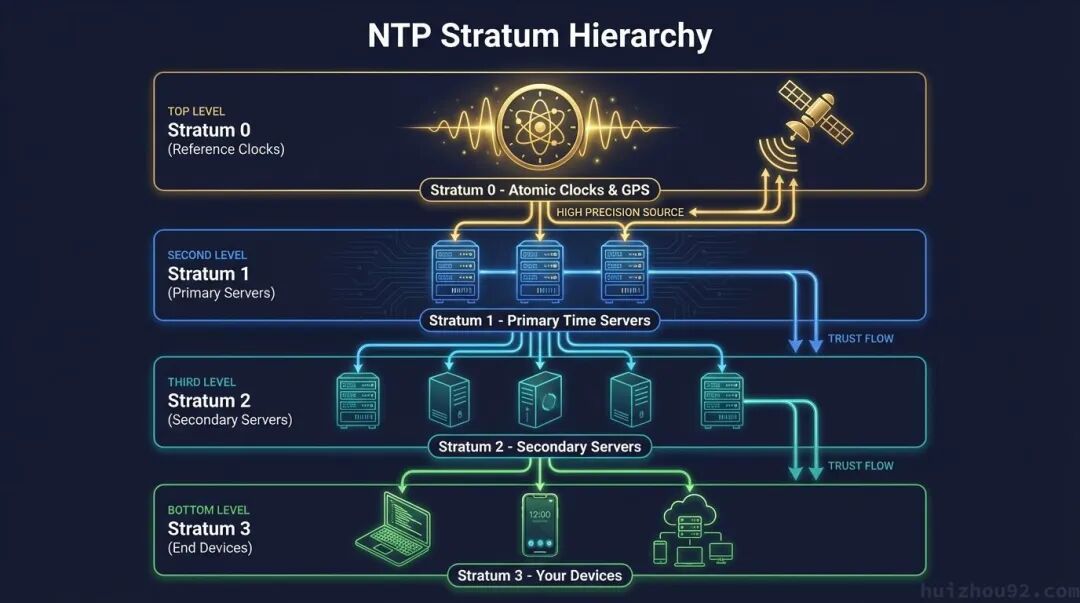

NTP 采用**层级(Stratum)**概念构建信任链,从地球上最精确的时钟向下逐层传递。

Stratum 0 位于顶端:原子钟、GPS 接收器、无线电时间信号。这些是物理硬件,以纳秒级精度滴答作响,但它们不直接提供网络服务。

Stratum 1 服务器直接连接这些原子源,开始向互联网分发时间。Stratum 2 同步到 Stratum 1,依此类推,直到信号到达你的笔记本、手机、AWS 容器。

链条中的每个设备都完全信任它上面的那个——而且层级之间的通信既无加密验证,也无身份认证。

而在这个链条的最顶端,对于全球相当一部分互联网基础设施而言,坐着一个你可能从未听说过的机构:美国海军天文台(USNO)。

NTP 层级架构图

美国海军:全球互联网的时间守护者

美国海军天文台(USNO)成立于 1830 年,比互联网早了一个多世纪。

它的主时钟——由 100 多台铯束原子钟和氢脉泽组成的集群,存放在华盛顿特区地下金库中——生成 UTC(USNO):美国官方的协调世界时参考。

这不是比喻。USNO 是 GPS 卫星系统的独家时间参考源。目前在轨的每颗 GPS 卫星都携带原子钟,持续与 UTC(USNO) 比对校正。而 GPS 已经成为全球互联网 Stratum 0 时间源中最广泛使用的系统,所以 USNO 的原子时钟在非常真实的意义上,就是全球互联网的心跳。

NIST(美国国家标准与技术研究院)运行着并行的时间服务,两者共同构成美国时间体系的两大支柱。但军事依赖更深:GPS 时间是美国国防部的资产,最初为军事导航而建,民用互联网只是"恰好"搭了便车。

当时钟出错时,会发生什么?

如果时间误差真的无关紧要,这一切不过是学术层面的探讨。但事实远非如此。

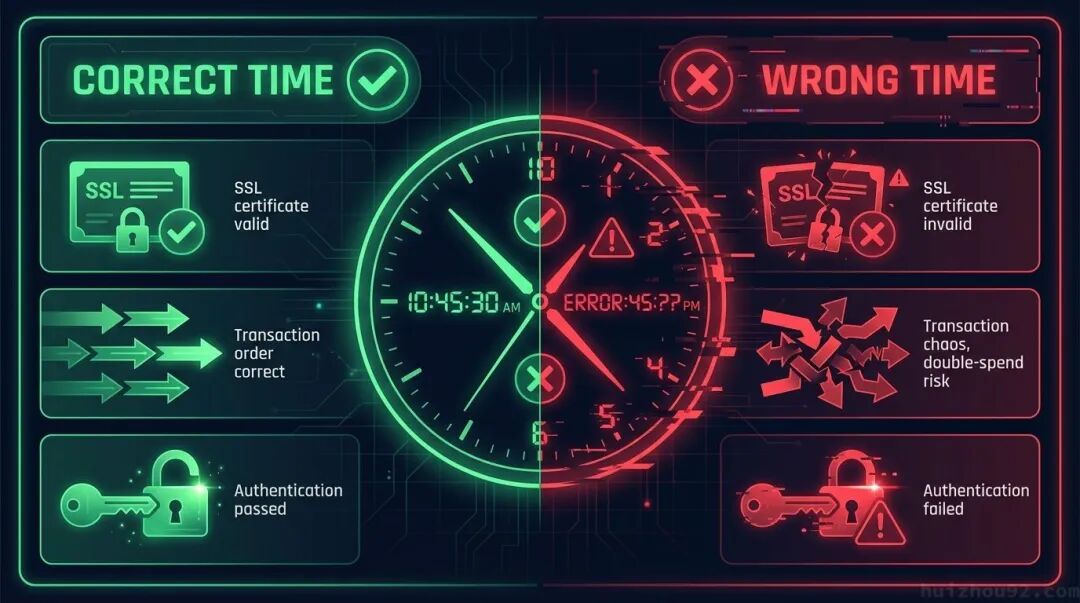

SSL/TLS 证书 有 notBefore 和 notAfter 两个时间戳定义的有效期。服务器时钟一旦出错,可能拒绝完全有效的证书(显示"尚未生效"),或接受已过期的证书。Google 的研究发现,错误的系统时钟是生产环境中 HTTPS 证书错误的头号根因。2019 年,Microsoft Teams 因为一张证书过期而中断服务三小时——讽刺的是,准确的时钟本可以提前几天预警这个隐患。

金融交易系统 依赖时间戳确定事件顺序。高频交易、支付处理、清算机构都依赖同步时钟。即使几百毫秒的偏差,也可能导致交易顺序错乱,触发对账失败,甚至在最坏情况下产生双花漏洞。

Kerberos 认证——保护全球几乎所有企业 Active Directory 环境的协议——有一个硬编码的 5 分钟容差窗口。客户端时钟与域控制器偏差超过 5 分钟,认证直接失败。没有合理的错误提示,没有明显的修复方法,只有被锁定的用户困惑地发现密码突然"失效"了。

分布式数据库 如 CockroachDB、Cassandra、Google Spanner 将时钟同步作为基本的一致性原语。CockroachDB 的架构文档明确指出,当时钟偏差超过特定阈值时,其正确性保证会降级。而 Spanner——Google 的全球分布式数据库——之所以自建 GPS 和原子钟基础设施,正是因为它无法信任互联网的时间。

时间错误影响对比图

没人打补丁的攻击面

现在事情变得真正令人不安了。

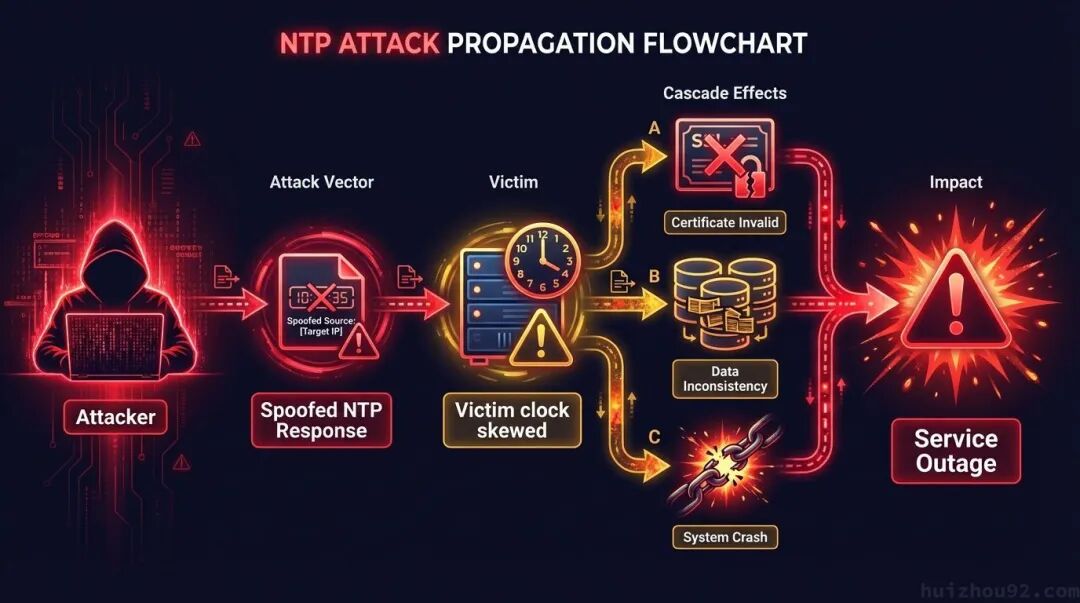

NTP 在最广泛部署的形式中,没有认证机制。来自 time.cloudflare.com 的数据包与恶意服务器的数据包看起来完全相同——因为没有加密签名可以验证。

波士顿大学的研究人员在同行评审论文中证明:攻击者甚至不需要处于客户端与服务器之间的网络链路上——仅靠 IPv4 数据包分片技术,就能将受害者的时钟偏移数小时。

影响是连锁的:

- 将服务器时钟向后拨,可以重放过期的认证令牌

- 向前拨,可以让证书在到期前看起来已过期,按需触发服务中断

- 偏移足够大,可以破坏分布式系统的一致性保证——而构建这些系统的工程师曾以为这些保证坚不可摧

NTPsec 和 NTS(Network Time Security)作为带加密认证的强化替代方案已经存在,但采用率依然很低。大多数服务器、云实例、物联网设备仍在运行未经认证的 NTP,信任一条最终通向美国国防部控制的 GPS 卫星的链条。

NTP 攻击流程图

不够冗余的单一故障点

互联网架构师将它设计为能够经受核战争:没有单一故障点,天然分布式。然而,其他一切所依赖的时间基础设施,却惊人地集中。

GPS 干扰和欺骗事件在冲突地区的记录越来越多——东地中海、莫斯科周边、南海。一旦 GPS 信号被干扰,仅依赖 GPS 接收器的 Stratum 1 服务器就开始漂移。它们不会大声报错,而是静默失败,继续提供缓慢偏移、不易察觉的错误时间。

2016 年,一颗 GPS 卫星的软件 bug 导致约 12 小时的时间错误,通过 NTP 基础设施传播到整个欧洲,影响电信和网络运营商。一颗卫星上的 bug,波及数百万系统。

这不是理论上的漏洞。它已经发生过,而且会继续发生。

工程师应该做什么

对这一切的正确回应不是恐慌——而是将认知转化为架构决策。

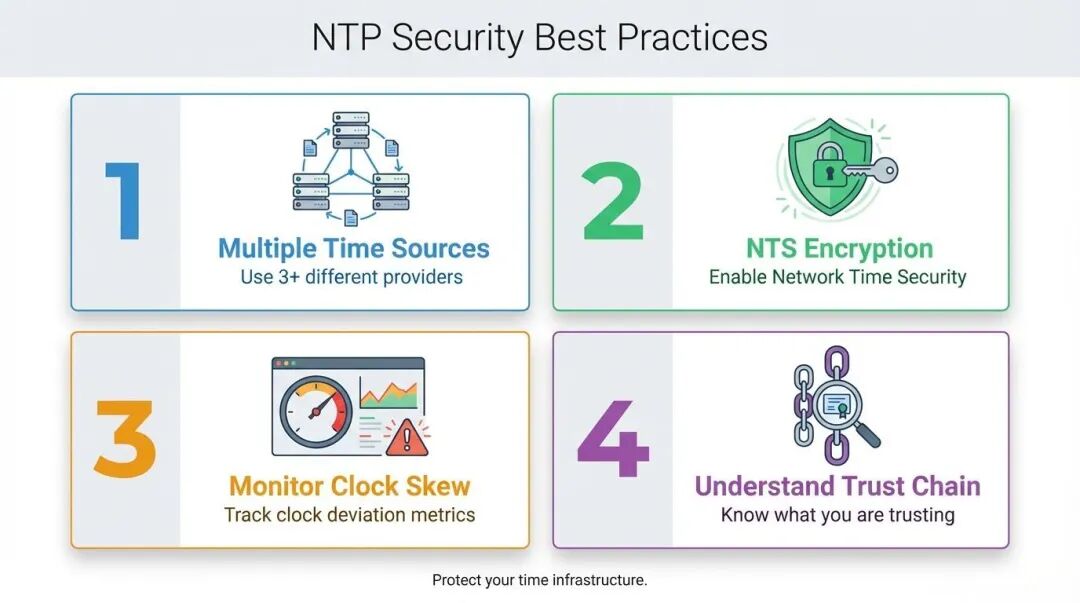

使用多个时间源,来自地理和组织上不同的提供商。Google(time.google.com)、Cloudflare(time.cloudflare.com)、NIST(time.nist.gov)都运营着具有不同上游依赖的公共 NTP 服务。运行至少三个源的 NTP,可以让协议自身的时钟选择算法检测并拒绝异常值。

启用 NTS(Network Time Security)。对于任何将时间完整性视为安全属性而非便利的基础设施,NTS 为 NTP 添加了认证密钥交换,使中间人攻击的难度显著提升。Chrony(大多数现代 Linux 发行版的默认 NTP 实现)和 Cloudflare 的时间服务都已支持 NTS。

将时钟偏差作为一等指标监控。在分布式系统中,节点间的时钟漂移是一致性问题的领先指标。Prometheus、Datadog 等可观测性平台都能跟踪这个指标,但大多数团队直到事故后才配置告警。

最重要的是:理解你在信任什么。下次你在 Go 中写下 time.Now(),或在 JavaScript 中调用 Date.now(),或在 PostgreSQL 中查询 NOW()——那个值穿过了一条漫长的信任链:从军事设施中的原子钟,经由 GPS 卫星,向下传播到你无法控制的服务器层级,最终到达你的屏幕,全程没有任何加密保证。

缓解措施最佳实践

时钟在走

全球互联网——这个分布式、去中心化、号称"无需信任"的系统——有一个单一的同步心跳。而这个心跳由你可能从未听说过的美国海军的一个分支维护,使用 1985 年设计的协议,从未为 2026 年的威胁模型而建。

你电脑上的时间不属于你。它从未属于你。你只是从一条信任链上借用它——这条链从华盛顿特区的原子钟出发,穿过轨道上的军事卫星,经过你不控制的服务器,最终到达屏幕角落。

这条链大部分时间都撑住了。但每个工程师应该问的问题不是它是否会断裂——而是当它断裂时,你是否会注意到。

总结

- 你的电脑时钟并非自主生成,而是通过 NTP 协议从外部服务器同步,最终追溯到 GPS 卫星和原子钟

- 美国海军天文台(USNO) 是全球互联网时间基础设施的核心信任根,其原子钟集群为 GPS 系统提供时间参考

- 时间错误可能导致严重后果:SSL 证书失效、金融交易错乱、认证失败、分布式数据库不一致

- NTP 缺乏认证机制,存在被攻击者利用进行时钟偏移攻击的风险

- 缓解措施:使用多源时间、启用 NTS 加密认证、监控时钟偏差、理解信任链的本质

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-03-03,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录