【网络安全实验】冰河木马

【网络安全实验】冰河木马

christine-rr

发布于 2026-01-13 18:18:01

发布于 2026-01-13 18:18:01

一、木马概述

木马,全称为 “特洛伊木马”(Trojan Horse),以下是关于它的详细介绍:

1.1定义与名称由来

- “特洛伊木马” 这一名称源于古希腊神话中的特洛伊战争。在战争中,希腊人佯装撤退,留下了一个巨大的木马作为礼物。特洛伊人将木马带回城中,却不知木马里藏着希腊士兵。夜间,希腊士兵从木马中出来,打开城门,与城外的希腊军队里应外合,最终攻陷了特洛伊城。计算机中的木马程序正是借鉴了这一典故,它伪装成正常程序,诱使用户安装或执行,从而在用户不知情的情况下实现对用户计算机系统的控制或破坏。

1.2木马的功能与特点

- 隐蔽性:

木马程序通常会隐藏自己的真实身份和行为,将自身伪装成合法的软件或文件,例如伪装成系统更新程序、游戏、文档等,使用户难以察觉其真实目的。它还会在后台悄悄运行,不显示明显的界面或进程信息,避免引起用户的注意。

- 远程控制:

这是木马的核心功能之一。攻击者可以通过网络远程控制感染木马的计算机,就像直接操作目标计算机一样。他们可以窃取用户的个人信息,如账号密码、银行卡信息、隐私文件等;还可以对目标计算机进行各种操作,如控制摄像头和麦克风进行偷拍偷录、篡改系统设置、删除文件、传播病毒等。

- 自动运行:

木马程序会通过各种方式实现自动运行,以便在用户开机或特定条件满足时自动启动。例如,它可能会将自身添加到系统的启动项中,或者利用系统的漏洞和任务计划等机制,确保自己能够在后台持续运行,从而保证攻击者能够随时对目标计算机进行控制。

1.3传播途径

- 网络下载:

用户从不可信的网站下载软件、游戏、视频等文件时,可能会附带木马程序。这些文件表面上看起来是正常的应用程序,但实际上被植入了木马代码。

- 电子邮件:

攻击者会将木马程序伪装成附件或链接,通过电子邮件发送给受害者。如果用户不小心打开了附件或点击了链接,就可能会激活木马程序,导致计算机被感染。

- 移动存储设备:

如 U 盘、移动硬盘等,如果这些设备在感染木马的计算机上使用过,木马程序可能会自动复制到设备中。当用户将这些设备插入自己的计算机时,木马就会传播到新的计算机系统中。

二、实验设备及环境

- 软件环境:

客户端:Windows7虚拟机(IP:192.168.127.107)攻击者

服务器端:Windows Server 2003虚拟机 (192.168127.139)受害主机

- 硬件环境:

两台虚拟机,分别作为攻击机和靶机。

攻击机和靶机在同一局域网内,确保网络连通性。

三、实验步骤

客户端:Windows7(IP:192.168.127.107)攻击者

服务端:Windows Server 2003 (192.168127.139)受害主机

1.生成服务端

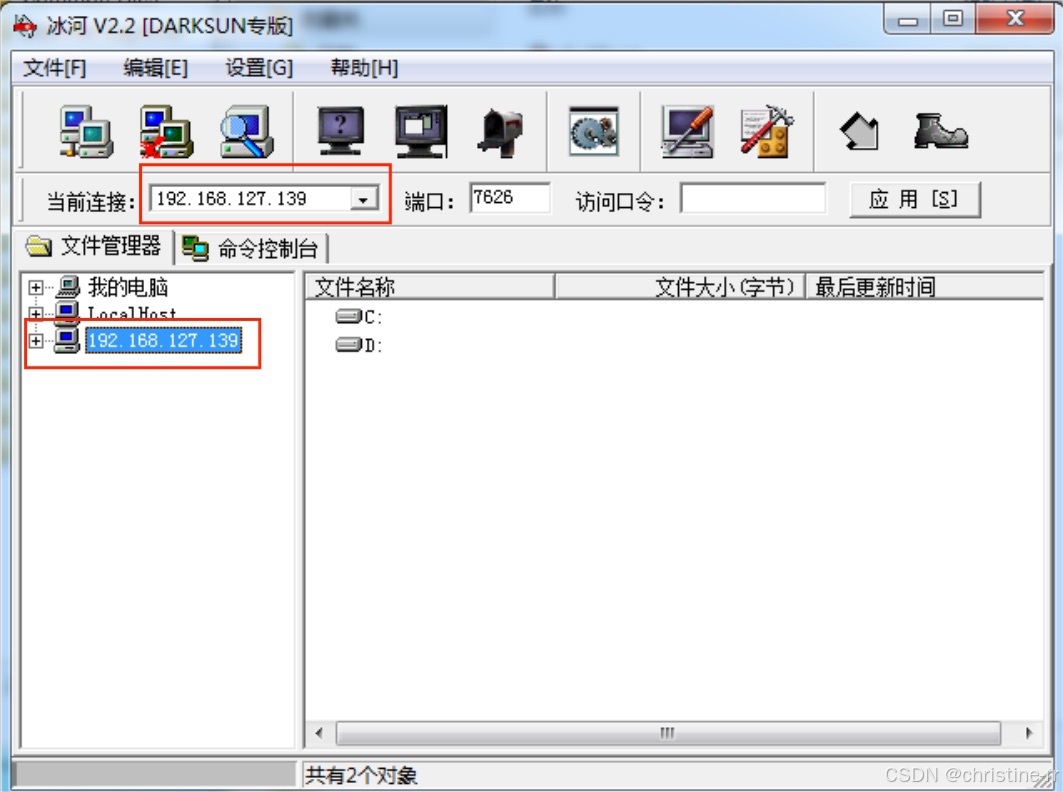

- 在Windows 7中准备好木马程序“冰河木马”后运行冰河木马客户端,添加需要攻击主机的IP:192.168.127.139

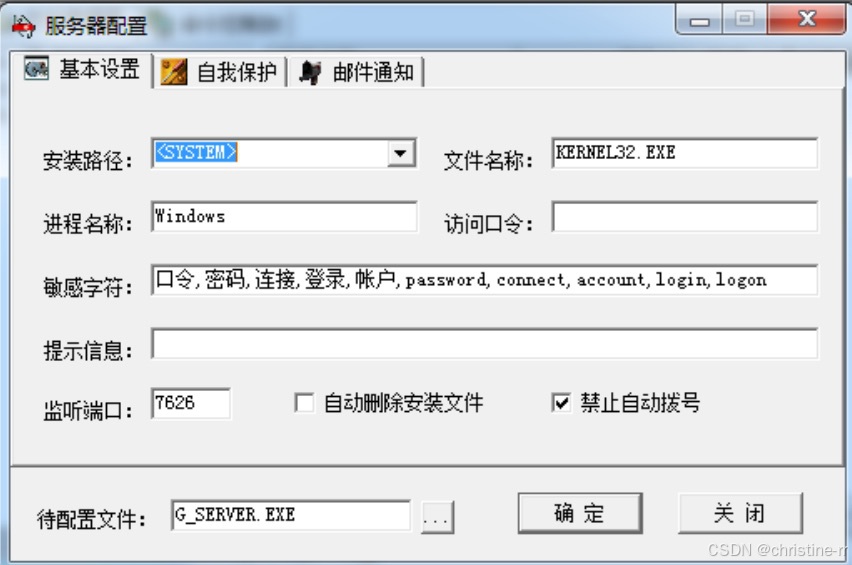

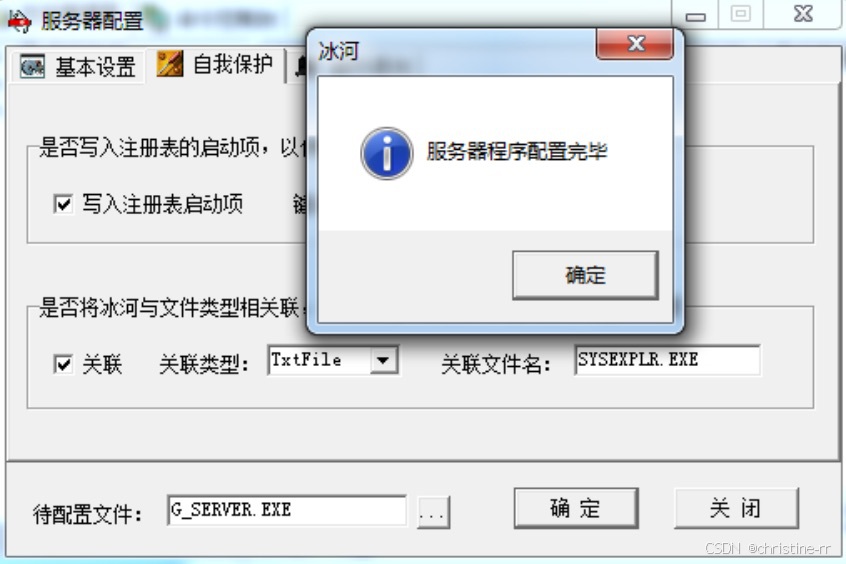

- 在菜单上单击“设置”——“服务端配置”,在弹出的服务器配置对话框中进行配置,这里我选默认的。

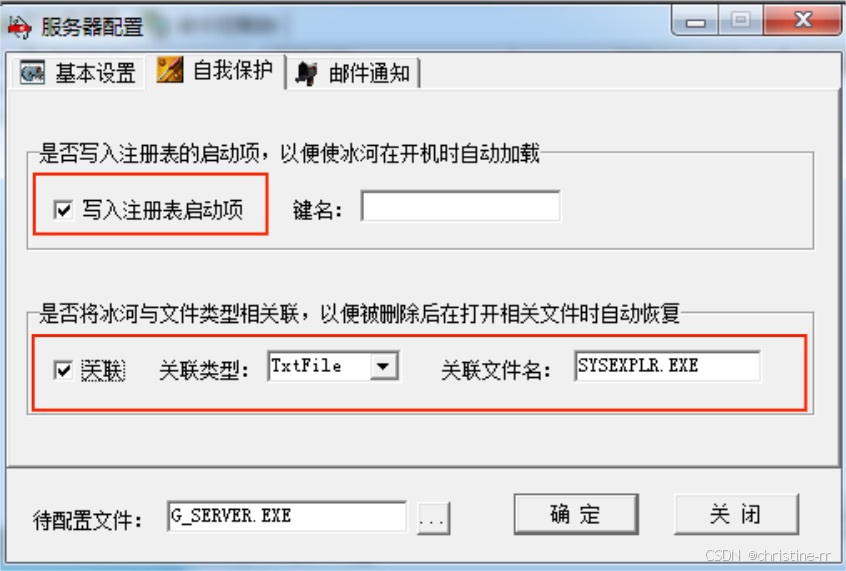

- 在“自我保护”页面中,可以配置木马写入目标机器的注册表信息及关联文件类型,勾选“写入注册表启动项”和“关联”文件类型相关联

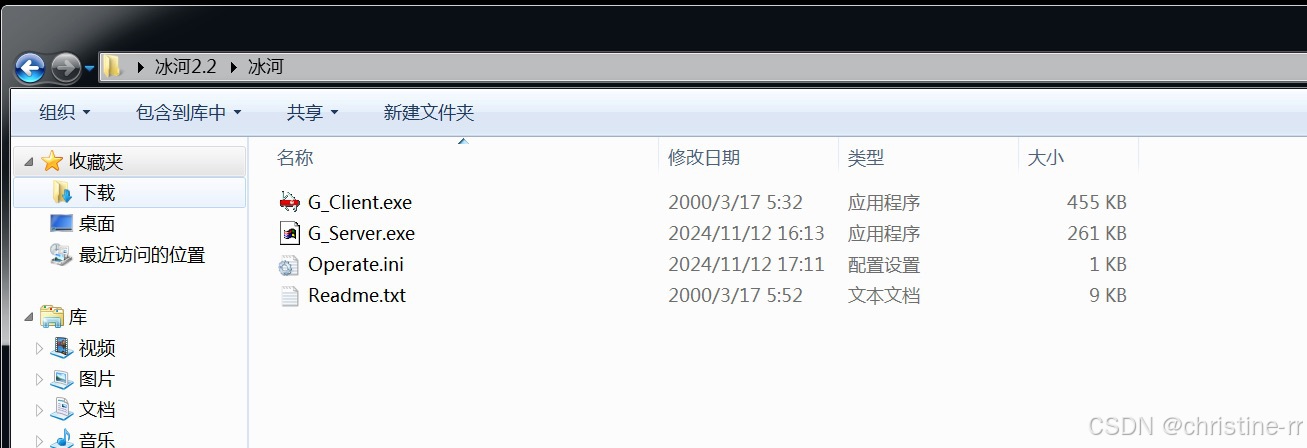

- 点击“确定”开始配置,完成后会显示“服务器程序配置完毕”,即在客户端相同目录下生成服务端程序(在攻击者中查看)

2.将生成的服务端上传至目标机器

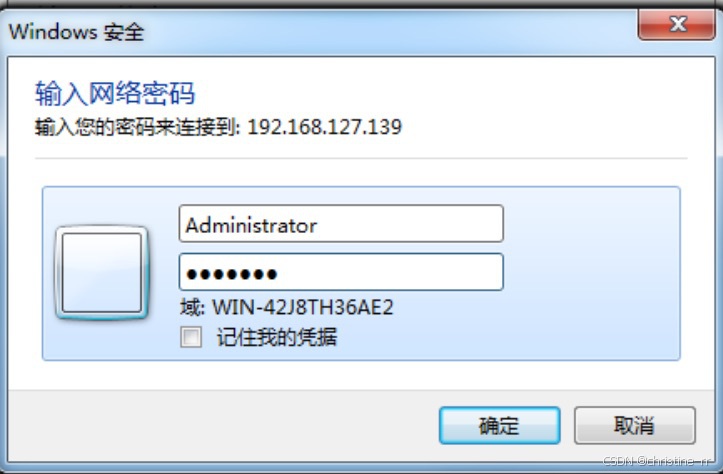

① 在攻击者Windows 7 中,打开文件资源管理器,在地址栏中输入\\192.168.127.139\c$

② 在弹出的对话框中,输入靶机的用户名和密码,点击“确定”

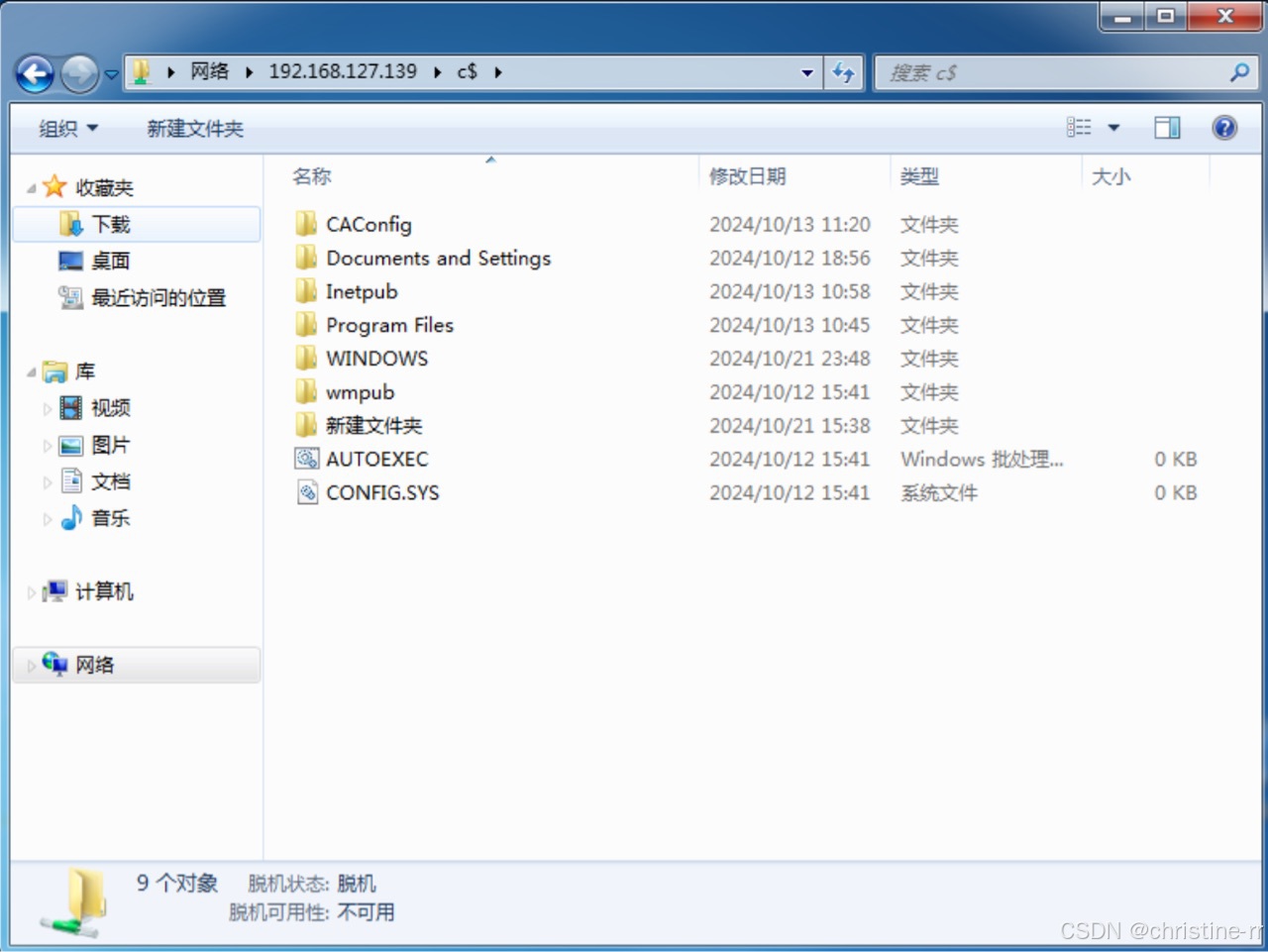

- 成功登陆靶机并访问其共享目录:

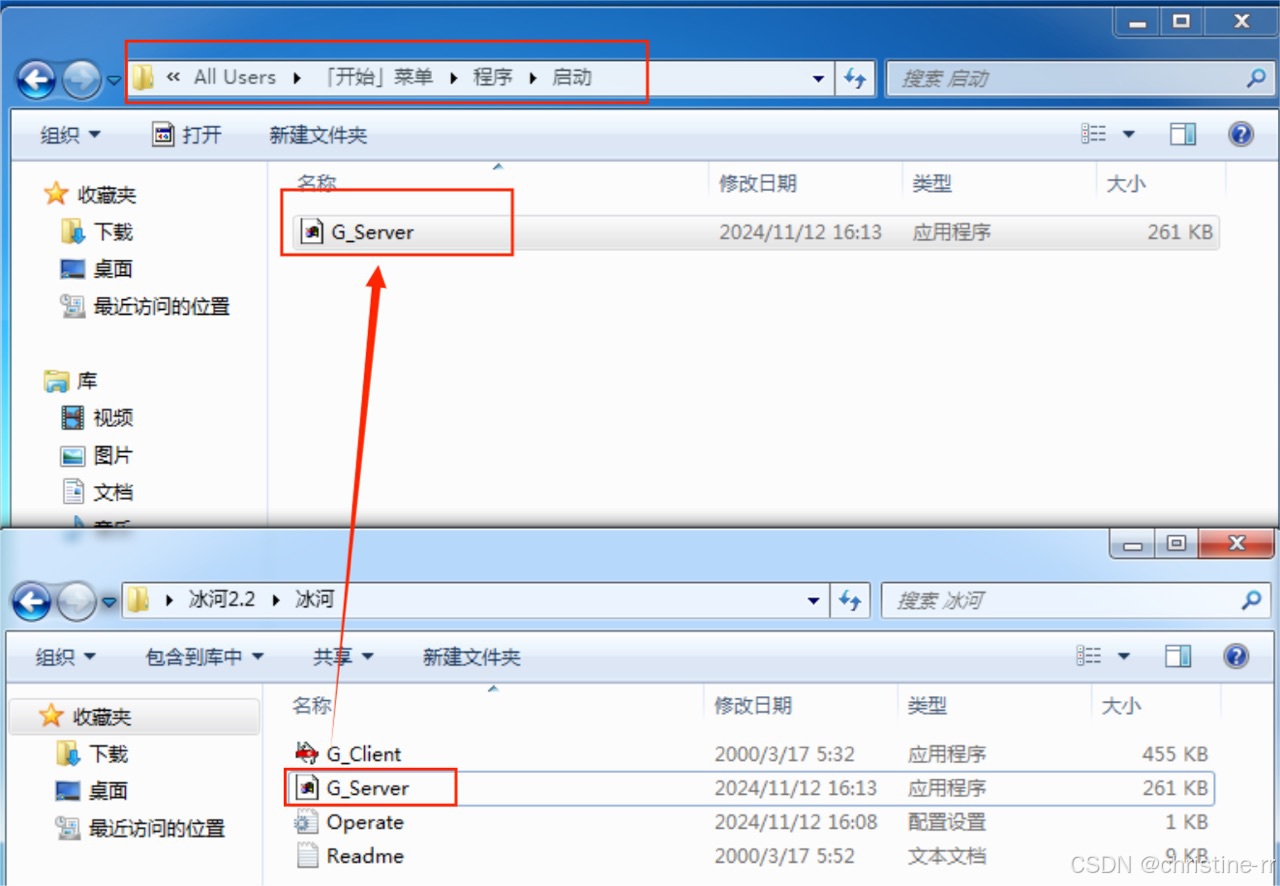

- 将冰河木马的服务器端拖入靶机中“\\192.168.127.139\c$\Documents and Settings\All Users\「开始」菜单\程序\启动”目录下:

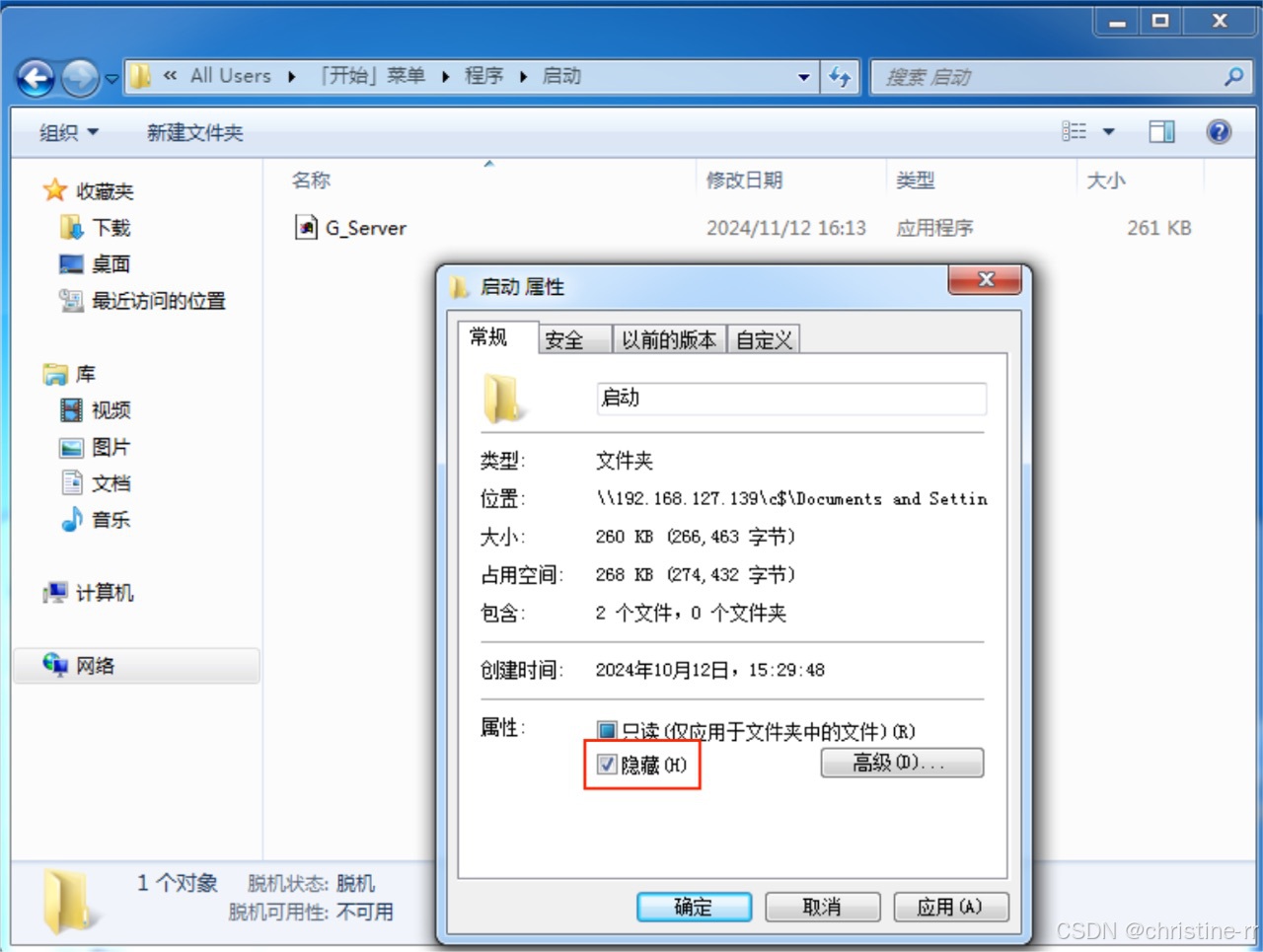

- 将服务器端设置为“隐藏文件”

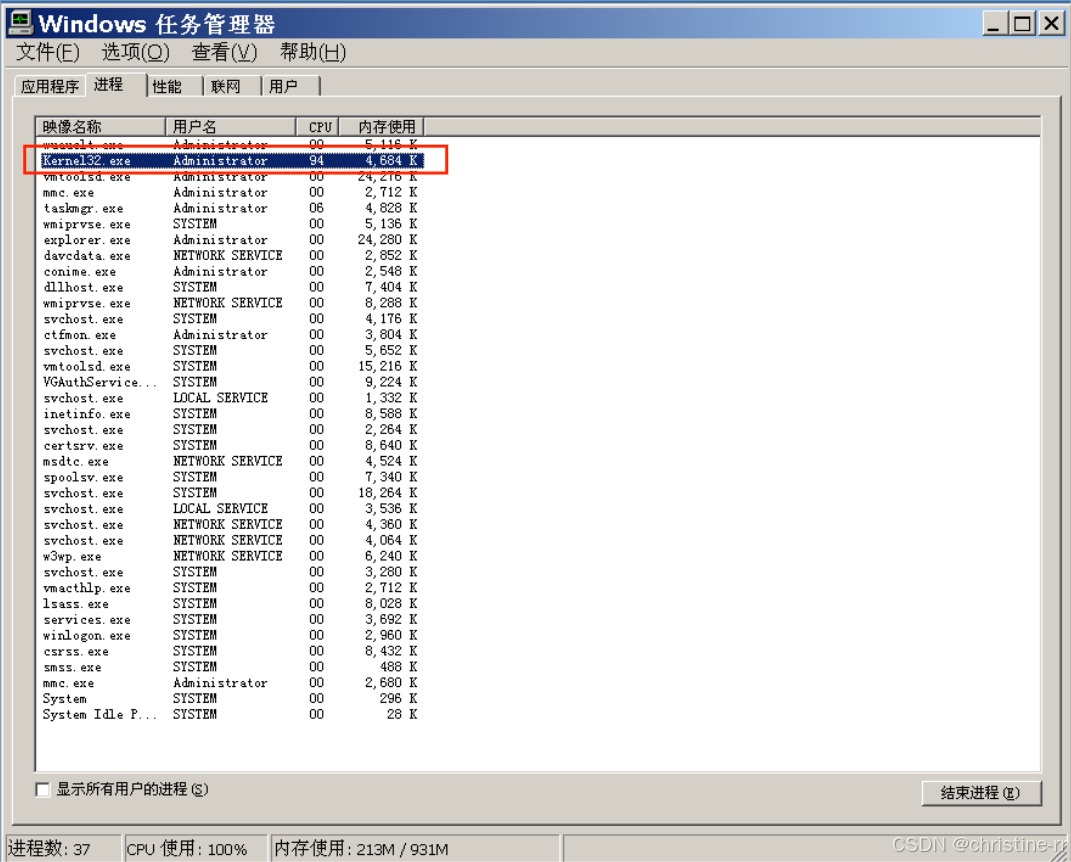

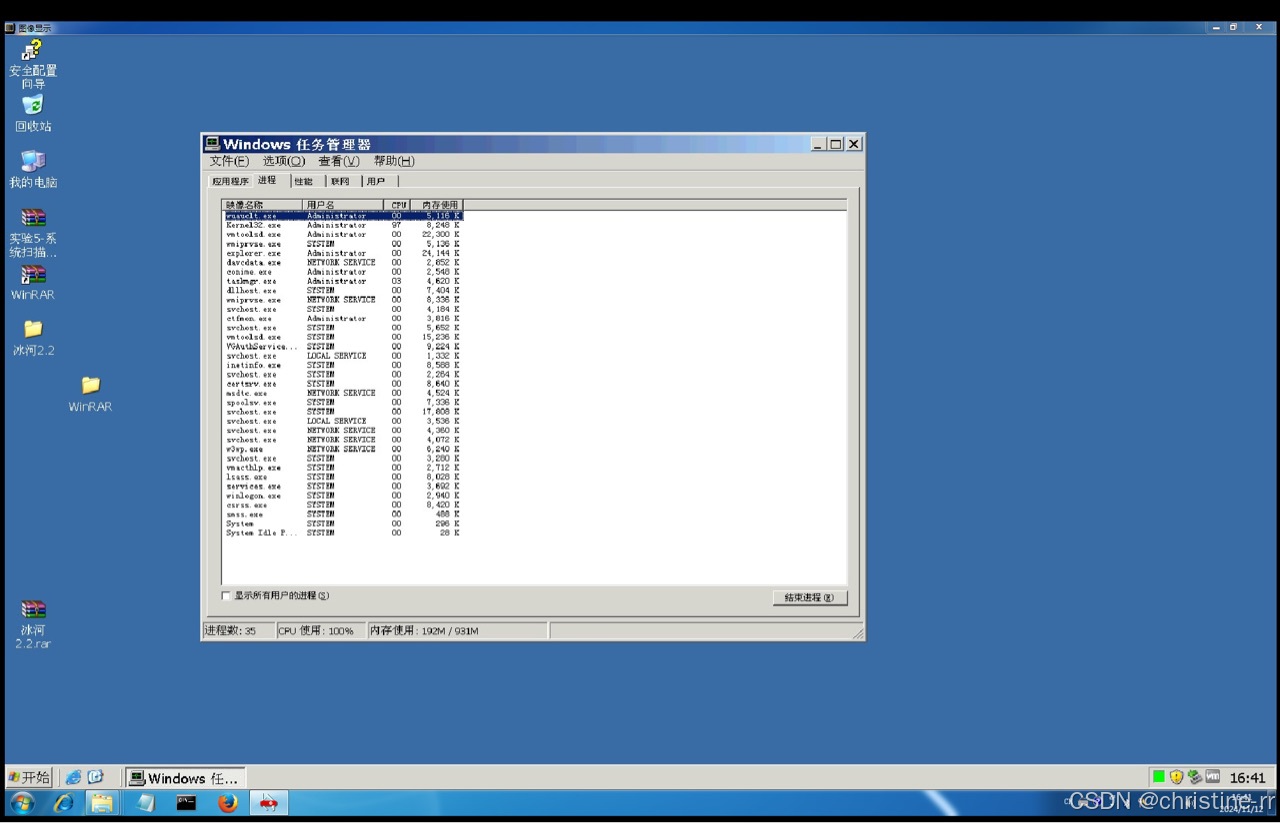

- 在靶机Windows Server2003中打开任务管理器(Ctrl+Shift+Esc),可以看到木马服务端程序“KERNEL32.exe”已经启动。

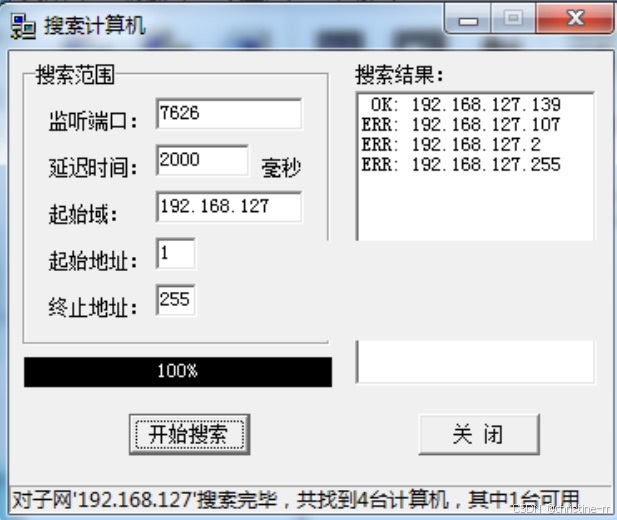

3.客户端连接服务端

① 在冰河木马主界面上,点击“搜索计算机”,我们发现 IP 地址为 192.168.112.135 的木马服务端已启动。

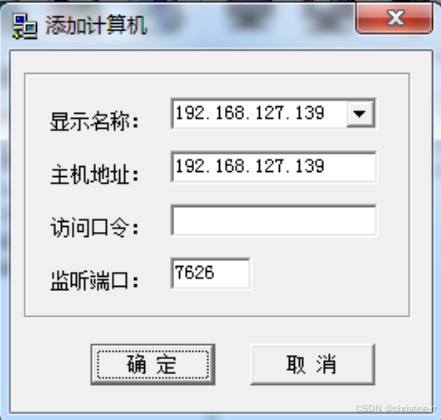

② 确定目标后,点击“添加主机”,并输入相关信息

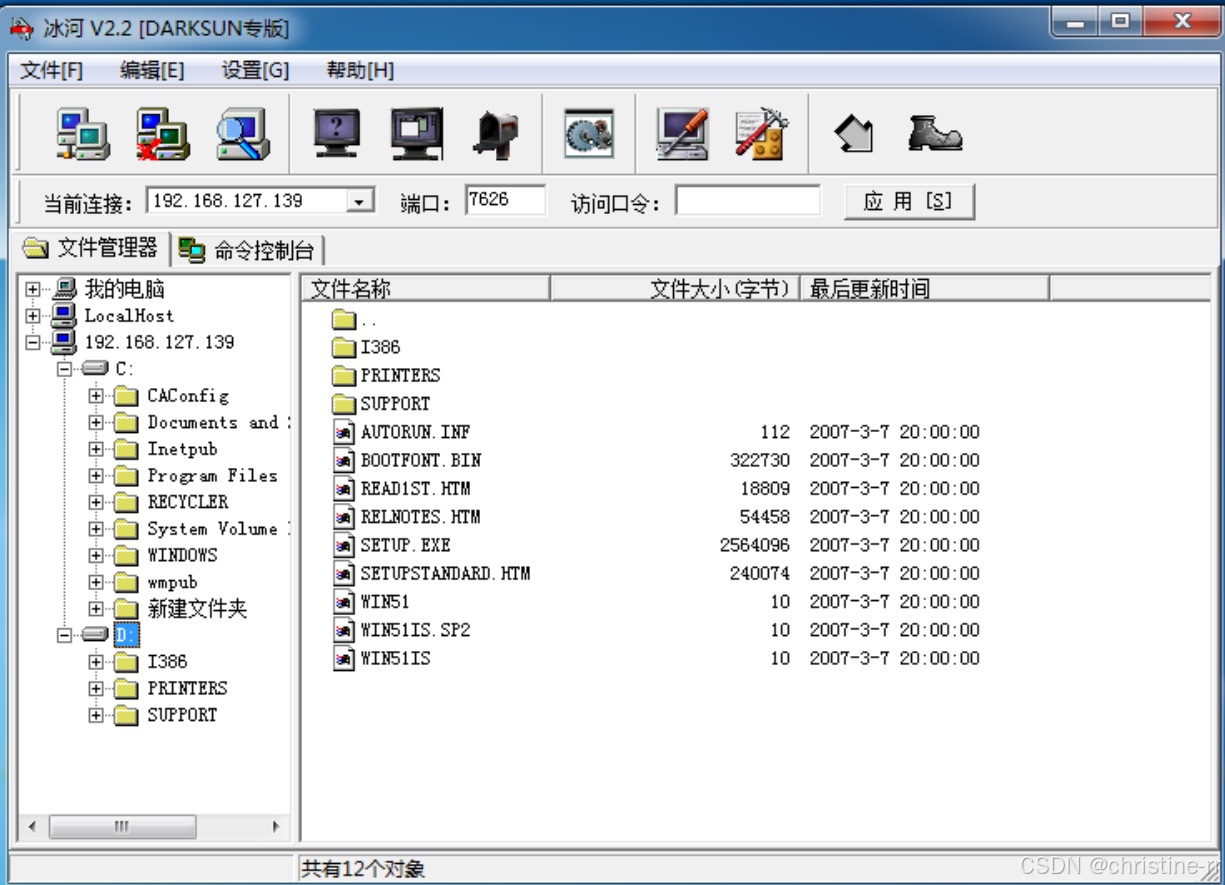

③ 点击“确定”后,在冰河木马的主界面左侧的“文件管理器”中可以看到已经添加目标机器,并在右侧的目录管理中可以看到该机器的文件列表,可以通过文件管理器对目标机器执行文件上传、下载等操作。

4.控制目标机器

- 点击快捷工具栏中的“查看屏幕”,选择合适的图像参数,成功后如下,此时可以监视靶机的屏幕

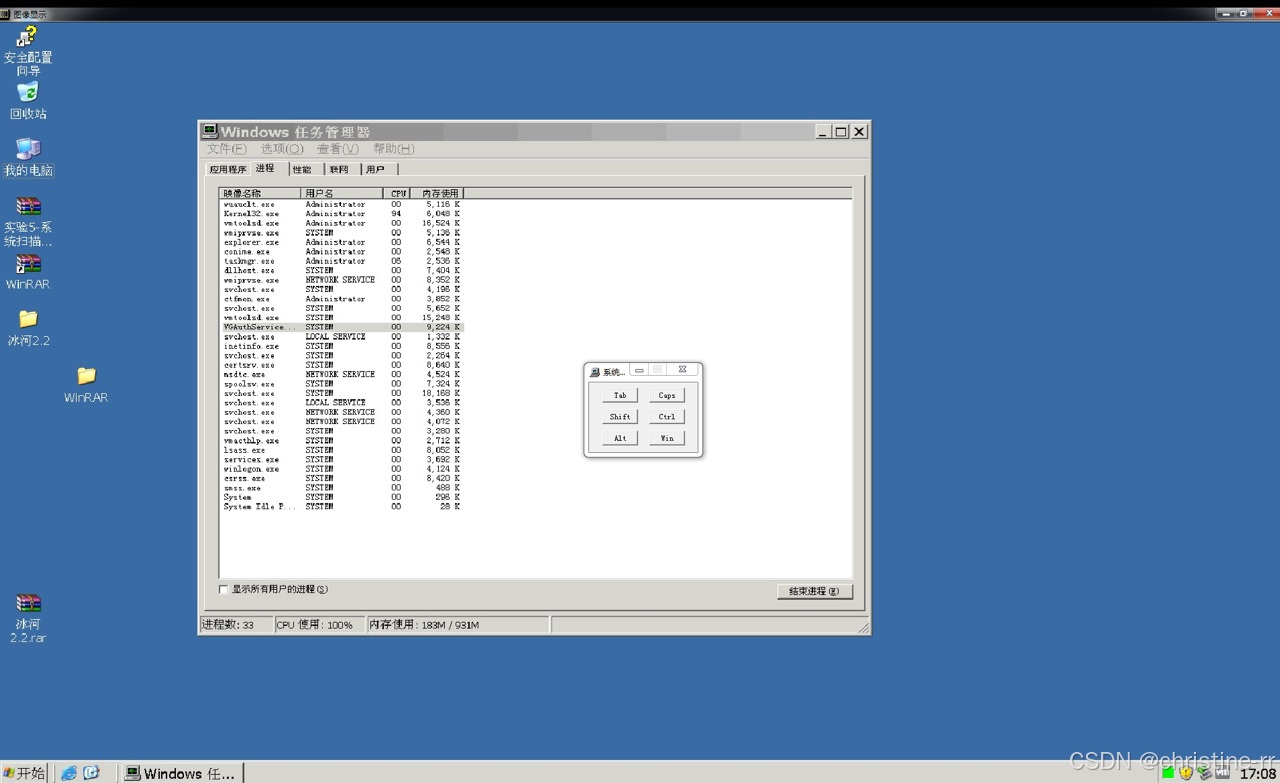

- 点击快捷工具栏中的“控制屏幕”,可以实现对靶机的控制:

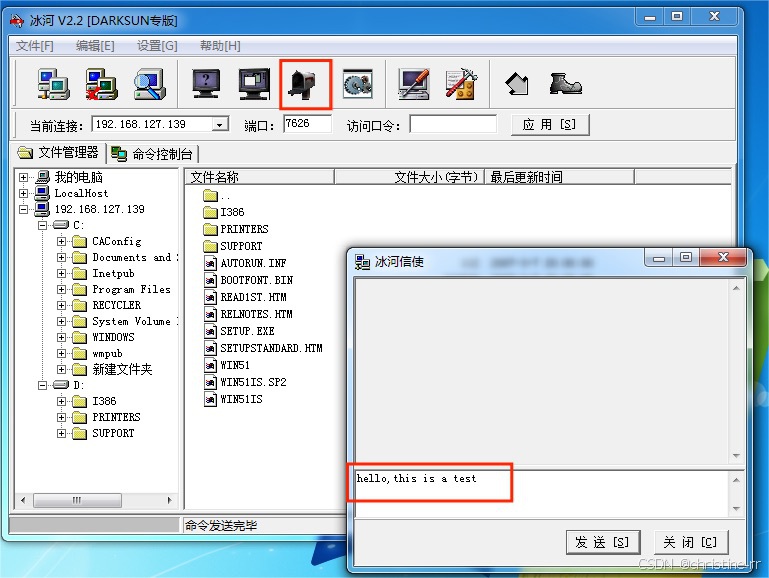

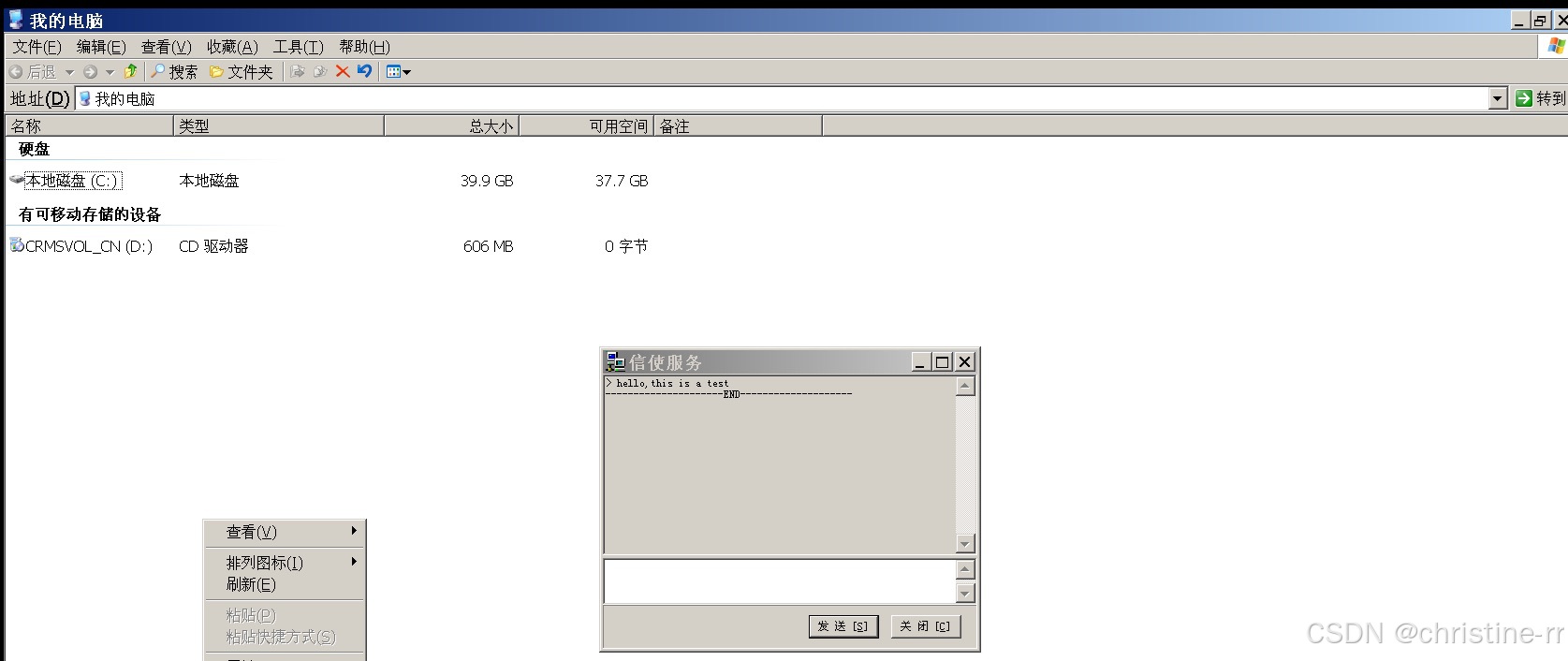

- 使用“冰河信使”向靶机发送消息

发送成功可以在把靶机中看到如下页面:

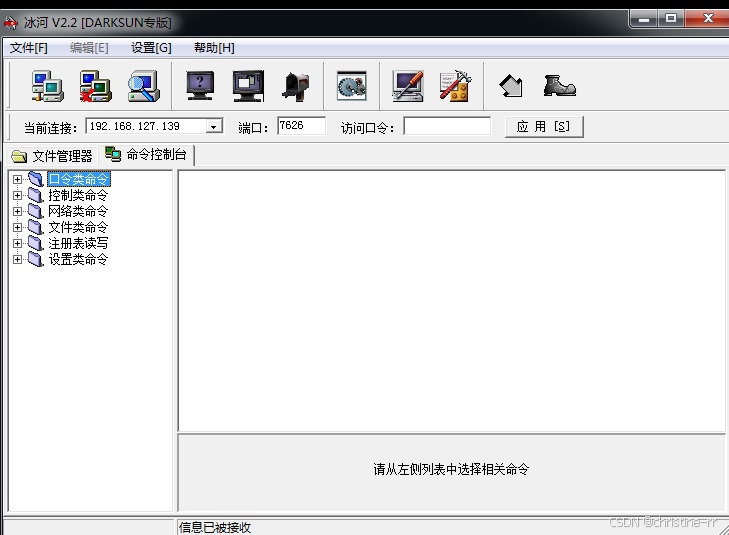

- 在“命令控制台”中,可以进一步控制目标机器

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2025-03-27,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录