WebRAT 恶意软件通过 GitHub 上的虚假漏洞利用程序传播

原创WebRAT 恶意软件通过 GitHub 上的虚假漏洞利用程序传播

原创用户11930633

修改于 2025-12-24 16:40:46

修改于 2025-12-24 16:40:46

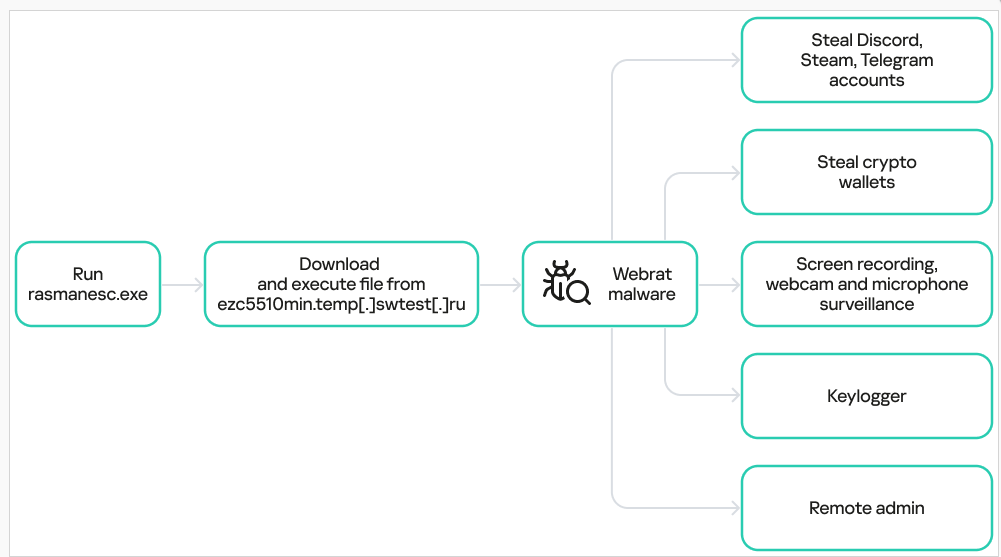

WebRAT 恶意软件如今正通过 GitHub 仓库进行传播,这些仓库声称托管了针对近期披露漏洞的概念验证(PoC)利用代码。

此前,WebRAT 主要通过盗版软件以及《Roblox》《反恐精英》(Counter-Strike)和《Rust》等游戏的作弊程序进行分发。该恶意软件是一种具备信息窃取功能的后门程序,于今年年初首次出现。

根据 Solar 4RAYS 今年5月发布的一份报告,WebRAT 能够窃取 Steam、Discord 和 Telegram 账户的凭据,以及加密货币钱包数据。此外,它还能通过受害者设备的摄像头进行监视,并截取屏幕画面。

自至少今年9月以来,攻击者开始通过精心构造的 GitHub 仓库分发该恶意软件。这些仓库声称提供了若干被媒体报道过的漏洞利用代码,其中包括:

- CVE-2025-59295:Windows MSHTML/Internet Explorer 组件中的堆缓冲区溢出漏洞,攻击者可通过网络发送特制数据实现任意代码执行。

- CVE-2025-10294:WordPress 的 OwnID 无密码登录插件中存在的严重身份验证绕过漏洞。由于对共享密钥的验证不当,未经身份验证的攻击者可无需凭据直接以任意用户(包括管理员)身份登录。

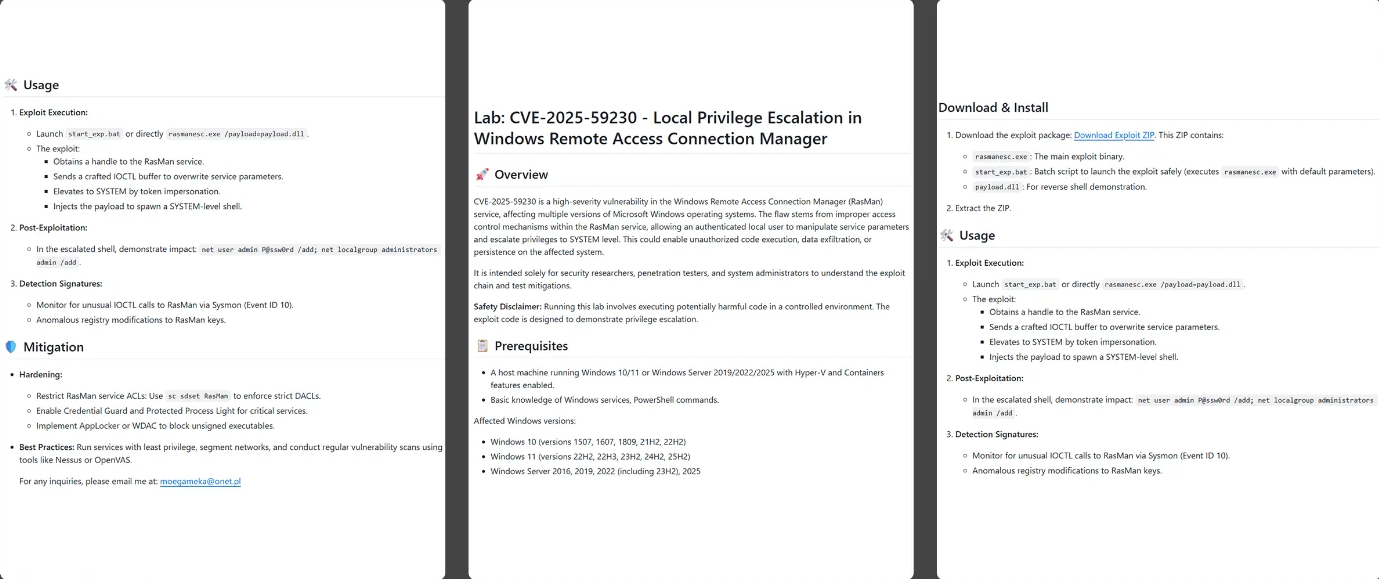

- CVE-2025-59230:Windows 远程访问连接管理器(RasMan)服务中的权限提升(EoP)漏洞。本地已认证的攻击者可利用该漏洞中的访问控制缺陷,将权限提升至 SYSTEM 级别。

卡巴斯基(Kaspersky)的安全研究人员发现了15个用于分发 WebRAT 的恶意 GitHub 仓库。这些仓库均包含对相关漏洞的描述、所谓“利用程序”的功能说明,以及缓解建议。

由于这些内容的行文结构高度一致,卡巴斯基认为其文本很可能是由人工智能模型生成的。

该恶意软件具备多种持久化驻留手段,包括修改 Windows 注册表、使用任务计划程序,以及将自身注入到随机系统目录中。

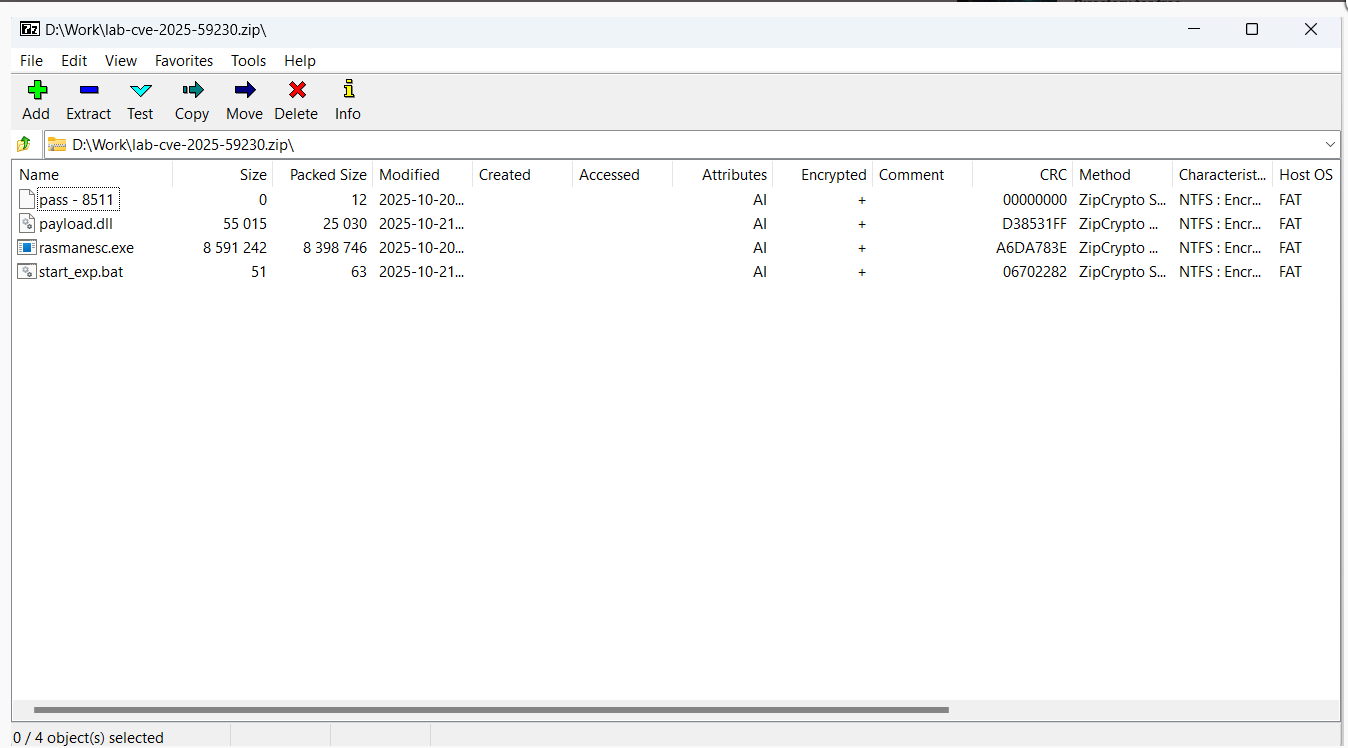

据卡巴斯基研究人员介绍,这些伪造的“漏洞利用程序”以一个带密码保护的 ZIP 压缩包形式分发,其中包含:

- 一个文件名即为解压密码的空文件;

- 一个损坏的 DLL 文件作为诱饵;

- 一个用于执行链的批处理脚本(.bat);

- 以及名为 rasmanesc.exe 的主下载器(dropper)。

分析人员指出,该下载器会首先提升自身权限,禁用 Windows Defender,然后从硬编码的 URL 下载并执行 WebRAT。

卡巴斯基强调,此次活动中使用的 WebRAT 变种与以往记录的样本并无差异,其功能与先前报告中描述的一致。

利用 GitHub 上伪造的漏洞利用代码诱骗用户安装恶意软件并非新战术,此前已有大量类似案例被记录[1, 2, 3, 4]。更近的例子是,攻击者曾通过 GitHub 推广假冒的 “LDAPNightmare” 漏洞利用工具,以传播信息窃取型恶意软件。

目前,卡巴斯基发现的所有与此次 WebRAT 活动相关的恶意 GitHub 仓库都已被移除。然而,开发人员和网络安全爱好者仍需保持警惕——攻击者随时可能以不同发布者身份上传新的诱饵。

通用安全建议:在测试来自不可信来源的漏洞利用代码或脚本时,务必在受控且隔离的环境中运行,切勿在生产系统或个人主设备上直接执行。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读