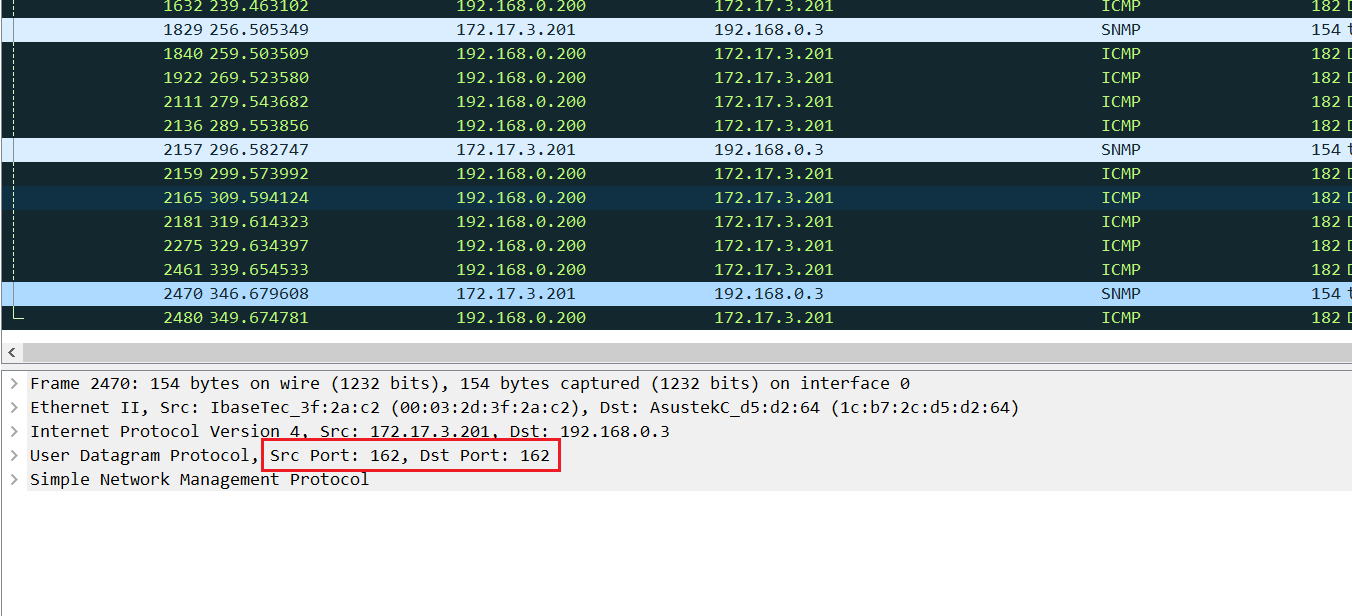

Wireshark捕获的SNMP通信量,但源端口和目标端口是相同的。

据我所知,在正常的行为中,客户端会做随机端口连接SNMP服务端口,现在客户端使用SNMP陷阱端口(162)与服务器通信。

我的问题:

- 作为客户端设置,我没有为客户端配置任何SNMP设置,为什么能够捕获SNMP流量的WireShark来自客户端?

- 为什么客户端使用SNMP陷阱端口(162)与服务器通信,而不是使用随机端口?

回答 1

Stack Overflow用户

发布于 2018-09-05 10:36:33

SNMP通常是通过UDP传输的,因此实际上没有“连接”,从技术上讲,源端口并不重要。您只需发送数据报(例如陷阱),而不绑定到端口。

然而,即使在UDP上运行时,SNMP也涉及到一些双向通信.如果您期望得到响应(如果客户端发送SNMP Get或Set请求,则客户端会这样做),则另一端知道发送响应的唯一地方是请求来自的位置,即原始IP/端口组合。SNMP数据包中没有提供任何替代“返回地址”信息的信息。

因此,为了在可预测端口上获得响应,您将从绑定套接字发送请求数据报。通常,客户端将在端口162上运行自己的侦听“服务器”,从那里发送请求,然后也可以在那里接收响应。否则你就看不到反应了。这也允许我们设置简单的防火墙规则(尽管由于https://en.wikipedia.org/wiki/Hole_punching_(networking%29)*,您通常可以在没有防火墙规则的情况下获得返回路径。

对于服务器来说也是如此,它发出陷阱并在已知的、标准的、可预测的端口上通知,这样不仅可以以可靠的方式配置陷阱接收器和防火墙,而且可以将通知响应发送回您正在侦听的已知、标准、可预测的端口。

tl;dr: --如果您愿意,可以从任意端口发送请求,但是它不是很有用。

*我的SNMP实现似乎很麻烦,因为客户机/接收方只在最后一次戳出某种请求包后15分钟内才看到发出的陷阱。随后的陷阱似乎完全消失了。在服务器端进行了大量调试之后,我们忘记了为客户端打开入站防火墙上的正确端口,并且意外地依赖于有时间限制的穿孔。:D

至于为什么Wireshark看到来自未配置的SNMP客户端的流量,那么,或者您的SNMP客户端实际上被配置为发送请求,或者您误解了结果。Wireshark并不会发明流量。如果没有更完整的网络设置、软件设置和您正在看到的数据包的图片,我们只能推测您混乱的确切原因。

https://stackoverflow.com/questions/52182591

复制相似问题