如何读取SNMP变量绑定

如何读取SNMP变量绑定

提问于 2017-07-03 22:42:26

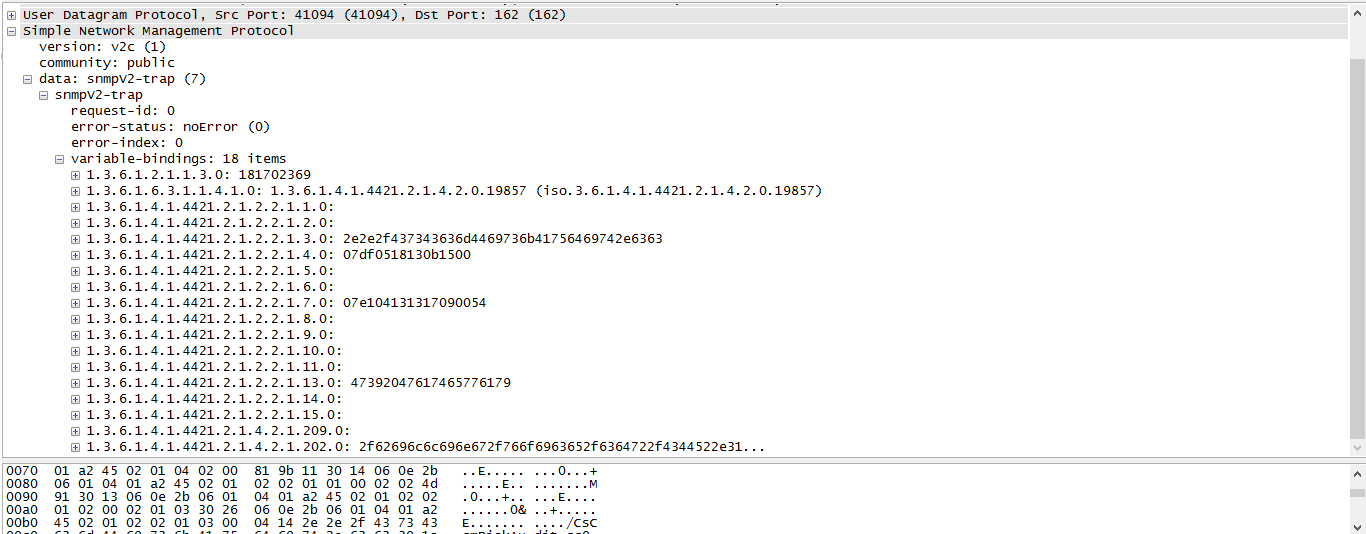

我正在尝试制作一个snmp陷阱接收器,它可以捕获来自UDP 162端口的所有snmp陷阱,并将它们转换为有意义的警报。我附上的图像是我使用wireshark捕捉到的一个示例陷阱。

我的脚本可以捕获和解析包的所有不同部分,但是我被困在了变量绑定部分。我不知道我如何能重新呈现这个部分到一些用户友好的信息(我可以在用户界面中显示)。我如何知道这些序列正在发送一些令人担忧的信息,或者仅仅是一些关于代理节点的一般信息?这些序列是每个独立的信息,还是一起形成一个信息?

回答 1

Stack Overflow用户

回答已采纳

发布于 2017-07-04 09:44:56

与任何传入的数据一样,了解您正在获取的信息是非常重要的。SNMP陷阱的变量绑定基本上是分层数据。每个对象或元素都表示自己的数据。如果使用第一个元素(1.3.6.1.2.1.1.3.0),您会发现这包含了sysUpTime (参见链接),这是相当一般的。

大多数其他元素似乎都是从1.3.6.1.4.1.4421开始的,它似乎是来自特定供应商的对象;您可能需要尝试并与他们联系,以获得他们的MIB (管理信息库),其中应该包含在这些字段中显示什么样的数据的详细信息。

也许可以在网上找到这样的信息,看看这个链接上的XML-文件。

页面原文内容由Stack Overflow提供。腾讯云小微IT领域专用引擎提供翻译支持

原文链接:

https://stackoverflow.com/questions/44894661

复制相关文章

相似问题