如何修复HTTP响应头注入/HTTP响应拆分

如何修复HTTP响应头注入/HTTP响应拆分

提问于 2017-05-18 13:24:51

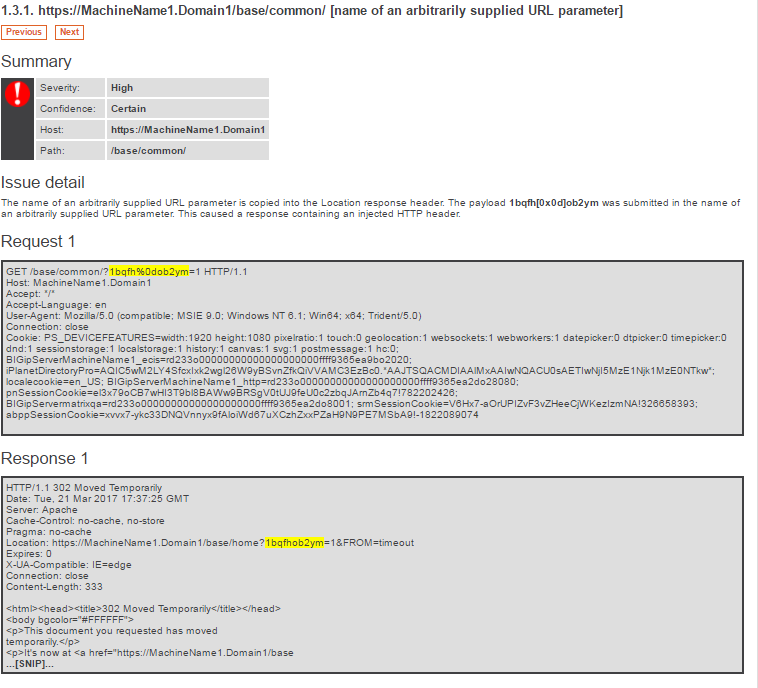

我有一个J2EE web应用程序,使用Burp的扫描报告如下为header注入漏洞。

问题是当在请求头/参数中注入CRLF字符时,我们只是从请求中删除这些字符,以避免响应分裂问题,但是Burp Scanner仍然将其报告为高问题。

因此,我的问题是,“仅仅从请求中删除CRLF字符,以避免HTTP共振分裂问题,并允许请求继续进行,难道还不够吗?或者当在请求中发现这些字符时,我们应该抛出一个异常吗?如果CRLF字符已经被删除了,它会有什么害处?有人能用一个例子来解释吗? Burp Scanner报告的问题的屏幕截图:

回答 1

Stack Overflow用户

回答已采纳

发布于 2017-08-16 10:44:43

从用户输入中过滤CRLF字符就足以纠正这一发现。从屏幕截图中,它可以显示此发现无效,因为它不会导致响应头中的任何换行符。

如果它易受攻击,您应该看到这样的情况:

HTTP/1.1 302 Moved Temporarily

Date: Tue, 21 Mar ....

...

...

Location: https://MachineName1.Domain1/base/home?1bqfh

ob2ym=1

...ob2ym=1应该在响应头中显示为换行符,因为%0d字符。

对于您的信息,您可以在security.stackexchange.com中询问与安全性有关的问题。我敢打赌你会从这里得到更多的回应。

我希望这能帮到你。

页面原文内容由Stack Overflow提供。腾讯云小微IT领域专用引擎提供翻译支持

原文链接:

https://stackoverflow.com/questions/44049037

复制相关文章

相似问题