如何保证提供数据的aws lambda调用方保持安全

这个问题在总体目的上与禁用AWS Lambda环境变量有一些相似之处,但主要是针对网络访问。

我想为第三方提供调用我的Lambda函数的能力。第三方将向Lambda函数提交自己的数据(通过有效载荷,或者通过指定数据位置,例如S3桶)。

我希望Lambda服务能够向第三方保证,他们提供的数据没有从Lambda进程泄露到其他任何地方。为了做到这一点,至少第三方必须保证Lambda函数没有连接到Internet上的其他资源并将数据泄露给它。

假设

- 我正在提供对敏感数据进行操作的代码。

- 第三方无法检查该代码,而且

- 第三方信任亚马逊,但不信任我。

是否有任何方法可以通过Lambda (也许与其他AWS产品一起)来实现这一点?我已经研究过使用网关、EC2、rest加密、S3和自定义许可的解决方案,但是没有找到解决方案。

回答 2

Stack Overflow用户

发布于 2017-05-03 15:18:14

您可以在VPC中创建lambda方法并保护它。读这篇https://forums.aws.amazon.com/thread.jspa?messageID=733719,他们有问题,因为他们不能上网

Stack Overflow用户

发布于 2017-05-03 23:45:33

您可以提供的唯一“证据”是外部可信任的第三方(而不是AWS),该第三方审计了您的环境、实践和策略,并向他们保证您能够正确处理敏感数据。

客户端--不管出于什么原因--不愿意信任您同时处理他们的数据,同时也在未经授权的情况下浏览其中的一些.同时,您可能不想简单地将您的代码授权给他们,这样他们就可以在安全的环境中运行代码了。

这两件事都不是技术问题。这些都是信任问题。

我不完全确定你是否考虑过真正孤立的环境到底意味着什么。显然你不能查阅任何数据库..。但是,它也必然会被剥夺任何日志功能。console.log(data.super_secret);。来自Lambda函数的日志离开Lambda环境并飞到CloudWatch。

假设无论出于什么原因你仍然不相信,总有DNS隧道。这个邪恶方案的好处是,即使您没有Internet,您也不会与VPC中的DNS解析隔离。位于169.254.169.253的DNS解析器总是在那里,可以很好地侦听,对安全组免疫,对网络ACL免疫,对默认路由免疫。你想偷偷摸摸地把数据从“孤立”的环境中偷运出去?好了。

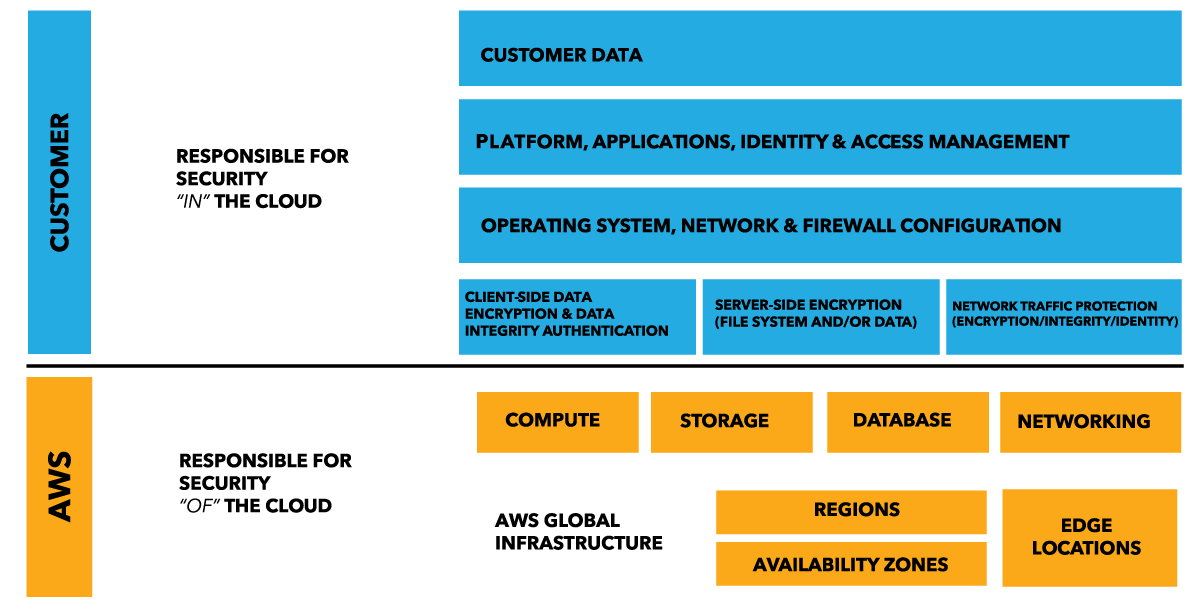

无论如何,AWS并不保证的安全性--您的配置--它们只承担保护其基础设施本身的责任。他们向你保证它和你设定的一样安全.但如何配置取决于你自己。他们称它为共享安全模型:

虽然AWS管理安全 of --云,但中的安全--云--是客户的责任。客户保留对他们选择实现什么安全来保护自己的内容、平台、应用程序、系统和网络的控制权,这与他们在现场数据中心中的应用程序没有什么不同。

https://aws.amazon.com/compliance/shared-responsibility-model/

https://stackoverflow.com/questions/43762938

复制相似问题