WEP黑客攻击和为什么需要IV捕获

试图使我的头脑攻击WEP加密理论,特别是IVs (初始化向量)。我理解IV的概念和用途(有点像附加在密码散列中的“salt”?):

- seed=IV+WEP Key

- IV通常是24位

- IV是明文在数据包

- IV中的十六进制

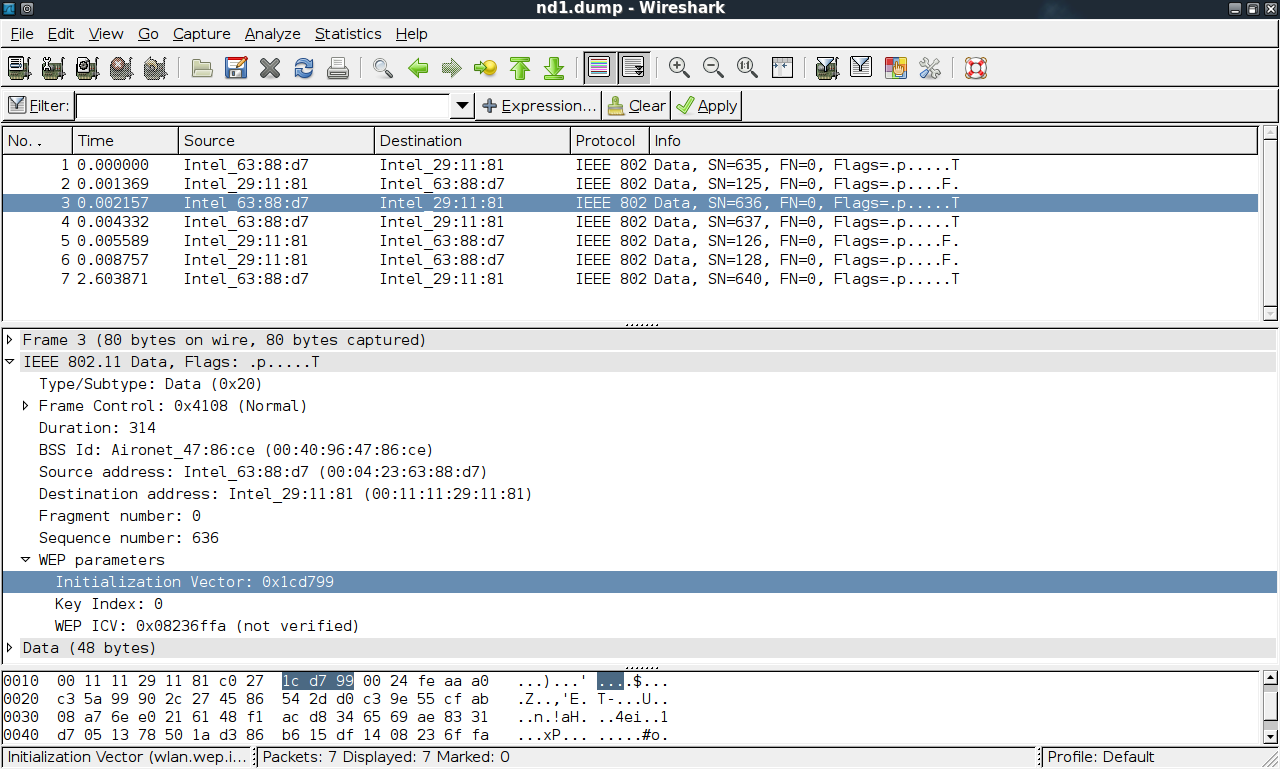

因此,如果IV是以明文发送的,并且假设IV是24位(相当于3个ASCII字符(例如AB3) )。因此,我可以在Wireshark捕获的数据包中看到一个IV值(在IEE802.11 -> WEP参数下的截图)。在屏幕截图中,一个特定的网络WEP数据包显示的IV值为0x1cd799 (假设这是十六进制格式?)。我试着在十六进制中将这个值转换成ascii转换器,但是在转换中得到了错误?

其次,我理解破解WEP密钥,首先必须捕获大量数据包(50,000+),因为每个数据包包含不同的随机WEP IV值(来自池2^24位)。经过一段时间和大量的数据包捕获,您可能会开始遇到重复的WEP IV值(也称为IVs被重用)。因此,就我的困惑而言,问题是:

- 为什么一旦你只捕获了一个被确认为“重复使用”的IV,这就足以开始WEP暴力攻击WEP的关键部分(IV+WEP key )了吗?

- 不只是假设每一个IV最终都会按照平均值和格式的规律被复制,那么,为什么我们需要为IVs捕获大量的数据包来确认是否发生了重复使用呢?

- ,如果我们只捕获了一个WEP数据包,并且仅仅使用了其中的IV值(就像屏幕截图中的那样),为什么我们需要捕获另一个奇怪的信息包,比如50,000个,我们确实有一个确认的“重复使用”数据包,我是否正确地认为我们这样停止了IV的数据包捕获,然后攻击的下一部分是通过发送精心制作的数据包试图猜测WEP密钥,并使用“重复使用”确认的捕获WEP IV值,并一次又一次地将IV附加到我们猜测的WEP键蛮力值中,从而对WEP密钥施加蛮力。因此,如果出于概念上的目的,我们的IV是"AB3“,那么我们就会在AB3.WEPKEYBRUTEFORCEVALUE1,AB3.WEPKEYBRUTEFORCEVALUE2,AB3.WEPKEYBRUTEFORCEVALUE3后面执行野蛮的武力攻击。.etc等直到WEP密钥被破解?

引用著名的电影“费城”(1993) --任何回答这个问题的人都请“向我解释这件事,就像我是一个4岁的孩子一样,好吧,因为这件事有一种元素,我就是无法通过我那厚厚的头脑。”

希望这一切都有意义,并对任何答案事先表示感谢。

回答 1

Stack Overflow用户

发布于 2020-07-01 10:15:57

如果你想知道整个故事,请考虑参加Courseras密码学I课程与Boneh教授:https://www.coursera.org/learn/crypto。你会得到比我可能能做的更好的解释。

那么,WEP黑客是如何工作的呢?

首先,我们需要了解流密码是如何工作的。考虑一下这幅画:

这里有一个密码(在我们的例子中是RC4),它由两件事参数化: IV和key。

在WEP中,关键是不变的,IV改变了,但是IV域的大小相当小(在21世纪128位是最小的)。WEP简单地增加了IV,在特定的时刻,它必须重新设置IV并从一开始就开始。这就是魔法发生的地方。

考虑两个密码文件c1和c2。您知道,它们是使用相同的IV生成的,因为IV是公开的。您不知道相应的纯文本m1和m2。但是你知道密文是由同一个密钥流生成的。你做的事如下:

c1 XOR c2 = m1 XOR m2现在,c1和c2与随机值是无法区分的。但m1和m2不是。您可以开始猜测m1和m2,这样方程就可以实现了。这就是破解的第一部分。

下一部分是这样的:

c1 XOR m1 = keystream凉爽的。现在我们知道密钥流了。最后一件事,我们必须猜测产生密钥流到给定的IV。一旦它完成,WEP被破解。

希望这能有所帮助。如果你觉得这样的黑客行为很有趣,请参加课程。

https://stackoverflow.com/questions/62673983

复制相似问题