我们可以在Nginx- Ingress Contoller或多个ACM证书上使用多个ACM证书吗?

我们正在使用EKS和Nginx-ingress(北草坪会议大楼)。我正在为北草坪会议大楼在AWS -负载均衡器-SSL-cert注释中配置多个ACM证书。但运气不好。如果可能的话有人能帮上忙吗?谢谢

如果不可能,请指导我如何在入口对象级别使用多个ACM证书,如果可能的话。

我的确切场景:-

我正在使用北草坪会议大楼(FYI)

如果我们能够在控制器级别添加多个ACM证书,这也适用于我(我在我的北草坪会议大楼中使用一个证书,目前见下面的注释)

在控制器级别,这些标志帮助我添加一个证书:-

service.beta.kubernetes.io/aws-load-balancer-ssl-cert: arn:aws:acm:ap-south-1:1234556677:certificate/3a1d5a-469b-dffe4bad3182

service.beta.kubernetes.io/aws-load-balancer-type: nlb或

我正在按照NameSpace维护一个入口对象。如果我们能够在入口对象级别附加一个证书,这也解决了我的问题。

回答 2

Stack Overflow用户

发布于 2020-08-16 06:23:08

问得好。

在指向nginx入口控制器(或任何其他入口控制器AFAIK)的ALB/ no上,不支持多个ACM证书。

Kubernetes的肮脏攻击是创建另一个指向相同的nginx入口控制器(相同的选择器)的Service,但在本例中,它只会创建另一个ALB/北草坪会议大楼,您可能不想这样做。

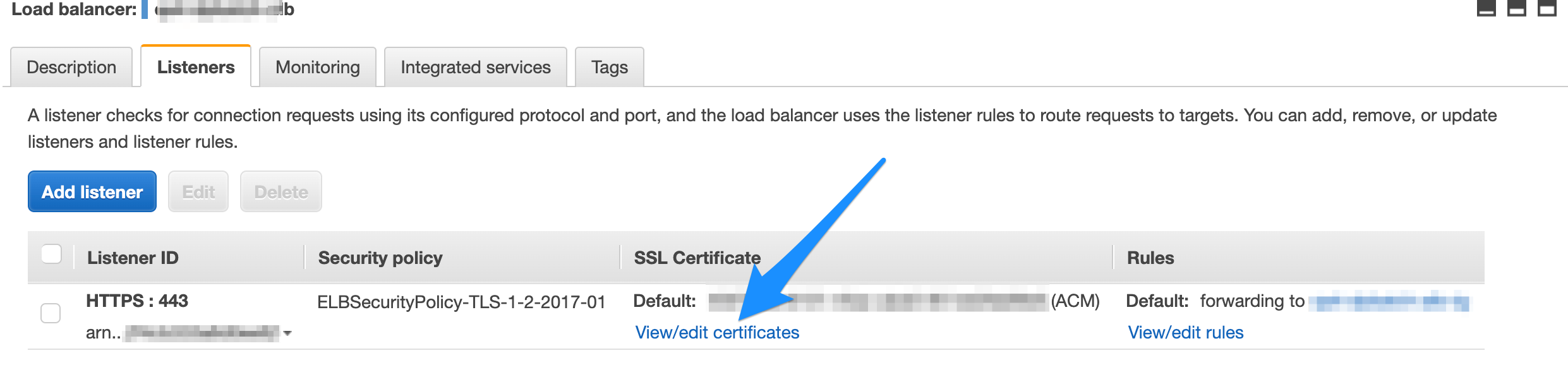

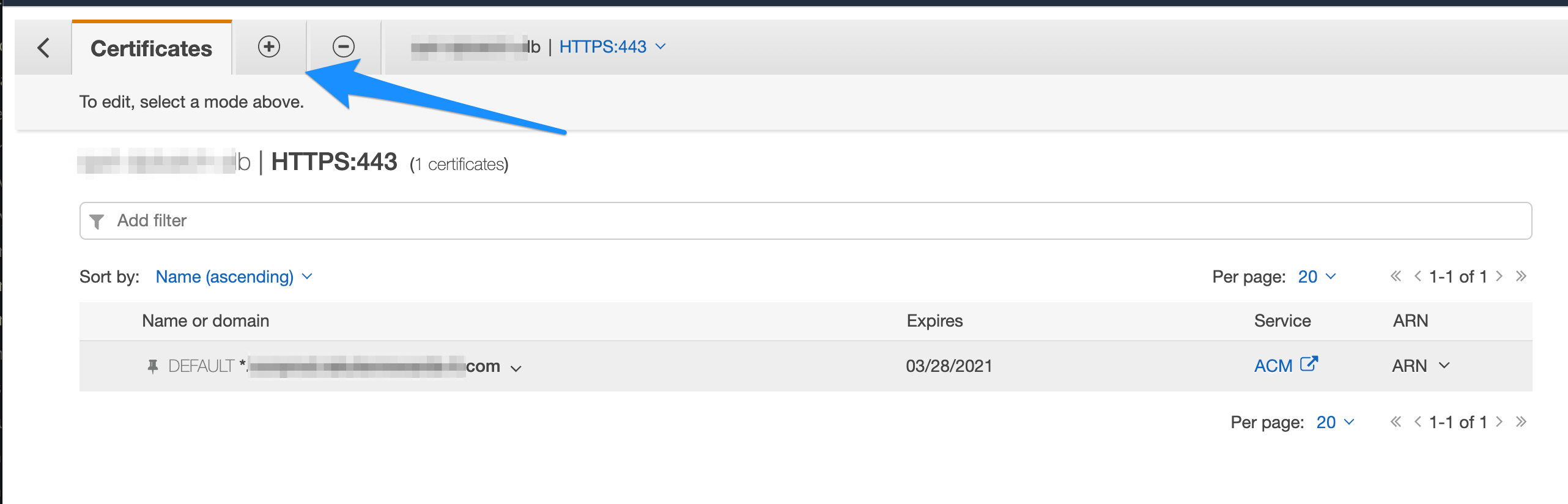

对于您来说,非Kubernetes方法可能会更好地工作,只需从AWS本身进行操作,并修改将流量发送到nginx入口的ALB/北草坪会议大楼。

✌️

Stack Overflow用户

发布于 2021-11-16 13:56:59

再加上里科的答案。

不可能将多个证书附加到Nginx入口控制器或使用annotation : service.beta.kubernetes.io/aws-load-balancer-ssl-cert的任何其他入口。

闭PR:https://github.com/kubernetes/kubernetes/pull/95208

发布线程:https://github.com/kubernetes/cloud-provider-aws/issues/80#issuecomment-686722657

但是,如果使用的是ALB,则可以使用以下注释

带有ALB的单片证书

alb.ingress.kubernetes.io/certificate-arn: arn:aws:acm:us-west-2:xxxxx:certificate/xxxxxxx多证书

alb.ingress.kubernetes.io/certificate-arn: arn:aws:acm:us-west-2:xxxxx:certificate/cert1,arn:aws:acm:us-west-2:xxxxx:certificate/cert2,arn:aws:acm:us-west-2:xxxxx:certificate/cert3alb.ingress.kubernetes.io/certificate-arn指定由ACM管理的一个或多个证书的ARN。

(北草坪会议大楼的另一个选项)

创建一个带有多个野生卡域的ACM证书,并使用这个带入口的证书。这将与NLB一起工作。

因此,您的ACM证书将存储多个域示例的证书。

*.example.com

*.hello.io

*.so.in单ACM证书现在可以与一起使用,无需担心附加多个证书。

选项:2使用证书管理器并将证书存储在秘密中。

如果您计划使用多个域,使用卡和证书经理的证书,将它们存储到K8s的 of K8s中,并作为E 154可插拔E 255带入口的解决方案使用。

https://stackoverflow.com/questions/63433182

复制相似问题