云构建无法部署到Google -您没有充当@appspot.gserviceaccount.com的权限

今天早上,我做了一个PR,它为我的分期环境触发了一个云构建,但是没有将结果部署到GAE中。

错误如下:

错误:(gcloud.app.deploy) PERMISSION_DENIED:您没有权限充当'redacted@appspot.gserviceaccount.com‘步骤4:- '@type':type.googlevis.com/google.rpc.ResourceInfo步骤4:说明:您没有充当此服务帐户的权限。步骤4: resourceName: redacted@appspot.gserviceaccount.com步骤4: resourceType: serviceAccount

当我查看https://console.cloud.google.com/cloud-build/settings/service-account云构建时,它具有以下服务帐户权限,已启用

- 应用程序引擎管理

- 云KMS

通过检查https://console.cloud.google.com/iam-admin/iam,我可以看到cloudbuild服务帐户具有以下角色:

- 应用程序引擎管理

- App引擎调试器

- 云构建服务帐户

- 云KMS CryptoKey探测器

回答 6

Stack Overflow用户

发布于 2020-10-07 07:11:38

根据提供的错误,您似乎需要向您的服务帐户添加一些委托。这意味着服务帐户可以代表另一个服务帐户行事。不要在项目级别上添加此权限,因为它会带来安全风险!下面可以找到如何在另一个服务帐户上添加roles/iam.serviceAccountUser的示例。

PROJECT_ID=xxxxxx

PROJECT_NUMBER=$(gcloud projects list \

--format="value(projectNumber)" \

--filter="projectId=${PROJECT_ID}")

gcloud iam service-accounts add-iam-policy-binding \

${PROJECT_ID}@appspot.gserviceaccount.com \

--member=serviceAccount:${PROJECT_NUMBER}@cloudbuild.gserviceaccount.com \

--role=roles/iam.serviceAccountUser \

--project=${PROJECT_ID}总之,服务帐户必须具有iam.serviceAccounts.actAs权限,该权限包含在roles/iam.serviceAccountUser角色中。更新的谷歌文档可以找到这里。

Stack Overflow用户

发布于 2020-10-07 19:25:38

我也有过同样的问题。对于我来说,我不得不在IAM中将服务帐户用户角色添加到我的循环ci用户中。也许您也可以为云构建做同样的事情。

Stack Overflow用户

发布于 2020-10-10 09:27:27

我向我的CI/CD服务帐户授予Service Account User权限。这是可行的。

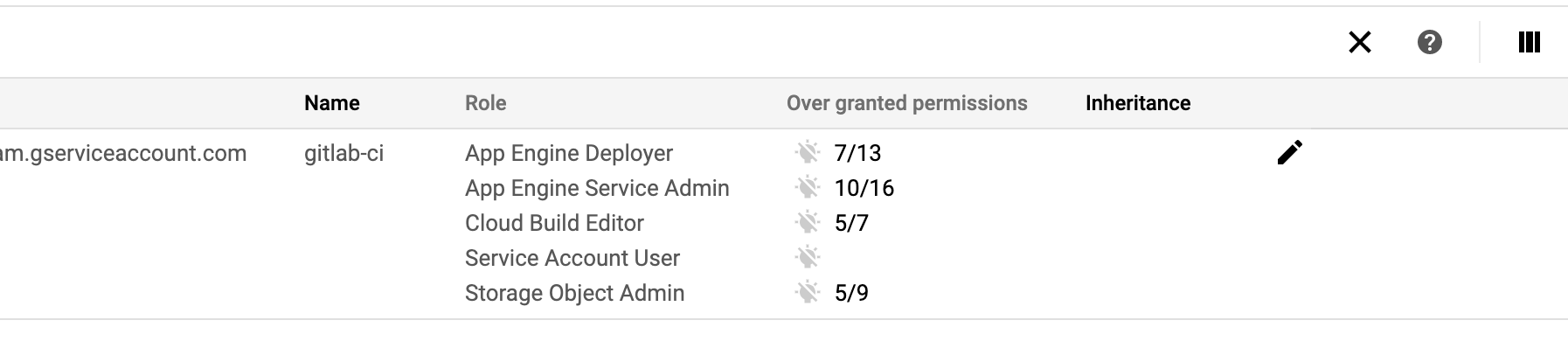

IAM的屏幕截图

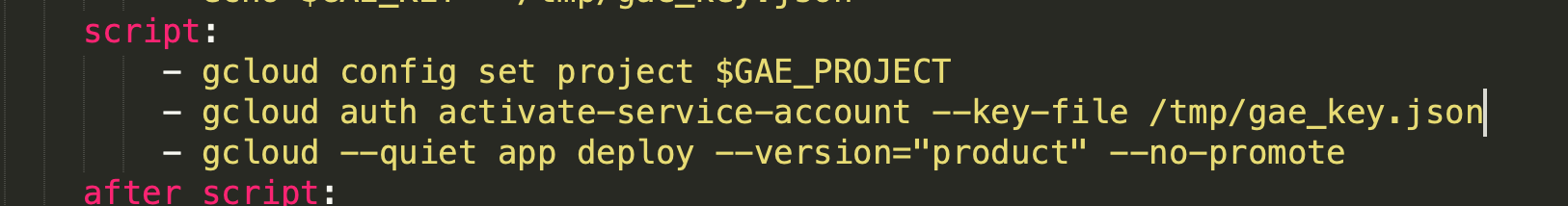

我的Gitlab CI/CD配置的屏幕截图

https://stackoverflow.com/questions/64236468

复制相似问题