如何删除过时的PHP包,以便rapid7停止报告Centos7上的PHP漏洞

如何删除过时的PHP包,以便rapid7停止报告Centos7上的PHP漏洞

提问于 2022-10-03 11:12:35

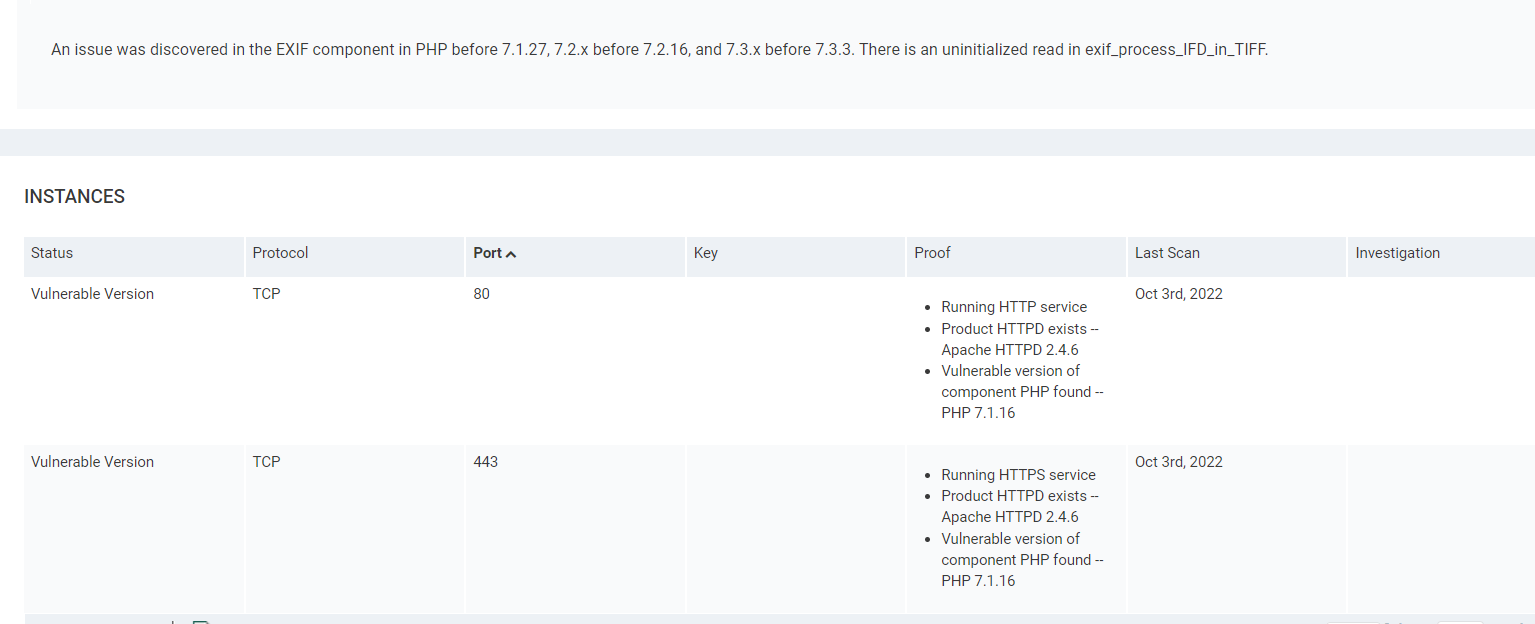

我正在尝试删除由Centos7安全扫描报告的rapid7机器上的PHP漏洞。我已经从PHP7.1升级到PHP7.4,但是经过另一次扫描后,php71包仍在报告中。

我还确保通过运行命令删除7.1包;

yum remove -y php71

yum autoremove

rm -rf /var/cache/yum/x86_64/7/remi-php71*我附上了这份报告的截图

作为补救步骤,它要求我升级到最新版本的PHP,但我已经完成了升级。

有什么想法吗?

回答 1

Stack Overflow用户

发布于 2022-10-03 12:44:50

百胜清-y php71

这可能还不够,您应该删除这个SCL中的所有内容。

yum remove php71\*还请检查是否重新启动了所需的服务(httpd、nginx、php.)

还请注意,这样的秃鹫扫描仪的结果,如果它使用上游“版本”,当包可能包括安全修复没有价值。

我的存储库中的php 7.1.33-22中的Ex ( 7.4.32中所有已知的安全修复都在这个包中得到了修复)

* Tue Sep 27 2022 Remi Collet <remi@remirepo.net> - 7.1.33-22

- phar: fix #81726 DOS when using quine gzip file. CVE-2022-31628

- core: fix #81727 Don't mangle HTTP variable names that clash with ones that have a specific semantic meaning. CVE-2022-31629

* Tue Jun 07 2022 Remi Collet <remi@remirepo.net> - 7.1.33-20

- mysqlnd: fix #81719: mysqlnd/pdo password buffer overflow. CVE-2022-31626

- pgsql: fix #81720: Uninitialized array in pg_query_params(). CVE-2022-31625

etc当然,我推荐使用上游支持版本。

我还建议将升级到更新的CentOS版本,因为它已经有8年的历史了,并且已经接近生命的尽头了。

提醒:为了正确的存储库安装和使用,特别是如果您想要一个版本,您不必安装为安装多个版本而设计的向导指令。使用单一版本使升级变得更简单。

页面原文内容由Stack Overflow提供。腾讯云小微IT领域专用引擎提供翻译支持

原文链接:

https://stackoverflow.com/questions/73934593

复制相关文章

相似问题