紧急预警|Debian 13 高危修复:普通用户可秒变 Root!

紧急预警|Debian 13 高危修复:普通用户可秒变 Root!

一根头发丝的宽度

发布于 2026-05-06 21:01:23

发布于 2026-05-06 21:01:23

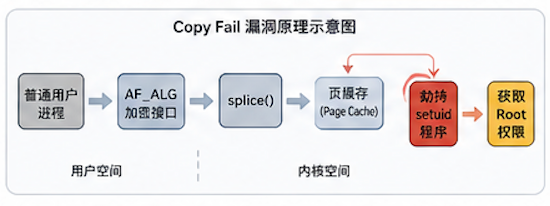

一句话速览:Linux 内核爆出高危本地提权漏洞 CVE‑2026‑31431(Copy Fail),攻击者只需一个普通用户权限,就能用极小的脚本瞬间获得 Root 控制权,并且修改只存在于内存中、很难用传统手段检测。 Debian 13(Trixie)、Debian 12(Bookworm)已由官方安全仓库提供修复版本,但 Debian 11(Bullseye)仍受影响。请立即更新内核并重启!

💣 一、这个漏洞到底有多“致命”?

Copy Fail不是“理论上存在”的漏洞,而是攻击者非常喜欢的一种武器。

- 危害等级:🔴 高危(CVSS 7.8)

- 攻击前提:已拥有任何一个普通低权限用户(如 WebShell、泄露的 SSH 密钥、弱口令入侵、容器逃逸后的普通用户)

- 攻击结果:直接获得 Root 权限,全面接管系统

安全研究人员指出,该漏洞利用了 Linux 内核 AF_ALG加密接口与 splice()系统调用的组合,可以对任意可读文件的页缓存进行受控写入。

一个最关键的危险点:写入只发生在内存中,不会落盘,因此传统的 file integrity 检测工具根本发现不了。

一句话总结:一旦攻击者进入你家大门,这个漏洞能让他瞬间拿到保险柜的全部钥匙。

🎯 二、你的 Debian 服务器中招了吗?

根据 Debian 官方安全追踪器的验证,以下版本状态如下:

Debian 版本 / 仓库 | 状态 | 修复版本 / 说明 |

|---|---|---|

Debian 13 Trixie(security) | ✅ 已修复 | Fixed version: 6.12.85‑1(务必通过 security 仓库更新) |

Debian 12 Bookworm(security) | ✅ 已修复 | Fixed version: 6.1.170‑1 |

Debian 11 Bullseye | ❌ 仍受影响 | 官方仍标记为 vulnerable |

Debian Sid / Forky | ✅ 已修复 | 滚动版已合入修复 |

⚠️ 这一点运维必须特别注意: Trixie 和 Bookworm 的主仓库(main suite)默认版本仍存在漏洞,因此必须确保 security 仓库已正确启用,才能收到修复。 Bullseye(Debian 11)用户目前仍处于 vulnerable 状态,请密切关注后续安全更新,并优先执行下方的临时缓解方案。

另外,基于 Debian 13 的最新衍生版(如最新版 MX Linux)也已同步修复。

🔥 三、为何这类漏洞让国家级安全机构高度警惕?

结合 国家信息安全漏洞库(CNNVD)、CISA以及多位安全研究员的视角来看,本地提权漏洞的威胁往往容易被一线运维低估:

- 攻击链中的“致命决胜点”攻击者通过弱口令、Web 漏洞、泄露的密钥、容器逃逸等方式先拿到一个低权限账号(这一步相对容易),再利用 Copy Fail 瞬间提权到 root,完成从“普通游客”到“系统管理员”的致命跨越。

- 隐蔽性极强,传统检测方法失效Copy Fail 对 setuid 程序的篡改只发生在页缓存(内存)中,不会写入磁盘,因此无论

aide、tripwire、rkhunter,都无法检测到异常。 - 横向移动的“超级跳板”拿到 root 后,攻击者可以窃取数据库、植入持久化后门、抓取内网凭据,进而控制更多服务器。

另外,微软 Defender 安全团队在其分析中也明确提到:

该漏洞会影响多个主流 Linux 发行版,在云环境、CI/CD 流水线、Kubernetes 集群中的影响面非常广。目前已观察到 PoC 测试活动,未来几天内可能会被现实攻击者积极利用。

这不是“理论上存在”的漏洞,而是实战攻防中价值很高的高危武器。

🛠️ 四、立即行动:官方修复方案

这是你现在应该立刻去执行的操作,不要等业务窗口期。

✅ 推荐修复流程

# 1. 更新软件包列表并全量升级(务必加上 --with-new-pkgs)

sudo apt update && sudo apt full-upgrade -y

# 2. 确认内核版本,Trixie 应 >= 6.12.85-1

uname -r

uname -v

# 3. 重启服务器,使新内核生效

sudo reboot

🔍 如何确认修复成功?

# 查看当前运行的内核版本

uname -r

# Trixie 用户应看到 6.12.85-1 或更高版本

# Bookworm 用户应看到 6.1.170-1 或更高版本

⚠️ 五、Debian 13 与 Bookworm 用户特别注意:security 仓库必须启用!

Debian 13(Trixie)一个重要的配置变更: Debian 13 已不再使用传统的 /etc/apt/sources.list,而是将 apt 源配置迁移到 /etc/apt/sources.list.d/debian.sources文件中。新格式大致如下:

Types: deb deb-src

URIs: https://deb.debian.org/debian

Suites: trixie trixie-updates

Components: main non-free-firmware

Enabled: yes

Signed-By: /usr/share/keyrings/debian-archive-keyring.gpg

Types: deb deb-src

URIs: https://security.debian.org/debian-security

Suites: trixie-security

Components: main non-free-firmware

Enabled: yes

Signed-By: /usr/share/keyrings/debian-archive-keyring.gpg

重点检查 security 仓库对应的 Enabled是否是 yes。如果发现被注释或禁用,请你手动改回 yes 后再执行

apt update && apt full-upgrade。

如果你无法立即重启,请务必先执行下方的临时缓解方案。

⏳ 六、临时缓解方案(不能立即重启时)

业务连续性要求无法立刻重启?请按以下步骤 立即止损:

🔧 最推荐的方式:禁用 algif_aead内核模块

Copy Fail 漏洞的核心触发点就是 algif_aead模块。直接禁用它,漏洞的利用路径就被切断了。

# 1. 禁止模块在下次重启后自动加载

echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.conf

# 2. 立即卸载已加载的模块(如果需要)

rmmod algif_aead 2>/dev/null || true

✅ 这个临时缓解对正常业务几乎无影响:不会影响 dm‑crypt/LUKS、kTLS、IPsec、OpenSSL、GnuTLS、SSH 等标准服务。 ❌ 仅在应用程序显式配置使用 afalg engine或直接绑定 AEAD/skcipher/hash 套接字时才会受影响。可以用

lsof | grep AF_ALG评估当前的 afalg 使用情况。

🛡️ 辅助加固措施(在禁用模块的基础上追加)

# 1. 临时封堵可疑普通用户登录

passwd -l <可疑用户名>

# 2. 快速排查系统中是否存在异常账号或可疑登录

cat /etc/passwd | grep -E "sh$|bash$"

lastlog | grep -v "Never"

# 3. 检查当前系统登录会话

who

w

# 4. (如适用)加强 SSH 配置

# 在 /etc/ssh/sshd_config 中强化:

# PermitRootLogin no

# PasswordAuthentication no

# 修改后重启 sshd: systemctl restart sshd

🧠 七、给运维人的几点长期建议

这次 Copy Fail 漏洞再次给所有运维敲响警钟:Linux 安全远不止防火墙和 WAF。

杀伤链往往是:

低权限进入 → 本地提权 → 全机沦陷

建议逐步建立以下常态化机制:

- ✅ 每周漏洞巡检:关注 Debian/Ubuntu/Red Hat 官方安全公告

- ✅ 自动补丁窗口:为非核心业务设置定期自动更新

- ✅ 内核升级计划:为核心业务规划定期的重启窗口

- ✅ 主机行为审计:部署

auditd或Osquery,监控可疑的提权行为 - ✅ security 仓库检查清单:尤其 Debian 13 用户,定期确认

/etc/apt/sources.list.d/debian.sources中 security 仓库为Enabled: yes

☸️ 八、Kubernetes 用户特别注意

如果你的 K8s Worker Node使用 Debian 作为底层操作系统,风险将进一步放大:

普通权限容器 → 节点内核漏洞 → 获得节点 Root 权限 → 窃取集群凭据 → 横向控制整个集群

请立即检查并落实所有 Worker 节点的操作系统补丁更新。

📝 九、总结与最终行动

Copy Fail(CVE‑2026‑31431)不是“远程一键入侵”的漏洞,但它是攻击者最喜欢的那一类:

- ✅ 利用稳定,成功率高(非 race condition,确定性漏洞)

- ✅ 提权快速,仅需 732 字节脚本

- ✅ 隐蔽性强,仅内存篡改,传统检测工具无效

- ✅ 影响范围广,覆盖 2017 年以来大量发行版

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-05-02,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录