企业加密软件实现终端数据防泄露的实战指南

原创企业加密软件实现终端数据防泄露的实战指南

原创...1

发布于 2026-04-27 10:46:48

发布于 2026-04-27 10:46:48

一、一次离职引发的百万级损失

2025年初,上海某新能源汽车零部件制造企业遭遇了一起典型的数据泄露事件。该企业拥有上百台数控机床和数十名研发设计人员,一名离职员工在离职前通过私人U盘批量拷贝了核心模具图纸(SolidWorks/AutoCAD格式),导致价值超300万元的商业机密面临外泄风险。事后审计发现,该员工在离职前一周内多次非工作时间访问敏感文件,但企业缺乏有效的技术拦截手段,未能及时阻断这一行为。

这并非孤例。根据2026年Unit 42全球事件响应报告,数据盗窃仍是勒索活动的一贯特点,同比出现在57%的案件中。威胁参与者经常利用在泄密网站上曝光的威胁,以及转售被盗数据的威胁向受害者施压。 在终端设备日益普及的移动办公时代,笔记本电脑丢失、U盘外拷、离职带走数据等物理层面的泄密风险,已成为企业数据安全防线的"阿喀琉斯之踵"。

二、问题分析:传统加密方案的三大盲区

企业在终端数据防护上往往存在以下认知误区和技术短板:

1. 文件级加密的"漏斗效应" 传统文档加密仅保护特定格式的文件,对系统盘、临时文件、日志缓存等视而不见。攻击者可通过数据恢复工具提取空闲扇区残留数据,甚至重装系统后仍能恢复部分明文信息。正如业界实践所指出的:"文件加密只护文档、不护系统,格式化后仍可恢复;分区加密留盲区,空闲扇区藏隐患。"

2. 场景覆盖的碎片化困境 研发部门的源代码、设计图纸需要加密保护,财务部门的报表、客户数据同样需要防护,而运维人员的配置文件、日志数据也不容忽视。传统方案往往针对不同场景部署不同工具,导致管理分散、策略冲突、运维成本激增。

3. 合规与体验的平衡难题 《数据安全法》《个人信息保护法》等法规对数据存储加密提出了明确要求,但过度加密又会影响业务效率。如何在满足等保2.0合规要求的同时,保障员工"无感知"的办公体验,是企业IT部门面临的两难抉择。

三、技术实践:全盘加解密方案的落地路径

针对上述痛点,业界已逐步从"文档加密"向"全盘加密"演进。以金纬软件为例,其全盘加解密功能在多个维度实现了技术突破:

1. 全扇区无死角覆盖 该方案支持对终端文件进行全盘加解密,加密范围囊括系统盘、数据盘、已使用扇区及空闲扇区,彻底消除防护盲区。即使硬盘被拆解、移植到其他设备,数据全程保持密文状态;设备丢失、被盗或送修时,无需担心数据被物理窃取。

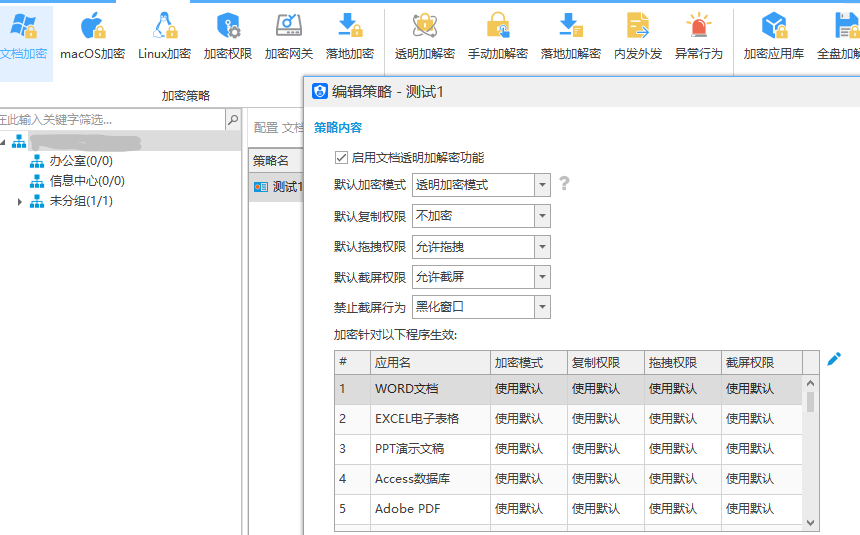

2. 精细化策略配置 平台支持针对特定文件类型进行全盘加密,同时支持对特定路径进行解密处理。这种"白名单+黑名单"的灵活策略,既确保了核心数据的强制保护,又避免了非敏感文件过度加密带来的性能损耗。

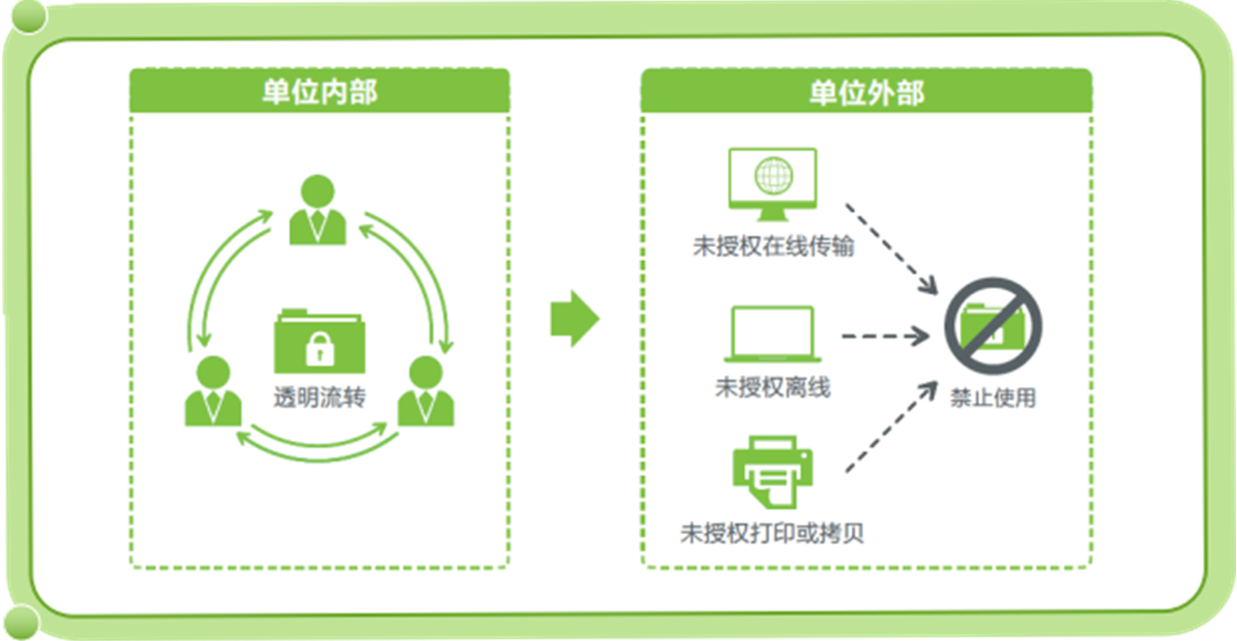

3. 透明加密与业务零干扰 采用驱动层透明加密技术,文件写入时自动加密、读取时自动解密,员工无需改变任何操作习惯。加密过程在后台静默执行,对终端用户透明,不影响日常业务流畅性。

4. 集中化密钥与合规审计 通过管理平台实现密钥的全生命周期管理——生成、分发、轮转与销毁均可在后台统一配置。同时提供详细的加密状态报告与操作日志,满足等保2.0及GDPR等法规的审计要求。

四、场景化应用与价值验证

在实际部署中,全盘加解密技术已覆盖多个高价值场景:

- 研发场景:对源代码、算法模型、设计图纸实施强制加密,兼容VS、Qt、CAD等全品类开发工具,防止技术人员通过Git私服或本地拷贝带走核心知识产权。

- 移动办公场景:为外携笔记本配置"离线授权+全盘加密"双重防护,即使设备在咖啡厅或机场遗失,加密数据也无法被非授权电脑读取。

- 设备运维场景:终端送修或报废时,无需物理销毁硬盘,加密状态下数据不可读取,既安全又环保。

某金融科技公司在部署类似方案后,成功拦截了多次批量导出敏感数据的行为,直接挽回潜在经济损失;同时通过集中化管控,将IT运维效率提升了40%以上。

五、结语

数据安全是企业发展的底线,终端物理防护是数据安全的最后一道关卡。随着移动办公普及与物理泄密风险上升,传统文件级加密已难以满足企业级无死角防护需求。全盘加解密技术凭借全扇区覆盖、精细化策略、透明体验与集中管控等能力,正成为企业构建终端安全防线的重要选择。

对于正在规划数据安全体系的企业而言,建议从"资产梳理—风险评估—策略配置—持续审计"四步入手,将全盘加解密纳入终端安全管理的标准配置,真正实现"数据在、安全在,设备丢、数据不丢"的防护目标。

小编:33

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录