从零开始搞懂DDoS和CC攻击:运维人员必备的防护攻略

从零开始搞懂DDoS和CC攻击:运维人员必备的防护攻略

悠悠12138

发布于 2026-04-21 21:45:09

发布于 2026-04-21 21:45:09

作为一个在运维岗位摸爬滚打好几年的人,我想和大家聊聊DDoS和CC攻击这个话题。这两种攻击方式虽然都能让你的服务器瞬间趴窝,但原理和防护方法却大不相同。今天就把我这些年踩过的坑和积累的经验分享给大家。

DDoS攻击到底是个什么鬼

DDoS全称是Distributed Denial of Service,翻译过来就是分布式拒绝服务攻击。听起来很高大上,其实原理挺简单的。

你可以想象一下,平时你家门口最多同时来3-5个客人,你能应付得过来。但如果突然来了100个人,都要进你家坐坐,你家的门、客厅、厕所...肯定就瘫痪了。DDoS攻击就是这个道理,通过控制大量的"肉鸡"(被感染的计算机)同时向目标服务器发送请求,把服务器的带宽、CPU、内存等资源耗尽。

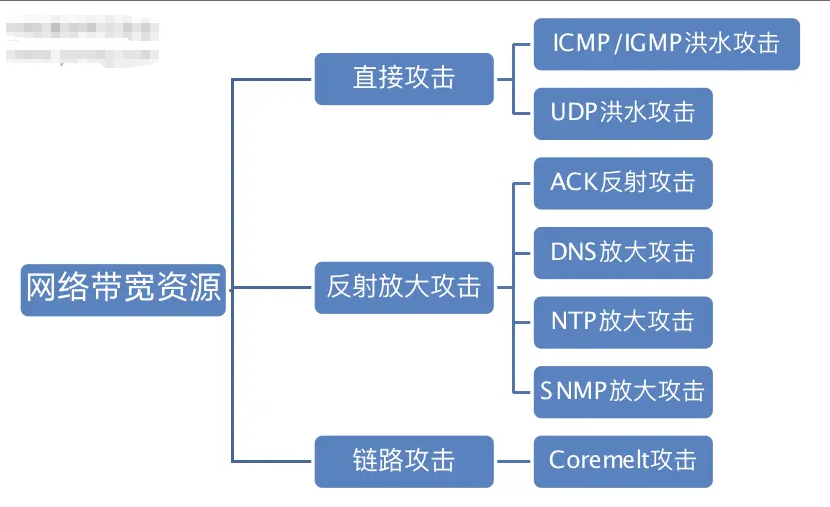

DDoS攻击主要分几种类型:

流量型攻击(Volume-based attacks) 这种最直接,就是用大量的垃圾流量把你的带宽塞满。常见的有UDP洪水攻击、ICMP洪水攻击等。攻击者会发送大量的UDP包或者ping包,把你的网络带宽占满,正常用户就访问不了了。

协议型攻击(Protocol attacks) 这种攻击利用网络协议的缺陷,比如SYN洪水攻击。TCP三次握手大家都知道吧,客户端发SYN,服务器回SYN-ACK,然后等客户端的ACK。攻击者只发SYN不发ACK,服务器就一直等着,连接池很快就满了。

应用层攻击(Application layer attacks) 这种攻击针对应用程序,看起来像正常的请求,但会消耗大量的服务器资源。比如不断请求复杂的数据库查询,或者上传大文件等。

DDoS攻击有许多不同的攻击方式,而不同的攻击方式原理也不尽相同。下面列出常见DDoS攻击方式的原理。

CC攻击又是怎么回事

CC攻击的全称是Challenge Collapsar,中文叫挑战黑洞。听这名字就知道不是什么好东西。

CC攻击和DDoS攻击的区别在于,CC攻击更加"精准"。它不需要很大的流量,而是模拟正常用户的行为,不断地请求那些消耗资源比较大的页面或接口。

CC攻击的特点是:

- • 流量不大,但请求频繁

- • 看起来像正常用户行为

- • 针对消耗资源较大的功能

- • 难以通过简单的流量限制来防护

两种攻击的本质区别

说到区别,我觉得可以用一个比喻来解释。

DDoS攻击就像是在你家门口堵了一大群人,把路都堵死了,正常客人根本进不来。这种攻击比较"粗暴",流量大,容易发现。

CC攻击则像是派了几个人,每个人都很有礼貌地敲门,但一进来就要你做很复杂的事情,比如帮忙搬家具、修电器...虽然人不多,但你很快就累趴下了。

从技术角度来说:

- • DDoS主要消耗带宽和网络资源

- • CC主要消耗服务器的CPU、内存和数据库资源

- • DDoS流量特征明显,CC攻击更隐蔽

- • DDoS防护相对简单粗暴,CC防护需要更精细的策略

防护策略:不只是买个高防就完事

很多人以为防DDoS和CC攻击就是买个高防服务器或者CDN,其实远没有这么简单。我这些年总结下来,防护需要多层次的策略。

基础防护措施

首先是服务器层面的优化。我一般会调整一些系统参数,比如增加TCP连接池大小,调整超时时间等。在nginx配置里也会做一些限制:

# 限制单个IP的连接数

limit_conn_zone $binary_remote_addr zone=conn_limit_per_ip:10m;

limit_conn conn_limit_per_ip 20;

# 限制请求频率

limit_req_zone $binary_remote_addr zone=req_limit_per_ip:10m rate=10r/s;

limit_req zone=req_limit_per_ip burst=20 nodelay;这些配置能在一定程度上缓解攻击,但面对大规模DDoS还是不够的。

应用层防护

对于CC攻击,我会在应用层做一些防护。比如给那些消耗资源大的接口加上缓存,限制单个用户的请求频率,对异常请求进行识别和拦截。

我记得有次优化一个电商网站的搜索功能,发现搜索结果页面的数据库查询特别复杂。于是我们加了Redis缓存,把热门搜索词的结果缓存起来,这样即使遇到CC攻击,数据库压力也不会太大。

CDN和云防护

现在各大云厂商的防护产品确实很强大。我用过阿里云的DDoS高防,腾讯云的大禹,华为云的Anti-DDoS等,效果都不错。

这些产品的原理基本相似:在你的服务器前面部署一层防护节点,所有流量先经过这些节点进行清洗,正常流量才会转发到你的服务器。

流量清洗的那些门道

流量清洗听起来很神秘,其实原理并不复杂。就是在海量的网络流量中,把攻击流量识别出来并丢弃,让正常流量通过。

特征识别

最基础的方法是基于特征识别。比如DDoS攻击的流量往往有一些明显特征:

- • 源IP分布异常(大量来自同一地区或AS)

- • 请求模式单一(相同的User-Agent、请求路径等)

- • 流量突增(短时间内流量暴涨几十倍)

我见过一些简单的攻击,所有请求的User-Agent都一样,这种很容易识别。但现在的攻击者也越来越狡猾,会模拟各种真实的浏览器特征。

行为分析

更高级的清洗技术会分析用户行为。正常用户访问网站是有一定规律的,比如先访问首页,然后点击链接进入详情页,停留一段时间后再进行下一步操作。

而攻击流量往往缺乏这种"人性化"的行为模式。比如一个IP在1秒钟内访问了100个不同的页面,这明显不是正常用户的行为。

机器学习算法

现在很多云厂商都在用AI技术来做流量清洗。通过分析历史数据,训练模型来识别攻击模式。这种方法的好处是能适应新的攻击手法,但也需要大量的数据和计算资源。

阿里云的AI防护系统每天要分析TB级别的流量数据,不断优化识别算法。确实挺厉害的。

各大云厂商的防护产品对比

作为一个经常和各种云服务打交道的人,我对主流厂商的DDoS防护产品还是比较了解的。

阿里云DDoS高防

阿里云的DDoS高防应该是国内最成熟的产品之一了。我用过他们的高防IP和高防包,防护能力确实很强。

高防IP适合那种可以更换IP的场景,比如游戏服务器。你把域名解析到高防IP上,所有流量先经过阿里云的清洗中心,干净的流量再转发到你的源服务器。

高防包则适合不能更换IP的场景,直接对你现有的ECS进行防护。价格相对便宜一些,但防护能力也会差一点。

阿里云的优势是技术比较成熟,清洗算法不断在优化。而且他们有全球的清洗中心,能就近清洗,延迟相对较低。

腾讯云大禹防护

腾讯云的DDoS防护产品叫大禹,分为基础防护、DDoS高防包和DDoS高防IP。

我觉得腾讯云的一个优势是和他们的CDN结合得比较好。如果你同时用了腾讯云的CDN,可以在CDN层面就进行一些基础的防护,效果会更好。

而且腾讯云在游戏行业有很深的积累,对游戏类的攻击防护经验比较丰富。如果你是做游戏的,腾讯云可能是个不错的选择。

华为云Anti-DDoS

华为云的Anti-DDoS产品我接触得相对少一些,但从技术架构上看还是很不错的。华为在网络设备方面的积累很深厚,这个优势在DDoS防护上也体现出来了。

他们的清洗设备据说用的是华为自研的芯片,处理性能比较强。而且华为云在政企市场做得不错,如果你的业务对合规性要求比较高,华为云可能更合适。

百度云DDoS防护

百度云的DDoS防护产品在AI算法方面有一些优势,毕竟百度在AI领域积累比较深。他们的智能防护能够自动学习和适应新的攻击模式。

AWS Shield防护

AWS的DDoS防护产品主要是Shield,分为Shield Standard和Shield Advanced两个版本。

Shield Standard是免费提供的基础防护,自动保护所有AWS资源免受常见的网络层和传输层DDoS攻击。这个服务默认就开启了,不需要额外配置,能防护SYN/UDP洪水、反射攻击等常见的Layer 3/4攻击。

Shield Advanced则是付费的高级防护服务,每月费用大概3000美元起。它提供更强的防护能力,包括:

- 更大规模的DDoS攻击防护

- 实时攻击通知和详细报告

- DDoS Response Team (DRT) 24/7专家支持

- 攻击期间的费用保护,避免因攻击导致的AWS账单激增

- 与AWS WAF集成,提供应用层防护

AWS的一个优势是和他们的全球CDN服务CloudFront结合得很好。流量先经过CloudFront的边缘节点进行初步过滤,然后再到达你的源服务器。而且AWS的基础设施本身就很强大,能够吸收大规模的攻击流量。

不过AWS Shield的价格相对较高,特别是Shield Advanced,比较适合对成本不太敏感的大型企业。对于国内用户来说,还要考虑网络延迟的问题,毕竟AWS的主要节点还是在海外。

实战防护配置

说了这么多理论,我想分享一些具体的防护配置。

Nginx层面的防护

# 基础限流配置

http {

limit_req_zone $binary_remote_addr zone=login:10m rate=1r/s;

limit_req_zone $binary_remote_addr zone=api:10m rate=10r/s;

limit_conn_zone $binary_remote_addr zone=conn_limit:10m;

# 针对不同接口的限制

location /login {

limit_req zone=login burst=3 nodelay;

limit_conn conn_limit 5;

}

location /api/ {

limit_req zone=api burst=20 nodelay;

limit_conn conn_limit 10;

}

}iptables防火墙规则

# 限制单个IP的连接数

iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 20 -j DROP

# 限制SYN包的频率

iptables -A INPUT -p tcp --syn -m limit --limit 1/s --limit-burst 3 -j ACCEPT

iptables -A INPUT -p tcp --syn -j DROP

# 防护ICMP攻击

iptables -A INPUT -p icmp -m limit --limit 1/s -j ACCEPT

iptables -A INPUT -p icmp -j DROP应用层防护代码

在应用程序中也可以加入一些防护逻辑:

import redis

import time

from flask import request, abort

redis_client = redis.Redis(host='localhost', port=6379, db=0)

def rate_limit(key, limit, window):

"""简单的滑动窗口限流"""

current = time.time()

pipe = redis_client.pipeline()

pipe.zremrangebyscore(key, 0, current - window)

pipe.zcard(key)

pipe.zadd(key, {str(current): current})

pipe.expire(key, int(window) + 1)

results = pipe.execute()

if results[1] >= limit:

return False

return True

@app.before_request

def check_rate_limit():

client_ip = request.remote_addr

if not rate_limit(f"rate_limit:{client_ip}", 100, 60): # 每分钟最多100个请求

abort(429) # Too Many Requests监控和告警体系

完善的监控告警系统对于及时发现和处理攻击非常重要。

关键监控指标

我一般会监控这些指标:

- • 网络流量(入站/出站)

- • 并发连接数

- • 请求响应时间

- • 错误率(4xx/5xx状态码)

- • 服务器资源使用率(CPU、内存、磁盘IO)

- • 数据库连接数和查询响应时间

告警规则设置

# Prometheus告警规则示例

groups:

- name: ddos_detection

rules:

- alert: HighTrafficVolume

expr: rate(nginx_http_requests_total[5m]) > 1000

for: 2m

labels:

severity: warning

annotations:

summary: "High traffic detected"

- alert: HighErrorRate

expr: rate(nginx_http_requests_total{status=~"5.."}[5m]) / rate(nginx_http_requests_total[5m]) > 0.1

for: 1m

labels:

severity: critical

annotations:

summary: "High error rate detected"应急响应流程

当攻击发生时,有一个清晰的应急响应流程很重要:

第一阶段:快速识别

- • 查看监控告警,确认是否为攻击

- • 分析流量来源和攻击类型

- • 评估攻击规模和影响范围

第二阶段:紧急处置

- • 启用高防IP或CDN防护

- • 在防火墙层面封禁明显的攻击IP

- • 调整限流策略,降低服务压力

- • 如果必要,临时下线部分非核心功能

第三阶段:深度防护

- • 分析攻击特征,调整防护策略

- • 优化应用程序,提高抗攻击能力

- • 联系云厂商或安全厂商,获得专业支持

- • 准备备用方案,如备用域名、备用服务器等

第四阶段:事后总结

- • 分析攻击过程和应对效果

- • 总结经验教训,完善防护体系

- • 更新应急预案和操作文档

成本效益分析

谈到防护,成本是个绕不开的话题。不同规模的业务需要不同的防护策略。

小型网站(日PV < 10万)

- • 基础防护:使用CDN的基础DDoS防护

- • 成本:每月几百到一千元

- • 能防护10G以下的攻击

中型网站(日PV 10万-100万)

- • 推荐方案:CDN + 高防包

- • 成本:每月几千到一万元

- • 能防护50G以下的攻击

大型网站(日PV > 100万)

- • 推荐方案:高防IP + 多重防护

- • 成本:每月几万到十几万元

- • 能防护几百G的攻击

未来发展趋势

从技术发展趋势来看,我觉得有几个方向值得关注:

AI智能防护 机器学习在DDoS防护中的应用会越来越广泛。通过分析大量的攻击数据,AI能够识别出更复杂的攻击模式,提高识别准确率。

边缘计算防护 随着5G和边缘计算的发展,防护节点会更加分散,能够就近处理攻击流量,降低延迟,提高用户体验。

云原生安全 容器化和微服务架构的普及,推动防护技术向云原生方向发展。防护能力会更好地集成到应用架构中,实现更细粒度的防护。

零信任安全模型 传统的边界防护模式正在向零信任模型转变,每个请求都需要验证,这种模式对DDoS和CC攻击也有很好的防护效果。

实用工具推荐

在日常运维中,我经常用到这些工具:

流量分析工具

- • Wireshark:网络抓包分析

- • ntopng:实时网络流量监控

- • iftop:查看网络连接和流量

压力测试工具

- • Apache Bench (ab):简单的HTTP压力测试

- • wrk:现代化的HTTP基准测试工具

- • JMeter:功能强大的压力测试工具

监控工具

- • Prometheus + Grafana:监控和可视化

- • Zabbix:企业级监控解决方案

- • Nagios:传统但稳定的监控工具

法律和合规考虑

在防护DDoS攻击时,也要注意法律合规问题:

数据保护 在收集和分析攻击数据时,要注意保护用户隐私,遵守相关的数据保护法规。

证据保全 如果攻击造成了重大损失,要及时保存相关证据,为后续的法律追责做准备。

合规报告 某些行业可能需要向监管部门报告重大安全事件,要了解相关的合规要求。

写在最后

DDoS和CC攻击虽然可怕,但只要我们了解其原理,采取合适的防护措施,还是能够有效应对的。关键是要有预防意识,不要等到被攻击了才想起来防护。

防护不是一次性的工作,而是一个持续的过程。攻击手法在不断进化,我们的防护策略也要跟着调整。同时,要平衡安全性和成本,选择适合自己业务的防护方案。

最重要的是,要建立完整的安全体系,包括技术防护、监控告警、应急响应等各个环节。只有这样,才能在面对攻击时从容应对。

技术在进步,攻击手法也在进化,我们需要不断学习和适应。希望这篇文章能对大家有所帮助,在实际工作中如果遇到了相关问题,也欢迎交流讨论。

防患于未然,永远比事后补救要好。在平时就做好防护准备,真正遇到攻击时才不会手忙脚乱。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-04-15,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录