网络勒索攻击全过程揭秘(下)

网络勒索攻击全过程揭秘(下)

Ms08067安全实验室

发布于 2026-03-26 13:42:58

发布于 2026-03-26 13:42:58

5. 施加影响

要想真正发起勒索攻击,“黑客”需要获得足够多的筹码。这些筹码就是对信息资源的保密性、可用性和完整性进行破坏的能力。最常见的情形是,“黑客”通过勒索软件对文件进行加密,或者窃取敏感数据,以作为日后威胁受害者的筹码,当受害者拒绝支付赎金的时候,就将这些数据发布出去。

在本节中,我们将讨论两种最为常见的场景:引爆勒索软件和数据渗漏。事实上“黑客”还有许多其它的方法来获得对受害者施加影响的筹码。如果用一句话来形容“黑客”采取方案的新奇之处,那就是“只有想不到,没有做不到”。

5.1 引爆勒索软件

引爆阶段是需要“黑客”亲自动手操作的最后一个环节。当“黑客”绘制好了受害者网络的模型,获得了足够的访问权限,并完成了“清场”操作,最后一个也是最重要的环节:引爆勒索软件也即将开始了。之前的攻击阶段,“黑客”都是在受害者不知情的前提下完成的,但是引爆阶段的结果则是受害者直接可以看到的。不幸的是,即便受害者此时获悉了这一切,那也太晚了。

“黑客”可以用许多不同的方式分发引爆他们的加密软件。以下是常见方法:

组策略(Group policy):拥有域控制器访问权限和域管理员凭据的“黑客”可以使用大多数Windows网络中内置的软件分发系统,作为分发其恶意软件的跳板。这一活动通常伴随着创建一个预定的任务,该任务可以同时引爆受害者环境中所有计算机上的勒索软件的攻击载荷(Payload)。这大大减少了守护者可以用来阻止攻击的整体时间,也使调查攻击变得更加困难,因为它可以有效地混淆恶意软件引爆的源头。

系统管理工具包(System administration toolkit):黑客经常使用PsExec工具包或类似的实用工具来分发他们的恶意攻击载荷(Payload)。通过网络来接受这种软件推送是非常常见的操作,“黑客”在之前扩展阶段所做的努力也正是为了此时可以采用这种方案来引爆勒索软件。PsExec实用程序是微软系统工具包的一部分,它可以自动化地将可执行程序分发到域连接的主机上。

手动分发和引爆(Manual distribution and detonation):在某些情况下,“黑客”可能会放弃自动分发,而是选择在整个网络内的选定目标上手动安装和执行加密软件。从以往的案例来看,这种策略并非只会出现在设备数量极少的小型网络,在设备规模庞大的大型组织中也并不罕见。只不过,“黑客”在对大型组织下手时,会优先考虑那些核心资产(“crown jewels”),而那些普通设备则是无足轻重的。

当勒索软件的攻击载荷(Payload)被引爆之后,接下来发生的事件可能有所不同。不过,该软件通常会执行以下这些常见的操作:

- 在系统的启动序列中添加恶意软件,重启之后“黑客”仍然能具有控制权。

- 创建赎金通知。

- 删除影子拷贝(“shadow volume copies”)来阻止文件的恢复。

- 枚举出所有的驱动器,并按字母顺序在已映射的驱动器中移动。

- 加密文件。大多数勒索软件会按照指定的扩展名来对系统的文件进行加密。

- 对在网络上找到的备份文件进行加密。

防御

下面的迹象表明勒索软件已经在网络上被引爆。

- 未经授权的软件安装

- 未经授权的或异常的计划任务创建

- 注册表的修改

- 可见的赎金通知

- 加密的文件

5.2 数据外泄

“黑客”会将获取的数据作为勒索、欺诈或出售的筹码。其目的是获取更大的优势,不仅仅是增加访问控制权限。

例如,2021年泄露的Conti剧本详细说明了“黑客”现在如何有目的地搜索财务文件、会计信息、客户数据等。“黑客”还会寻找对谈判勒索支付特别有用的细节,比如网络保险政策。如今,这已经成为标准的做法,而且渗漏经常迅速和大量地发生。

“黑客”可以从任何存储库中提取数据,包括本地网络上的系统、移动设备或云存储库。在当今的云驱动技术领域中,敏感数据通常通过Amazon S3、Dropbox、SharePoint和其他基于云的存储系统进行存储。“黑客”通常使用他们在接管受害者的本地网络期间获得的凭据和访问密钥来访问云中保存的数据,反之亦然。

因为“黑客”可能在任何时候都会转移或出售对受害者的技术环境的访问权,所以受害者的数据完全有可能被不同的“黑客”多次窃取。

黑客通常使用以下工具来获取数据:

主流云服务: 像Dropbox、Google和OneDrive之类云服务的优势在于,一方面可以在本地环境中使用,另一方面是正常应用不会引起怀疑。

文件传输程序:“黑客”可以使用通用的Windows实用程序,如WinSCOP或Powershell,将数据发送到他们控制下的服务器。通常,数据在传输过程中是加密或编码的。

匿名共享服务:MEGA、FreeFileSync等类似的服务为“黑客”也提供了很大的便利。“黑客”可以很轻松的使用这些工具来传递数据。其中MEGA特别受欢迎,它提供了端到端的加密,保证数据传输的隐秘性,从而躲过“数据防丢失系统”的检测。但是由于标准的企业环境中不会使用这些服务,因此守卫者可以很容易发现并阻止这种类型的应用程序。

下面给出了在网络勒索案例中常见三种数据模式:

- 自动的RAT渗漏

- 大型的数据库盗取

- Curated Theft

每一种不同模式在网络中留下不同的痕迹,因此也需要不同的响应策略。在下面的小节中,我们将依次对其进行讨论。

1. 木马自动渗漏

通常情况下,安装在受害者网络上的RAT会自动窃取信息,并将其上传到由“黑客”控制的系统中。在这种工作模式下,RAT通常具有一个配置文件,允许使用者根据文件名中的扩展名和/或关键字选择文件。本书的作者研究了一种被广泛使用的RAT:Atmos,它自带的默认配置文件中就指定了所有的.pdf和.docx类型的文件,以及名称中包含关键字“银行”或“工资单”的任何文档。在这种情况下,“黑客”的目标很可能是实施金融欺诈。

RAT通过内置的命令和控制通道传输数据,该通道通常是加密的,这同样是出于躲避查杀的目的。尽管RAT的功能各不相同,但数据通常都会送到由“黑客”控制的服务器上——通常是另一个被黑客入侵的服务器,它是僵尸网络的一部分。很多RAT提供了功能完善的图形化界面,“黑客”只需通过点击操作就可以对窃取的数据进行查看或者排序等操作。

2. 大规模盗取

如今,掠夺式(“smash-and-grab”)数据渗漏已经成为了一种流行的做法。大多数“黑客”侵入受害者网络的目的就是窃取数据,所以在盗窃时不会花时间去对数据“精挑细选”。想想也是,“黑客”既然可以把全部数据都打包一起带走,然后随时都可以在自己的系统上进行分析,那么又何必在攻击阶段浪费时间呢?

在实际的网络勒索案件中,“黑客”往往不需要对数据“精挑细选”就可以达到自己的目的。一旦“黑客”能够访问受害者的网络,他们就会寻找大型数据存储库并将它们批量转移出去。接下来在谈判阶段,“黑客”可以向受害者分享被盗数据的屏幕截图或提供文件列表。无论被盗的文件是否重要,即使只是一些包含个人识别信息(PII)的文件被盗,也会给受害者带来声誉打击。

在某些情况下,大量的数据转移也会给受害者带来严重的困扰。一旦受害者意识到数据可能被偷了,通常会马上对那些可能被盗取的数据进行清点,然后创建一个相关的数据列表。那些专门从事“电子取证”的公司通常是按照GB为单位收费的,因此,即使大多数被盗的文件中都不包含敏感数据,要验证这一事实的成本也可能会很大。

有些时候,“黑客”会短暂地将所有数据“暂存”在单个系统上。这段时间里,“黑客”会对盗取的文件进行组织,确保所有文件都被压缩且加密,然后将它们一次性传输出去,这也为“受害者”保留了一点反应时间。据调查,Lockbit勒索团伙就会首先将文件“暂存”起来,根据被盗取文件的来源对其进行组织,然后在MEGA控制台中复制一份相同的目录,再上传所有的被盗文件。然而,也有很多“黑客”根本不会进行“暂存”操作,而是直接从被黑客攻击的系统中复制数据。

随着RaaS工具包越来越自动化,“黑客”所需的操作越来越少,而可以管理的数据量却越来越大。RaaS工具包Netwalker就宣称“我们提供的博客系统,可以完全自动的合并受害者数据,并根据用户的设置发布这些数据”。这些RaaS可以自动将受害者的数据发送到MEGA,然后创建一个博客,并在适当的时间展示这些MEGA链接。

3. 目标性盗取

在某些情况下,“黑客”也可能只窃取特定的有价值信息,如源代码、PII数据库或其他资料。为了达成这个目标,黑客需要首先筛选(通常是通过手动检查)出这些文件。通常这样做的原因是考虑到存储库的数据量过于巨大,很难全部盗取;或者“黑客”心中早已确定好了要窃取的目标数据。

例如,游戏公司“CD Projekt Red”在2021年遭到勒索软件攻击,当时“黑客”在他们的赎金通知中特别提到了被盗的源代码,“我们已经获得了《Witcher 3》、《Gwent》以及《Witcher 3》未发行版本的源代码”。

考虑到这些源代码数据库的大小,并且它们都是通过“Perforce”进行存储的,所以此次攻击明显是经过精心策划的。“黑客”还解释说,他们其实同时也盗取了该公司的各种财务和人力资源等信息,但是考虑再三,还是决定以知识产权作为勒索时的筹码。“如果我们不能达成协议”,“黑客”威胁道:“那么贵司的源代码将被在网上出售或公开,相关文档还会被发送给那些从事游戏新闻的记者。”

防御

以下不寻常的活动都有可能是数据渗漏的迹象:

- 网络传输流量的增加,特别是出站方向

- 连接到云计算空间共享服务

- 使用MEGA或其他通常不使用的第三方共享网站

- 文件的移动和暂存活动

- 与未知或可疑目标的连接会话

6. 实施勒索

网络勒索攻击的最后一个阶段往往是最为明显,也最为激烈的。“黑客”已经花费了大量时间和精力来感染了受害者网络、破坏了资产、盗取了数据,加密了文件系统,现在则是时候将这些努力兑换成真金白银了。

随着一切隐蔽的行动都浮出水面,“黑客”终于吐露了自己的最终目的:敲诈勒索。主要的勒索手段通常包括:

- 被动通知(例如留下赎金通知书)

- 主动通知(例如主动给受害者打电话,发语音邮件)

- 第三方介入(例如与受害者的客户联系)

- 公开(例如在暗网、推特订阅或者 Telegram channels上公布此事件)

6.1 被动通知

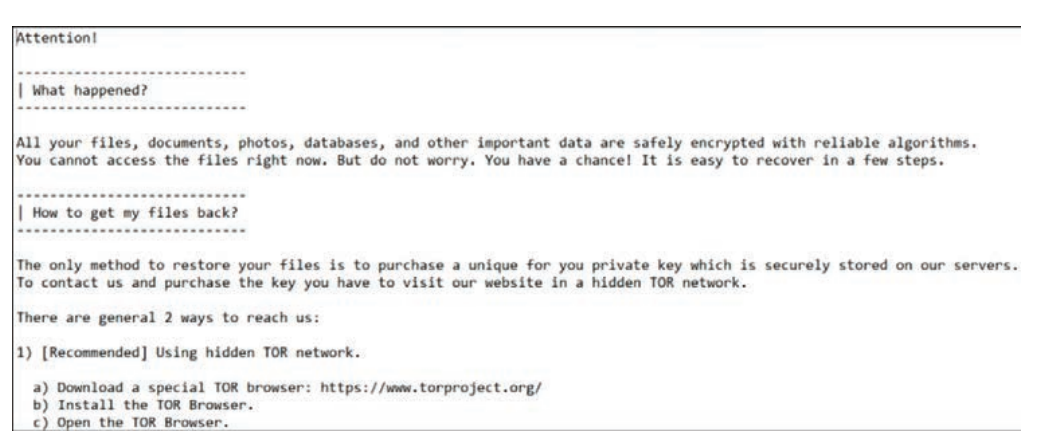

“黑客”会给留下一些明显的通知来告知受害者,他们已经是笼中之鸟了,除了支付赎金之外别无选择。这些通知往往很简单,在很多案例中,“黑客”就是在受害者的电脑桌面上的留了一个记事本文件。不过现在有些“黑客”已经对其进行了升级,受害者收到的勒索大多是一些多媒体形式的通知,比如一段录制好的勒索音频。

赎金通知通常会包括以下信息:

- 关于此次勒索事件的描述

- 如何才能恢复文件

- 一个明确的截止日期(这可能是一个倒计时计时器或一个简单的截止日期)

- “黑客”的联系信息(通常是电子邮件地址或到门户网站的链接)

- 关于如何获取加密货币的建议

恐吓言辞,比如威胁(例如,“你的生意正面临着严重的风险。”),以及安抚和保证(例如,“但不要担心,只要听我们的,短短几步就可以恢复这些文件。”)图3显示了Maze黑客团伙在2020年留下的一份赎金通知书。

图3 一份由LMG安全实验室提供的Maze赎金通知

6.2 主动通知

在整个勒索阶段,“黑客”可能会一直积极地与受害者进行沟通。沟通的方式通常包括发送电子邮件,但也可以涉及电话、短信、语音邮件、电报消息和其他方法。通常,这么做的目的就是为了恐吓受害者,并展示受害者的一举一动都在“黑客”的监视之中。在许多情况下,黑客会监控受害者的电子邮件,甚至可能对受害者当前采取应急响应行动进行嘲讽。

6.3 第三方介入

众所周知,“黑客”会直接接触受攻击影响的第三方,包括客户、患者、数据主体和商业伙伴,以煽动他们迫使受害者支付赎金。在某些情况下,他们还可能会接触到受害者的竞争黑客或其他公司,来出售被盗数据。

2017年,网络勒索组织The Dark Overlord(TDO)入侵了Iowa州的Johnston社区学区,并向家长发送威胁信息。最近,网络勒索团伙开始利用电子邮件等通信方式,直接与受害者的客户建立联系。例如,一家被Clop勒索软件团伙勒索的连锁便利店就发现,他们的客户收到了包含以下内容的电子邮件:

祝您好运!

如果您收到了这封信,则说明您是[受害方]的客户、买家、合作伙伴或雇员。该公司被黑客入侵,其所拥有的数据已被盗。由于该公司拒绝保护你们的数据,所以这些数据很快就会全部公开。

我们在此通知您,有关您的信息将发布到暗网(http://********),如果该公司仍然不主动与我们联系,请您给他们打电话或者写信,要求他们保护您的隐私!!!

6.4 直接公开

“黑客”也可能会在暗网、Telegram、社交媒体平台等发布敲诈勒索的信息。按照“黑客”的预期,受害者和第三方都会通过这些渠道看到勒索信息,从而对受害者施加压力。此外“黑客”也经常利用主流媒体,特别是在威胁要发布数据时。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-12-04,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 Ms08067安全实验室 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录