网络勒索攻击全过程揭秘(上)

网络勒索攻击全过程揭秘(上)

Ms08067安全实验室

发布于 2026-03-26 13:41:35

发布于 2026-03-26 13:41:35

在大多数人的印象里,网络勒索攻击是以“黑客”索要赎金为开端,受害者支付赎金解密数据为结束的,但事实并非如此。

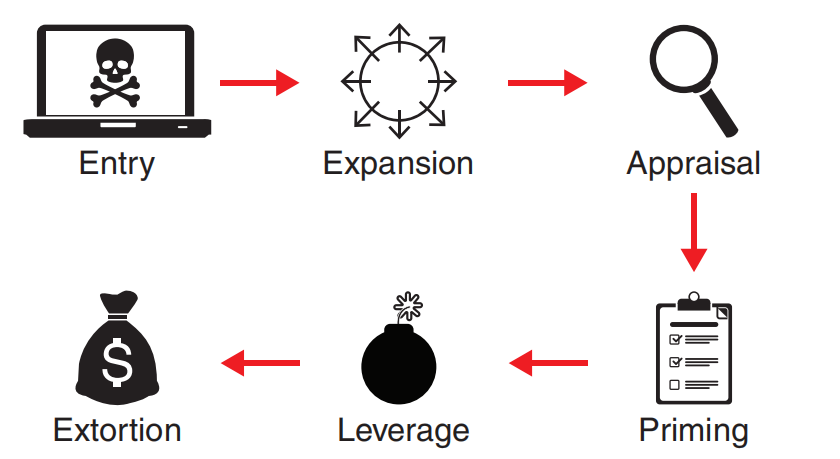

作者分析了数百起勒索案件,其中许多都是第一手资料,并确定了在这些袭击中“黑客”最为常用的战术。图1中给出了一次典型网络勒索攻击的分解。

图1 一次典型网络勒索攻击的分解

网络勒索攻击并不是一个线性的过程。“黑客”可以反复执行图1中的某一个阶段,甚至反复执行整个过程。

网络勒索攻击的常见组成部分包括:

入侵(Entry):“黑客”成功获得未经授权就可以访问受害者资源的能力。

扩散(Expansion):“黑客”通过不断迭代来扩展访问权限的阶段。在这个阶段,“黑客”通常会获得对受害者网络的持久化控制、进行侦察、扩大访问范围,并将访问权限移交给其他“黑客”。

评估(Appraisal):“黑客”评估受害者的优势和劣势,包括数据存储库、财务状况、运营基础设施等。这些信息将被用来指导“黑客”的攻击策略。

清场(Priming):在这个阶段,“黑客”会清除目标网络中的各种阻碍,例如销毁备份文件,破坏各种防御机制和监控系统等。

影响(Leverage):“黑客”开始破坏受害者信息资源的保密性、完整性或可用性。这通常包括启动勒索软件、将数据传输到由“黑客”控制的系统中、发起拒绝服务攻击等等。

勒索(Extortion):“黑客”要求受害者支付赎金,以换取数据的恢复或技术资源的保密性、完整性或可用性。

接下来,我们会详细讨论其中的每个组成部分,给出了及早发现网络勒索攻击的机会,并讨论了有效的应对策略。

1.入侵

在这个阶段,“黑客”在受害者的网络环境中获得了一个立足点。这可能意味着“黑客”可以访问受害者网络内部的计算机,或者访问基于云的资源,例如虚拟机、托管应用程序(例如电子邮件)或者远程系统(比如员工的个人计算机)。无论“黑客”是从哪个入口侵入的,他们都会在下一个阶段(扩展阶段)利用这个立足点来进一步渗透整个网络环境。

常见的侵入手段包括:

- 网络钓鱼:“黑客”发送旨在欺骗受害者配合行动的电子邮件、文本或其他信息,从而获得受害者信息和/或访问受害者的环境的能力。

- 远程登录:“黑客”通过远程登录接口,例如远程桌面协议(RDP)等,从而成功获得交互式远程控制会话。

- 软件漏洞:在受害者的面向互联网的应用程序、服务器或网络设备中发现了一个漏洞。

- 技术供应商攻击:“黑客”通过合法或者非法的手段去访问供应商的技术资源(如软件供应商或托管服务提供商[MSP]),并利用这些资源来渗透受害者的环境。 接下来我们来仔细研究黑客是如何实现每一个侵入手段,并给出对应的如何防御和有效的响应技术。

1.1钓鱼

网络勒索事件通常从网络钓鱼攻击开始,“黑客”发送一条信息,旨在欺骗目标受害者配合行动,比如点击链接或打开受感染的附件。使攻击过程自动化的网络钓鱼工具包在暗网上的售价通常为5到15美元。

任何形式的信息传递都可能用于网络钓鱼攻击,包括电子邮件、短信和社交媒体。但是,网络勒索者通常会在受害者的网络中进行攻击,而电子邮件是这些攻击中最常用的外部向内部传递信息的方式。

远程访问木马

网络钓鱼攻击的有效载荷(Payload)通常是一个远程访问特洛伊木马(RAT),它是一个旨在使“黑客”能够远程控制或访问计算机系统的实用程序,

像Emotet和Trickbot这种网络中的“瑞士军刀”工具通过网络钓鱼大肆传播,“黑客”利用这些软件来获得持续访问、窃取信息以及传播其他威胁。RAT的出现通常是网络勒索攻击的前兆。

RAT通常是通过社会工程攻击进行传播的,例如网络钓鱼电子邮件、恶意网站或泄露的应用程序。攻击者安装RAT在受害者计算机上后,可能会利用该控制权进行网络勒索,还可能将其出售或出租给其他有意从事网络勒索的犯罪分子。

如何防御

当网络钓鱼引发一次勒索攻击时,初始感染的用户设备通常成为“零号病人”,即攻击者进入的第一个系统。攻击者在“零号病人”处获取持久性控制权限,通常需要反向控制shell实现(因为防火墙会阻止大部分设备直接进入互联网)。然后攻击者利用窃取的凭据或未修补的漏洞提升其账户权限,横向渗透并试图入侵整个系统。

下面给出了一些“黑客”进行钓鱼时可能会出现的蛛丝马迹:

- 电子邮件安全软件中的警告和警报:在某些情况下,邮件系统会自动隔离那些可疑的电子邮件;其它情况下,邮件系统则会向用户或/和管理员发送报警信息。如果该电子邮件符合某些网络钓鱼攻击的特征,那么邮件系统也可以在用户看到的邮件标题或者正文中插入提示信息。

- 用户报告:用户向应急响应团队报告网络钓鱼信息。当这种情况发生时,IT工作人员应该快速查找其他收到相同或者类似邮件的用户,并从这些用户的收件箱中删除这些电子邮件。如果有用户已经点击了可疑电子邮件中的链接或者附件,就应该激活组织的事件响应流程,以确保不会受其感染。

- 恶意软件样本:通过对一个恶意软件样本的分析,你可以将其与已知的网络钓鱼活动或黑客组织进行匹配,从而获取一系列的指标。

- 电子邮件应用程序日志:邮件系统的日志可能会包含已经被处理的可疑电子邮件相关信息,或者被阻止尝试的警告,这些可以帮助安全团队找出高风险的用户,异常的活动周期,以及用户风险程度的变化。

- 杀毒软件日志:当用户点击网络钓鱼电子邮件中的链接或附件,并下载或运行恶意软件时,这一切可能会记录在杀毒软件日志中。

- 事件日志:类似地,当用户点击钓鱼邮件中的链接或附件,导致里面的恶意代码执行时,这可能会产生不正常活动的日志记录,如特权命令执行、计划任务创建,或应用程序和服务启动或停止。

1.2 远程登录

当“黑客”获得了一个远程登录接口,比如RDP服务,也会导致网络勒索攻击的发生。通常情况下,网络勒索者很少自己去破解或者窃取受害者的远程登录凭证,而是会选择通过暗网从“入口访问经纪人”处购买。然后网络勒索者利用这些凭证在受害者网络获得一个立足点,并建立他们的攻击阵地。

许多组织都会使用RDP或其他远程访问工具,以便员工可以从家里或旅行时登录到办公计算机,而IT管理员或供应商也可以随时远程访问组织的内部网络。不幸的是,这一点对“黑客”来说也很方便,因为他们可以通过窃取凭证或使用“密码喷洒攻击”来获得未经授权的访问权限。

暗网上免费提供或出售的大量被盗密码则起到了推波助澜的作用,到2020年夏天,研究人员已经在暗网上发现了超过150亿个被盗的用户名和密码组合。在撰写本文时,每个被盗的RDP凭证的售价为16至24美元。

很多人会对不同账户使用相同的密码,“黑客”则利用了这种习惯进行凭证填充攻击(Credential stuffing attack),他们窃取登录凭证,并尝试使用它们在各种接口上登录。当成功登录到其它账户时,他们可以自己利用这个账户的访问权限,也可以将其出售。

2020年的COVID-19病毒大爆发引发了大规模的远程办公热潮,许多组织在几乎没有任何安全保证的情况迅速开启了远程访问,也因此遭受了攻击。

如何防御

远程身份验证攻击或沦陷的常见迹象包括:

- 失败的登录尝试:当“黑客”进行“密码喷洒攻击”或凭证攻击时,通常会出现重复的登录失败(有时是成功登录)。这种登录的来源可能来源于网络外部,也可能来源于网络内部(这时“黑客”很可能是在进行横向渗透)。不幸的是,许多网络的配置中都不会记录或报告对其中Microsoft Windows主机上失败的登录尝试,这意味着黑客可以在网络中进行自动化身份验证尝试,而不会被检测到。

- 异常的成功登录:包括在异常的时间或地点进行远程登录,不同的“User-Agent”字段,以及由于登录地址过于遥远产生的“Impossible travel”警报。

- 新建的账户:此类账户可能突然被“黑客”用于远程访问。

1.3 软件漏洞

“黑客”经常会在广泛使用的软件中搜索可利用的漏洞,并利用这些漏洞发起网络勒索攻击。正如在Kaseya遭受的攻击中,“黑客”利用ProxyShell和Log4j漏洞(以及其它的各种漏洞)所做的那样。在该公司的案例中,C10p团伙利用该公司的“Accellion FTA”设备中的一个关键漏洞,窃取了超过900万人的敏感数据。最终受害者在2022年1月支付了810万美元的赔偿金来了结集体诉讼。

“Shodan.io”搜索引擎为全世界的联网设备建立了索引,“黑客”和防卫者都可以使用这个搜索引擎来识别面向互联网的服务。

及时安装补丁可以大大降低外围设备被攻击的风险。然而IT管理员通常并不知道他们当前使用的特定固件或软件版本是易受攻击的,尤其是在IT管理资源十分有限的组织。此外,外围设备还可能存在一种特殊的漏洞:zero-day(零日漏洞),在软件开发者还没给出解决方案甚至还没发现之前,攻击者就已经将这个漏洞纳入了高端攻击工具包中。

如何防御

通过外围设备的软件漏洞进行攻击的常见迹象包括:

- 端口警报和对周边设备进行的漏洞扫描(即便这是正常的现象,仍然要对此类现象进行仔细检查,避免陷入自以为是的陷阱)。

- 与该应用程序相关的异常错误消息,或者系统性能的突然下降(有进程占据了大量处理器或者内存资源),或者系统/应用程序出现崩溃。

- 来自服务器或者工作站的意外出站请求

- 外围设备上运行的异常且无法识别的进程或应用程序

1.4 技术供应商攻击

更令人担忧的是,各种技术供应商,例如IT提供商、MSP、设备供应商或云提供商,也都可能是网络勒索攻击的切入点。2019年,德克萨斯州的22个城镇遭遇了一场毁灭性的恶意勒索软件攻击,而这一切的起源可以追溯到他们共同的MSP。在渗透进了MSP的网络之后,“黑客”通过MSP的常用远程管理工具“ConnectWise Control”,在整个客户网络中部署了勒索软件。不过由于有效的备份和恢复策略以及强有力的响应计划,这些城镇的运营在一周内成功恢复。

云提供商所遭受勒索软件攻击也同样会严重影响到客户。2020年5月,基于云计算的融资软件的领先提供商Blackbaud遭遇了一场勒索软件攻击。今年7月,客户被告知“网络犯罪分子从我们的自托管(私有云)环境中窃取了一份数据副本……我们按照网络犯罪分子的要求支付了赎金,并得到了被盗副本已经被销毁的保证。”

虽然Blackbaud支付了赎金,但是对于将敏感数据存储在云端的数千名客户来说,这并不能带来安全感。很多客户因此被要求进行调查,而因此产生的费用都要由客户自行承担。由于无法直接获得证据,客户的行动基本无法展开。短短几个月内,Blackbaud在23起拟议的集体诉讼中成为被告,收到了客户及其律师们提出的约160项索赔诉求,并受到了众多政府机构和监管机构的问询。

如何防御

客户通常极少参与到技术供应商的操作和风险管理,即使是那些对其敏感数据或网络资源有高水平访问权限的供应商。同样他们也无法直接检测到对技术供应商网络的入侵,而必须依赖于供应商实施有效的检测,来防止勒索软件的传播。

供应商沦陷的常见迹象包括:

- 来自供应商帐户的异常登录或活动

- 来自供应商地址发送的垃圾邮件

- 服务异常缓慢或完全中断

- 与供应商相关网络安全问题的通知或媒体报道

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-11-27,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 Ms08067安全实验室 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录