Docker ps/logs 命令已过时!它才是排查容器问题的终极必杀器!更快、更精准、更灵活

Docker ps/logs 命令已过时!它才是排查容器问题的终极必杀器!更快、更精准、更灵活

民工哥

发布于 2026-03-24 17:13:22

发布于 2026-03-24 17:13:22

— 特色专栏 —

大家好,我是民工哥!

别再用 Docker ps/Docker logs 了!它才是 Docker 生态中排查容器问题的“终极武器”!

众所周知,Docker ps/docker logs 是容器管理中两个比较重要的命令,但,如果只会用这两个命令,那遇到有些问题一定会很懵逼。

这个时候,我们就不得不放出这个终级排查大利器了:docker inspect!

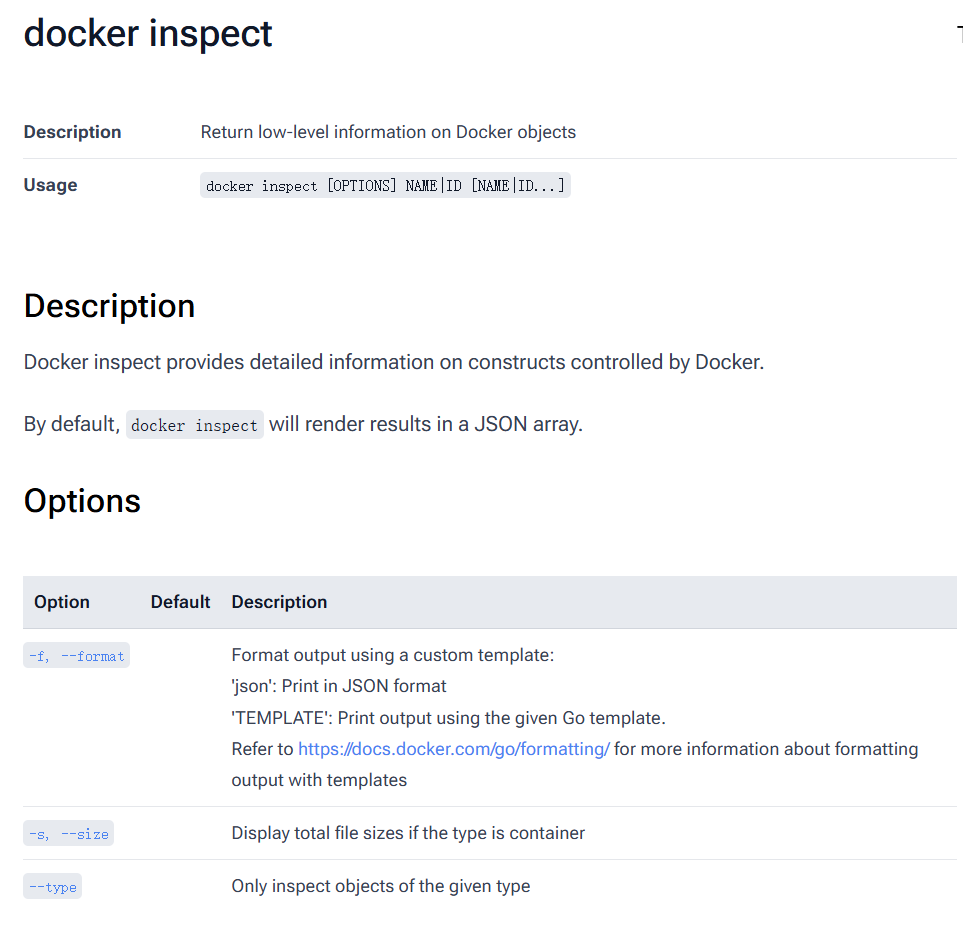

简介

docker inspect 是 Docker 中一个强大的命令,是 Docker 生态中排查容器问题的“终极武器”,它通过暴露容器全生命周期的底层配置与运行时状态,为开发者提供了一站式诊断能力。

docker inspect 通过 Docker 守护进程(dockerd)访问容器元数据存储(通常位于 /var/lib/docker/containers),解析容器配置文件(如 config.v2.json)及运行时状态(如网络、存储、资源限制),以 JSON 格式输出结构化数据。

其核心优势在于无需进入容器内部即可获取完整配置,避免了容器异常时无法登录调试的困境。

堪称问题诊断的“全景透视”镜

配置溯源

精确追踪容器启动参数(如 CMD、ENTRYPOINT)、环境变量(Env)、挂载卷(Mounts)及网络模式(NetworkMode),快速定位配置错误(如端口冲突、挂载路径错误)。

示例:通过 docker inspect --format '{{.Config.Cmd}}' container_id 直接获取容器启动命令,无需登录容器查看 proc 文件系统。

运行时状态诊断

监控容器实时状态(State 字段包含 Running、Paused、Exited 等),结合 ExitCode 和 FinishedAt 时间戳分析异常退出原因。

网络诊断:解析 NetworkSettings 中的 IPAddress、Gateway、Ports 映射,验证网络连通性;检查 DNS 配置是否与宿主机或自定义 DNS 一致。

资源约束验证

核查 CPU/内存限制(HostConfig.Resources)、磁盘 I/O 优先级(BlkioWeight)及进程限制(PidsLimit),避免资源超配导致性能瓶颈。

示例:通过 docker inspect --format '{{.HostConfig.Memory}}' container_id 确认内存限制是否生效。

基本用法介绍

语法格式如下:

docker inspect [OPTIONS] NAME|ID [NAME|ID...]

CONTAINER/IMAGE:可以是容器 ID、名称或镜像名称(如 nginx 或 ubuntu:latest),支持同时检查多个对象(用空格分隔)。

常用示例

查看容器详细信息

docker inspect 容器ID或名称

返回 JSON 格式的完整信息,包括:

- 容器配置(如环境变量、挂载卷、端口映射)

- 网络设置(IP 地址、网关)

- 状态(运行中/已停止)

- 创建时间、驱动等。

示例输出片段

[

{

"Id": "abc123...",

"Name": "/my_container",

"State": {

"Status": "running",

"Running": true

},

"NetworkSettings": {

"IPAddress": "172.17.0.2"

},

"Config": {

"Env": ["PATH=/usr/local/sbin:/usr/local/bin"],

"ExposedPorts": {"80/tcp": {}}

}

}

]

提取特定字段(使用--format)

通过 Go 模板语法提取关键信息,避免解析整个 JSON。

获取容器 IP 地址:

docker inspect --format='{{range .NetworkSettings.Networks}}{{.IPAddress}}{{end}}' 容器ID

或简化(默认桥接网络):

docker inspect --format='{{.NetworkSettings.IPAddress}}' 容器ID

获取环境变量:

docker inspect --format='{{.Config.Env}}' 容器ID

获取挂载卷路径:

docker inspect --format='{{json .Mounts}}' 容器ID | jq '.[].Source'

注:需安装 jq 工具解析 JSON)

检查镜像信息

docker inspect 镜像名称:标签

返回镜像的元数据,如架构、层信息、创建时间等。

示例:

docker inspect ubuntu:20.04

获取容器启动命令

docker inspect --format='{{.Name}} {{.Config.Cmd}}' 容器ID

输出格式:/容器名 ["命令", "参数"]

检查容器是否运行

docker inspect --format='{{.State.Running}}' 容器ID

返回 true 或 false。

实用技巧

过滤输出:结合 grep 或 jq 快速定位信息。

docker inspect 容器ID | grep -i "ipaddress"

批量检查:同时检查多个容器或镜像。

docker inspect container1 container2 image1

默认格式化:省略 --format 时,输出完整 JSON,可重定向到文件:

docker inspect 容器ID > inspect.json

实战场景

容器无法启动

现象:容器启动后立即退出,日志无明确错误。

诊断:使用 docker inspect container_id | grep ExitCode 查看退出码(如 127 表示命令未找到,137 表示被 OOM Killer 终止)。结合 LogPath 定位日志文件,或检查 Config.Entrypoint 是否拼写错误。

网络访问异常

现象:容器内服务无法通过端口访问。

诊断:

- 检查

Ports映射是否正确(如0.0.0.0:80->80/tcp表示宿主机 80 端口映射到容器 80 端口)。 - 验证

NetworkMode是否为bridge(默认)或自定义网络,确保网络隔离策略(如firewalld)未阻断流量。 - 使用

docker inspect --format '{{range .NetworkSettings.Networks}}{{.IPAddress}}{{end}}' container_id获取容器内网 IP,直接测试连通性。

存储卷权限问题

现象:容器内文件读写失败。

诊断:检查 Mounts 中的 Source(宿主机路径)、Destination(容器路径)及 Mode(如 rw、ro),确认挂载点是否存在且权限正确(如 chmod 777 临时解决)。

健康检查失败

现象:容器状态为 unhealthy。

诊断:通过 docker inspect --format '{{.State.Health.Log}}' container_id 查看健康检查日志,定位服务启动超时或返回非零状态的原因。

高阶用法

自定义输出格式

使用 --format 参数结合 Go 模板语法提取特定字段,如:

docker inspect --format '容器IP: {{.NetworkSettings.IPAddress}}' container_id

批量处理:结合 jq 工具解析 JSON 输出,实现多容器信息聚合分析。

集成监控系统

将 docker inspect 输出接入 Prometheus + Grafana 或 ELK 栈,构建容器元数据监控仪表盘,实时追踪配置变更与状态波动。

自动化脚本诊断

编写 Shell/Python 脚本,定期执行 docker inspect 并解析关键字段(如内存使用率、网络延迟),触发告警或自动扩容。

与竞品工具对比:为何选择 docker inspect?

工具 | 优势 | 局限性 |

|---|---|---|

docker inspect | 官方原生支持,数据全面且权威 | 输出冗长,需手动筛选关键信息 |

docker ps -a | 快速查看容器状态列表 | 信息有限,无法深入配置细节 |

docker logs | 直接获取容器标准输出/错误日志 | 依赖容器日志配置,可能不完整 |

ctop/lazydocker | 交互式界面,实时监控资源占用 | 第三方工具,可能存在版本兼容问题 |

最佳实践

结合其他命令

docker inspect + docker logs + docker exec 形成“配置-日志-交互”的完整诊断链路。

使用 docker events 监控容器生命周期事件(如启动、停止、网络变更),捕捉瞬时异常。

版本兼容性注意

不同 Docker 版本(如 1.13 与 20.10)的 docker inspect 输出字段可能存在差异,需参考对应版本文档。

安全审计

定期检查容器配置是否符合安全策略(如非 root 用户运行、敏感端口不暴露公网),通过 docker inspect 验证 User 字段及 ExposedPorts 设置。

总结

docker inspect以其全面性、权威性和灵活性,成为 Docker 容器问题排查的“瑞士军刀”。

掌握其用法,不仅能快速定位常见故障,还能深入理解容器运行机制,为容器化应用的稳定性与性能优化提供坚实支撑。

都看到这里了,觉得不错的话,随手点个赞👍 、推荐

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-11-28,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录