OpenClaw 很火,但很多人部署的时候其实在“裸奔”

原创OpenClaw 很火,但很多人部署的时候其实在“裸奔”

原创

NetInside

发布于 2026-03-13 18:42:00

发布于 2026-03-13 18:42:00

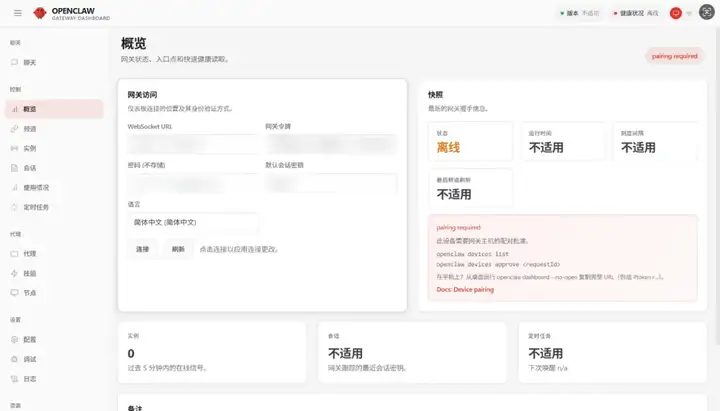

前言:为什么这篇要看 最近 OpenClaw 在 AI Agent 圈子里非常火。很多团队和个人开发者都在用它:做 Agent 网关、接入企业微信 / Telegram、调用大模型、做自动化 Agent。 部署也非常简单。很多人只需要几步:apt install openclaw、openclaw start,然后打开浏览器访问http://server-ip:18789,就可以进入 Dashboard。 但在一次部署排查中,我们发现一个非常普遍的问题:很多 OpenClaw 实例其实是直接暴露在公网的。 一、默认部署为什么存在安全风险 OPENCLAW SECURITY

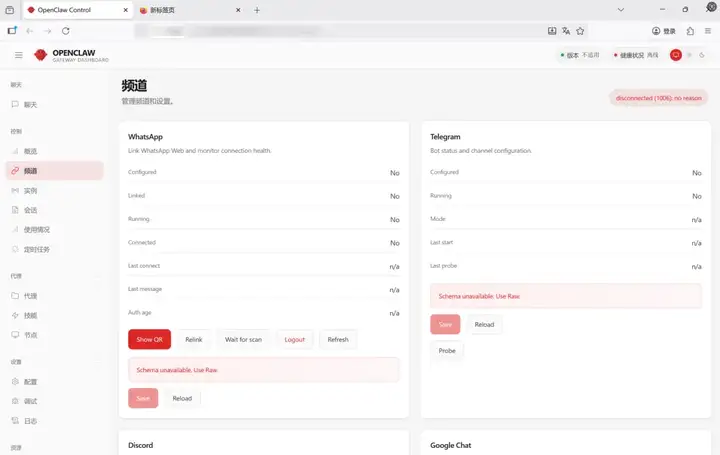

Channels 页面,若控制面板裸露在公网,频道状态与配置页也可能被直接访问

默认监听地址意味着什么 OpenClaw Gateway 默认监听:0.0.0.0:18789。这意味着任何人都可以访问这个服务。 如果服务器本身在公网,就可能出现未授权访问 Dashboard、API 被扫描调用、Gateway Token 泄露、Agent 被恶意控制等问题。对于运维系统来说,这其实是一个非常危险的配置。 很多人为什么会忽略这件事 因为它部署太快了。很多人安装完成后,第一反应是先把页面跑通,而不是先检查管理面是否已经暴露。 “能打开 Dashboard” 不等于 “部署已经安全”。这一点,恰恰是 OpenClaw 最容易被误用的地方。 二、正确的部署架构应该是什么样 OPENCLAW SECURITY 生产环境建议使用:反向代理 + 内网 Gateway Internet │ │ 80 / 443 ▼ Caddy / Nginx │ ▼ OpenClaw Gateway IP:18789 核心原则只有一句话:不要把 Gateway 端口直接暴露在公网。

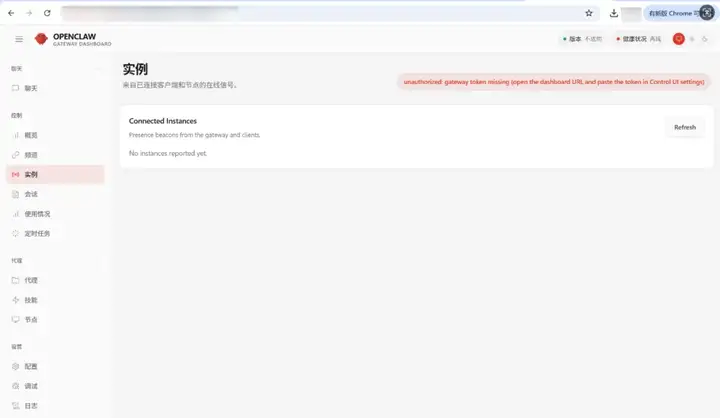

Instances 页面,未完成鉴权时会出现 unauthorized 提示

访问流程应该怎么理解 浏览器 │ ▼ Caddy :443 │ ▼ OpenClaw Gateway 这样做的直接收益 1.隐藏真实端口 2.HTTPS 访问 3.日志审计 4.访问控制 三、第一步到第三步:把基础防护做对 OPENCLAW SECURITY

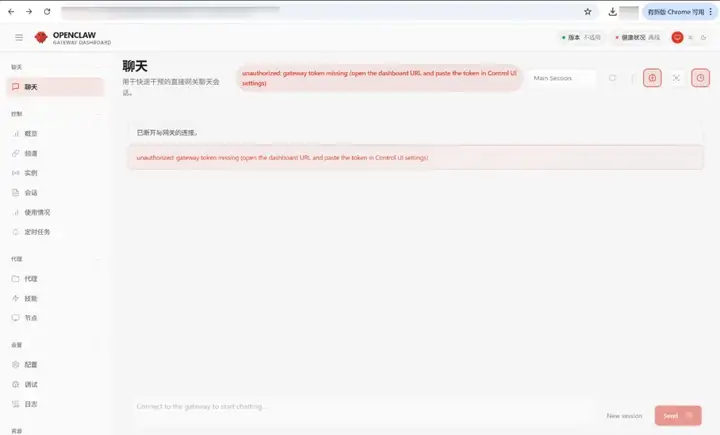

Chat 页面,控制面板未授权时无法直接使用会话能力

Step.01 关闭 Gateway 公网端口 默认情况下 Gateway 会监听:0.0.0.0:18789。可以通过防火墙限制,只允许本机访问。 sudo ufw deny 18789 sudo ufw allow from IP to any port 18789 最终规则: 公网 → 18789:禁止 本机 → 18789:允许 这样 Gateway 就不会被公网访问。 Step.02 通过反向代理提供访问入口 推荐通过Caddy或Nginx提供统一入口。示例 Caddy 配置如下: http://example.com { reverse_proxy IP:18789 } 这样外部访问都走反向代理,Gateway 只留在本地回环地址。 Step.03 给 Dashboard 加登录认证 OpenClaw Dashboard 默认没有登录认证。如果公网可以访问 Dashboard,任何人都可能看到Sessions、Channels和Agent 实例。 可以在 Caddy 中增加basicauth。访问 Dashboard 时就会弹出username / password,这样可以防止扫描器直接访问。 四、OpenClaw 自身的两层安全机制 OPENCLAW SECURITY

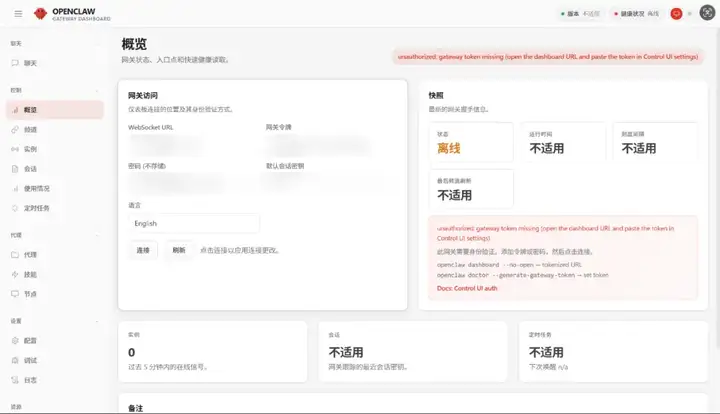

Gateway Token 未配置时的控制台提示

01Gateway Token 如果 Dashboard 没有配置 Token,就会出现错误: unauthorized: gateway token missing 这说明 OpenClaw 已经开始用 Token 保护 Gateway 与 Dashboard 之间的访问关系,Token 应被视为敏感凭证。

Device Pairing 要求管理员批准后才能建立配对

02Device Pairing 新版本 OpenClaw 还增加了设备配对机制。当 Dashboard 请求访问 Gateway 时,需要管理员批准。 运维需要执行: openclaw devices approve 五、推荐的生产环境安全架构 OPENCLAW SECURITY Internet │ │ HTTPS ▼ Caddy / Nginx 认证 + TLS │ ▼ OpenClaw Gateway IP:18789 安全措施包括: 1.Gateway 不暴露公网 2.Dashboard 登录认证 3.Gateway Token 4.Device Pairing 六、总结 OPENCLAW SECURITY OpenClaw 是一个非常强大的 Agent 网关,但它本身更偏开发框架。如果直接裸部署,很容易留下安全隐患。 如果你正在使用 OpenClaw,建议至少做好三件事: 1.隐藏 Gateway 端口 2.使用反向代理统一入口 3.给 Dashboard 加认证 这三步基本可以避免80%的安全风险。 如果你正在探索 AI Agent 运维安全、流量监测或大模型网关架构,也欢迎交流。 END

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录