刚刚,腾讯发布OpenClaw办公网防护方案

关注腾讯云开发者,一手技术干货提前解锁👇

在企业数字化转型的浪潮中,AI 智能体正以前所未有的速度接管“双手”。“龙虾(OpenClaw)”爆火之下,数据泄露、恶意越权、权限失控、内网穿透等安全风险,也成为了企业级落地的关键阻碍。

- 终端环境被入侵 “龙虾”这类Agent普遍具备系统级命令执行权限,一旦被诱导执行恶意代码或出现 AI 幻觉,将直接导致各类风险操作,如中招勒索病毒、被删除重要文件等。

- 企业敏感数据泄露 “龙虾”持有高权限凭据执行操作,一旦被攻击,凭据被盗用或敏感数据外泄风险极高。

- 海量Skill插件潜藏恶意文件 “龙虾”的实际能力高度依靠外部插件Skill,但这些插件极易被掺入恶意文件,腾讯安全威胁情报中心早在今年2月披露“近 10% 的公开 Skill 存在安全威胁”。

特别是金融、政务、医疗等关键行业,对AI智能体的「安全性」要求极高。对此,腾讯 iOA 迅速发布“龙虾”办公网防护方案,以「全链路防护 + AI 原生防御」为核心,构建覆盖威胁源头、执行过程、数据出口的全链路防护体系,实现AI智能体在企业环境中的安全运行。

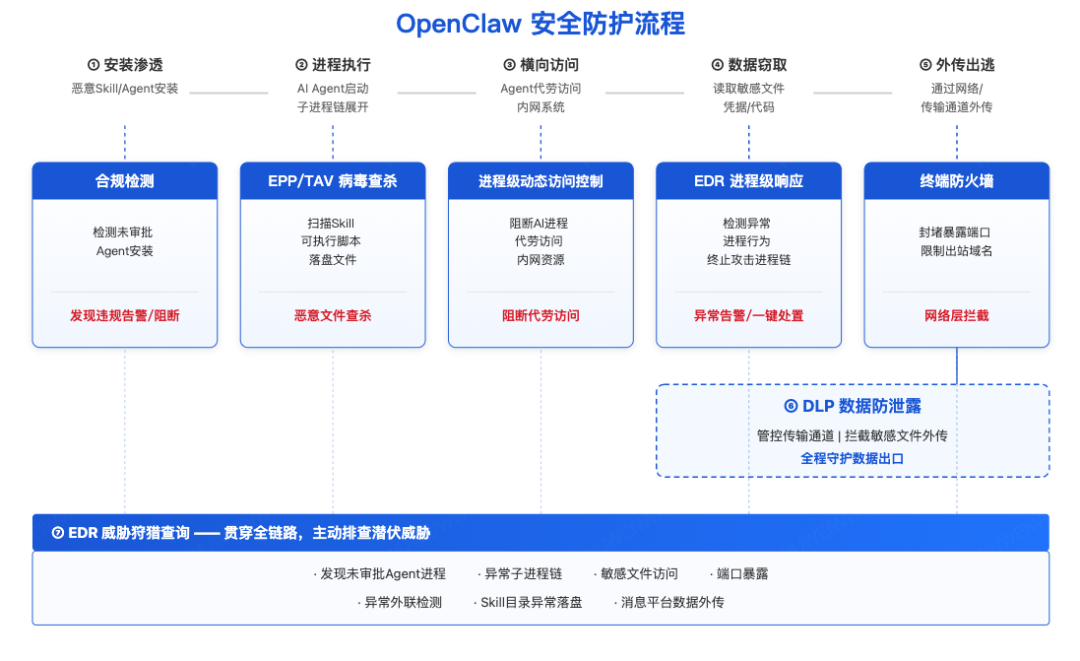

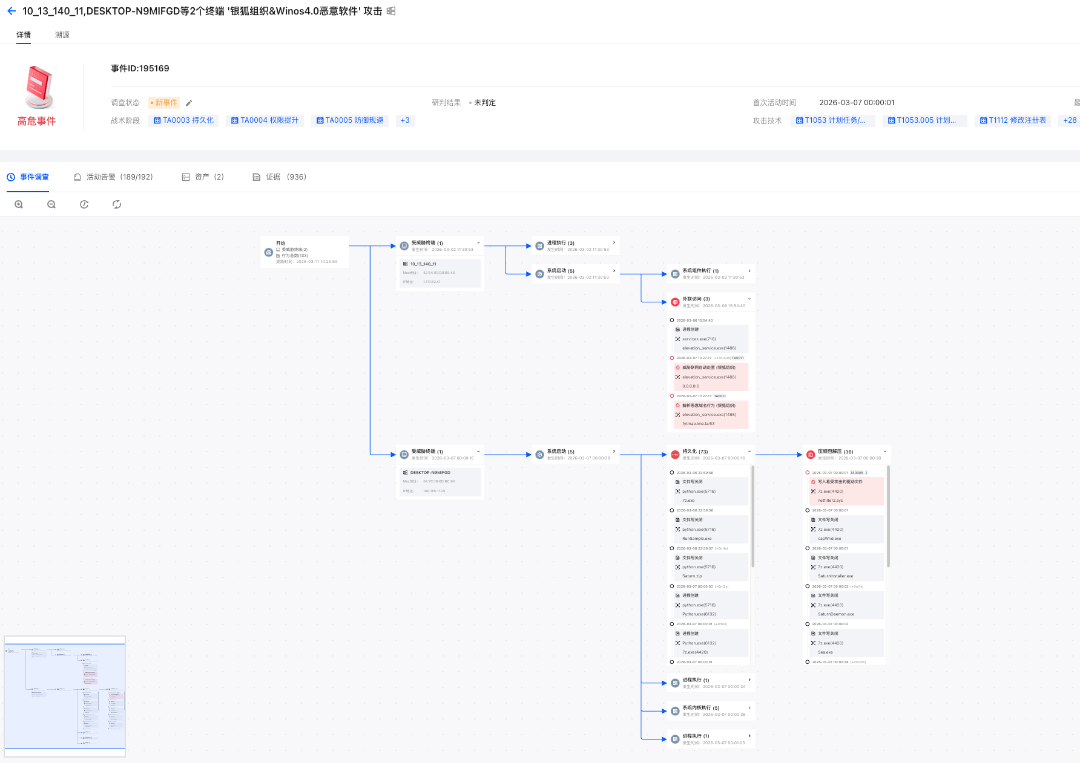

围绕“龙虾”「安装渗透→进程执行→横向访问→数据窃取→外传出逃」的安全防护全流程,腾讯 iOA可迅速构建起一套自动化联动防御体系:

01

安装渗透阶段

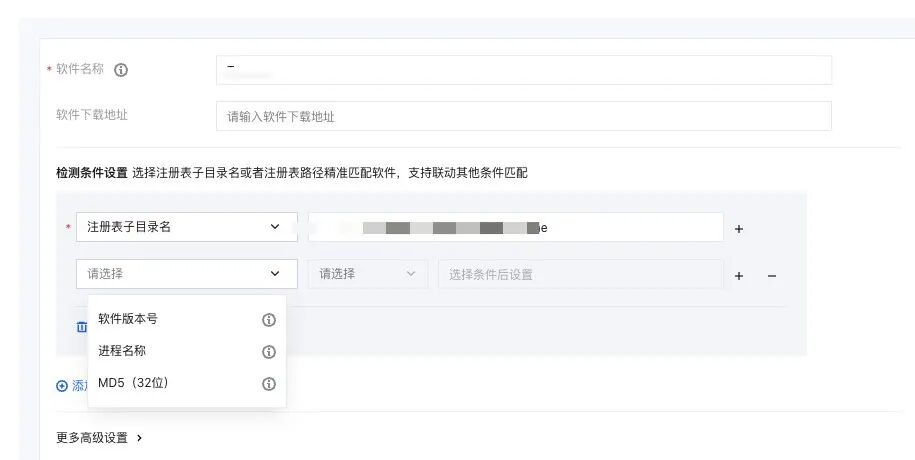

通过合规检测/软件管控能力,即可将“是否安装未经审批的‘龙虾’应用/进程”纳入合规基线,一旦发现有人安装未经审批的“龙虾”类应用,即可快速拦截安装行为或禁止连接企业内网。

02

进程执行阶段

通过合规检测识别未审批 Skill 后,立即触发TAV防病毒引擎深度扫描,对 Skill 开展特征检测和深度扫描,及时发现并处置各类威胁样本。

03

横向访问阶段

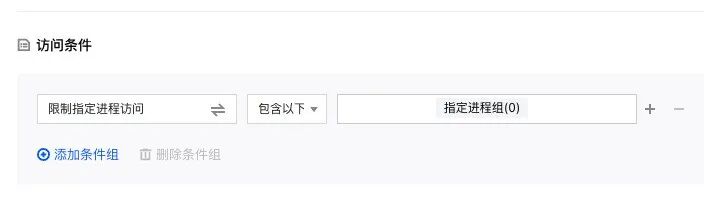

腾讯iOA 支持进程级动态访问控制能力,可识别包括“龙虾”在内的各类 AI Agent 进程(Cursor/node/python),对其访问内网资源实施动态访问控制策略:仅允许可信进程(Chrome/Edge/企业 App)访问内部 Web 应用,阻断“龙虾”进程的代劳访问。

04

数据窃取阶段

一旦“龙虾”失控,尝试窃取用户数据,iOA-EDR可通过完整的AI子进程监控,及时发现敏感目录遍历、凭据文件批量读取、异常数据归集等窃取前兆行为,并一键终止进程链,联动终端防火墙封堵出站。

05

外传出逃阶段

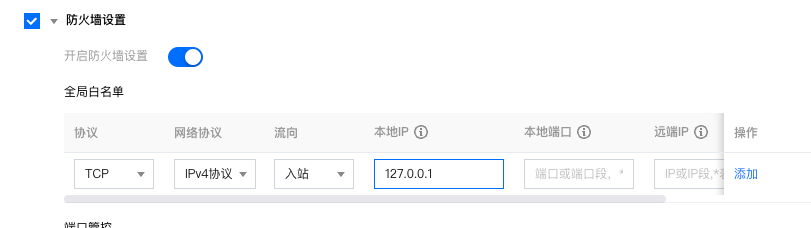

iOA支持封堵各类AI Agent 暴露的本地端口(如 OpenClaw Gateway 18789、MCP Server SSE 端口),阻断远控通道;限制 AI 进程的出站网络访问,仅允许白名单域名;同时EDR 检测到异常后可联动防火墙即时封堵。

06

iOA 全程守护

iOA-DLP可提供全链路数据外泄管控,拦截通过企微/飞书/钉钉等消息通道外发敏感文件的行为;监控各类 AI进程的剪贴板操作、文件上传行为;对代码文件、密钥文件、客户数据等敏感内容实施外发拦截。

同时,EDR 威胁狩猎查询功能贯穿攻击全链路,支持安全团队主动排查潜在威胁,提升攻防对抗的前置性与主动性。

此外,针对“龙虾”插件市场的供应链风险,我们即将上线Skill安全检测体系和终端AI安全沙箱,诚邀各界用户参与体验,助力广大企事业单位安全“养虾”!

↓扫码申请内测↓

-End-

感谢你读到这里,不如关注一下?👇

图片

📢📢来抢开发者限席名额!点击下方图片直达👇

你对本文内容有哪些看法?同意、反对、困惑的地方是?欢迎留言,我们将邀请作者针对性回复你的评论,欢迎评论留言补充。我们将选取1则优质的评论,送出腾讯云定制文件袋套装1个(见下图)。3月18日中午12点开奖。

扫码领取腾讯云开发者专属服务器代金券!

图片

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-03-11,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录