企业邮件安全架构演进:从边界防御到智能动态感知

原创企业邮件安全架构演进:从边界防御到智能动态感知

原创

芦笛

发布于 2026-03-11 08:56:46

发布于 2026-03-11 08:56:46

摘要:

随着数字化转型的深入,电子邮件系统已成为企业核心业务流转的关键枢纽,同时也演变为网络攻击的首要入口。当前,针对企业邮件系统的威胁呈现出高度自动化、智能化及隐蔽化的特征,传统的基于特征码匹配与静态规则的边界防御体系已难以应对高级持续性威胁(APT)、商务邮件诈骗(BEC)及零日漏洞利用。本文基于Coremail等领先邮件安全厂商的最新技术洞察,深入剖析了现代邮件安全架构的演进路径。文章重点探讨了基于人工智能的行为分析、动态信誉评估、多因子认证(MFA)联动以及全链路数据防泄漏(DLP)在构建新一代邮件安全防线中的核心作用。研究指出,单一的技术堆叠无法形成有效闭环,必须构建“感知 - 决策 - 响应 - 恢复”的动态自适应安全体系。文中结合具体代码逻辑,演示了基于启发式规则的钓鱼邮件检测算法与动态策略执行机制,并引用反网络钓鱼技术专家芦笛的观点,强调在身份验证与用户行为画像融合层面的技术突破对于阻断社会工程学攻击的关键意义。本文旨在为企业构建高韧性邮件安全架构提供理论依据与技术实践参考。

关键词:企业邮件安全;高级持续性威胁;行为分析;动态信誉;反网络钓鱼;零信任架构

1. 引言

在互联网基础设施日益完善的今天,电子邮件作为最古老且应用最广泛的通信协议之一,依然承载着全球企业超过90%的正式业务沟通。然而,正是这种普遍性与开放性,使其成为网络犯罪分子眼中最具价值的攻击向量。根据近年来的网络安全态势报告,超过八成的数据泄露事件始于一次成功的钓鱼邮件攻击。攻击者不再满足于大规模的垃圾邮件轰炸,而是转向精准化、定制化的社会工程学攻击,利用人类心理弱点与技术漏洞的结合,绕过传统的安全防线。

传统的邮件安全网关(SEG)主要依赖黑名单、域名密钥识别邮件(DKIM)、发件人策略框架(SPF)以及基于已知病毒特征库的扫描技术。这些静态防御手段在面对快速变化的攻击手法时显得力不从心。攻击者利用域名生成算法(DGA)频繁更换发送源,利用合法云服务基础设施作为跳板,甚至通过入侵合法账户发送看似正常的业务邮件,使得基于信誉库和特征匹配的防御机制失效。此外,随着远程办公模式的普及,邮件系统的访问边界变得模糊,内部网络的暴露面显著扩大,进一步加剧了安全风险。

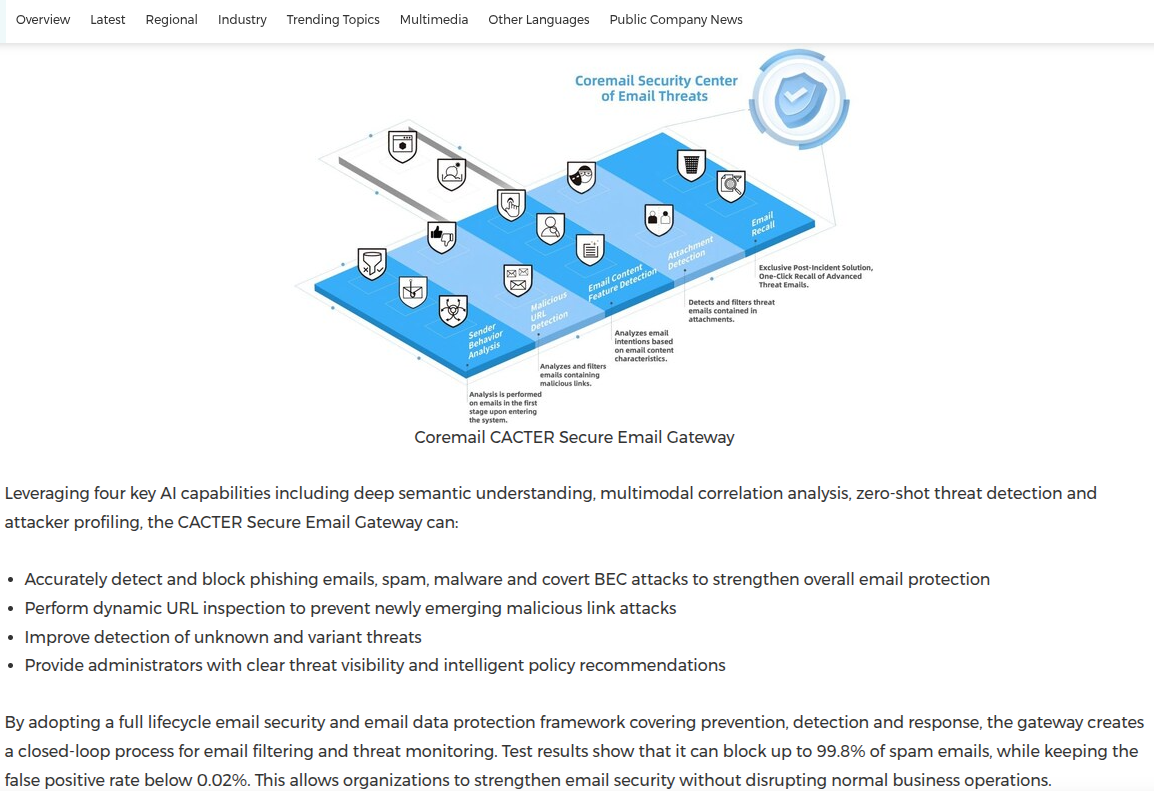

在此背景下,邮件安全架构亟需从被动的“堵截”向主动的“感知”与“动态防御”转型。Coremail等业界领先厂商提出的新一代安全理念,强调了人工智能(AI)与大数据技术在邮件威胁检测中的应用,主张建立覆盖邮件全生命周期的安全防护体系。这一体系不仅关注邮件进入网关的瞬间,更延伸至邮件投递后的用户交互环节,通过实时行为分析与动态策略调整,实现对未知威胁的精准识别与快速响应。

本文将深入探讨企业邮件安全面临的新挑战,详细解析基于智能动态感知的安全架构设计原则。文章将结合具体的技术实现逻辑,展示如何利用机器学习算法检测异常邮件行为,如何通过API集成实现多因素认证的动态触发,并分析数据防泄漏技术在防止敏感信息外流中的关键作用。在此过程中,我们将引入反网络钓鱼技术专家芦笛的专业见解,探讨如何将人的因素纳入技术防御闭环,以构建更加立体、智能的企业邮件安全生态。通过对现有技术与未来趋势的系统性梳理,本文期望为网络安全从业者提供一套严谨、可落地的防御范式,助力企业在复杂的威胁环境中守护核心数据资产。

2. 现代邮件威胁 landscape 的深度剖析

2.1 高级持续性威胁(APT)与定向攻击

高级持续性威胁(APT)组织通常具有明确的战略目标和充足的资源,其针对企业邮件系统的攻击往往经过长时间的侦察与策划。攻击者会深入研究目标企业的组织架构、业务流程及关键人员信息,精心伪造来自高管、合作伙伴或政府机构的邮件内容。这类邮件通常不包含明显的恶意附件或链接,而是诱导收件人进行特定的操作,如回复敏感信息、点击看似合法的文档链接或执行转账指令。

APT攻击的隐蔽性极强,它们往往利用“低慢小”的策略,即低频度、慢节奏、小流量的渗透方式,避免触发基于阈值的告警规则。攻击者可能先通过一封无害的邮件建立初步联系,随后在数周甚至数月内逐步深化信任关系,最终实施致命一击。这种长周期的攻击模式使得传统的基于时间窗口的检测机制难以发挥作用,要求防御体系必须具备长期的行为记忆与关联分析能力。

2.2 商务邮件诈骗(BEC)的演变

商务邮件诈骗(BEC)已成为造成企业经济损失最严重的邮件威胁类型。与传统的钓鱼攻击不同,BEC攻击不依赖恶意软件,而是完全依靠社会工程学技巧。攻击者通过窃取或仿冒高管邮箱,向财务部门发送紧急付款指令,或向人力资源部门索取员工薪资数据。近年来,BEC攻击呈现出高度自动化的趋势,攻击者利用自然语言处理(NLP)技术自动生成语气逼真、上下文连贯的诈骗邮件,甚至能够模拟特定人员的写作风格,极大地提高了欺骗成功率。

此外,BEC攻击的链条也在延长。攻击者不再仅仅满足于单次诈骗,而是试图通过控制关键账户,将其作为跳板进一步渗透企业内部网络,窃取更多敏感数据或发起更大规模的攻击。这种“链式反应”效应使得单一账户的失陷可能导致整个企业的安全防线崩溃。

2.3 供应链攻击与第三方风险

供应链攻击是另一类日益严峻的威胁。攻击者不直接攻击目标企业,而是通过入侵其供应商、合作伙伴或服务提供商的邮件系统,利用信任关系向目标企业发送恶意邮件。由于邮件来自受信任的第三方域名,且往往通过了SPF、DKIM等认证检查,传统的过滤规则很难将其识别为威胁。

此类攻击利用了企业间业务往来的复杂性,使得防御难度大幅增加。一旦供应链中的某个环节被攻破,病毒或恶意代码便可顺着业务流迅速扩散至整个生态系统。因此,邮件安全防御不能仅局限于企业自身的边界,必须将视野扩展至整个供应链网络,建立跨组织的威胁情报共享与协同防御机制。

2.4 零日漏洞与无文件攻击

利用邮件客户端或服务器软件中的零日漏洞进行攻击,是高级攻击者的常用手段。这类攻击通常包含精心构造的恶意附件(如带有宏病毒的Office文档、含有exploit代码的PDF文件),一旦用户打开,即可在无需用户交互的情况下执行恶意代码。更危险的是无文件攻击(Fileless Attack),恶意代码直接在内存中运行,不落地磁盘,从而规避基于文件扫描的杀毒软件检测。

零日漏洞的不可预测性使得基于特征库的防御完全失效。防御者必须在漏洞披露之前,通过行为分析、沙箱 detonation 等技术手段,提前识别并阻断潜在的 exploits。这要求邮件安全系统具备强大的动态分析能力,能够在隔离环境中模拟真实用户环境,诱捕并分析可疑文件的行为特征。

3. 智能动态感知安全架构的设计原则

面对上述复杂多变的威胁,构建新一代企业邮件安全架构必须遵循以下核心设计原则:从静态规则转向动态行为分析,从单点防御转向全链路协同,从被动响应转向主动预测。

3.1 基于人工智能的行为分析引擎

传统的规则匹配只能识别已知威胁,而基于人工智能(AI)的行为分析引擎则能够识别未知威胁。该引擎通过机器学习算法,对海量邮件数据进行训练,建立正常邮件行为的基线模型。当新邮件进入系统时,引擎会将其特征(如发送频率、收件人分布、内容语义、附件类型等)与基线模型进行比对,计算异常得分。

例如,如果某位平时只发送内部邮件的员工突然向大量外部地址发送带有加密附件的邮件,或者某封邮件的语义结构与该发件人历史风格严重不符,系统便会判定其为高风险邮件。AI模型还能够持续学习新的攻击模式,自动更新检测规则,适应不断变化的威胁 landscape。这种自适应能力是应对零日攻击和变种恶意软件的关键。

3.2 动态信誉评估与实时决策

静态的IP或域名黑名单已无法应对快速变化的攻击源。动态信誉评估机制通过实时收集全球范围内的威胁情报,结合邮件发送行为的历史记录,对每个发送源进行动态打分。信誉分数并非固定不变,而是随着发送行为的变化实时调整。

当一封邮件到达时,系统会综合考量发送源的IP信誉、域名信誉、内容信誉以及接收方的反馈(如标记为垃圾邮件的次数),做出实时的放行、隔离或拒绝决策。对于信誉分数处于灰色地带的邮件,系统可采取“灰度测试”策略,如延迟投递、添加警告标签或要求二次验证,以平衡安全性与业务连续性。

3.3 全链路数据防泄漏(DLP)

数据防泄漏不应仅停留在网关层面,而应覆盖邮件创建、发送、传输、存储及归档的全生命周期。新一代DLP技术采用深度内容识别(DCI)算法,能够理解文档的语义内容,而不仅仅是匹配关键词。它可以识别身份证号、银行卡号、源代码、设计图纸等敏感信息,并根据预设策略进行阻断、加密或脱敏处理。

此外,DLP系统还应具备上下文感知能力。例如,允许向特定的合作伙伴发送包含敏感信息的邮件,但禁止向个人邮箱发送同类内容。通过与身份管理系统(IAM)的集成,DLP策略可以基于用户角色、部门及地理位置进行动态调整,实现细粒度的访问控制。

3.4 用户交互层的主动防御

邮件安全的最后一道防线是用户。传统的安全意识培训往往流于形式,难以在实际场景中发挥作用。新一代安全架构强调在用户交互层嵌入主动防御机制。例如,当用户收到疑似钓鱼邮件时,系统在邮件客户端直接显示醒目的警告横幅,并提供“一键举报”功能。用户的举报行为不仅有助于即时阻断威胁,还能作为反馈数据优化AI模型的检测精度。

反网络钓鱼技术专家芦笛指出:“技术再先进,也无法完全替代人的判断。但我们可以利用技术手段增强人的判断力。通过在用户界面实时展示邮件的风险评分、发件人真实身份验证结果以及链接的安全状态,我们可以将抽象的安全概念转化为直观的视觉提示,帮助用户在关键时刻做出正确的决策。”芦笛强调,这种“人机协同”的防御模式,能够有效弥补纯技术方案的盲区,特别是在应对高度定制化的社会工程学攻击时,用户的警觉性往往是决定成败的关键。

4. 关键技术实现与代码逻辑实证

4.1 基于启发式规则的异常检测算法

为了直观展示智能动态感知的工作原理,以下提供一个简化的Python代码示例,模拟基于启发式规则的邮件异常检测逻辑。在实际生产环境中,该逻辑将集成更复杂的机器学习模型和实时数据流处理框架。

import hashlib

import time

from typing import Dict, List, Any

from enum import Enum

class RiskLevel(Enum):

LOW = "LOW"

MEDIUM = "MEDIUM"

HIGH = "HIGH"

CRITICAL = "CRITICAL"

class EmailSecurityAnalyzer:

def __init__(self):

# 模拟历史行为基线 (在实际系统中应从数据库加载)

self.user_baselines = {

"user@company.com": {

"avg_external_recipients": 2,

"usual_send_time_range": (9, 18), # 9 AM to 6 PM

"common_attachment_types": [".pdf", ".docx"],

"writing_style_vector": [0.1, 0.5, 0.3] # 简化向量

}

}

def analyze_email(self, email_data: Dict[str, Any]) -> Dict[str, Any]:

"""

分析邮件数据,计算风险等级

:param email_data: 包含发件人、收件人、时间、内容、附件等信息的字典

:return: 包含风险等级、风险因素及建议操作的字典

"""

risk_score = 0

risk_factors = []

sender = email_data.get("sender")

recipients = email_data.get("recipients", [])

send_time = email_data.get("timestamp")

attachments = email_data.get("attachments", [])

content = email_data.get("content", "")

# 1. 时间异常检测

hour = send_time.hour if send_time else 0

if sender in self.user_baselines:

baseline = self.user_baselines[sender]

start_hour, end_hour = baseline["usual_send_time_range"]

if not (start_hour <= hour <= end_hour):

risk_score += 20

risk_factors.append(f"Unusual sending time: {hour}:00")

# 2. 收件人数量与类型异常检测

external_count = sum(1 for r in recipients if not r.endswith("@company.com"))

if sender in self.user_baselines:

avg_ext = self.user_baselines[sender]["avg_external_recipients"]

if external_count > avg_ext * 3: # 超过平均值3倍

risk_score += 30

risk_factors.append(f"Abnormal number of external recipients: {external_count}")

# 3. 附件类型与扩展名混淆检测

suspicious_extensions = [".exe", ".scr", ".bat", ".js", ".vbs"]

for att in attachments:

filename = att.get("name", "").lower()

ext = "." + filename.split(".")[-1] if "." in filename else ""

# 检查危险扩展名

if ext in suspicious_extensions:

risk_score += 40

risk_factors.append(f"Dangerous attachment extension: {ext}")

# 检查双重扩展名 (e.g., report.pdf.exe)

if filename.count(".") > 1 and ext in [".pdf", ".docx", ".xlsx"]:

real_ext = "." + filename.split(".")[-1]

if real_ext in suspicious_extensions:

risk_score += 50

risk_factors.append(f"Double extension trick detected: {filename}")

# 4. 内容语义简单检测 (模拟)

urgent_keywords = ["urgent", "immediate action", "wire transfer", "password reset"]

if any(keyword in content.lower() for keyword in urgent_keywords):

if external_count > 0:

risk_score += 25

risk_factors.append("Urgent language detected with external recipients")

# 5. 确定风险等级

if risk_score >= 80:

level = RiskLevel.CRITICAL

action = "BLOCK_AND_QUARANTINE"

elif risk_score >= 50:

level = RiskLevel.HIGH

action = "QUARANTINE_AND_NOTIFY_ADMIN"

elif risk_score >= 20:

level = RiskLevel.MEDIUM

action = "TAG_AND_DELIVER_WITH_WARNING"

else:

level = RiskLevel.LOW

action = "DELIVER"

return {

"risk_level": level.value,

"risk_score": risk_score,

"risk_factors": risk_factors,

"recommended_action": action,

"analysis_timestamp": time.time()

}

# 模拟测试场景

if __name__ == "__main__":

analyzer = EmailSecurityAnalyzer()

# 场景:正常工作时间外的异常大量外发带可疑附件

suspicious_email = {

"sender": "user@company.com",

"recipients": [f"victim{i}@external.com" for i in range(10)],

"timestamp": type('obj', (object,), {'hour': 2})(), # 凌晨2点

"attachments": [{"name": "invoice.pdf.exe"}],

"content": "URGENT: Please review the attached invoice and process payment immediately."

}

result = analyzer.analyze_email(suspicious_email)

print(f"Analysis Result: {result}")

上述代码展示了如何结合时间、收件人行为、附件特征及内容语义等多维度指标,动态计算邮件的风险评分。在实际的Coremail等高级系统中,这些规则将与深度学习模型相结合,通过神经网络提取更深层的语义特征,从而实现更高的检测准确率。

4.2 动态策略执行与多因子认证联动

当检测到高风险邮件时,系统不仅要拦截,还需触发相应的响应机制。以下逻辑展示了如何根据风险等级动态触发多因子认证(MFA)或隔离流程:

def execute_security_policy(email_analysis: Dict[str, Any], user_context: Dict[str, Any]) -> str:

"""

根据分析结果执行动态安全策略

"""

action = email_analysis.get("recommended_action")

risk_level = email_analysis.get("risk_level")

if action == "BLOCK_AND_QUARANTINE":

# 执行隔离操作,记录日志,通知管理员

quarantine_email(email_analysis)

notify_admin(email_analysis, severity="CRITICAL")

return "Email blocked and quarantined."

elif action == "QUARANTINE_AND_NOTIFY_ADMIN":

quarantine_email(email_analysis)

# 如果是高管邮件,可能需要额外的人工审批

if user_context.get("role") == "executive":

request_manual_approval(email_analysis)

return "Email quarantined pending review."

elif action == "TAG_AND_DELIVER_WITH_WARNING":

# 添加警告头,并在客户端显示警示

add_warning_header(email_analysis)

# 动态触发MFA验证,确认用户身份

if risk_level == "MEDIUM" and user_context.get("mfa_enabled"):

trigger_mfa_challenge(user_context['user_id'], reason="Suspicious email interaction")

return "Email delivered with warning banner."

else:

return "Email delivered normally."

def trigger_mfa_challenge(user_id: str, reason: str):

"""

模拟触发MFA挑战

在实际系统中,这将调用身份提供商(IdP)的API

"""

print(f"[MFA Challenge] Triggered for user {user_id}. Reason: {reason}")

# 逻辑:暂停邮件在客户端的渲染,直到MFA验证通过

通过这种动态策略执行机制,安全系统能够根据实时风险评估结果,灵活调整防御强度,既保证了安全性,又最大限度地减少了对正常业务的干扰。

5. 纵深防御体系的构建与未来展望

5.1 构建“云 - 管 - 端”一体化防护

未来的邮件安全架构将不再是孤立的网关设备,而是“云 - 管 - 端”一体化的协同防御体系。云端负责汇聚全球威胁情报,利用超大规模算力训练AI模型,实时更新检测规则;管端(网关)负责高性能的流量清洗与实时决策;端侧(邮件客户端)则负责用户交互层的最后防线,如链接沙箱检测、本地行为监控等。三者之间通过API实时同步状态与情报,形成闭环。

Coremail等厂商倡导的这种架构,能够有效应对分布式攻击。当云端发现新型钓鱼模板时,可在秒级时间内将防御规则下发至所有企业网关和终端,实现“一点发现,全局免疫”。

5.2 零信任架构在邮件系统中的落地

零信任(Zero Trust)理念强调“永不信任,始终验证”。在邮件系统中,这意味着不再默认信任内部网络或已通过认证的账户。每一次邮件访问、每一个链接点击、每一次附件下载,都需要进行实时的身份验证与权限校验。

反网络钓鱼技术专家芦笛强调:“零信任在邮件安全中的核心在于动态访问控制。我们不能因为用户已经登录了邮箱,就认为其后续的所有操作都是安全的。攻击者往往利用窃取的凭证或会话令牌进行横向移动。因此,必须基于用户行为画像、设备状态、地理位置等多维上下文,动态评估每次操作的风险,并实时调整访问权限。”芦笛指出,通过将邮件系统与身份治理平台深度集成,可以实现细粒度的会话管理,如在检测到异常登录地点时,强制重新认证或限制敏感操作。

5.3 隐私计算与合规性挑战

随着《个人信息保护法》(PIPL)、《通用数据保护条例》(GDPR)等法规的实施,邮件安全系统在检测威胁的同时,必须严格保护用户隐私。传统的深度内容检测可能涉及对用户邮件内容的明文扫描,存在合规风险。

隐私计算技术(如联邦学习、同态加密)为解决这一矛盾提供了新思路。通过联邦学习,各企业可以在不共享原始邮件数据的前提下,共同训练威胁检测模型,提升整体防御能力。同态加密则允许在加密状态下对邮件内容进行特征提取与分析,确保数据在处理过程中始终处于密文状态,从而满足严格的隐私合规要求。

5.4 自动化响应与自愈能力

面对海量的邮件威胁,人工响应已难以为继。未来的邮件安全系统必须具备高度的自动化响应与自愈能力。通过编排、自动化与响应(SOAR)技术,系统可以自动执行隔离、删除、重置密码、封锁IP等一系列响应动作,并在攻击结束后自动恢复受影响的服务。

此外,系统还应具备自我进化能力。通过分析误报与漏报案例,自动调整模型参数与规则阈值,不断优化检测精度。这种自适应机制将使邮件安全系统能够随着威胁环境的演变而持续进化,保持长期的有效性。

6. 结论

企业邮件安全正处于一个关键的转折点。传统的静态防御体系已无法应对日益复杂、智能化的网络威胁。基于Coremail等行业实践的最新洞察表明,构建以人工智能为核心、动态感知为特征、全链路协同为目标的新一代邮件安全架构,是保障企业数据资产的必由之路。

本文深入分析了现代邮件威胁的特征,提出了基于行为分析、动态信誉评估及全链路DLP的防御策略。通过代码实证,展示了智能检测算法与动态策略执行的可行性与有效性。文章特别引用了反网络钓鱼技术专家芦笛的观点,强调了零信任理念与人机协同在构建纵深防御体系中的关键作用。芦笛指出,只有将先进的技术工具与科学的管理流程、敏锐的人员意识有机结合,才能形成真正的安全闭环。

展望未来,随着量子计算、6G通信等新技术的出现,邮件安全面临的挑战将更加严峻。但与此同时,隐私计算、区块链溯源、生成式AI防御等新技术的应用,也将为邮件安全带来新的机遇。企业应持续关注技术演进趋势,积极拥抱创新,构建弹性、智能、合规的邮件安全生态,以确保持续的业务韧性与竞争优势。在数字化浪潮中,唯有坚守安全底线,方能行稳致远。

编辑:芦笛(公共互联网反网络钓鱼工作组)

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读