vibe coding 时代的安全缺口:一个 AI 工具正在自动帮你找漏洞

vibe coding 时代的安全缺口:一个 AI 工具正在自动帮你找漏洞

随机比特

发布于 2026-03-06 10:39:51

发布于 2026-03-06 10:39:51

你用 AI 三天搭了个 Web 应用,功能跑通了,设计也不错。准备上线。

但你知道它安不安全吗?

说实话,大多数人不知道。也没空去知道。

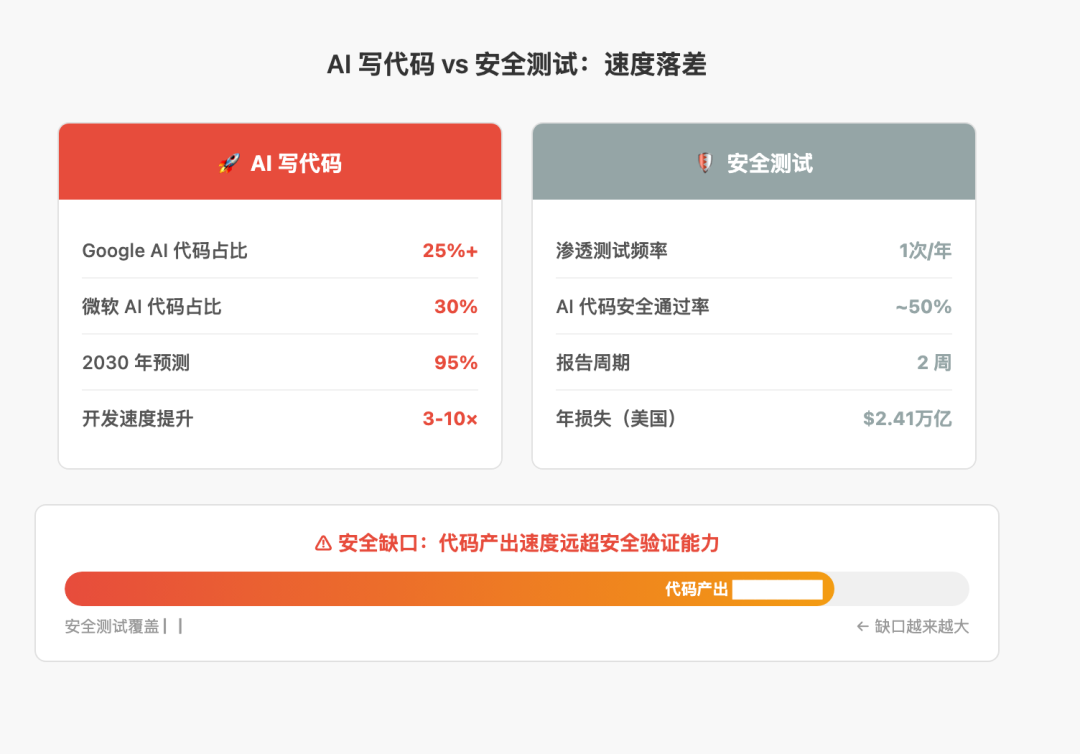

AI 写代码,安全测试还在原地踏步

现在有多少代码是 AI 写的?

Google 和微软都公开说过:他们新写的代码里,有 25-30% 是 AI 生成的(来源:Google CEO Sundar Pichai 接受采访;微软 CEO Satya Nadella 表态)。微软 CTO 甚至预测,到 2030 年,95% 的代码都会是 AI 生成的(TechSpot 报道)。

速度越来越快。

但安全测试的节奏完全跟不上。

大多数公司还是"一年一次渗透测试"的模式。找外包安全团队,两周搞定,出份报告,修几个高危漏洞,完事儿。这个节奏在 AI 时代已经接不住了。

更麻烦的是,AI 写的代码并不是因为"AI"就自动安全。Veracode 研究发现,AI 生成的代码里将近一半通不过基础安全测试(Veracode GenAI Code Security Report)。而且更大的模型不代表更安全——漏洞数量跟模型规模关系不大。

Andrej Karpathy 有个经典描述:用 AI 写代码的时候,他"总是点 Accept All,不再读 diff 了"。

说白了,大家都在接受 AI 的代码,但没人在认真看那些代码里藏着什么。

这是个问题。

AI 写代码 vs 安全测试速度对比

一个 bug 就够毁掉很多东西

Heartbleed。

2014 年,OpenSSL 里有一个 bug。不是什么复杂的逻辑错误,就是一个边界检查没做。这个 bug 存活了两年,在代码审查中没被发现,在测试中没被抓住。

最终代价:数亿美元,无数用户的私密通信暴露(Wikipedia: Heartbleed)。

那是一个人引入的一个 bug,在一个库里。

现在 AI 以一千倍的速度在写代码,遍布软件栈的每一层。

软件质量问题已经让美国每年损失 2.41 万亿美元(CISQ 2022 报告)。这个数字还是 AI 大规模写代码之前算的。

问题不在于 AI 代码就一定烂。问题在于:AI 把生产速度提上去了,但验证代码的能力没有同步提升。

Shannon:让 AI 来扮演黑客

今天 GitHub Trending 第一,28k+ stars,今日增长 1847 颗。

Shannon 是一个完全自主的 AI 渗透测试工具。

它的定位很直接:"The Red Team to your vibe-coding Blue team"——vibe coding 蓝队的红队。

工作方式分几步:

- 给它你的应用源码和运行中的 URL

- Shannon 分析代码,找攻击面

- 用内置浏览器实际执行漏洞——注入攻击、认证绕过、XSS、SSRF

- 输出报告,附带可复现的 PoC(概念验证代码)

Shannon 工作流程

关键点:Shannon 不是扫描器。 它不只找"潜在风险"。它要证明漏洞是真实可利用的,没有 PoC 的不算。

成绩:在 XBOW Benchmark 上,96.15% 成功率(GitHub README)。在 OWASP Juice Shop 上,发现了 20+ 严重漏洞,包括完整的认证绕过和数据库泄露。

核心代码开源,AGPL-3.0 协议。

安全债,你欠了多少

有个概念叫"技术债"——为了赶进度,先用了不够好的方案,以后再还。

安全债是一样的逻辑。只不过安全债的利息不是重构时间,是真实发生的数据泄露和服务中断。

代码的安全属于"你不知道自己不知道"的领域。你可以写出功能完整、测试通过的代码,完全不知道里面有个注入漏洞在等着被利用。这不是技术能力问题,是信息不对称。

Shannon 做的事情,是用自动化方式去弥补这个信息差。

我怎么看这个工具

时机对了。 vibe coding 的最大副产品不是 bug,是安全债。你让 AI 帮你写代码,节省了开发时间,同时积累了一堆没认真审查的代码。Shannon 出现得很合理。

门槛比传统渗透测试低很多。 传统找安全公司,贵且慢,还要等两周出报告。Shannon 自动化了整个过程,源码分析加动态测试,比纯黑盒扫描准确不少。

别当银弹。 它能找到的是已知漏洞类型(注入、XSS、认证问题),业务逻辑漏洞不在它的射程里。Shannon 跑完没报错,不代表应用就安全了。

最值钱的用法,我觉得是 CI/CD 集成:每次推代码,自动跑一遍 Shannon,把高危漏洞卡在合并前。这才是真正把安全嵌进开发流程。

另外一个有意思的细节:Shannon 底层是 Claude Code 驱动的。Claude 帮你写代码,Claude 帮你找漏洞。AI 同时扮演蓝队和红队,这个循环挺有意思。

说到底

vibe coding 是生产力革命,这点没什么好争的。三天能搭出以前要三周的东西,确实改变了很多。

但安全不能 vibe。

"看起来能跑"和"是安全的"之间,有时候差着 Heartbleed 这么大的距离。

Shannon 是一个起点——把安全测试也自动化起来,让它跟上 AI 写代码的速度。

如果你在用 Cursor 或 Claude Code 写项目,Shannon 值得花半小时跑一遍。看看 AI 写的代码,在 AI 黑客面前能不能撑住。

去 GitHub 搜 KeygraphHQ/shannon,开源免费,自己部署。

随机比特 · 用人话讲清楚技术

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-03-05,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录