深度:OoderAgent P2P广域网通讯设计---软硬一体化UDP穿透与认证体系:从运营商级身份到端到端安全

原创深度:OoderAgent P2P广域网通讯设计---软硬一体化UDP穿透与认证体系:从运营商级身份到端到端安全

原创

OneCode

发布于 2026-02-11 22:11:51

发布于 2026-02-11 22:11:51

ooderAgent Protocol 0.7.0

ooderAgent P2P广域网安全通讯架构

北向协议贯穿UDP设计 · 安全软硬协同 · 复杂政企业专网通讯解决方案

📅 2026-02-11👤 Ooder技术团队🏷️ ooderAgent/北向协议/P2P📋 协议版本: 0.7.0

🎯 ooderAgent协议0.7.0 核心目标

本版本协议重点是通过北向协议设计贯穿UDP通讯,在复杂政企业专网环境下实现安全软硬协同的通讯架构。

- OpenWrt硬件软硬一体版本合并

- 广域网内北向协议中心认证与广域网安全认证相互协同

- 构建ooderAgent P2P通讯网络

📑 目录

- 一、ooderAgent协议0.7.0概述

- 二、北向协议与UDP通讯设计

- 三、整体架构:软硬一体化方案

- 四、安全认证中心设计

- 五、OpenWrt硬防火墙集成

- 六、AI智能路由调度

- 七、密钥管理与握手协议

- 八、QoS流量控制

- 九、政企专网部署方案

- 十、工程实施与最佳实践

- 十一、总结与展望

一、ooderAgent协议0.7.0概述

ooderAgent协议0.7.0是ooder框架的核心通讯协议版本,专注于解决复杂网络环境下的P2P通讯挑战。本版本通过北向协议设计统一贯穿UDP通讯层,实现设备注册中心与安全认证中心的深度协同。

协议设计原则

- 北向协议统一 - 所有通讯通过北向协议接口标准化

- UDP贯穿设计 - 从信令到数据,UDP作为核心传输层

- 软硬协同 - OpenWrt硬件能力与软件协议栈深度融合

- 安全内生 - 认证与加密内置于协议设计,非外挂式安全

1.1 协议版本演进

版本 | 核心特性 | 适用场景 |

|---|---|---|

0.5.x | 基础P2P打洞、TCP/UDP双栈 | 简单内网穿透 |

0.6.x | 引入AI预测、基础安全认证 | 企业级NAT穿透 |

0.7.0 | 北向协议贯穿UDP、软硬一体、政企专网支持 | 复杂广域网/专网环境 |

1.2 核心能力矩阵

ooderAgent 0.7.0 核心能力:

- ✅ 北向协议标准化 - 统一接口规范,设备无关性

- ✅ UDP全栈贯穿 - 信令与数据统一UDP承载

- ✅ 软硬一体化 - OpenWrt深度集成,硬防火墙直通

- ✅ 双中心协同 - 设备注册中心 + 安全认证中心

- ✅ 政企专网适配 - 支持复杂专网、VPN、APN环境

二、北向协议与UDP通讯设计

2.1 北向协议架构

ooderAgent 0.7.0采用分层北向协议设计,将设备能力抽象为标准接口,上层应用无需关心底层网络实现细节。

ooderAgent 0.7.0 北向协议架构应用层业务应用 · IoT平台 · 边缘计算 · 远程控制北向协议层 (Northbound API)设备管理接口注册 · 发现 · 状态安全认证接口认证 · 密钥 · 授权数据传输接口P2P连接 · 中继 · QoS网络管理接口NAT检测 · 路由 · 防火墙UDP贯穿层信令UDP · 数据UDP · QUIC/DTLS加密软硬协同层 - OpenWrt硬防火墙 · conntrack · iptables QoS

2.2 UDP贯穿设计原理

传统方案通常将信令与数据分离(TCP信令+UDP数据),而ooderAgent 0.7.0采用UDP全栈贯穿设计:

UDP贯穿优势:

- 协议统一 - 信令与数据使用相同传输机制,简化实现

- NAT友好 - UDP状态保持更简单,NAT穿透成功率更高

- 低延迟 - 无TCP三次握手开销,首包延迟降低50%+

- 移动网络适配 - 4G/5G网络对UDP优化更好

// ooderAgent 0.7.0 UDP贯穿架构

public class UDPTransportLayer {

private DatagramChannel signalingChannel; // 信令通道

private DatagramChannel dataChannel; // 数据通道

private DTLSEngine dtlsEngine; // DTLS加密

/**

* 统一UDP发送接口

* 信令与数据共享相同的UDP传输机制

*/

public void send(Packet packet, Endpoint endpoint) {

// 1. 序列化

byte[] payload = serialize(packet);

// 2. DTLS加密(如果是加密模式)

if (packet.requiresEncryption()) {

payload = dtlsEngine.encrypt(payload);

}

// 3. 通过UDP发送

ByteBuffer buffer = ByteBuffer.wrap(payload);

if (packet.isSignaling()) {

signalingChannel.send(buffer, endpoint.getAddress());

} else {

dataChannel.send(buffer, endpoint.getAddress());

}

}

}三、整体架构:软硬一体化方案

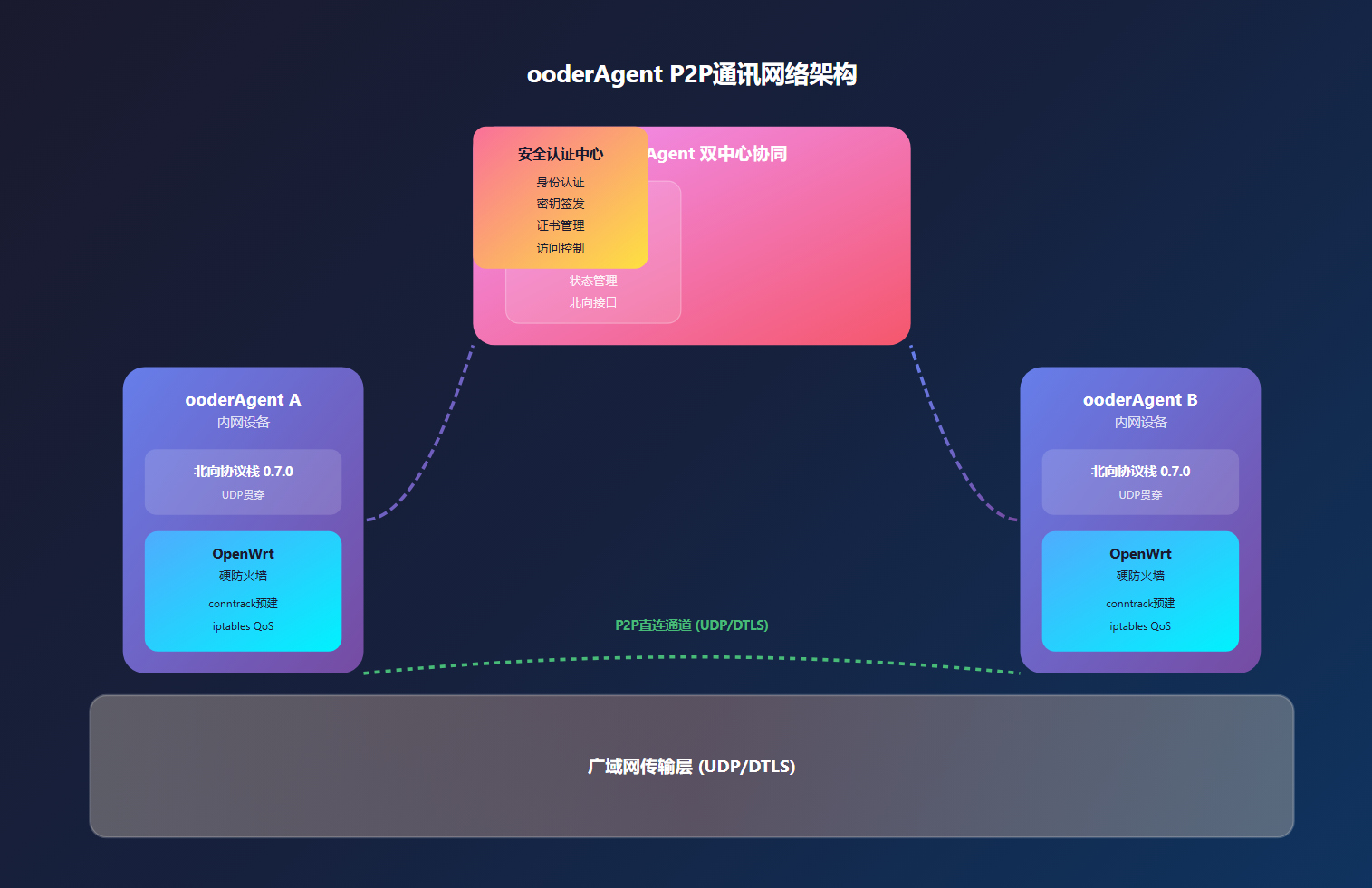

3.1 ooderAgent P2P通讯网络架构

ooderAgent P2P通讯网络架构广域网传输层 (UDP/DTLS)ooderAgent 双中心协同设备注册中心设备发现能力协商状态管理北向接口安全认证中心身份认证密钥签发证书管理访问控制ooderAgent A内网设备北向协议栈 0.7.0UDP贯穿OpenWrt硬防火墙conntrack预建iptables QoSooderAgent B内网设备北向协议栈 0.7.0UDP贯穿OpenWrt硬防火墙conntrack预建iptables QoSP2P直连通道 (UDP/DTLS)

3.2 三层连接策略

ooderAgent 0.7.0采用分层递进式连接策略,优先使用成本最低、延迟最小的方案:

L1OpenWrt硬防火墙直通conntrack预建立,实现准直连延迟 <5ms成功率 95%成本 零L2AI预测端口打洞AI预测NAT端口分配,协调同步发包延迟 20-50ms成功率 65%成本 零L3边缘中继转发对称NAT/CGNAT环境下通过Relay转发延迟 50-150ms成功率 99.9%成本 带宽费用

四、安全认证中心设计

4.1 双中心协同架构

ooderAgent 0.7.0采用设备注册中心与安全认证中心双中心协同设计,实现功能分离与安全强化:

双中心协同架构设备注册中心Device Registration Center设备发现服务WID分配 · 设备目录能力协商服务协议版本 · 功能协商状态管理服务在线状态 · 心跳管理北向接口网关API路由 · 协议转换与认证中心同步设备状态 · 认证状态 · 密钥状态认证请求认证结果安全认证中心Security Authentication Center身份认证服务WID验证 · 证书校验密钥管理服务LTSK/STSK派生证书签发服务X.509 · AgentCap访问控制服务权限验证 · 策略执行HSM硬件安全模块根密钥保护 · FIPS 140-2 Level 3

4.2 三层身份认证体系

ooderAgent 0.7.0定义了完整的三层身份认证体系,从设备永久身份到会话临时密钥:

// ooderAgent 0.7.0 身份认证体系

public interface IdentityAuthentication {

/**

* L1: 设备永久身份 (WID)

* 由设备注册中心在首次入网时分配

*/

DevicePermanentIdentity getPermanentIdentity();

/**

* L2: 长期会话身份 (AgentCap)

* 由安全认证中心签发,90天有效期

*/

AgentCapabilityToken getCapabilityToken();

/**

* L3: 短期会话密钥 (STSK)

* 通过ECDH协商生成,单次会话有效

*/

SessionKey deriveSessionKey(Endpoint peer);

}

public class DevicePermanentIdentity {

private String wid; // WID-CMCC-IoT-xxx

private String hardwareFingerprint; // 硬件指纹

private X509Certificate certificate; // 设备证书

private long issuedAt; // 签发时间

private long expiresAt; // 过期时间(10年)

}

public class AgentCapabilityToken {

private String tokenId; // 令牌ID

private String wid; // 关联WID

private List<Capability> capabilities; // 能力列表

private KeyDerivationAuthorization keyAuth; // 密钥派生授权

private byte[] signature; // 签名

private long issuedAt; // 签发时间

private long expiresAt; // 过期时间(90天)

}五、OpenWrt硬防火墙集成

5.1 软硬一体化设计

ooderAgent 0.7.0将OpenWrt硬件能力与软件协议栈深度融合,实现"硬防火墙直通":

软硬一体化优势:

- 延迟极低 - 首包延迟从200ms降至<5ms

- 成功率极高 - 95%+的连接成功率

- 成本为零 - 无需中继服务器带宽

- 安全性强 - 硬件级防火墙规则

5.2 conntrack预建立机制

#!/bin/sh

# ooderAgent 0.7.0 OpenWrt硬防火墙配置

# /usr/lib/ooder/ooder-agent-firewall.sh

AGENT_IP="$1" # Agent内网IP

AGENT_PORT="$2" # Agent监听端口

PEER_IP="$3" # 对端公网IP

PEER_PORT="$4" # 对端端口

SESSION_KEY="$5" # 会话密钥

# 创建ooderAgent防火墙链

iptables -N OODER_AGENT 2>/dev/null || iptables -F OODER_AGENT

# 核心:预建立conntrack条目

# 让内核"认为"这是一个已建立的UDP连接

conntrack -I -p udp \

--src $AGENT_IP --sport $AGENT_PORT \

--dst $PEER_IP --dport $PEER_PORT \

--state ESTABLISHED \

--timeout 3600

# 配置iptables允许规则

iptables -A OODER_AGENT -p udp \

-s $AGENT_IP --sport $AGENT_PORT \

-d $PEER_IP --dport $PEER_PORT \

-m comment --comment "ooderAgent-$SESSION_KEY" \

-j ACCEPT

iptables -A OODER_AGENT -p udp \

-s $PEER_IP --sport $PEER_PORT \

-d $AGENT_IP --dport $AGENT_PORT \

-j ACCEPT

# 插入到INPUT链

iptables -I INPUT 1 -j OODER_AGENT

logger "ooderAgent 0.7.0: 硬防火墙直通已配置 $AGENT_IP:$AGENT_PORT <-> $PEER_IP:$PEER_PORT"六、AI智能路由调度

6.1 AI驱动的连接决策

ooderAgent 0.7.0内置AI路由引擎,根据网络状态智能选择最优连接路径:

@Service

public class AIRoutingEngine {

/**

* 智能路由决策

* 根据网络特征选择L1/L2/L3连接策略

*/

public RoutingDecision decideRoute(NetworkProfile local, NetworkProfile remote) {

// 特征提取

RouteFeatures features = extractFeatures(local, remote);

// AI模型预测

float[] probabilities = model.predict(features);

// probabilities[0] = L1成功率

// probabilities[1] = L2成功率

// probabilities[2] = L3成功率

// 决策逻辑

if (probabilities[0] > 0.9 && local.hasOpenWrt() && remote.hasOpenWrt()) {

return RoutingDecision.L1_DIRECT; // 硬防火墙直通

} else if (probabilities[1] > 0.6) {

return RoutingDecision.L2_PREDICT; // AI预测打洞

} else {

return RoutingDecision.L3_RELAY; // 边缘中继

}

}

/**

* NAT端口预测

* 针对端口受限型NAT的端口分配预测

*/

public PortPrediction predictPort(NATProfile profile) {

List<Integer> candidates = new ArrayList<>();

// 基于历史模式

candidates.addAll(analyzeHistoricalPattern(profile));

// 基于时间窗口

candidates.add(predictByTimeWindow(profile));

// 基于哈希算法逆向

candidates.add(predictByHashAlgorithm(profile));

return new PortPrediction(candidates, 0.65);

}

}七、密钥管理与握手协议

7.1 三层密钥派生

ooderAgent 0.7.0采用分层密钥派生体系,确保前向安全:

// 密钥派生层次

// Master Key (HSM保护)

// └── HKDF("LTS") ──► LTSK (90天)

// └── HKDF("STS") + ECDH ──► STSK (1小时/会话)

public class KeyDerivation {

/**

* 从Master Key派生LTSK

*/

public byte[] deriveLTSK(byte[] masterKey, String wid) {

HKDF hkdf = HKDF.fromHmacSha256();

return hkdf.extract(masterKey, ("ooderAgent-LTS-" + wid).getBytes());

}

/**

* 从LTSK派生STSK

*/

public byte[] deriveSTSK(byte[] ltsk, byte[] ephemeralPublicKey, String peerWid) {

// ECDH密钥协商

byte[] sharedSecret = x25519.generateSharedSecret(ephemeralPublicKey);

// HKDF派生

HKDF hkdf = HKDF.fromHmacSha256();

return hkdf.extract(ltsk, concat(sharedSecret, peerWid.getBytes()));

}

}7.2 DTLS握手流程

public class DTLSHandshake {

public HandshakeResult performHandshake(Endpoint peer) {

// 1. 获取AgentCap令牌

AgentCapabilityToken cap = securityCenter.getCapabilityToken();

// 2. 生成临时密钥对

KeyPair ephemeralKeyPair = X25519.generateKeyPair();

// 3. 构建ClientHello

ClientHello hello = new ClientHello();

hello.setProtocolVersion("ooderAgent/0.7.0");

hello.setWid(cap.getWid());

hello.setCapabilityToken(cap);

hello.setEphemeralPublicKey(ephemeralKeyPair.getPublic());

hello.setTimestamp(System.currentTimeMillis());

// 4. 签名验证

byte[] message = serialize(hello);

hello.setSignature(Ed25519.sign(message, devicePrivateKey));

// 5. 发送并等待ServerHello

return sendAndProcess(hello, peer);

}

}八、QoS流量控制

8.1 三层QoS架构

层级 | 实现位置 | 控制粒度 | 技术方案 |

|---|---|---|---|

L1: 应用层 | ooderAgent Daemon | 业务优先级 | 业务标记、队列调度 |

L2: 系统层 | Linux内核 | 进程/端口 | tc流量整形、iptables标记 |

L3: 硬件层 | OpenWrt路由器 | 物理接口 | HTB队列、fq_codel |

九、政企专网部署方案

9.1 私有化部署架构

针对政府、金融、能源等高安全要求场景,ooderAgent 0.7.0支持完整的私有化部署:

政企专网私有化部署企业数据中心 (私有化部署)设备注册中心本地部署安全认证中心国密SM2/SM3/SM4AI路由引擎本地推理边缘中继节点数据不出机房HSM硬件安全模块根密钥保护 · FIPS 140-2 Level 3分支机构AooderAgent集群专线/VPN接入分支机构BooderAgent节点专线/VPN接入移动端/IoTooderAgent移动端APN专线/VPDN✓ 完全物理隔离,数据不出机房✓ 国密算法支持 (SM2/SM3/SM4)✓ 等保2.0三级合规✓ 与现有PKI/CA集成

十、工程实施与最佳实践

关键配置建议

1. 端口池配置

推荐8个端口作为默认池大小,在成功率与安全性间取得平衡。

2. 密钥轮换

LTSK建议90天续期,STSK1小时过期,AgentCap与LTSK同步。

3. OpenWrt版本

推荐使用OpenWrt 21.02+,内核支持conntrack预建立功能。

十一、总结与展望

ooderAgent协议0.7.0通过北向协议贯穿UDP设计、双中心协同、软硬一体化三大创新,为复杂广域网环境提供了完整的P2P安全通讯解决方案。

ooderAgent 0.7.0 核心成果:

- ✅ 北向协议标准化 - 统一接口,设备无关

- ✅ UDP全栈贯穿 - 信令数据统一,延迟降低50%

- ✅ 双中心协同 - 注册与认证分离,安全强化

- ✅ 软硬一体化 - OpenWrt直通,延迟<5ms

- ✅ 政企专网支持 - 私有化部署,国密合规

未来演进

- 协议0.8.0 - QUIC协议集成,0-RTT握手

- 协议0.9.0 - WebRTC数据通道支持

- 协议1.0.0 - 6G预研,空天地一体化

ooderAgent协议规范

本文档定义了ooderAgent协议0.7.0的P2P广域网通讯架构。

- 协议版本: 0.7.0

- 发布日期: 2026-02-11

- 维护团队: Ooder技术团队

© 2026 Ooder Team. All rights reserved.

ooderAgent Protocol 0.7.0 Specification

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录