新型PDFSider Windows恶意软件瞄准金融企业实施勒索攻击

原创新型PDFSider Windows恶意软件瞄准金融企业实施勒索攻击

原创亿人安全

发布于 2026-02-03 16:40:14

发布于 2026-02-03 16:40:14

安全研究人员最新发现,勒索软件攻击者在针对一家财富100强金融企业的攻击中,使用了一种名为PDFSider的新型恶意软件变种,旨在向 Windows 系统投递恶意载荷。

攻击者通过伪装成技术支持人员,诱骗企业员工安装微软的Quick Assist(快速助手)工具,以此获取远程访问权限。

安全研究人员在一次事件响应过程中发现了 PDFSider,并将其描述为一种用于长期维持访问的隐蔽后门,指出其具备“通常与 APT攻击手法相关的特征”。

合法EXE,恶意DLL

PDFSider 已被发现在Qilin勒索软件攻击中部署。然而,有威胁狩猎团队指出,这个后门已经被“多个勒索软件团伙积极使用”来启动他们的载荷。

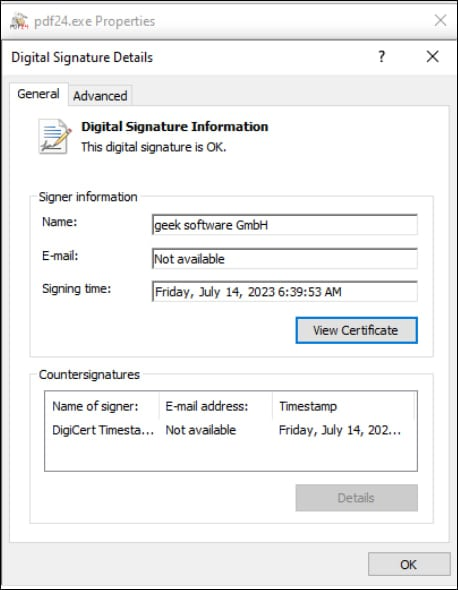

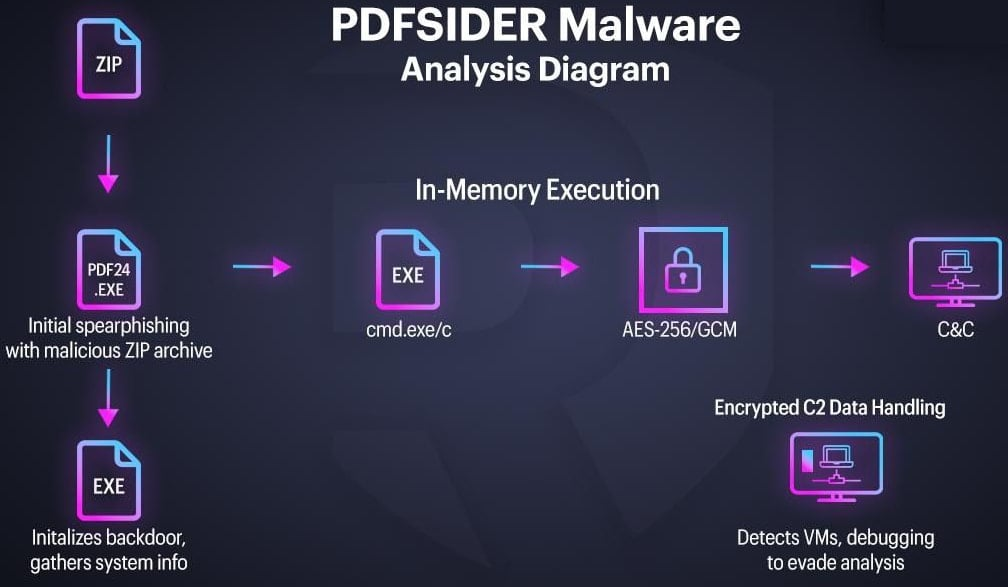

PDFSider 后门通过鱼叉式钓鱼邮件投递,邮件中附带一个 ZIP 压缩包,内含一个来自Miron Geek Software GmbH的PDF24 Creator工具的合法、数字签名可执行文件(EXE)。但该安装包中还包含了一个恶意版本的 DLL 文件(cryptbase.dll),而该应用程序正常运行恰好需要此文件。

当合法的 EXE 文件运行时,它会加载攻击者的 DLL 文件——这是一种被称为DLL 侧加载(DLL Side-loading)的技术,从而在系统上实现代码执行。

新型PDFSider Windows恶意软件瞄准金融企业实施勒索攻击

可执行文件的有效签名

在其他情况下,攻击者会利用看似针对目标定制的诱饵文档,诱骗邮件接收者启动恶意文件。一旦启动,该 DLL 将以加载它的 EXE 文件的权限运行。

EXE 文件拥有合法签名;然而,PDF24 软件存在漏洞,攻击者能够利用这些漏洞加载此恶意软件,并有效地绕过 EDR(端点检测与响应)系统。

研究人员称,由于 AI 驱动的编码技术兴起,网络犯罪分子寻找可被利用的易受攻击软件变得越来越容易。

技术细节与隐蔽性

PDFSider 直接加载到内存中,几乎不留下磁盘痕迹,并使用匿名管道通过 CMD 启动命令。 受感染的主机被分配一个唯一标识符,系统信息会被收集并通过 DNS(53端口)窃取至攻击者的 VPS 服务器。

PDFSider 利用 Botan 3.0.0加密库和 AES-256-GCM算法来保护其命令与控制(C2)通信,在内存中解密传入数据以最大程度减少其在主机上的足迹。

此外,数据通过 GCM 模式下的AEAD(带有关联数据的认证加密)进行身份验证。这种加密实现方式是针对性攻击中使用的远程 Shell 恶意软件的典型特征,在这类攻击中,保持通信的完整性和机密性至关重要。

新型PDFSider Windows恶意软件瞄准金融企业实施勒索攻击

PDFSider 运营概述

该恶意软件还具备多种反分析机制,例如 RAM 大小检查和调试器检测,以便在检测到运行于沙箱环境时提前退出。

基于评估,研究人员表示 PDFSider 更接近于间谍活动工具,而非以经济利益为动机的恶意软件,它被构建为一种隐蔽的后门,能够维持长期的秘密访问,并提供灵活的远程命令执行和加密通信功能。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读