漏洞扫描神器-xray从入门到放弃

今天给大家介绍一款牛叉的漏洞扫描工具

xray的安装及简单使用。喜欢就点赞收藏吧!

特性

- 检测速度快。发包速度快; 漏洞检测算法效率高。

- 支持范围广。大至

OWASP Top 10通用漏洞检测,小至各种 CMS 框架 POC,均可以支持。 - 代码质量高。编写代码的人员素质高, 通过

Code Review、单元测试、集成测试等多层验证来提高代码可靠性。 - 高级可定制。通过配置文件暴露了引擎的各种参数,通过修改配置文件可以客制化功能。

- 安全无威胁。

xray定位为一款安全辅助评估工具,而不是攻击工具,内置的所有payload和poc均为无害化检查。

下载安装

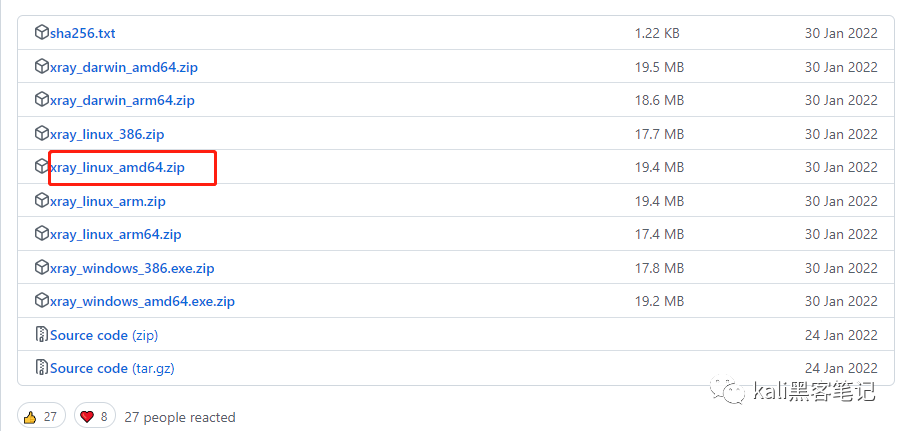

xray跨平台支持,根据我们所需,按系统下载即可。需要注意的是xray并不开源。这里我们以kali为例。访问项目地址:https://github.com/chaitin/xray/releases

选择对应的版本 使用 unzip命令解压,就可以得到xray_linux_amd64 文件了。

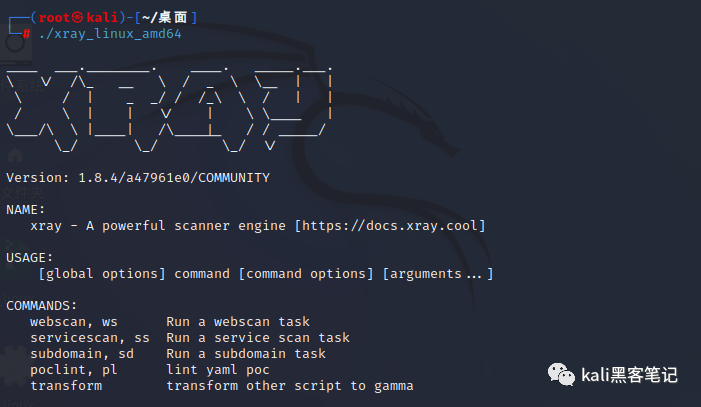

然后运行 ./xray_linux_amd64 即可查看 xray的版本号。

使用代理模式漏洞扫描

代理模式下的基本架构为,扫描器作为中间人,首先原样转发流量,并返回服务器响应给浏览器等客户端,通讯两端都认为自己直接与对方对话,同时记录该流量,然后修改参数并重新发送请求进行扫描。

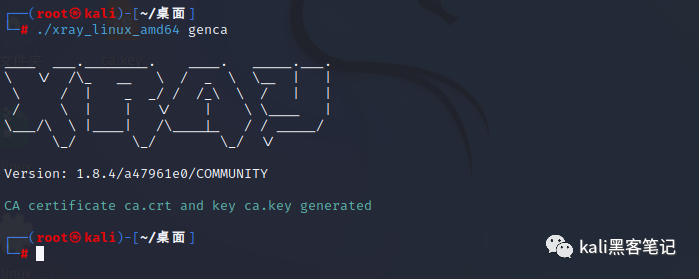

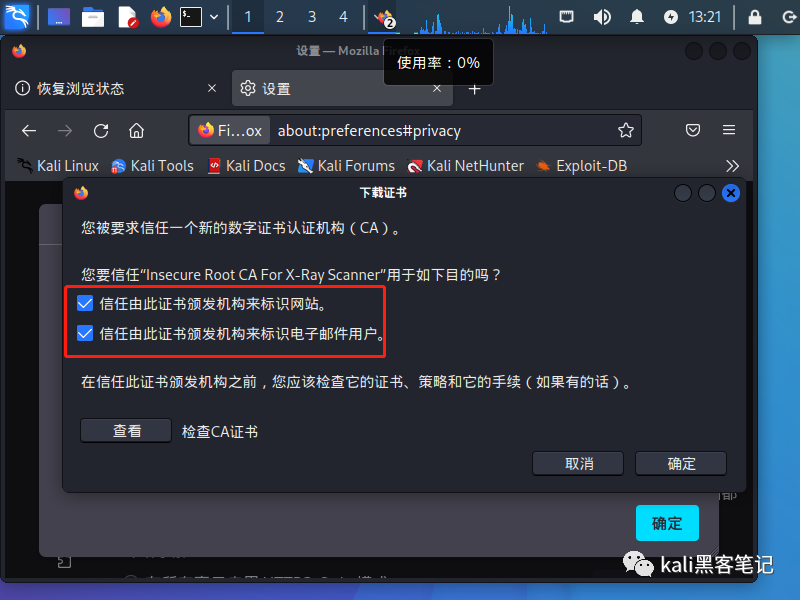

生成https证书

对于https网站,我们必须先要配置证书。不然无法代理(和burp类似) 运行./xray_linux_amd64 genca 即可生成 ca 证书,保存为 ca.crt和 ca.key两个文件。

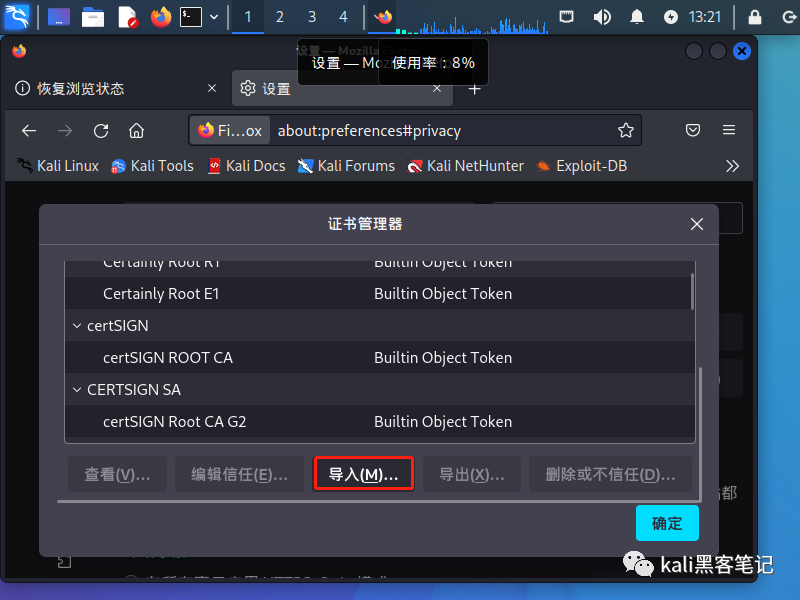

kali中默认的是FireFox 浏览器,我们在FireFox 浏览器中导入证书。

启动代理

在扫描之前,我们还需要做一些必要的设置

第一次启动 xray 之后,当前目录会生成 config.yml文件,选择文件编辑器打开,并按照下方说明修改。

mitm 中 restriction 中 hostname_allowed 增加 你的目标域名。

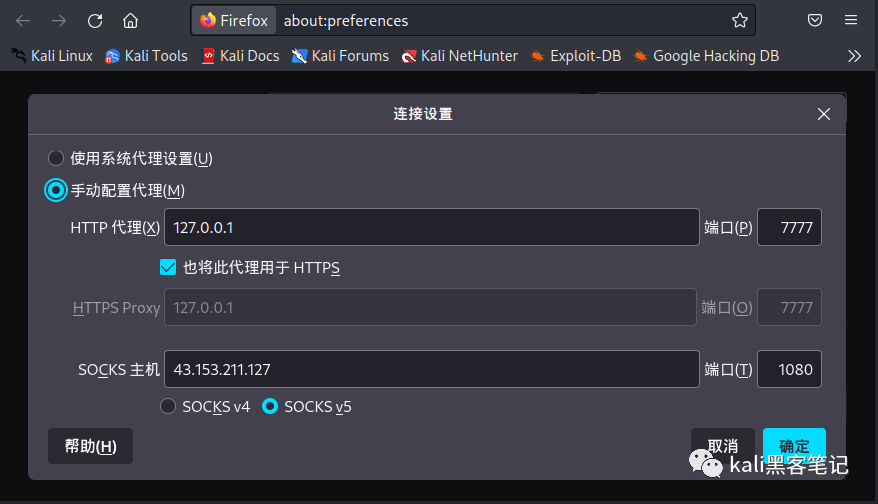

配置浏览器的代理

和burp一样,设置代理。端口随意。

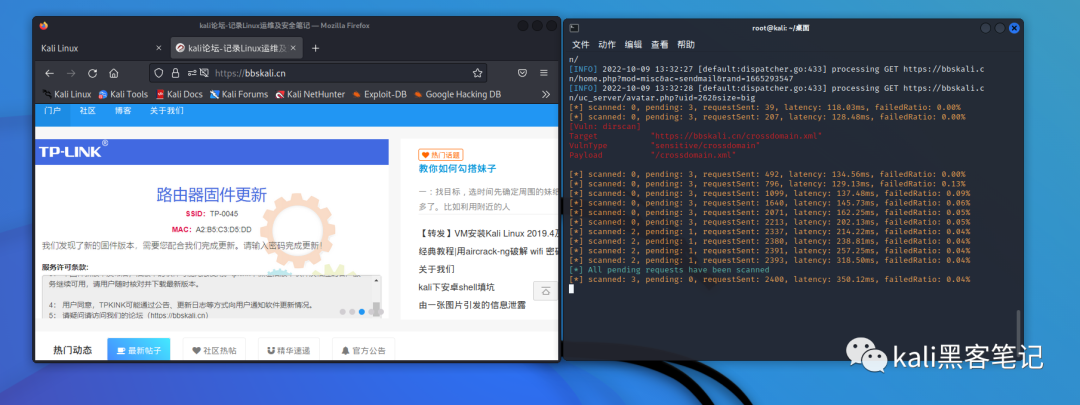

开始扫描

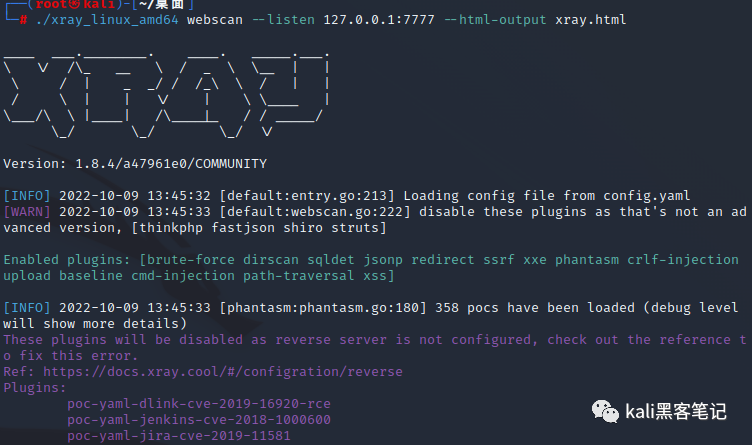

./xray_linux_amd64 webscan --listen 127.0.0.1:7777 --html-output xray-testphp.html

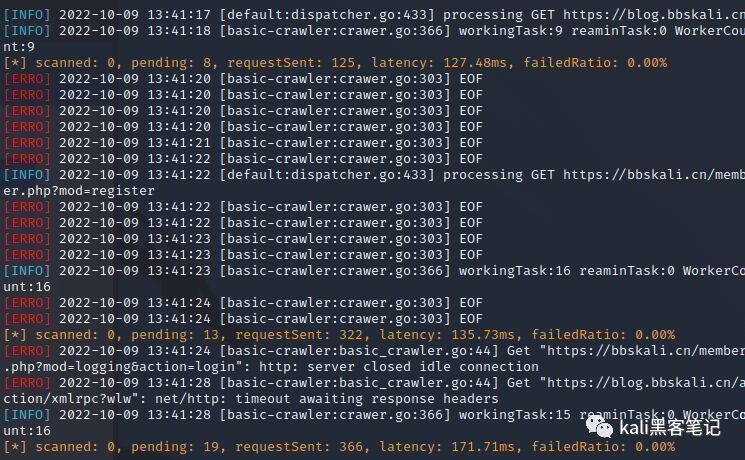

执行上诉命令后,我们在浏览器中访问目标域名,这时在xray中便可以获取到数据。

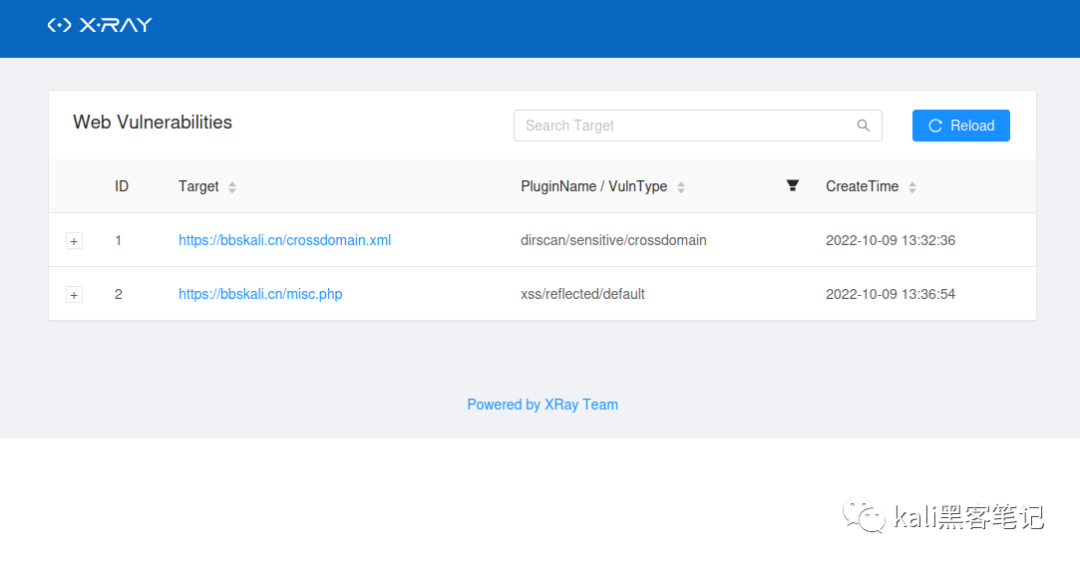

完成后,我们可以查看扫描报告

对目标爬虫

./xray_linux_amd64 webscan --basic-crawler https://bbskali.cn/ --html-output xray-crawler-testphp.html

使用 Burp 与 xray 进行联动

首先 xray 建立起 webscan 的监听

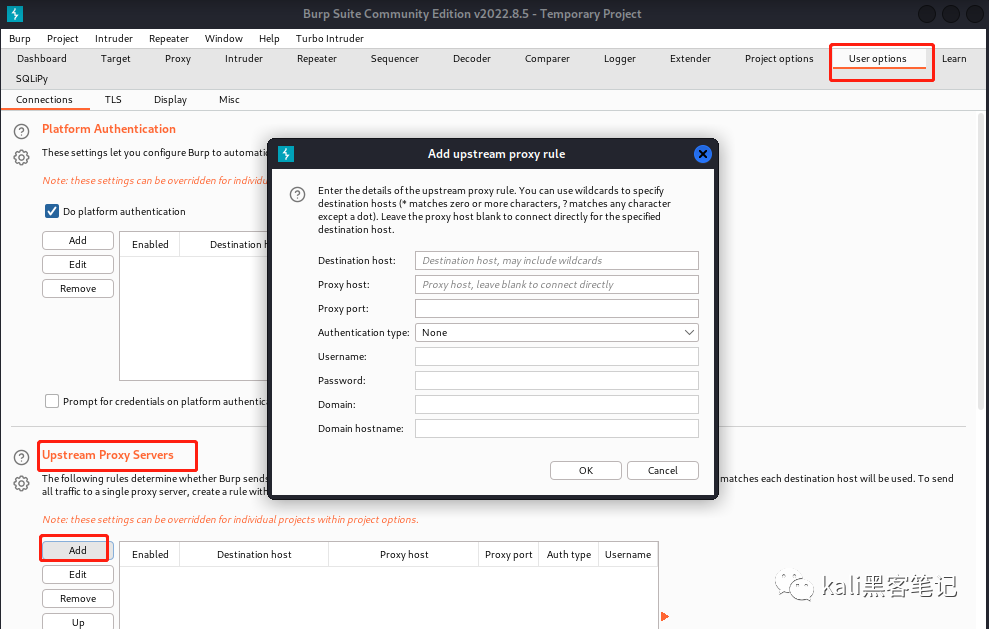

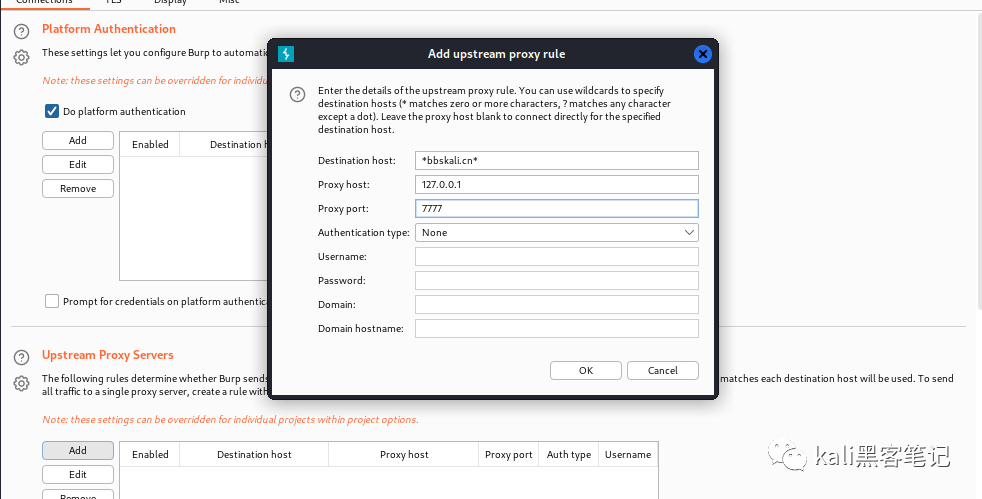

进入 Burp后,打开 User options 标签页,然后找到 Upstream Proxy Servers设置。

点击Add添加上游代理以及作用域,Destination host处可以使用*匹配多个任意字符串,?匹配单一任意字符串,而上游代理的地址则填写xray 的监听地址。

这样两者便可以保持联动了。

喜欢本文就 再看 分享吧😘

更多精彩文章 欢迎关注我们

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-01-24,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录