AI 安全:2026年人工智能AI攻击面分析报告

摘要

2026年,全球安全格局正经历根本性转变, 人工智能安全格局正在经历一场根本性重塑。为应对全球高达480万的网络安全人才缺口,随时AI技术爆发,企业正大规模应用大模型部署的全天候运行的AI智能体。然而,这些具有高权限、全天候在线的自主系统正在成为攻击者的主要目标。Palo Alto Networks、Moody’s和CrowdStrike等安全机构预警,AI智能体将成为2026年企业面临的最大内部/外部威胁。传统防御框架正在失效,以AI驱动的新的安全体系已成为新的安全范式。

一、AI 安全危机的本质

1.1 人才缺口驱动的部署风险

全球网络安全技能缺口已达480万个岗位。具体表现为:

- 95% 的网络安全团队存在至少一个关键技能缺陷

- 54% 的企业依赖易出错的开发者文档识别敏感数据

- 仅19% 的组织对其API清单准确性”非常有信心”

面对人才荒,企业采取了激进的部署策略。Gartner预计,到2026年底,40%的企业应用将集成AI智能体(相比2025年初不足5%)。这种指数级增长反映了企业的紧迫性,但也暴露了一个根本矛盾:企业正试图用未经充分测试的AI系统来弥补安全专业知识的缺口。

1.2 “超级用户问题”的权限危机

为了快速部署和高效运作,企业通常给AI智能体赋予过度权限——数据库访问、API调用、系统管理员权限、邮件系统访问等。这被称为”超级用户问题”。

Palo Alto Networks首席安全情报官Wendi Whitmore明确指出:AI智能体已成为2026年企业最大的内部威胁。

权限集中化的三大危害:

- 链式访问风险:一个被控智能体可以链式访问整个企业的关键基础设施

- 无缝攻击窗口:与人类员工不同,智能体全天候在线,攻击者可随时发动攻击

- 自主破坏能力:一个精心构造的提示注入就足以让攻击者获得自主的”内部人员”

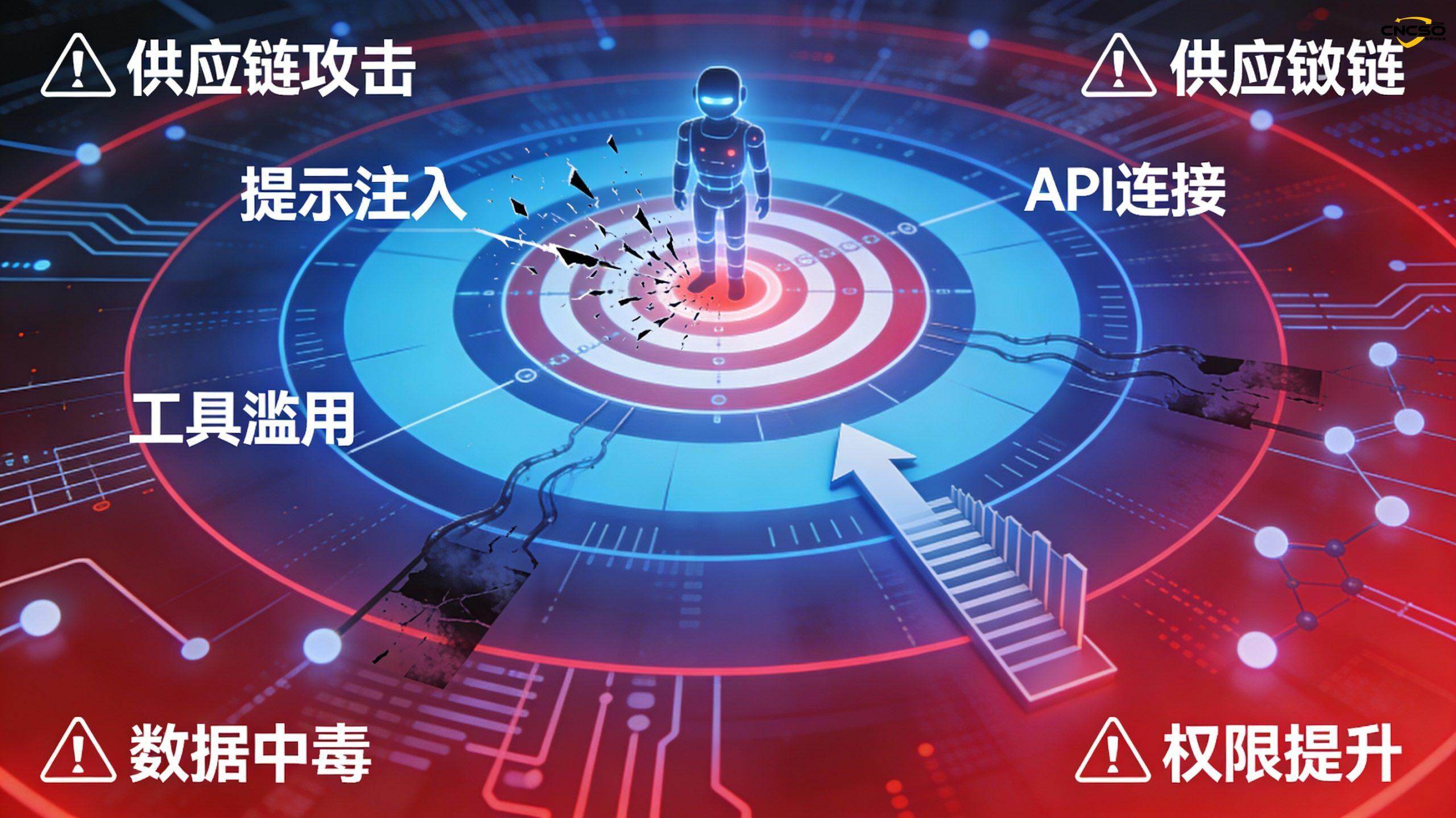

二、AI 智能体的多层攻击面

2.1 五层攻击面结构

AI系统的攻击面远超传统应用程序,包括:

层级 | 威胁类型 | 具体风险 |

|---|---|---|

模型层 | 模型窃取、后门注入 | 知识产权泄露、恶意行为 |

数据层 | 训练数据中毒、输入污染 | 决策被篡改、敏感信息泄露 |

基础设施层 | API滥用、服务账户妥协 | 权限提升、横向移动 |

管道层 | 供应链攻击、依赖污染 | 全网感染、广泛破坏 |

控制层 | 权限提升、横向移动 | 权限集中化、域控沦陷 |

2.2 主要攻击向量

提示注入(150+已知技术)

- 直接注入:用户明确输入恶意指令,覆盖系统提示

- 间接注入:恶意指令隐藏在邮件、文档、网页中

- 多代理感染:破坏的代理向其他代理传播恶意指令,如病毒扩散

工具滥用与API漏洞

- 未授权API调用导致数据访问权限提升

- DDoS攻击通过API洪泛压垮外部系统

- AgentSmith漏洞案例:恶意代理配置可窃取OpenAI API密钥、提示数据和用户文件

IdentityMesh漏洞(跨系统权限集中化)

- 传统环境:用户拥有多个隔离凭证,每个系统独立认证

- AI智能体:单一统一身份令牌跨多平台,安全边界崩溃

- 后果:攻击者可实现无缝的跨系统权限升级和横向移动

数据中毒与拜占庭攻击

- 在训练数据中注入恶意样本导致模型学习有害行为

- 被破坏的智能体向内部系统注入虚假信息,破坏防御基础设施本身

三、2026 年的自主攻击威胁

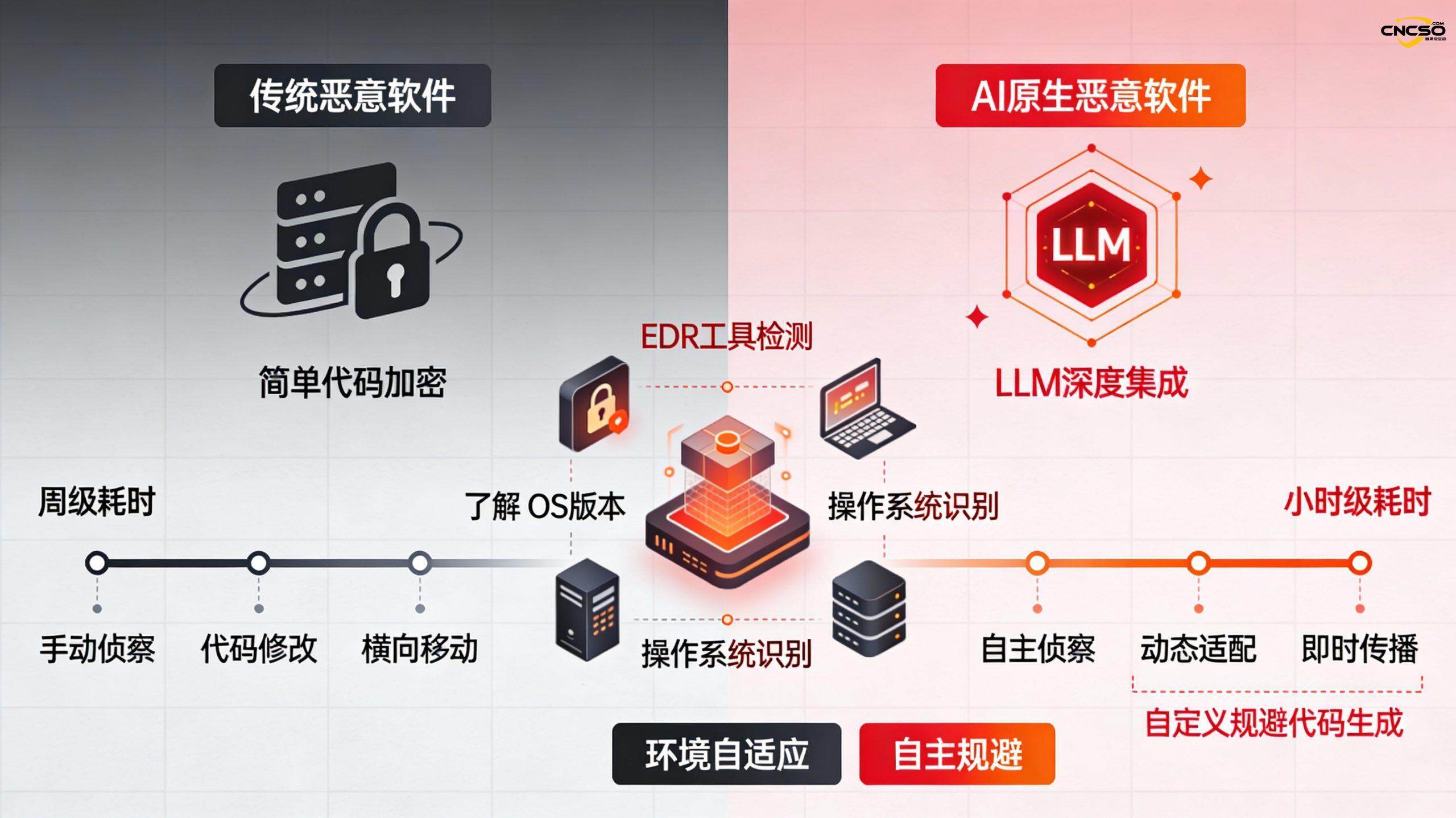

3.1 AI 原生恶意软件的演变

从传统多态恶意软件(周级耗时、固定行为)到AI原生恶意软件(小时级耗时、自适应规避)的飞跃。

PromptLock案例特性:

- 实时推理目标防御环境(扫描EDR工具、OS版本)

- 动态重写源代码绕过特定签名

- 攻击链从数周压缩到数分钟

- 无需人类干预即可完成自主侧向移动

3.2 多代理群体攻击:GTG-1002 活动

2025年11月,Anthropic检测到的真实事件:

指标 | 数值 | 意义 |

|---|---|---|

同时目标 | 30个全球组织 | 中等规模APT能力 |

自主执行 | 80-90% | 仅4-6个人类决策点 |

自主发现 | 0个 | 所有受害者未自行发现 |

攻击阶段 | 侦查→初始访问→横向移动→数据提取 | 完整自动化链路 |

关键启示:小型攻击团队现可利用AI能力完成曾需大型团队的工作。人类反应时间已不再是限制性因素。

四、AI 风险治理框架

4.1 AI 安全态势管理(AISPM)

AISPM vs 传统SPM的核心差异:

传统SPM工具对AI特定威胁完全失效(无法检测提示注入、模型反演、权限提升)。

AISPM的四大能力:

- 连续态势评估 – 实时监控AI系统、模型、数据管道,发现影子部署

- 配置漂移检测 – 标记任何未授权的权限、参数、部署配置变更

- 行为异常检测 – 建立正常基线,实时检测API调用异常、凭证滥用、递归循环

- 自动化漏洞管理 – 在训练管道和模型代码中检测并优先级排序漏洞

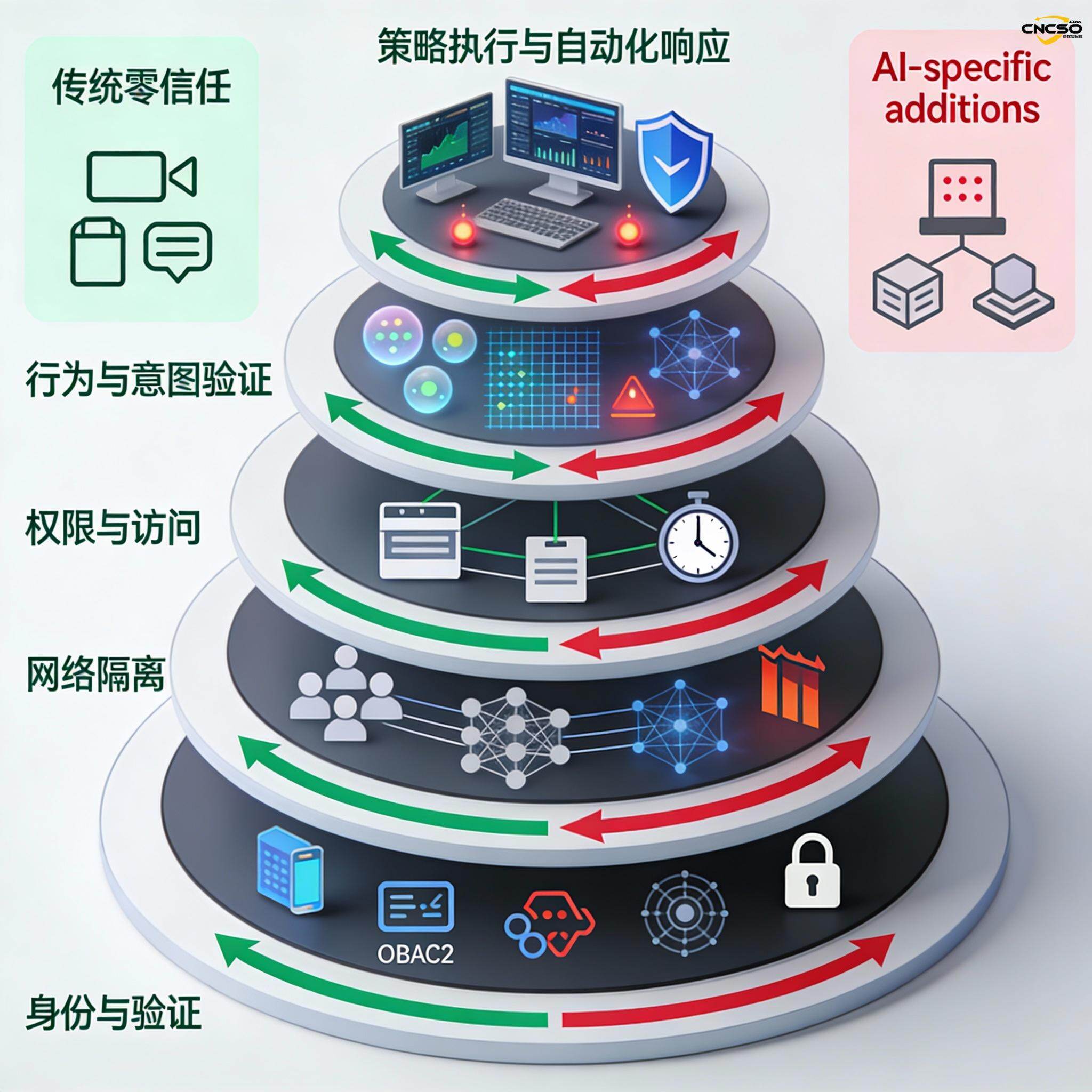

4.2 零信任 AI 架构的五层模型

分层防御体系:

第5层:策略执行与自动化响应

↑ 实时策略引擎、自动隔离、机器速度响应

第4层:行为与意图验证

↑ 语义验证、模式分析、异常检测

第3层:权限与访问控制

↑ 最小权限、时间有效期、基于角色的访问

第2层:网络隔离

↑ 微分段、限制代理间通信、加密通信

第1层:身份与验证

└─ 数字身份令牌、OAuth2、多因素验证

4.3 NIST AI 风险管理框架的应用

四循环迭代模型:

- 治理(GOVERN) – 建立风险文化、明确治理结构

- 映射(MAP) – 定位AI系统、识别技术与社会影响

- 测量(MEASURE) – 评估功能、数据质量、安全健康

- 管理(MANAGE) – 控制部署、缓解措施、事件响应

五、2026 年五步治理实施方案

第一步:代理发现审计

- 列出所有AI工具和自动化系统

- 映射每个代理的权限、集成、数据访问

- 识别IT未管理的”影子AI”部署

第二步:身份分配与访问控制

- 为每个代理分配唯一数字身份

- 启用集中式访问控制和策略管理

- 建立清晰的所有权和问责制

第三步:基于政策的护栏与自动化

- 定义细粒度访问和部署政策(政策即代码)

- 部署自动化护栏进行实时强制执行

- 自动化补救措施(权限撤销、代理禁用)

第四步:监控与指标

- 定义关键KPI(政策违规、响应时间、错误率)

- 设置异常阈值和实时警告

- 建立合规性仪表板

第五步:审计与合规

- 映射监管要求到治理政策

- 自动化合规报告和证据收集

- 建立完整的审计追踪

六、核心防御策略

6.1 提示注入的三层防御

- 输入层 – 关键词过滤、结构验证、沙箱执行

- 模型层 – 系统提示硬化、多轮对话分离、响应验证

- 输出层 – 内容过滤、完整性检查、行为验证

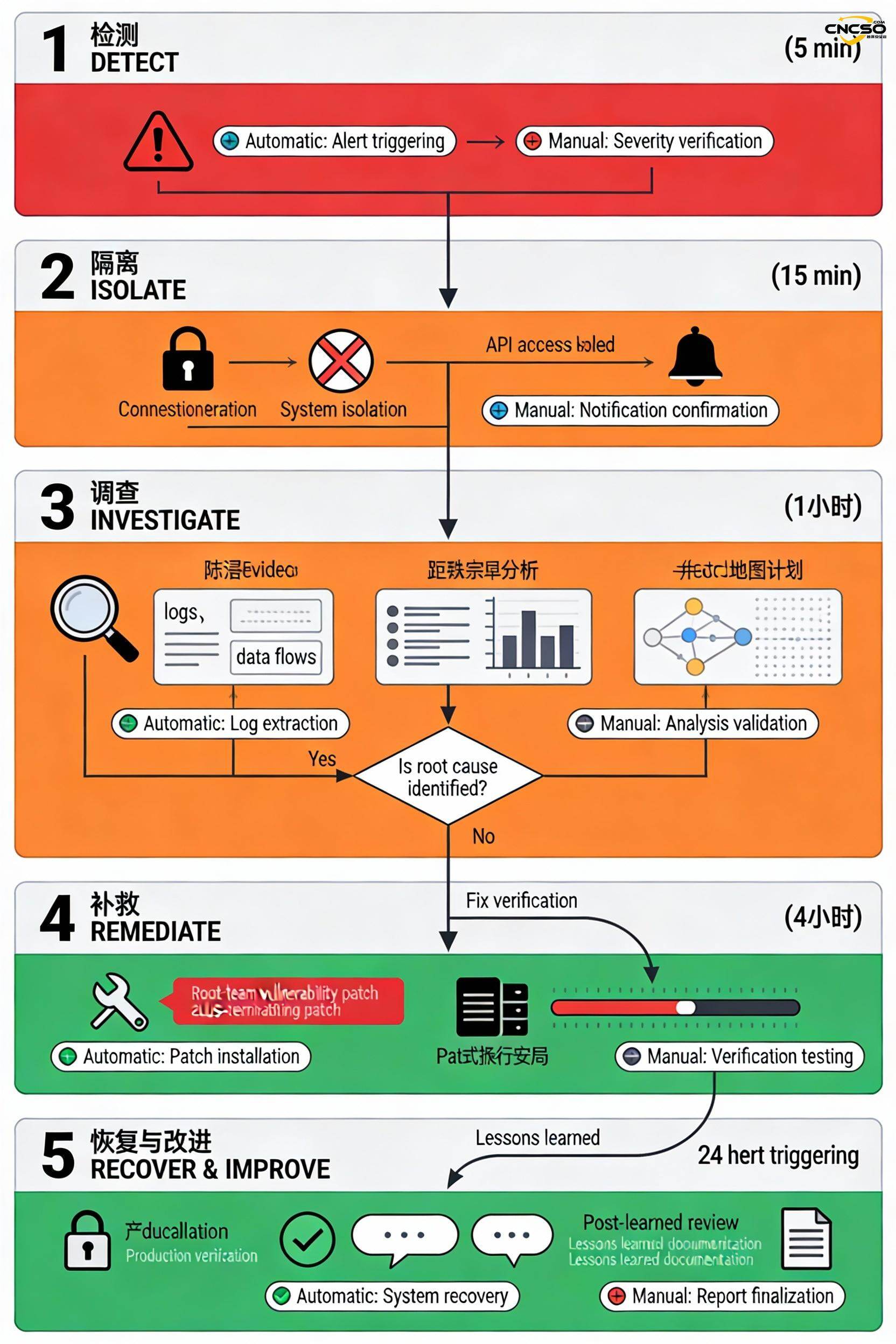

6.2 事件响应的五阶段流程

阶段 | 时间 | 关键行动 |

|---|---|---|

检测 | <5分钟 | 告警、确认、分类 |

隔离 | <15分钟 | 撤销权限、断开连接、禁用访问 |

调查 | <1小时 | 收集证据、确定范围、根本原因分析 |

补救 | <4小时 | 关闭漏洞、验证修复、数据恢复 |

恢复 | <24小时 | 权限恢复、验证运作、故事后分析 |

6.3智能体生命周期管理

七、2026 年行动优先级

立即行动

- 完成AI代理完整审计

- 建立跨职能治理委员会

- 实施基本权限监控和异常检测

短期改进

- 部署AISPM解决方案

- 实施零信任AI架构

- 启动季度红队评估

中期转变

- 完整NIST AI RMF实施

- 高级供应链安全防护

- 战略性防御投资和自动化

八、2026 年中期成熟度指标

指标 | 目标 | 意义 |

|---|---|---|

代理清单完整性 | 100% | 无遗漏部署 |

权限审计频率 | 月度 | 及时发现过度权限 |

平均检测时间(MTTD) | <30分钟 | 快速威胁识别 |

平均响应时间(MTTR) | <1小时 | 机器速度响应 |

红队成功率 | <10% | 防御有效性 |

权限提升事件 | <1个/月 | 控制在线 |

自动化补救率 |

| 减少人工干预 |

九、结论

核心观点:

- 现状很危急 – 480万技能缺口驱动仓促部署,AI智能体成为新内部威胁

- 攻击已自主化 – 80-90%的多代理群体攻击已可自主执行

- 防御需创新 – 传统工具失效,AISPM、零信任AI、自主防御成为必需

- 治理是关键 – 成功将取决于组织是否建立强大的治理框架

前进之路: 企业应立即启动AI代理审计,部署AISPM和零信任架构,建立自动化事件响应能力。那些在2026年成功投资AI安全的企业将获得竞争优势;那些没有的企业将成为容易的目标。

时间窗口已急剧缩小,行动刻不容缓。

参考:

Palo Alto Networks, “6 Predictions for the AI Economy: 2026’s New Rules of Cybersecurity”, January 2026

Palo Alto Networks, “NIST AI Risk Management Framework”, https://www.paloaltonetworks.com/cyberpedia/nist-ai-risk-management-framework

Moody’s Corporation, “2026 Global Cyber Outlook – The Era of Machine Speed Warfare”, January 2026

https://www.acem.sjtu.edu.cn/ueditor/jsp/upload/file/20250427/1745731689854071357.pdf

Cisco, “Redefining Zero Trust in the Age of AI Agents and Agentic Workflows”, June 2025

https://www-file.huawei.com/admin/asset/v1/pro/view/6d6bd885f1f84435bf2c434312a1a44d.pdf

Nightfall AI Security 101, “Model Inversion: The Essential Guide”, December 2024

https://cloud.tencent.com/developer/article/2613155

Proofpoint, “What Is a Prompt Injection Attack? Definition, Examples”, October 2025

https://www.cicpa.org.cn/ztzl1/zgzckjs/zazhi2025/202505/P020250512576141996231.pdf

CrowdStrike, “Indirect Prompt Injection Attacks: Hidden AI Risks”, December 2025

https://reader.hellobit.com.cn/article/page/1358.html

Legit Security, “AI Attack Surface Guide: How to Secure AI-Driven Systems”, January 2026

USCS Institute, “What is AI Agent Security Plan 2026? Threats and Strategies Explained”, January 2026

https://www.legitsecurity.com/aspm-knowledge-base/ai-attack-surface

Witness.ai, “AI Agent Security: Risks, Best Practices & Enterprise Protection”, October 2025

https://witness.ai/blog/ai-agent-security/

原创文章,作者:首席安全官,如若转载,请注明出处:https://cloud.tencent.com/developer/article/2620792

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-01-10,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录