伪造的开源情报和GPT工具GitHub仓库传播PyStoreRAT恶意软件有效载荷

原创伪造的开源情报和GPT工具GitHub仓库传播PyStoreRAT恶意软件有效载荷

原创亿人安全

发布于 2025-12-15 14:19:23

发布于 2025-12-15 14:19:23

网络安全研究人员正在呼吁人们关注一项新的攻击活动,该活动利用 GitHub 托管的 Python 存储库来分发一种以前未记录的基于 JavaScript 的远程访问木马 (RAT),名为PyStoreRAT。

Morphisec 研究员 Yonatan Edri在一份与 The Hacker News 分享的报告中表示: “这些存储库通常以开发实用程序或 OSINT 工具为主题,其中只包含几行代码,负责静默下载远程 HTA 文件并通过‘mshta.exe’执行它。”

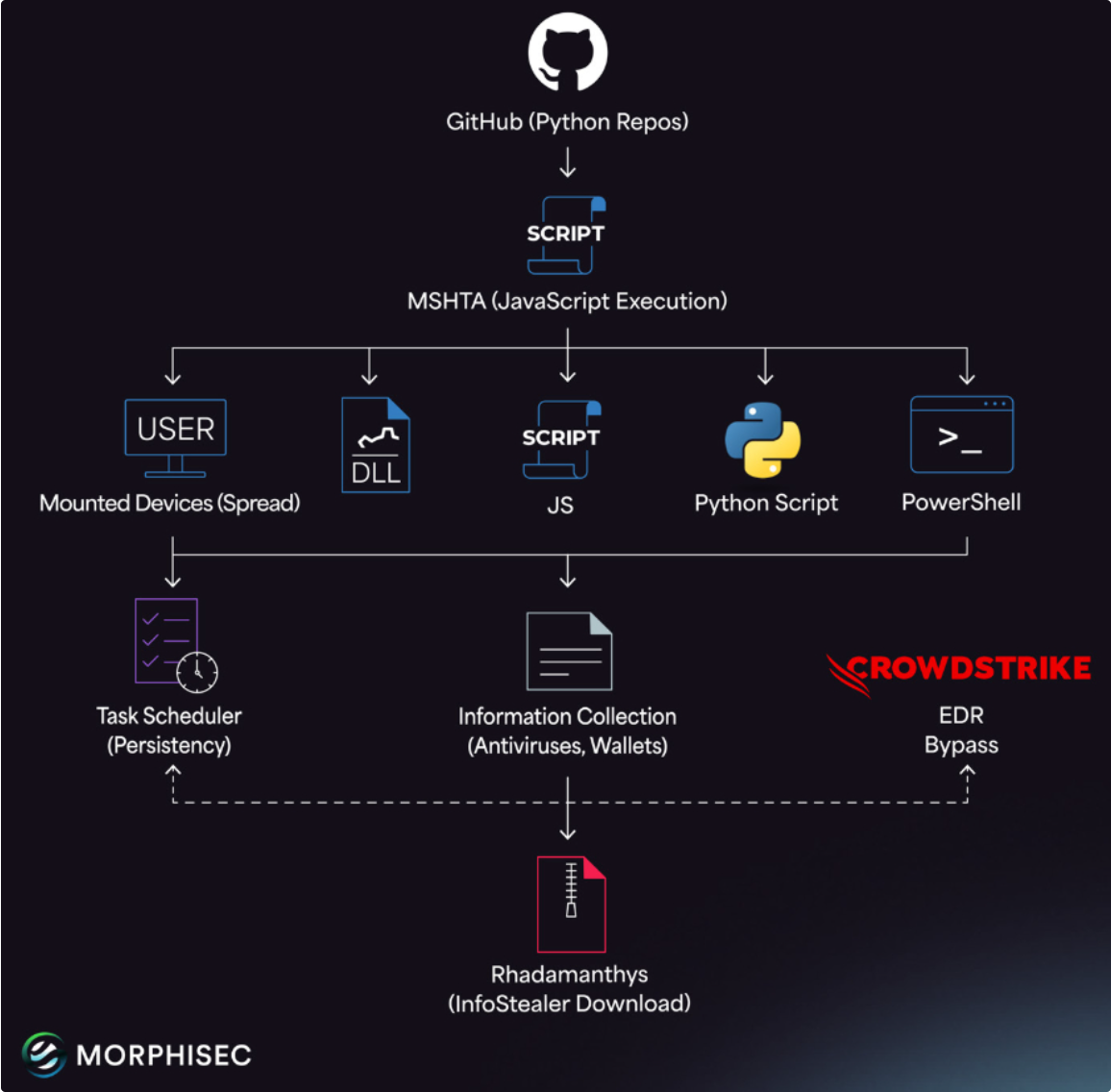

PyStoreRAT 被描述为一种“模块化、多阶段”植入程序,可以执行 EXE、DLL、PowerShell、MSI、Python、JavaScript 和 HTA 模块。该恶意软件还会部署一个名为 Rhadamanthys 的信息窃取程序作为后续有效载荷。

攻击链涉及通过嵌入 GitHub 存储库中的 Python 或 JavaScript 加载器存根分发恶意软件,这些存储库伪装成 OSINT 工具、DeFi 机器人、GPT 包装器和安全主题实用程序,旨在吸引分析师和开发人员。

该活动的最早迹象可以追溯到 2025 年 6 月中旬,此后不断有新的“代码库”发布。这些工具通过 YouTube 和 X 等社交媒体平台进行推广,并人为地提高代码库的星标数和分支数——这种手法让人联想到Stargazers Ghost Network。

该攻击活动背后的威胁行为者利用新创建的 GitHub 帐户或几个月未使用的帐户发布存储库,并在 10 月和 11 月这些工具开始流行并登上 GitHub 热门榜单后,以“维护”提交的形式悄悄地将恶意有效载荷植入其中。

事实上,许多工具的功能与宣传不符,有些工具仅显示静态菜单或非交互式界面,而另一些工具则只执行一些简单的占位符操作。其背后的意图是滥用 GitHub 固有的信任机制,诱骗用户执行启动感染链的加载器存根,从而为这些工具披上合法的外衣。

这实际上触发了远程 HTML 应用程序 (HTA) 有效载荷的执行,该有效载荷进而传递 PyStoreRAT 恶意软件,该恶意软件具有分析系统、检查管理员权限以及扫描系统中与加密货币钱包相关的文件(特别是与 Ledger Live、Trezor、Exodus、Atomic、Guarda 和 BitBox02 相关的文件)的功能。

加载程序会收集已安装的杀毒软件列表,并检查是否存在包含“Falcon”(指 CrowdStrike Falcon)或“Reason”(指 Cybereason 或 ReasonLabs)的字符串,这可能是为了降低其可见性。如果检测到这些杀毒软件,它会通过“cmd.exe”启动“mshta.exe”。否则,它会直接执行“mshta.exe”。

该恶意软件通过设置一个伪装成 NVIDIA 应用自动更新的计划任务来实现持久化。在最后阶段,该恶意软件会联系外部服务器以获取要在主机上执行的命令。以下列出了一些支持的命令:

- 下载并执行 EXE 有效载荷,包括 Rhadamanthys

- 下载并解压ZIP压缩文件

- 下载恶意DLL文件并使用“rundll32.exe”执行它。

- 获取原始 JavaScript 代码,并使用 eval() 函数在内存中动态执行它。

- 下载并安装 MSI 软件包

- 生成一个辅助的“mshta.exe”进程来加载额外的远程HTA有效载荷

- 直接在内存中执行 PowerShell 命令

- 通过移动存储设备传播,方法是用恶意 Windows 快捷方式 (LNK) 文件替换合法文档。

- 删除计划任务以消除取证痕迹。

Morphisec表示,目前尚不清楚是谁在幕后操纵此次行动,但俄语文物和编码模式的存在暗示着威胁行为者可能来自东欧。

Edri总结道:“PyStoreRAT代表着一种向模块化、基于脚本的植入程序转变的趋势,这种程序能够适应安全控制并交付多种有效载荷格式。它使用HTA/JS执行攻击,使用Python加载器进行交付,并采用Falcon感知规避逻辑,从而构建了一个隐蔽的第一阶段立足点,而传统的EDR解决方案只能在感染链后期才能检测到它。”

就在此次披露之际,中国安全厂商奇安新详细披露了另一款代号为SetcodeRat的新型远程访问木马(RAT)。该木马可能自2025年10月起便通过恶意广告诱饵在中国境内传播。据悉,在一个月内,包括政府和企业在内的数百台计算机已被感染。

齐安信威胁情报中心表示: “恶意安装包会首先验证受害者的所在地区。如果不在中文地区,它会自动退出。”

该恶意软件伪装成谷歌浏览器等热门程序的合法安装程序,并且只有当系统语言设置为中国大陆(Zh-CN)、香港(Zh-HK)、澳门(Zh-MO)或台湾(Zh-TW)时才会进入下一阶段。此外,如果连接到Bilibili网址(“api.bilibili[.]com/x/report/click/now”)失败,它也会终止执行。

下一阶段,名为“pnm2png.exe”的可执行文件会被启动,以侧载“zlib1.dll”。zlib1.dll随后会解密名为“qt.conf”的文件并运行它。解密后的有效载荷是一个嵌入了远程访问木马(RAT)有效载荷的DLL文件。SetcodeRat可以连接到Telegram或传统的命令与控制(C2)服务器来获取指令并实施数据窃取。

它使恶意软件能够截取屏幕截图、记录键盘输入、读取文件夹、设置文件夹、启动进程、运行“cmd.exe”、设置套接字连接、收集系统和网络连接信息、将自身更新到新版本。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读