内网安全防护如何实现?分享4个内网安全防护小窍门,快码住

原创内网安全防护如何实现?分享4个内网安全防护小窍门,快码住

原创用户11814178

发布于 2025-09-16 15:00:53

发布于 2025-09-16 15:00:53

你是否以为,只要公司内网不连外网就绝对安全?大错特错!据统计,60%的企业数据泄露事件源于内部网络——员工误操作、设备丢失、恶意软件潜伏……内网安全威胁就像“隐形炸弹”,随时可能引爆。

内网安全防护如何实现?本文将用4个简单易行、成本低廉的小窍门,教你快速筑牢内网安全防线,赶紧收藏!

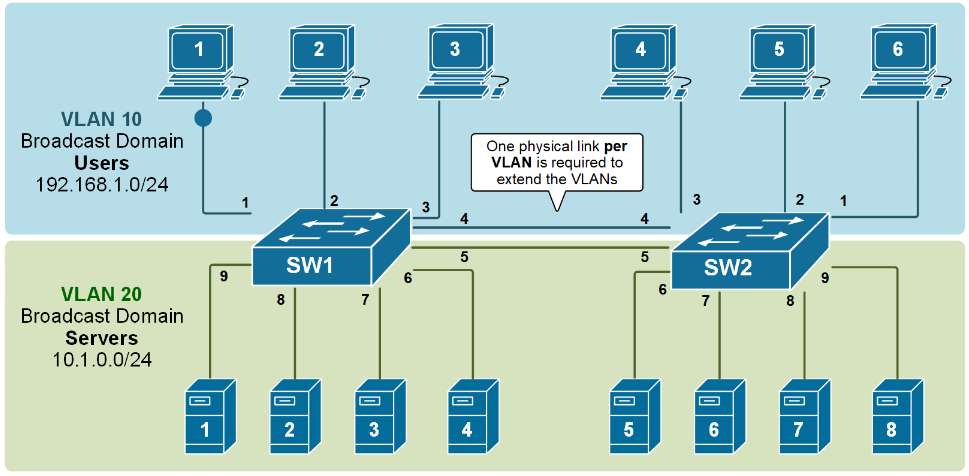

窍门一:划分网络区域,隔离高风险设备

问题场景:财务部的电脑和员工休闲区的游戏机共用同一网络,黑客入侵游戏机后,轻松跳转到财务系统窃取数据。

解决方案:

物理隔离:用交换机将内网划分为办公区、财务区、访客区等独立子网,不同区域间默认禁止通信。

逻辑隔离:通过VLAN(虚拟局域网)技术,无需重新布线即可实现网络分段。例如,将打印机、摄像头等IoT设备单独隔离,避免被攻击后成为跳板。

效果:即使某个区域被攻破,攻击者也无法横向移动到其他核心区域,降低损失范围。

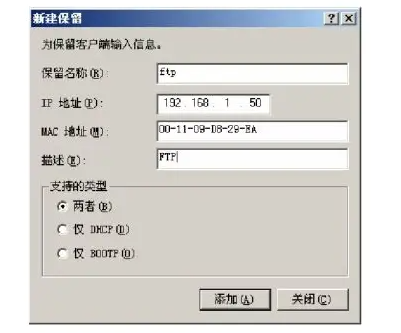

窍门二:强制设备认证,杜绝“黑户”接入

问题场景:员工随意将私人手机、平板接入公司Wi-Fi,或访客使用未授权设备登录内网,导致恶意软件传播。

解决方案:

802.1X认证:所有设备接入内网前需输入账号密码或数字证书,未认证设备自动拒绝连接。

MAC地址绑定:在路由器中设置白名单,仅允许已登记的设备MAC地址上网(适合小型企业)。

效果:从源头拦截非法设备,避免“内鬼”或外部攻击者通过物理端口渗透。

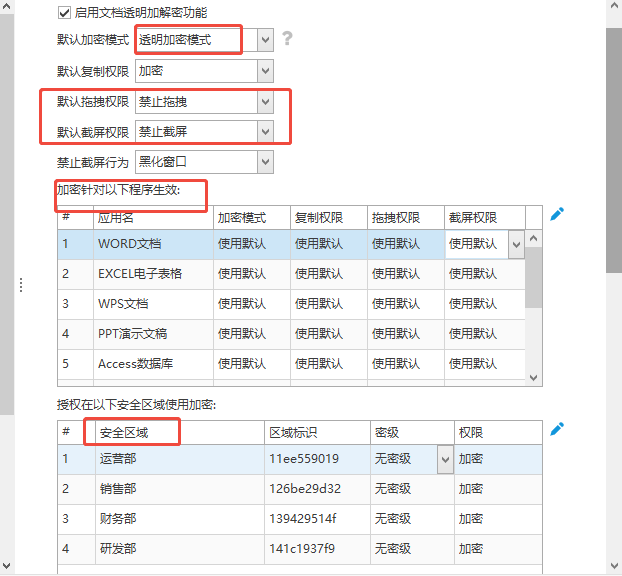

窍门三:数据加密+权限管控,防止“内部泄密”

问题场景:员工离职前拷贝客户名单到U盘,或误将含敏感信息的邮件发送给外部人员。

解决方案:

透明加密:使用域智盾软件对文档、图纸等自动加密,员工在内部可正常编辑,但外发后文件秒变乱码(想正常外发需管理员审批解密或者用文件外发包)。

权限分级:根据部门设置独立的安全区域,不同部门不同密钥,跨部门文件不互通。还可以设置文件的新建、删除、拷贝权限,没有权限的员工无法删除文件。

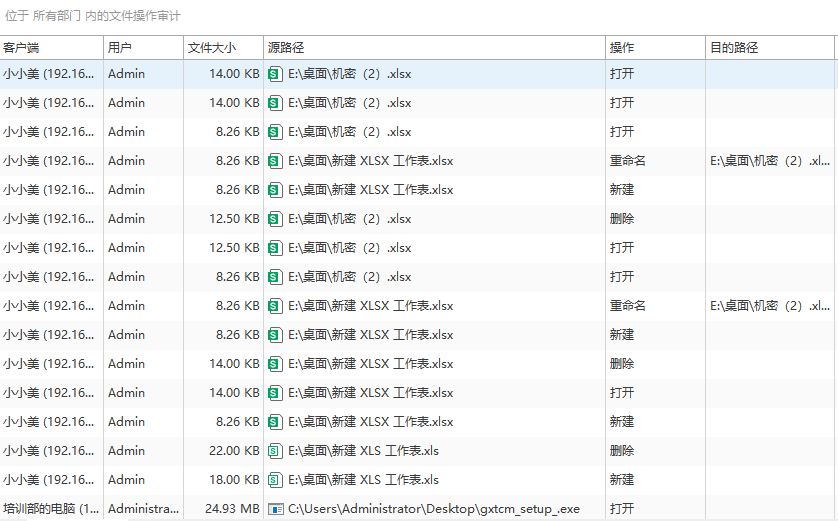

操作审计:记录所有文件操作行为(如复制、删除、重命名),一旦发现异常可追溯到人。

效果:即使设备丢失或员工恶意泄密,攻击者也无法获取有效数据,同时震慑内部违规行为。

窍门四:定期漏洞扫描+员工安全培训,堵住“人为漏洞”

问题场景:服务器未安装最新补丁,被黑客利用漏洞植入勒索软件;员工点击钓鱼邮件导致全公司内网瘫痪。

解决方案:

自动化扫描:用Nessus或OpenVAS等工具定期检测内网设备漏洞,自动生成修复报告并推送补丁。

模拟攻击测试:通过Metasploit框架模拟黑客攻击,提前发现系统薄弱点(需专业人员操作)。

员工培训:每季度开展安全意识培训,重点讲解钓鱼邮件识别、密码管理(如禁用“123456”)、U盘使用规范等。

效果:将“人为失误”转化为“主动防御”,大幅降低被攻击概率。

五、结语:内网安全,防大于治!

内网安全不是“一次部署终身无忧”的事,而是需要持续监控、定期更新、全员参与的长期工程。从今天起,用这4个小窍门逐步优化内网防护,再搭配合适的工具,即使没有专业安全团队,也能让企业内网“固若金汤”!

行动建议:先从“设备认证+数据加密”入手,1周内完成基础防护;再逐步推进漏洞扫描和员工培训,3个月内建立完整体系。安全无小事,早行动早安心!

小编:莎莎

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读