Gophish-钓鱼使用指南

Gophish是为企业和渗透测试人员设计的开源网络钓鱼工具包。 它提供了快速,轻松地设置和执行网络钓鱼攻击以及安全意识培训的能力。

注意!

本文仅供为学习提供参考,坚决反对一切危害网络安全的行为。造成法律后果,自行负责!

在最新版Kali 环境中已经集成了此工具。 初始化后,界面会提供账号和密码。以及访问UI地址。

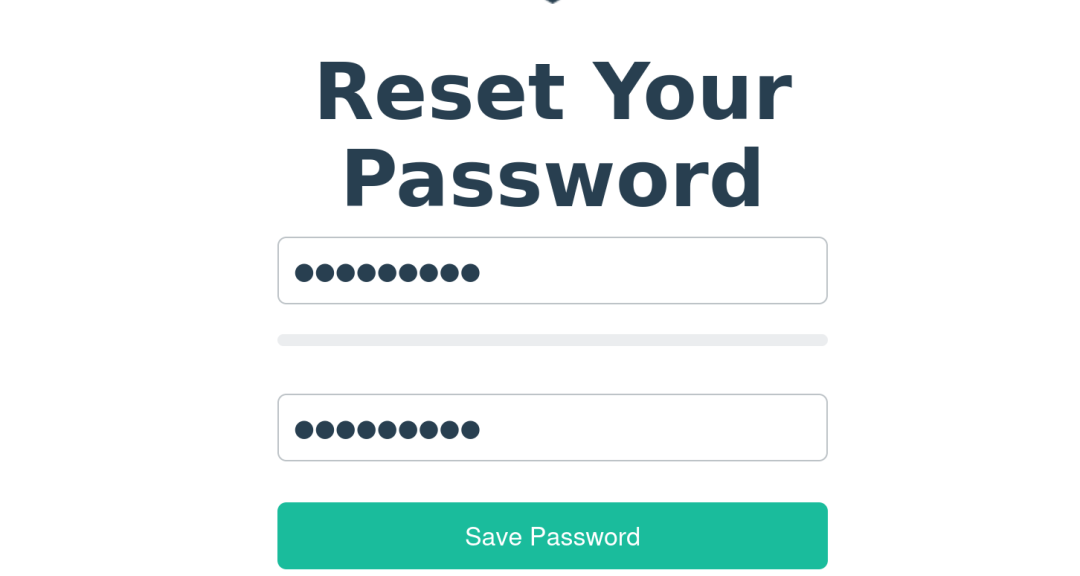

登录完成后,重新设置密码。

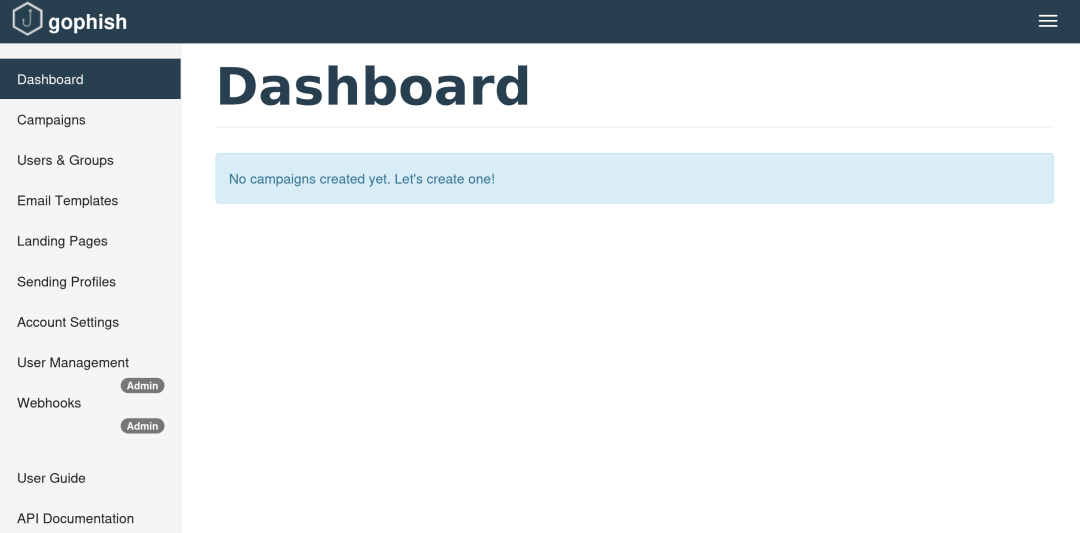

登录完成后,初始化界面如下:

进入后台后,左边的栏目即代表各个功能,分别是Dashboard (仪表板) 、Campaigns (钓鱼事件) 、Users & Groups( 用户和组) 、Email Templates (邮件模板 )、Landing Pages(钓鱼页面) 、Sending Profiles (发件策略)六大功能。

这里,我们按照配置顺序进行详细说明:

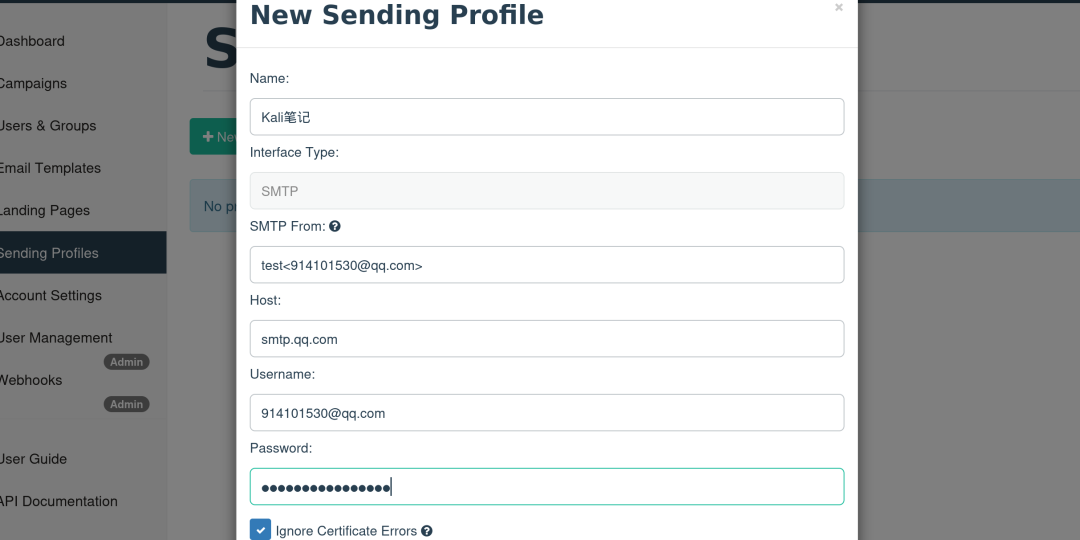

Sending Profiles

发件策略主要配置发件邮箱账号信息。可以自建也可以使用现有的。 点击New Profile新建一个策略,依次来填写各个字段。需要注意的是,账号密码为邮箱的授权码。依次点击设置 - 账户安全 - 开启 SMPT 服务, 生成授权码(不同的平台,生成步骤略有不同)。

可以点击Send Test Email来发送测试邮件

可以点击Send Test Email来发送测试邮件

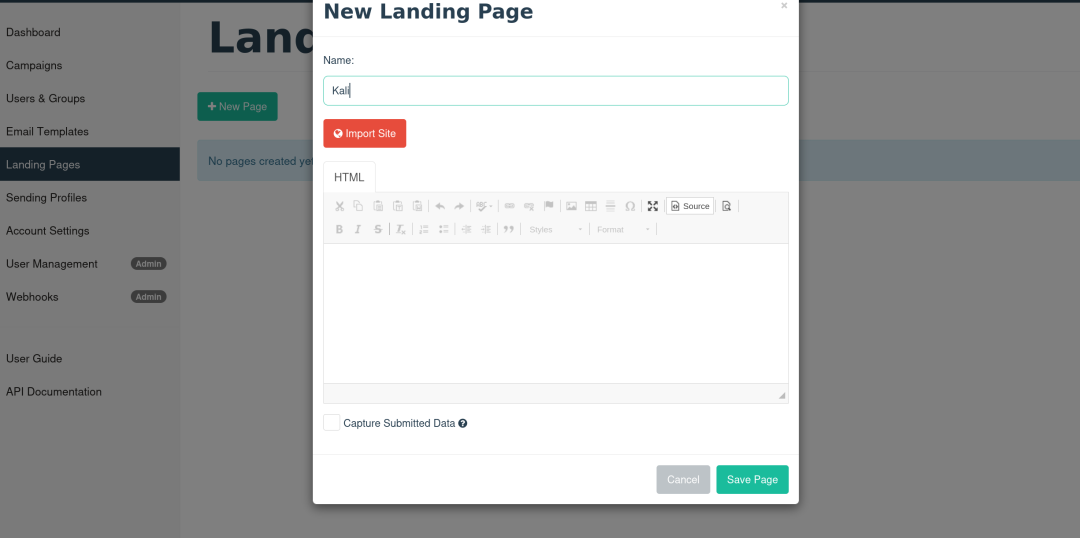

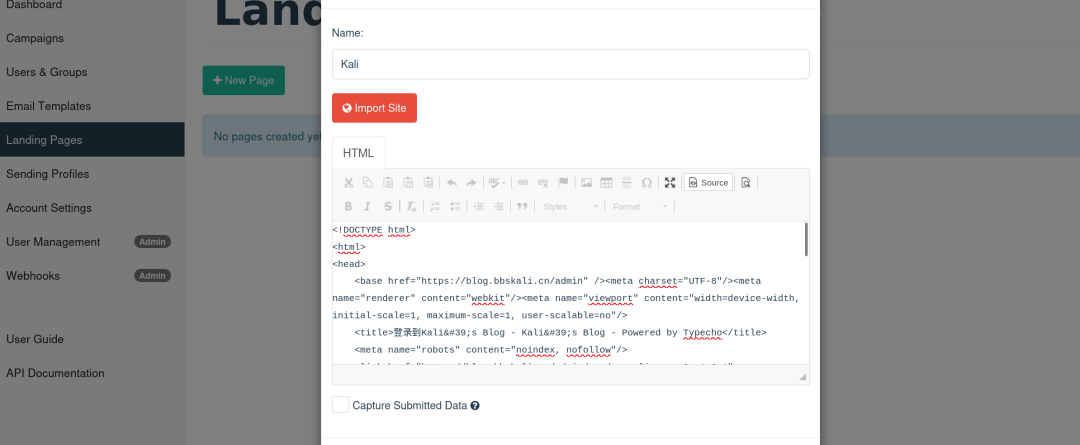

Landing Pages

接下来,我们需要创建钓鱼界面。即链接中指向的页面。 点击New Page新建页面

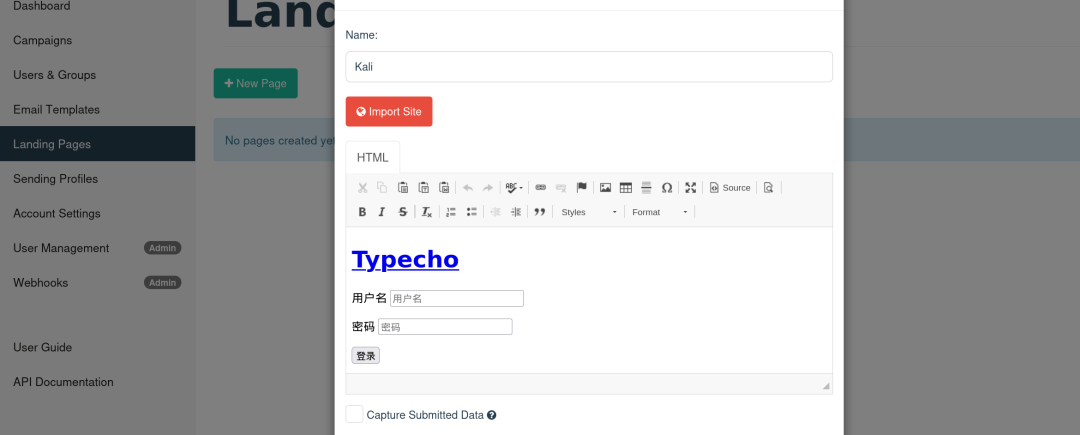

支持手动编写代码和导入站点URL(克隆站点)。在实际中,我们更加倾向于后者。

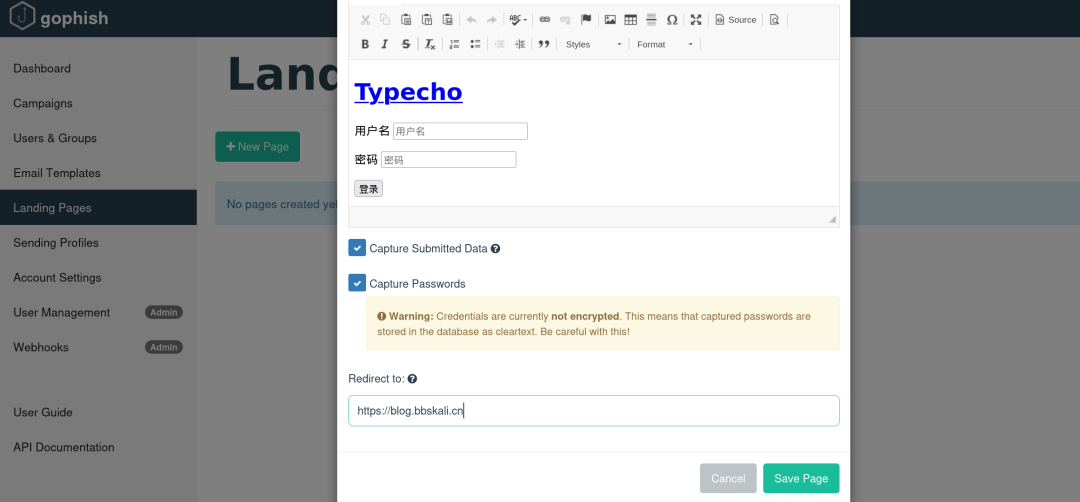

进行钓鱼的目的往往是捕获受害用户的用户名及密码,因此,在点击 Save Page 之前,记得一定要勾选Capture Submitted Data

注意Redirect to,其作用是当受害用户点击提交表单后,将页面重定向到指定的 URL

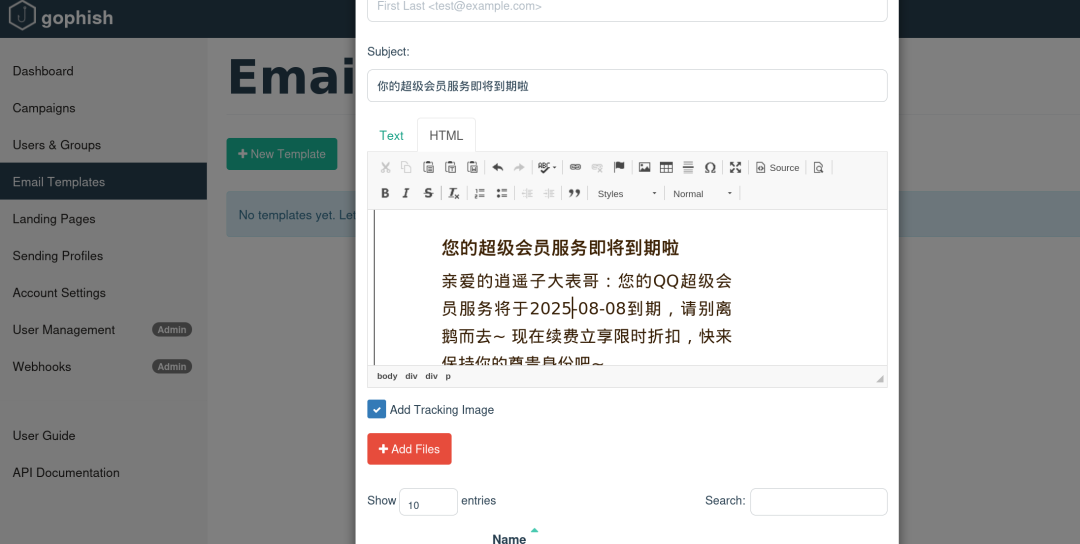

Email Templates

邮件模板,即发送电子邮件的模板。可以根据自己的实际情况,进行自定义。这里我们一般使用Import Email方式。在已有的收件箱中,显示邮件原文,然后将内容复制到 gophish 的 Import Email中

注意: 在点击Import之前需要勾选上Change Links to Point to Landing Page,该功能实现了当创建钓鱼事件后,会将邮件中的超链接自动转变为钓鱼网站的 URL

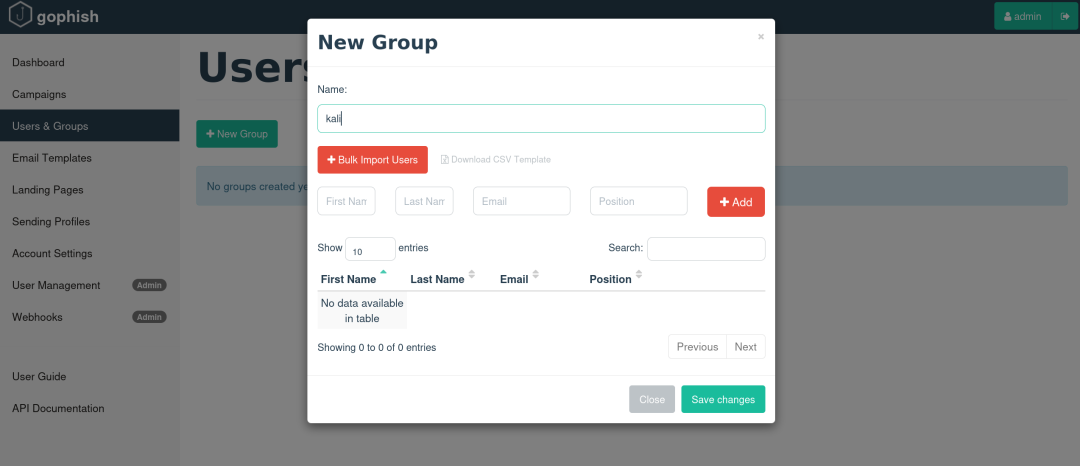

Users & Groups

用户管理,类似于群发时,选择你的好友。当然,如果有多个时,支持导入。

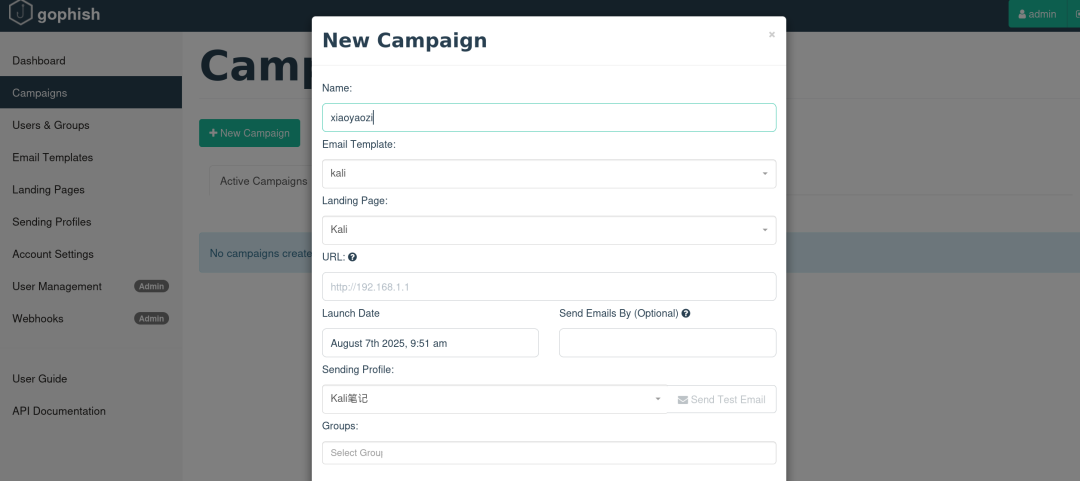

Campaigns

开始钓鱼。大致流程是选择钓鱼页面,选择配置好的发件邮箱,选择发送邮件模板,选择好友,开始群发。

更多精彩文章 欢迎关注我们

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-08-07,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录