代码审计-某xx管理系统 asp站点练手

原创代码审计-某xx管理系统 asp站点练手

原创

月金剑客

修改于 2024-04-12 23:13:55

修改于 2024-04-12 23:13:55

*声明:*请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。合法渗透,本文章内容纯属虚构,如遇巧合,纯属意外。

一.大体介绍

net站点一般sql注入、文件上传、未授权访问、逻辑漏洞巨多,因此在审计时,需根据特点进行不同审计

sql注入,全局搜索

Request

QueryString

ToString()

select

select *

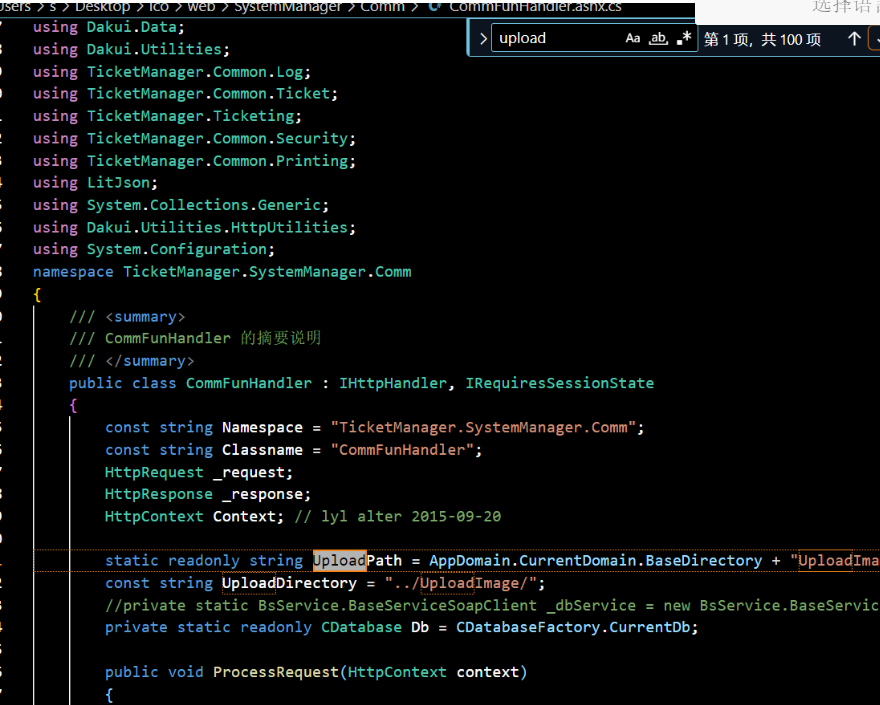

文件上传

upload

save

未授权访问和逻辑漏洞就要具体看代码了,详情可以见我之前的代码审计文章简介

二.工具配备

ILSpy,vscode(visual studio也行)

三.审计过程

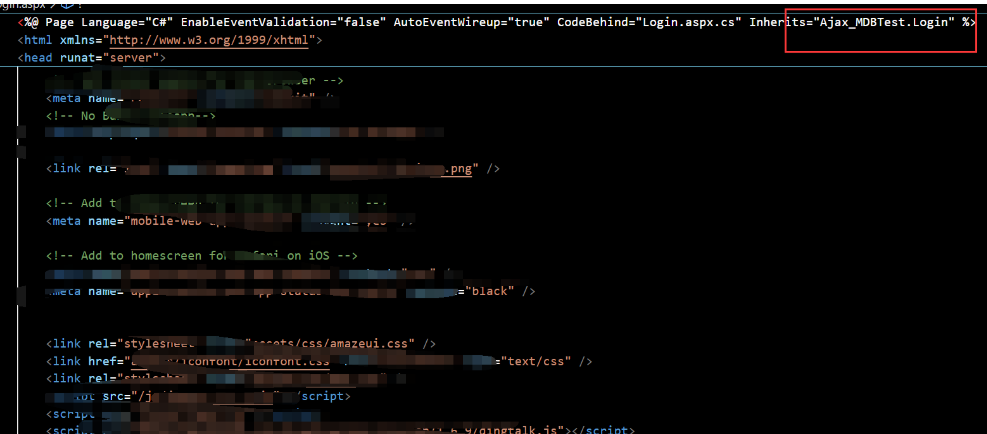

一般我都会先审login.aspx找找感觉,然后接下来再进行全局搜索

1.sql注入

开幕雷击!

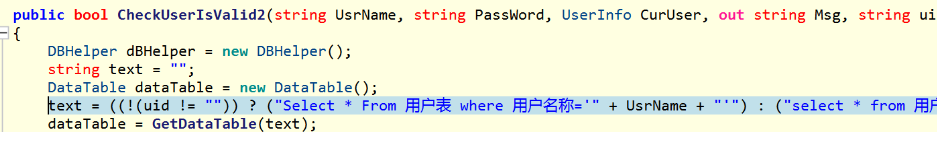

找到对应dll文件用ILSpy进行加载

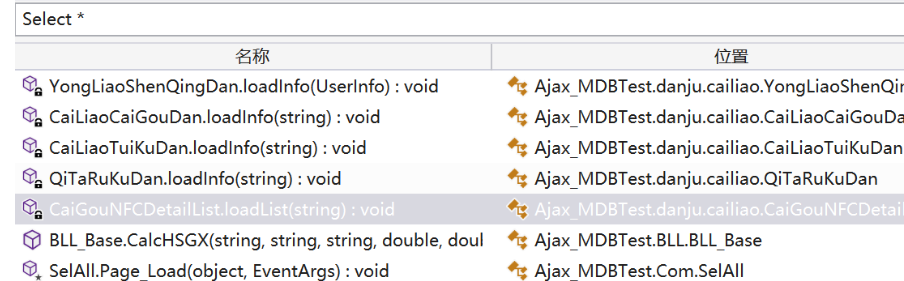

找到对应函数

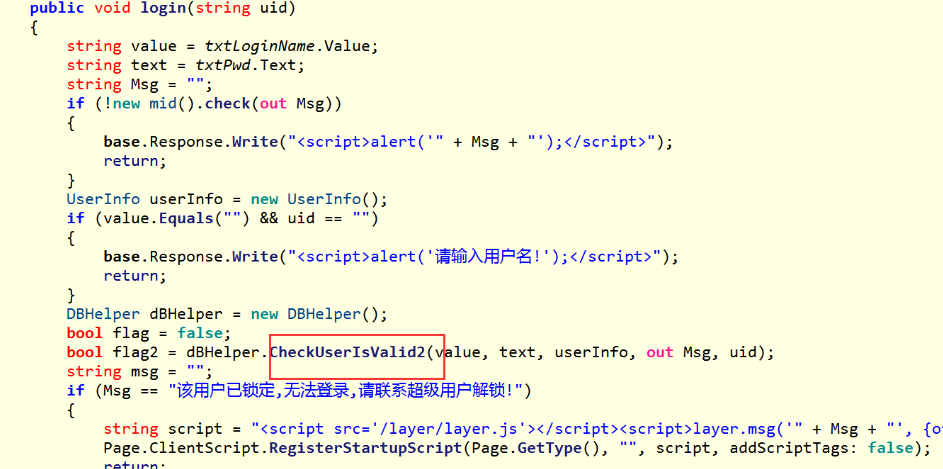

很简单的逻辑,从前端接受txtLoginName 和 txtPwd两个参数,然后进行查询

跟进对应数据库函数

text = ((!(uid != "")) ? ("Select * From 用户表 where 用户名称='" + UsrName + "'") : ("select * from 用户表 where (开启微信登陆=1 and 微信号='" + uid + "') or (开启钉钉登陆=1 and 钉钉号='" + uid + "')"))很明显,'即为注入点,sqlmap一把梭哈

2.未授权访问

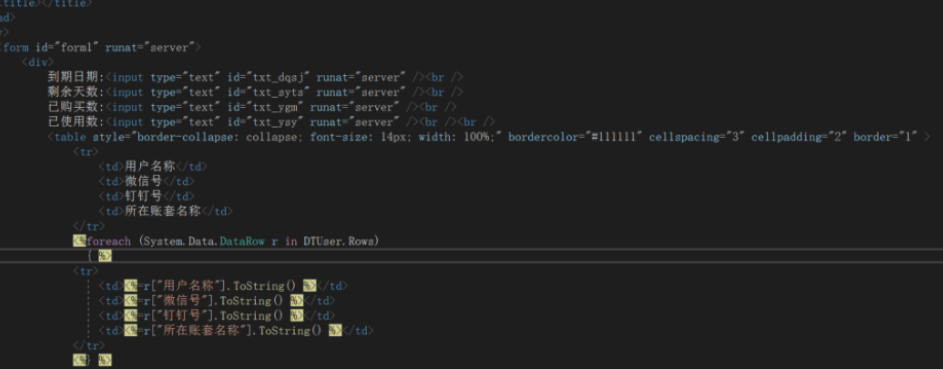

在我翻了几个文件,想要全局搜索时

发现惊喜

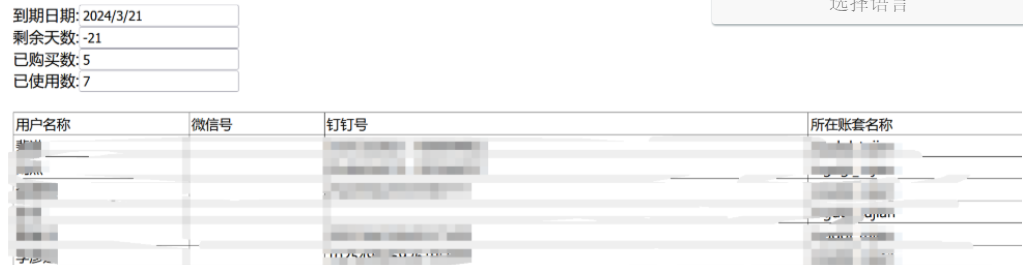

访问路由

{{baseurl}}/getuser.aspx

发现大量人员信息泄露

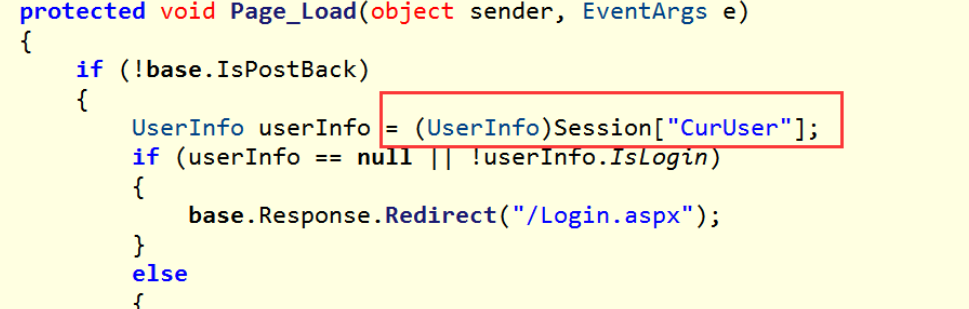

随后发现系统身份校验如下

如果session不存在curuser参数,则会跳转到登录页面。

那我们逆向思维一下,如果没有这个校验,是不是就代表着未授权访问???

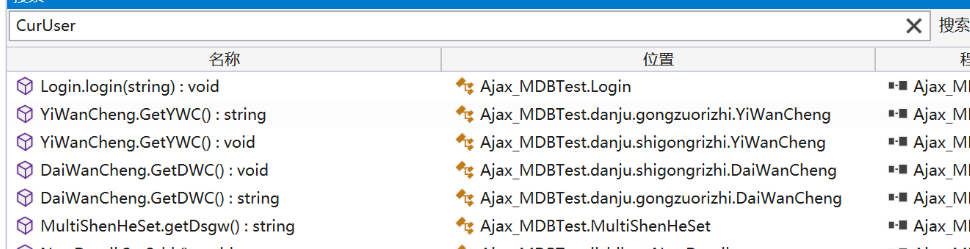

随后根据这个思路

发现其余四个未授权访问

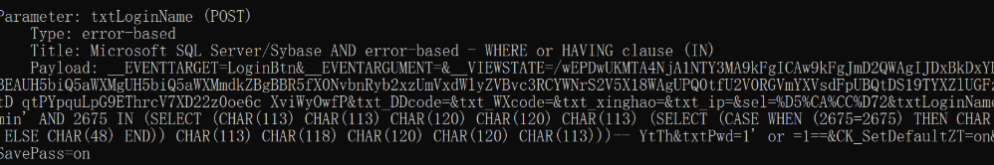

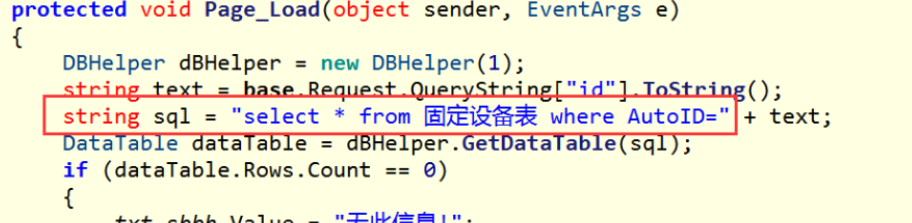

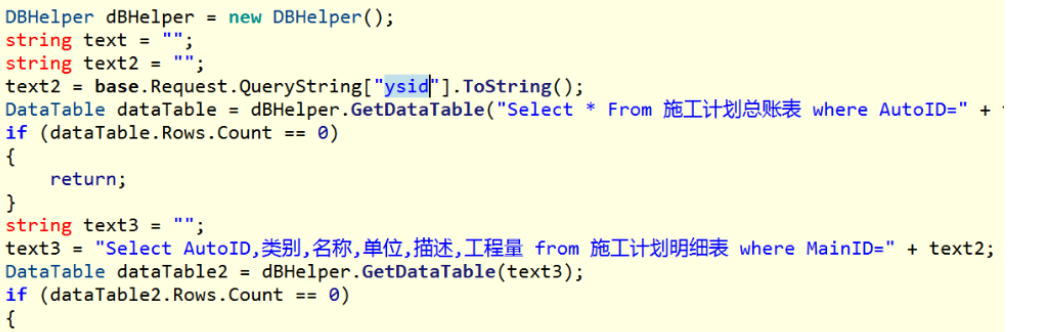

3.未授权sql注入

同样的,再这样的搜索下,发现未授权sql注入两处

第一处

第二处

进行sqlmap后均是可以多种方式进行注入

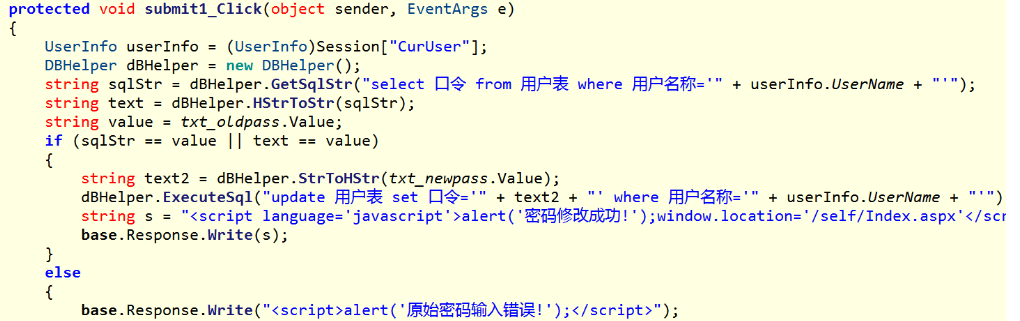

4.后台sql注入

后台sql注入非常多,拿xray跑也可以跑出来,这里挑一个跑不出来的讲

有身份信息后,username这里存在单引号闭合注入

该文章披露所有漏洞细节均已提交官方或cnvd进行审核或申请通过后才披露,未经授权不得利用本文非法渗透,否则后果自负

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录