FastJson反序列化漏洞修复

FastJson反序列化漏洞修复

Li_XiaoJin

发布于 2022-12-20 14:26:31

发布于 2022-12-20 14:26:31

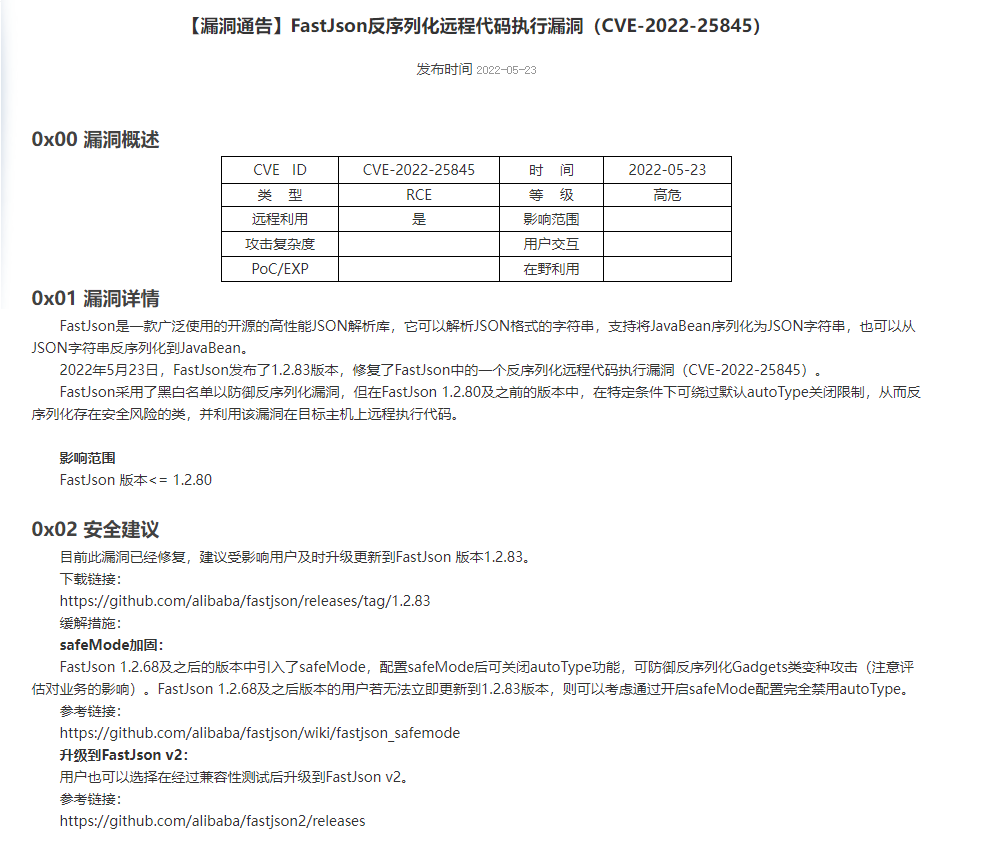

最近收到渗透测试报告,发现我们系统存在 fastjson 反序列化高危漏洞,

排查问题

排查发现我们 fastjson 的版本在此前已经升级到 1.2.83 版本了,决定测试复现看看,

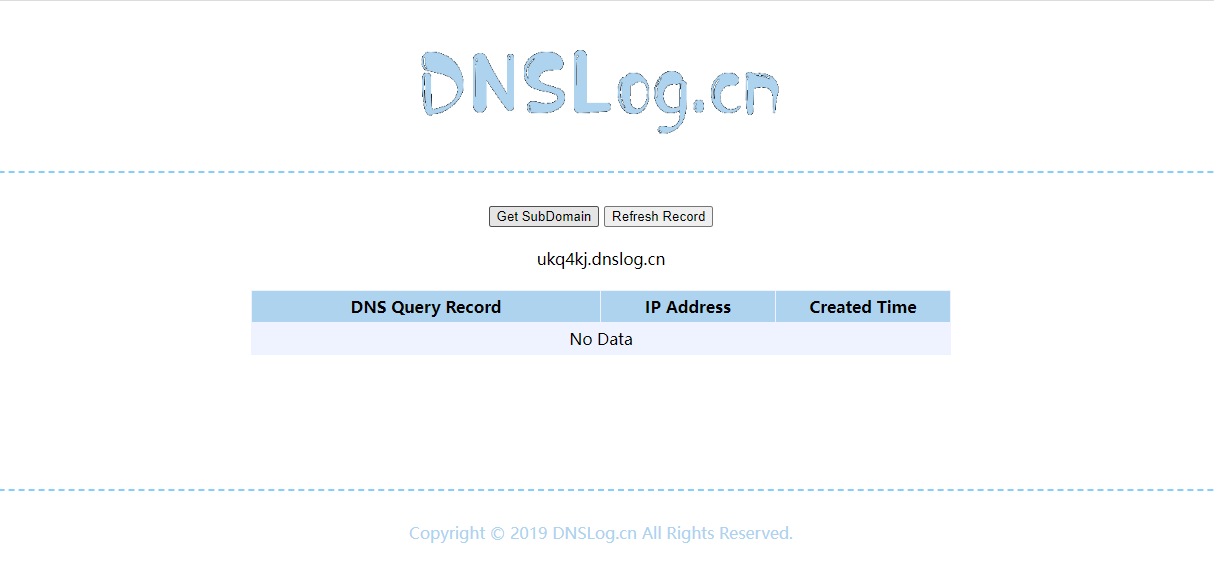

先访问 http://dnslog.cn/

点击 Get SubDomain

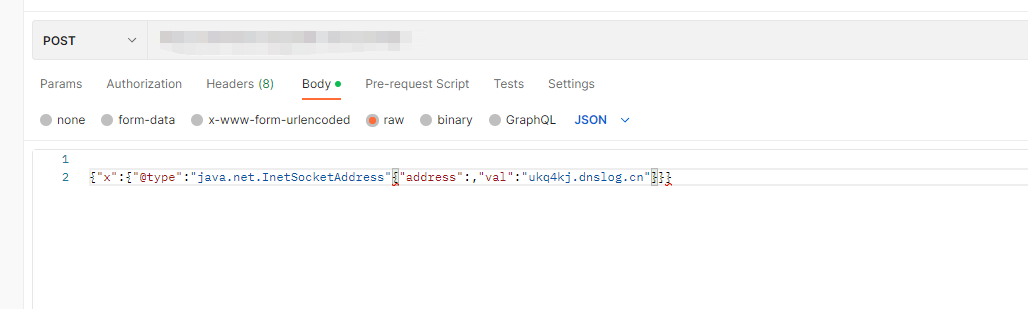

打开 Postman

Payload

{"x":{"@type":"java.net.InetSocketAddress"{"address":,"val":"ukq4kj.dnslog.cn"}}}

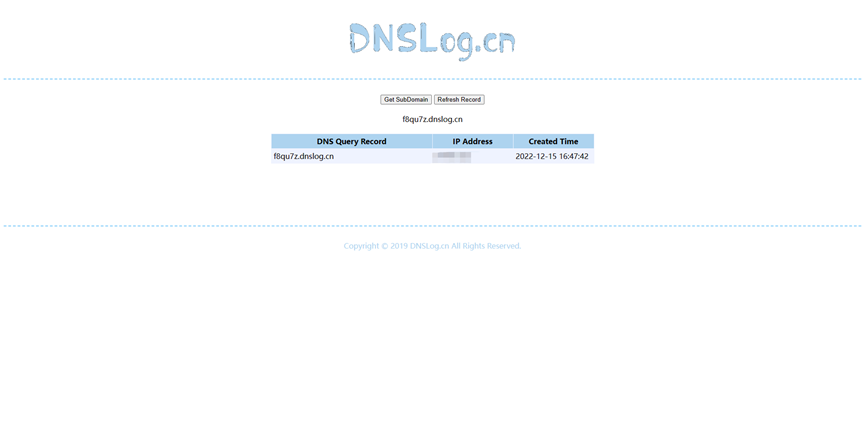

复制上面的链接,然后请求接口,再 Refresh Record

如果有IP回显则表示存在漏洞

修复

看公告说今年5月份的时候就已进行修复,我们的版本也升级到 1.2.83 了,但还是能通过 dnslog 进行回显

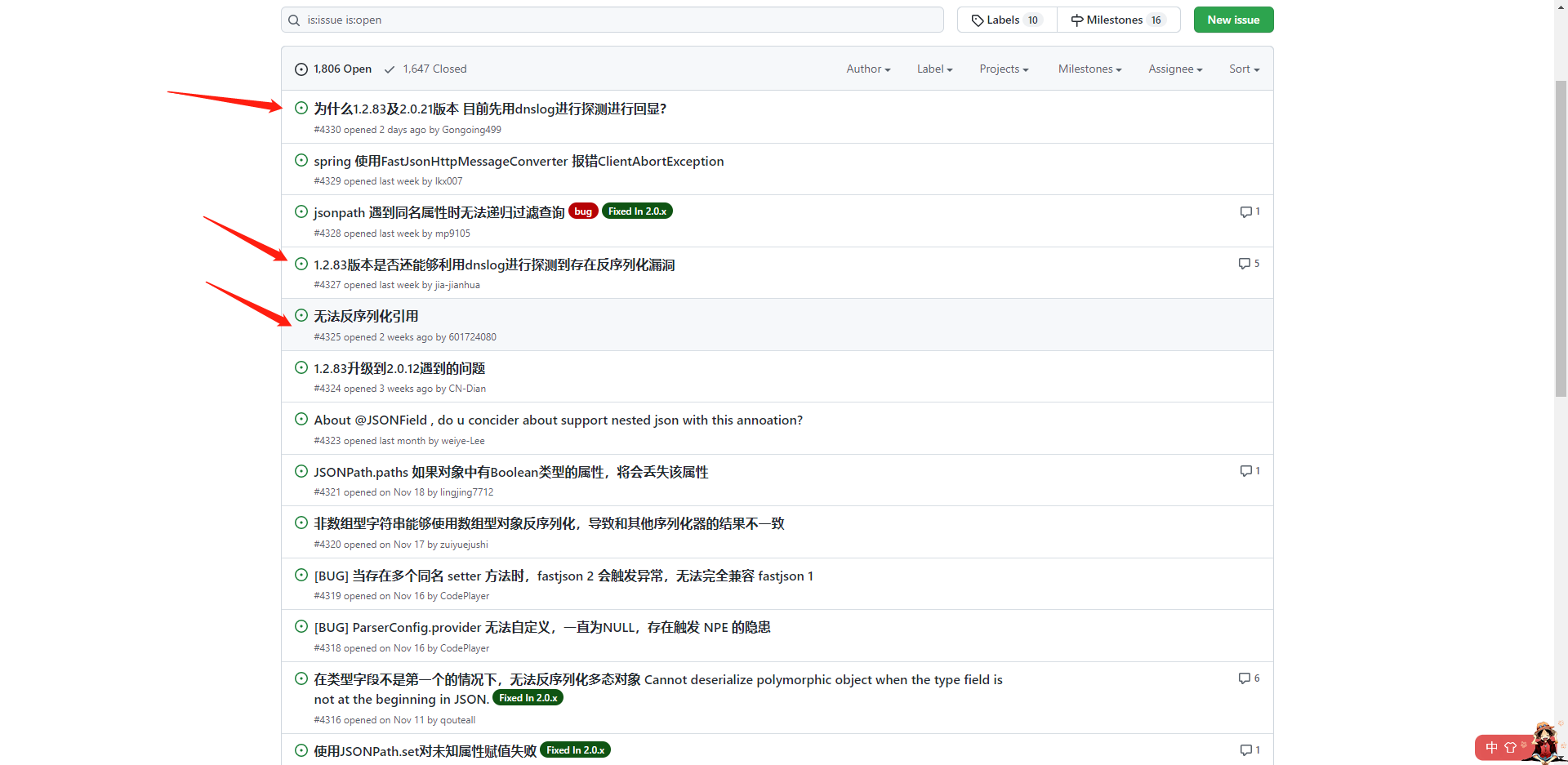

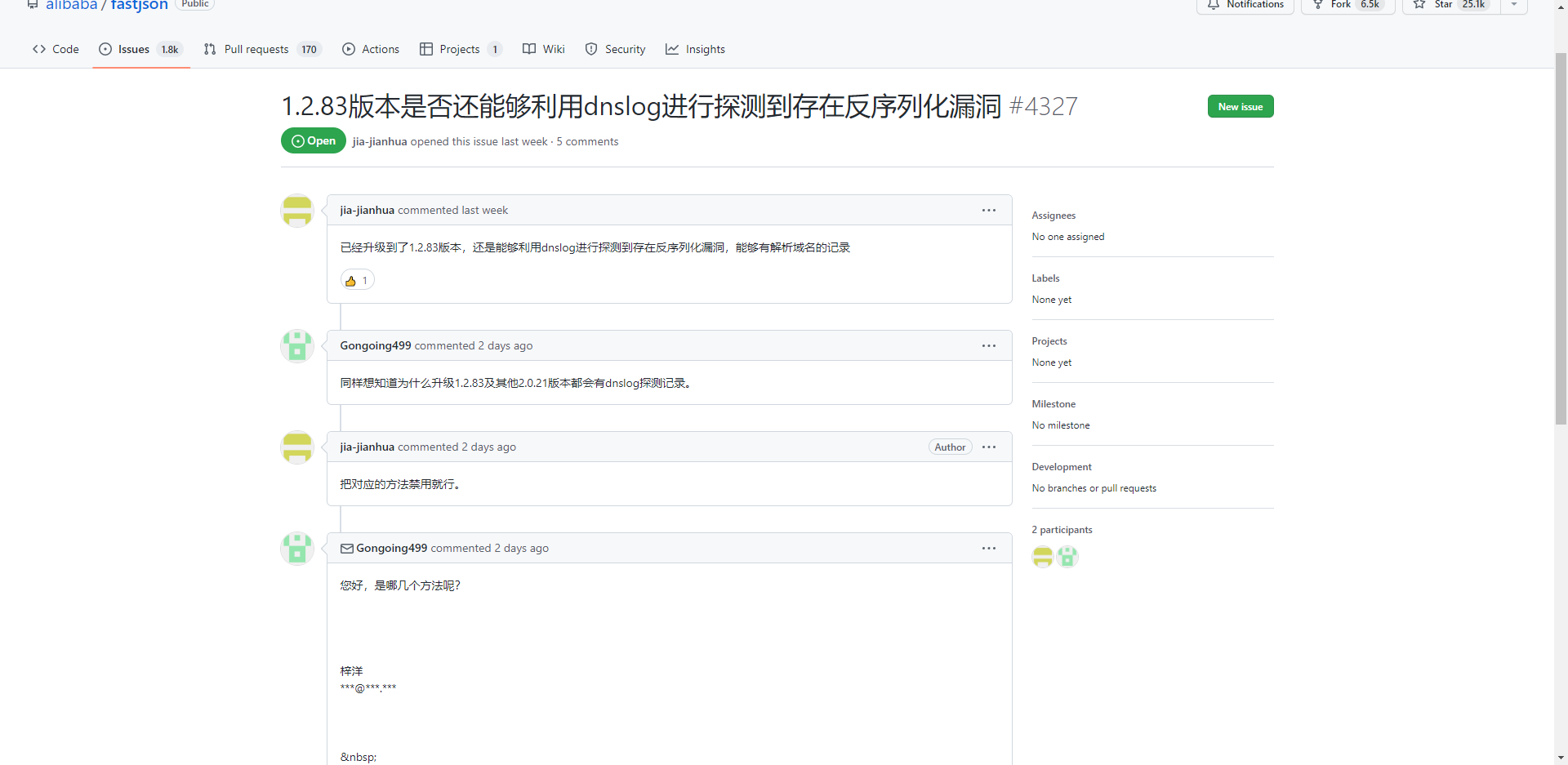

查看 GitHub 发现最近也有反馈这个问题

考虑到升级 2.x 版本可能会有兼容性问题,没有进行升级,通过 safeMode 加固的方式进行修复,希望官方尽快退出新的修复版本。

修复方案如下:

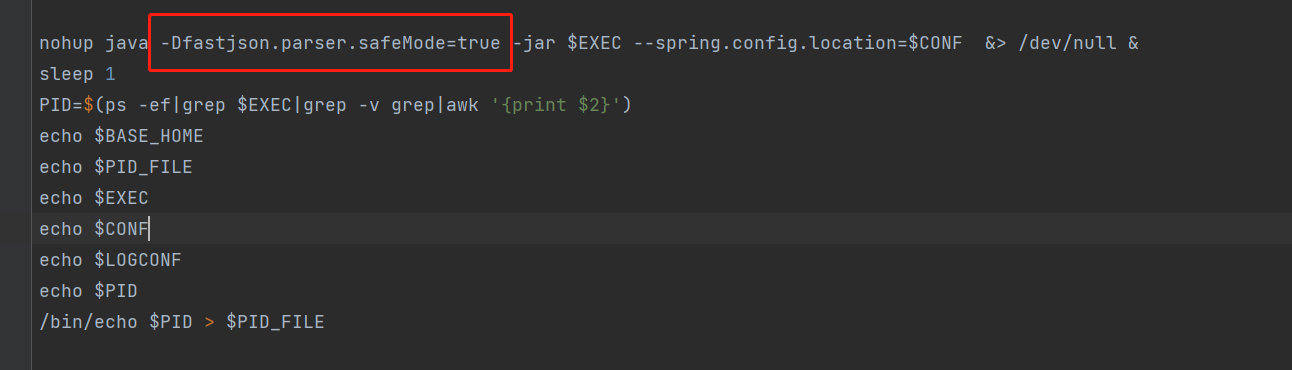

- 方案一:启动脚本增加 -Dfastjson.parser.safeMode=true

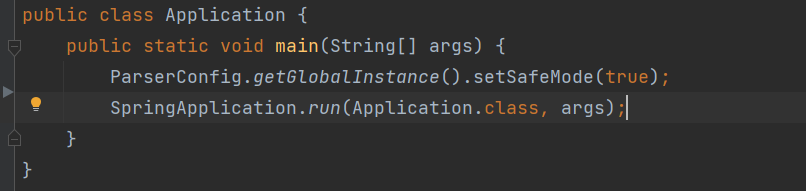

- 方案二:启动类添加:ParserConfig.getGlobalInstance().setSafeMode(true);

- 方案三:升级 fastjson 2.x 版本

安全问题不能掉以轻心,持续跟进中...

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2022-12-17,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录